Децентрализованная маршрутизация для узлов dVPN: Гид

TL;DR

Введение в автономную маршрутизацию в dVPN

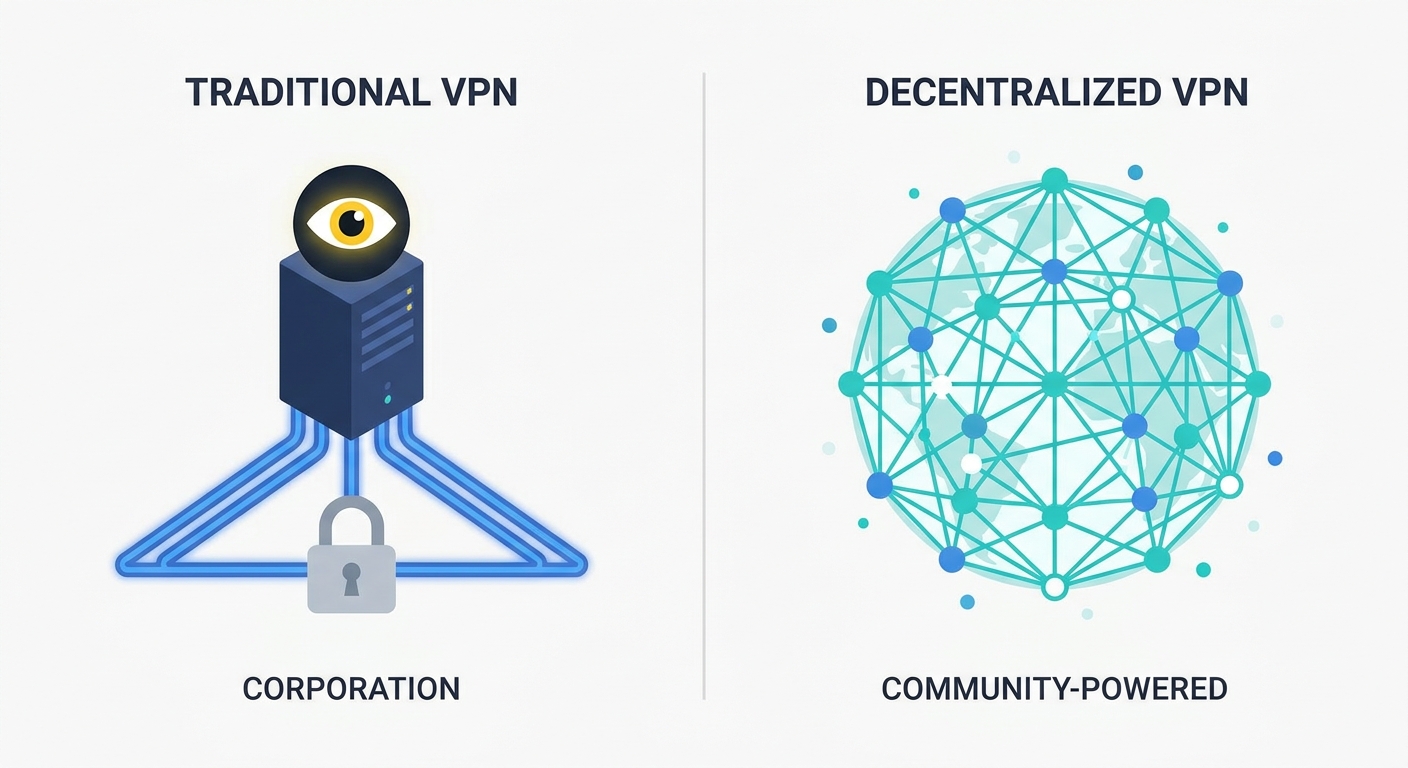

Вы когда-нибудь задумывались, почему ваш VPN с политикой «отсутствия логов» (no-logs) всё равно напоминает «черный ящик», которым управляет какая-то сомнительная компания в офшорной зоне? Честно говоря, традиционная модель изжила себя, потому что она заставляет нас слепо доверять одной организации и надеяться, что она не заглядывает в наши пакеты данных.

В стандартной схеме вы подключаетесь к серверу, принадлежащему провайдеру. В dVPN же мы используем автономную маршрутизацию, где сама сеть определяет, как передавать данные, без участия центрального «босса». Это переход от ручного управления серверами к P2P-обнаружению узлов (nodes).

Вместо того чтобы генеральный директор решал, где разместить новый сервер, сеть использует концепцию DePIN (децентрализованные сети физической инфраструктуры), позволяя любому желающему делиться избыточной пропускной способностью. Это стало возможным благодаря таким протоколам, как IP-over-P2P (IPOP), которые используют распределенную хеш-таблицу (DHT) для сопоставления IP-адресов с P2P-идентификаторами.

Согласно GroupVPN.dvi, научной работе Университета Флориды 2010 года, это позволяет создавать «самоконфигурируемые виртуальные сети», которым для работы не требуется центральный координатор.

- Автоматическое обнаружение: узлы находят друг друга с помощью структурированной оверлейной сети (например, колец Chord или Symphony), а не через жестко прописанный список серверов.

- Динамическое масштабирование: сеть растет естественным образом по мере присоединения новых участников; здесь нет «лимита пропускной способности», ограниченного корпоративным бюджетом.

- Отказоустойчивость: если один узел выходит из строя, алгоритм маршрутизации просто обходит его. Больше никаких сообщений «Сервер недоступен» в вашем VPN-приложении.

Главная проблема централизованных VPN заключается в том, что они, по сути, являются «медовыми ловушками» (honeypots). Если правительство предъявит провайдеру судебный запрос, эта единая точка отказа поставит под удар всех пользователей. Даже если они заявляют об отсутствии логов, вы не можете проверить, какое ПО на самом деле запущено на их оборудовании.

Как отметили участники сообщества Privacy Guides в ходе дискуссии 2023 года, многие централизованные провайдеры просто арендуют VPS-мощности у крупных корпораций. Это означает, что хостинг-провайдер может видеть данные сетевого трафика (netflow), даже если сам VPN-сервис их не регистрирует.

dVPN решают эту проблему, делая инфраструктуру прозрачной. В регионах с жесткими ограничениями — например, для журналиста в стране с высокой цензурой — узел dVPN, работающий на резидентском IP-адресе, заблокировать гораздо сложнее, чем известный IP-адрес дата-центра.

Речь идет не просто о маскировке, а о создании сети, которой никто не владеет единолично. А значит, никого нельзя заставить нажать на «рубильник».

Далее мы подробно разберем техническую основу и экономические стимулы, которые заставляют эти узлы взаимодействовать друг с другом, не теряя ваши данные в цифровой бездне.

Технический фундамент P2P-обмена пропускной способностью

Если вы думаете, что P2P-сеть — это просто куча компьютеров, беспорядочно выкрикивающих данные в пустоту, то у вас возникнут серьезные проблемы при попытке маршрутизации конфиденциального VPN-трафика. Без центрального «босса» (сервера), который указывает всем направление, нам нужен способ, позволяющий узлам находить друг друга и оставаться организованными, не превращаясь в хаотичную массу.

В мире децентрализованных VPN (dVPN) обычно выделяют два типа оверлейных сетей: структурированные и неструктурированные. Неструктурированные сети похожи на переполненную комнату, где вы просто выкрикиваете имя в надежде, что кто-то вас услышит — это отлично работает для небольших групп, но совершенно не масштабируется для глобального VPN.

Структурированные оверлеи, подобные тем, что используются во фреймворке Brunet, задействуют одномерное кольцо (представьте это как замкнутый круг адресов). Каждому узлу присваивается уникальный P2P-адрес, и для поддержания работы всей системы узлу достаточно знать лишь своих ближайших соседей. Именно здесь в дело вступают распределенные хеш-таблицы (DHT).

Вместо того чтобы спрашивать центральный API «где находится узел из Японии?», вы отправляете запрос в DHT. Это децентрализованная карта, в которой пиры хранят пары (ключ, значение). В dVPN ключом обычно является хеш нужного IP-адреса, а значением — P2P-адрес узла, который в данный момент владеет этим IP.

Большинство домашних пользователей находятся за NAT (Network Address Translation), который работает как дверь с односторонним замком: вы можете выйти наружу, но никто не может постучать к вам извне. Если мы хотим построить настоящую экономику совместного использования трафика (Sharing Economy), нам нужно, чтобы обычные домашние пользователи могли становиться узлами.

Мы решаем эту проблему с помощью технологии UDP hole punching («пробивка дыр»). Поскольку публичный оверлей уже знает обоих пиров, он выступает в роли «точки рандеву» (rendezvous point). Два узла пытаются инициировать связь друг с другом одновременно; NAT воспринимает это как исходящий запрос и пропускает входящий трафик.

Для обеспечения безопасности во время этого «рукопожатия» узлы используют криптографический протокол (часто на базе Noise Protocol) для создания сессионного ключа до начала передачи реальных данных. Это гарантирует, что даже точка рандеву не сможет увидеть содержимое туннеля.

- Структурированные оверлеи: Используют кольцевую топологию (например, Symphony), чтобы гарантировать нахождение любого узла за O(log N) прыжков.

- Резервная ретрансляция (Relay Fallback): Если «пробивка дыр» не удалась (привет, симметричные NAT), данные могут передаваться через другие пиры, хотя это и добавляет небольшую задержку.

- Пасинг (Pathing): Метод, при котором один UDP-сокет мультиплексируется как для публичного поиска узлов, так и для приватных VPN-туннелей, что делает архитектуру гораздо более легкой.

Некоторые критикуют блокчейн, называя его «неэффективной базой данных», и, честно говоря, они правы — он медленный. Но, как уже упоминалось в руководствах по приватности, эта неэффективность становится преимуществом в условиях, когда вы не можете доверять владельцам узлов.

Мы используем смарт-контракты для управления репутацией и мониторинга аптайма (времени работы) узлов. Если узел внезапно начинает терять пакеты или логировать трафик, сеть должна об этом узнать. Вместо того чтобы CEO увольнял нерадивого сотрудника, смарт-контракт фиксирует провал проверки пропускной способности (Proof-of-Bandwidth) и автоматически «срезает» (slashing) вознаграждение узла или снижает его рейтинг.

Самая сложная часть — это биллинг. В P2P-маркетплейсе пропускной способности вы должны платить только за то, что используете, но мы не хотим, чтобы история вашего веб-серфинга навсегда осталась в публичном реестре.

- Доказательства с нулевым разглашением (ZKP): Позволяют доказать, что вы оплатили 5 ГБ данных, не раскрывая, какой именно узел вы использовали.

- Внечейновые микроплатежи: Использование каналов состояния (например, Lightning Network) для отправки микродолей токена за каждый мегабайт. В итоге блокчейн видит только открытие и закрытие сессии.

- Отзыв прав на основе консенсуса: Если пользователь или узел ведут себя злонамеренно, сеть использует децентрализованный консенсус для трансляции сигнала об отзыве доступа. Поскольку здесь нет главного удостоверяющего центра (CA), узлы сами договариваются игнорировать нарушителя на основе криптографических доказательств его неправомерных действий.

Далее мы разберем конкретные криптографические протоколы — в частности, использование WireGuard и Noise Protocol — чтобы ваши данные не смог прочитать даже тот, кто хостит ваш выходной узел.

Токенизация пропускной способности и экономика майнинга

Задумывались ли вы когда-нибудь, почему вы платите двадцать долларов в месяц за VPN, в то время как ваш домашний роутер буквально простаивает без дела, пока вы на работе? Честно говоря, концепция «Airbnb для трафика» — это единственный реальный способ масштабировать приватность, не плодя при этом корпоративные дата-центры, которые государственным регуляторам проще простого заблокировать.

Ключевая идея здесь — майнинг пропускной способности (bandwidth mining). Вы не решаете бесполезные математические задачи, как в биткоине; вы предоставляете реальный ресурс. Запуская узел (ноду) dVPN, вы, по сути, сдаете в аренду свою неиспользуемую исходящую скорость тому, кому нужен выходной узел (exit point) именно в вашем регионе.

Токенизированные сети с системой поощрений — это тот самый двигатель, который заставляет всю систему работать. Люди не запускают ноды просто из альтруизма — ну, может, некоторые и запускают — но большинству нужен профит.

- Пассивный доход: Пользователи получают вознаграждение в криптовалюте (токенах) в зависимости от объема переданного трафика или времени нахождения в сети.

- Спрос и предложение: В децентрализованном маркетплейсе, если внезапно возникает потребность в узлах, скажем, в Турции или Бразилии, награды в токенах могут резко вырасти, стимулируя людей разворачивать новые ноды именно там.

- Отсутствие посредников: Вместо того чтобы провайдер забирал 70% прибыли на «маркетинг», ценность передается напрямую от пользователя, оплачивающего VPN, к оператору узла, который предоставляет канал.

Это классический пример DePIN (децентрализованных сетей физической инфраструктуры). Вы берете уже существующую инфраструктуру — вашу домашнюю оптику или небольшой VPS — и подключаете её к глобальной сети. Так создается распределенный пул резидентных IP-адресов, которые практически невозможно отличить от обычного трафика, что превращает обход цензурных блокировок в настоящий кошмар для контролирующих органов.

Однако здесь возникает техническая сложность: как убедиться, что парень из Германии действительно пропустил через себя ваши 2 ГБ трафика? В P2P-экономике всегда найдутся те, кто попытается сжульничать. Они могут заявить, что передали данные, которых не было, или сбрасывать пакеты, чтобы сэкономить свой лимит, продолжая при этом собирать награды.

Для решения этой проблемы используются механизмы консенсуса вроде Proof-of-Relay (Доказательство ретрансляции). Нам нужен способ верификации работы без центрального сервера, следящего за трафиком (что убило бы всю приватность).

Как отмечается в документации GroupVPN, мы можем использовать DHT (распределенную хеш-таблицу) для отслеживания этих взаимодействий, но нам нужно криптографически проверяемое «доказательство». Обычно это реализуется через подписанные квитанции. Когда вы используете узел, ваш клиент подписывает крошечную «квитанцию пакета» каждые несколько мегабайт и отправляет её узлу. Затем узел отправляет эти квитанции в смарт-контракт, чтобы забрать свои токены.

Атака Сивиллы (Sybil attack) — это «финальный босс» в подобных системах. Это ситуация, когда один человек создает 10 000 фейковых узлов, чтобы попытаться захватить контроль над сетью или забрать себе все награды.

- Стейкинг: Чтобы запустить ноду, часто нужно «застейкать» или заморозить определенное количество нативных токенов сети. Если вы ведете себя деструктивно, вы теряете свой залог.

- Рейтинг репутации: Узлы, которые работают месяцами с аптаймом 99%, получают приоритет в трафике перед случайной новой нодой, которая только что появилась в сети.

- Proof-of-Bandwidth: Сеть периодически отправляет «контрольные» пакеты — своего рода децентрализованный тест скорости — чтобы убедиться, что у вас действительно есть тот канал в 100 Мбит/с, о котором вы заявляете.

Я видел ребят в сообществе, которые собирают целые «майнинг-фермы» из Raspberry Pi 4, подключенных к разным домашним провайдерам. В малом бизнесе владелец кафе может запустить ноду на гостевом Wi-Fi в отдельном VLAN, чтобы компенсировать ежемесячный счет за интернет.

В финансовом секторе мы видим, как DEX (децентрализованные биржи) присматриваются к таким сетям, чтобы гарантировать, что их интерфейсы не будут отключены одним единственным провайдером, заблокировавшим их API. Если пропускная способность токенизирована, сеть становится самовосстанавливающейся.

В ходе обсуждения в сообществе Privacy Guides в 2023 году было отмечено, что, несмотря на отличные стимулы, нужно быть осторожными. Если награды за «майнинг» слишком высоки, это привлекает дата-центры, маскирующиеся под домашних пользователей, что сводит на нет саму суть распределенной резидентной сети.

В любом случае, если вы решите это настроить, убедитесь, что ваш файрвол на Linux надежно сконфигурирован. Вы же не хотите быть выходным узлом без базовой защиты системы.

Далее мы разберем актуальные протоколы шифрования — в частности, как использование WireGuard и протокола Noise не позволяет оператору узла видеть, что именно вы делаете в сети.

Протоколы обеспечения конфиденциальности и безопасность

Итак, вы построили децентрализованную сеть, и пользователи начали делиться пропускной способностью. Но как предотвратить ситуацию, при которой оператор выходного узла (exit node) перехватит ваш пароль от онлайн-банка? Будем честны: если вы не шифруете сам туннель, вы просто создаете для хакеров более быстрый способ кражи ваших данных.

Чтобы понять, как развиваются инструменты конфиденциальности в Web3, можно рассмотреть SquirrelVPN в качестве примера того, как подобные протоколы внедряются на практике. В dVPN-сетях мы работаем с двумя уровнями «невидимости»: безопасностью точка-точка (PtP) и сквозным (EtE) шифрованием.

На уровне PtP мы используем Noise Protocol Framework. Это та же математическая база, на которой построен WireGuard. Она позволяет двум узлам выполнить взаимное «рукопожатие» (handshake) и установить зашифрованный канал связи без участия центрального органа для подтверждения личности. Вместо этого используются статические публичные ключи, которые уже индексированы в распределенной хэш-таблице (DHT).

Для таких P2P-туннелей мы обычно выбираем DTLS (Datagram Transport Layer Security) или транспорт на базе UDP, как в WireGuard. В отличие от стандартного TLS, которому требуется стабильный поток TCP, эти протоколы работают через UDP. Это критически важно для производительности VPN: если пакет теряется, всё соединение не зависает в ожидании повторной попытки — передача данных продолжается. Это именно то, что нужно для задач с низкой задержкой, таких как гейминг или IP-телефония (VoIP).

Настоящий «финальный босс» — это выходной узел. Поскольку кто-то должен в конечном итоге выпустить ваш трафик в открытый интернет, этот последний узел видит конечный пункт назначения. Чтобы минимизировать риски, мы используем многопрыжковую (multi-hop) маршрутизацию, при которой выходной узел даже не знает, кто вы такой — он видит только адрес ретранслирующего узла (relay node), приславшего данные.

А что, если оператор узла окажется злоумышленником? В обычном VPN администратор просто удаляет его аккаунт, но в P2P-сети нет «админа» с большой красной кнопкой. Нам нужен способ исключать вредоносные узлы без центрального управления, иначе под угрозой окажутся все.

Здесь на сцену выходят алгоритмы широковещательного отзыва (broadcast revocation algorithms). В рамках архитектуры GroupVPN это работает так: когда узел уличают в недобросовестности — например, он проваливает проверки подтверждения пропускной способности (proof-of-bandwidth) или пытается внедрять скрипты — уровень консенсуса сети подписывает сообщение об отзыве, которое мгновенно распространяется по всему кольцевому адресному пространству. Поскольку сеть структурирована в виде кольца, сообщение передается рекурсивно, достигая каждого пира за время O(log^2 N).

Эта система функционирует благодаря PKI (инфраструктуре открытых ключей). У каждого узла есть сертификат, привязанный к его P2P-адресу. Вместо того чтобы полагаться на центральный сервер, который может выйти из строя, узлы хранят эти «свидетельства о смерти» (revocation certificates) в DHT. Если какой-то узел пытается подключиться к вам, вы проверяете его по DHT; если он в списке отозванных, вы разрываете соединение еще до того, как он успеет «поздороваться».

- Привязка идентификатора: Сертификаты подписаны с привязкой к P2P-адресу узла, поэтому злоумышленник не может просто сменить имя, чтобы вернуться в сеть.

- Рекурсивное партиционирование: Широковещательная рассылка разделяет сеть на сектора, гарантируя, что каждый узел получит уведомление, не задыхаясь от дубликатов сообщений.

- Локальные списки отзыва (CRL): Узлы кэшируют последние данные об отзывах локально, чтобы не обращаться к DHT при обработке каждого пакета.

Система не идеальна — атаки Сивиллы (Sybil attacks) всё еще доставляют хлопот, — но сочетание механизма стейкинга с протоколами отзыва делает возвращение в сеть для злоумышленника слишком дорогостоящим.

Далее мы разберем, как именно мы соединяем эти децентрализованные туннели с традиционным интернетом, не нарушая обещания о полном отсутствии логов (no-logs policy).

Будущее интернет-свободы в Web3

Если вы все еще платите ежемесячную подписку VPN-провайдеру, который может завтра исчезнуть или быть поглощен корпорацией, вы фактически арендуете дом на зыбучих песках. По правде говоря, финальная цель — это не просто создание более качественных VPN-приложений, а полная замена самой концепции централизованных интернет-провайдеров (ISP) на нечто, что подконтрольно нам самим.

Мы движемся к миру, где dVPN — это не просто утилита, которую вы включаете, чтобы посмотреть Netflix другой страны. Наша цель — модель децентрализованного интернет-провайдера (dISP), где ваше соединение является нативно многопрыжковым (multi-hop) и пиринговым (P2P) с того самого момента, как ваш роутер синхронизируется с сетью.

- Замена традиционных провайдеров: Вместо одной крупной кабельной компании, владеющей «последней милей», dISP использует ячеистые сети (mesh-сети) и P2P-обмен пропускной способностью для маршрутизации трафика. Если у вашего соседа оптоволокно, а у вас — узел 5G, сеть автономно выберет оптимальный путь, исходя из задержки (latency) и стоимости токенов.

- Интеграция в Web3-браузеры: Представьте браузер, где VPN — это не расширение, а часть основного сетевого стека. Используя такие протоколы, как libp2p, браузеры смогут запрашивать данные напрямую из оверлейной сети dVPN. Это сделает государственные файрволы практически бесполезными, так как в сети не будет централизованных «точек выхода», которые можно заблокировать.

- Безопасность IoT и Edge-устройств: Устройства умного дома печально известны своей уязвимостью. Присвоив каждому IoT-устройству P2P-адрес в структурированной оверлейной сети (например, в кольцевой топологии Symphony, упомянутой ранее), вы сможете создать частную зашифрованную «домашнюю сеть», охватывающую весь мир, не открывая ни одного порта на своем роутере.

Возьмем, к примеру, медицинскую клинику в сельской местности. Вместо того чтобы полагаться на нестабильного местного провайдера, который ничего не шифрует, они могут использовать узел dVPN для создания прямого туннеля, защищенного протоколом WireGuard, до госпиталя за сотни километров. Как отметили исследователи из Университета Флориды в работе по GroupVPN, такая «самоконфигурируемая» природа сети значительно упрощает поддержку безопасных каналов связи для людей, далеких от ИТ.

Но давайте будем честны — путь к децентрализации не усыпан розами и токенами. Если вы когда-либо пробовали маршрутизировать свой трафик через три домашних узла на разных континентах, то знаете, что задержка (latency) — это «тихий убийца» децентрализованной мечты.

- Компромисс между скоростью и децентрализацией: Централизованные VPN-сервисы используют каналы 10 Гбит/с в дата-центрах уровня Tier-1. В dVPN вы часто зависите от скорости исходящего канала домашнего интернета другого пользователя. Нам нужны более совершенные механизмы многопутевой маршрутизации (multipath routing), когда клиент разбивает один файл на части и загружает их через пять разных узлов одновременно, чтобы хотя бы приблизиться к коммерческим скоростям.

- Регуляторные и юридические барьеры: Если вы являетесь оператором узла и кто-то использует ваш домашний IP-адрес для незаконных действий, кто несет ответственность? Хотя шифрование защищает содержимое трафика, проблема «выходного узла» (exit node) остается актуальной. Нам необходимы надежные фреймворки «юридических прокси» или более продвинутая луковая маршрутизация (onion routing), чтобы операторы узлов не оказывались крайними.

Так или иначе, технологии развиваются. Мы переходим от «доверия бренду» к «доверию математике». Это непростой переход, но, честно говоря, это единственный способ вернуть себе по-настоящему открытый интернет.

Далее мы подведем итоги и разберем, как вы можете начать вносить свой вклад в эти сети уже сегодня, не «сломав» при этом свою Linux-систему.

Заключение и финальные мысли

Итак, после детального разбора математики маршрутизации и токеномики, к чему мы в итоге пришли? Честно говоря, кажется, что мы наконец достигли точки, когда «приватность», которую нам обещали годами, может стать проверяемой реальностью, а не просто честным словом корпоративного VPN-провайдера.

Мы прошли путь от базовых P2P-туннелей до полностью автономной маршрутизации, где сеть по сути представляет собой живой, самовосстанавливающийся организм. Речь больше не идет просто о сокрытии IP-адреса; речь о создании интернета, в котором нет «рубильника», находящегося в руках одного генерального директора.

Если вы планируете погрузиться в эту тему, вот основные аспекты того, как эти системы меняют правила игры:

- Проверка вместо доверия: Как уже упоминалось, нам не нужно верить в политику «отсутствия логов», когда инфраструктура имеет открытый исходный код, а маршрутизация управляется через DHT (распределенную хеш-таблицу). Вы можете провести аудит кода, а блокчейн берет на себя управление репутацией без участия посредников.

- Устойчивость через DePIN: Используя резидентные IP-адреса и домашние узлы (ноды), такие сети гораздо сложнее заблокировать цензорам по сравнению с известными IP-адресами дата-центров. Если один узел попадает в черный список, на его месте появляются три новых.

- Экономика пропускной способности: Токенизация здесь — не просто модное слово. Это реальное топливо, поддерживающее работу узлов. Без стимулов для майнинга пропускной способности невозможно было бы достичь глобального покрытия, необходимого для того, чтобы VPN был достаточно быстрым для повседневного использования.

- Усиленная безопасность: Благодаря связке WireGuard и протоколов отзыва ключей, о которых мы говорили, риск того, что «вредоносный узел» перехватит ваши данные, снижается с каждым днем. Математика просто делает поведение недобросовестных участников слишком дорогим удовольствием.

Если вы разработчик или продвинутый пользователь, следующим логичным шагом будет запуск собственного узла. Не будьте просто потребителем — станьте частью инфраструктуры. Большинство этих сетей предлагают довольно простую настройку, если вы уверенно чувствуете себя в терминале.

Ниже приведен гипотетический пример того, как может выглядеть базовая настройка узла на Linux (примечание: это общий шаблон, перед выполнением команд обязательно сверьтесь с документацией конкретных протоколов, таких как Sentinel или Mysterium):

# Гипотетический пример настройки типового узла dVPN

sudo apt update && sudo apt install wireguard-tools -y

# Загрузка скрипта настройки провайдера

curl -sSL https://get.example-dvpn-protocol.io | bash

# Инициализация узла с адресом вашего кошелька для вознаграждений

dvpn-node init --operator-address your_wallet_addr

# Запуск службы

sudo systemctl enable dvpn-node && sudo systemctl start dvpn-node

Будущее свободы интернета в эпоху Web3 не будет преподнесено нам технологическими гигантами. Оно будет построено тысячами людей, запускающих небольшие зашифрованные узлы в своих квартирах и офисах.

Как отмечалось в исследовании GroupVPN.dvi, которое мы рассматривали ранее, порог входа в такие сети наконец-то снижается. У нас есть инструменты, шифрование надежно, а экономические стимулы выстроены правильно.

Так что хватит платить за иллюзию приватности — начинайте её создавать. Возможно, это потребует усилий, а задержки сети (latency) иногда будут раздражать, но это единственный способ сохранить интернет открытым. В любом случае, спасибо, что дочитали этот глубокий разбор до конца. Самое время подтянуть безопасность ваших Linux-систем и, возможно, попробовать запустить свою ноду на этих выходных. Кто знает, может быть, вы даже заработаете несколько токенов, пока спите.