Dovezi Zero-Knowledge pentru Validare Anonimă în dVPN

TL;DR

Problema Verificării Tradiționale a Nodurilor

Te-ai întrebat vreodată de ce furnizorul tău de VPN îți cere o fotografie a actului de identitate doar pentru a putea ajuta la „privatizarea” web-ului? Este un paradox total, nu-i așa?

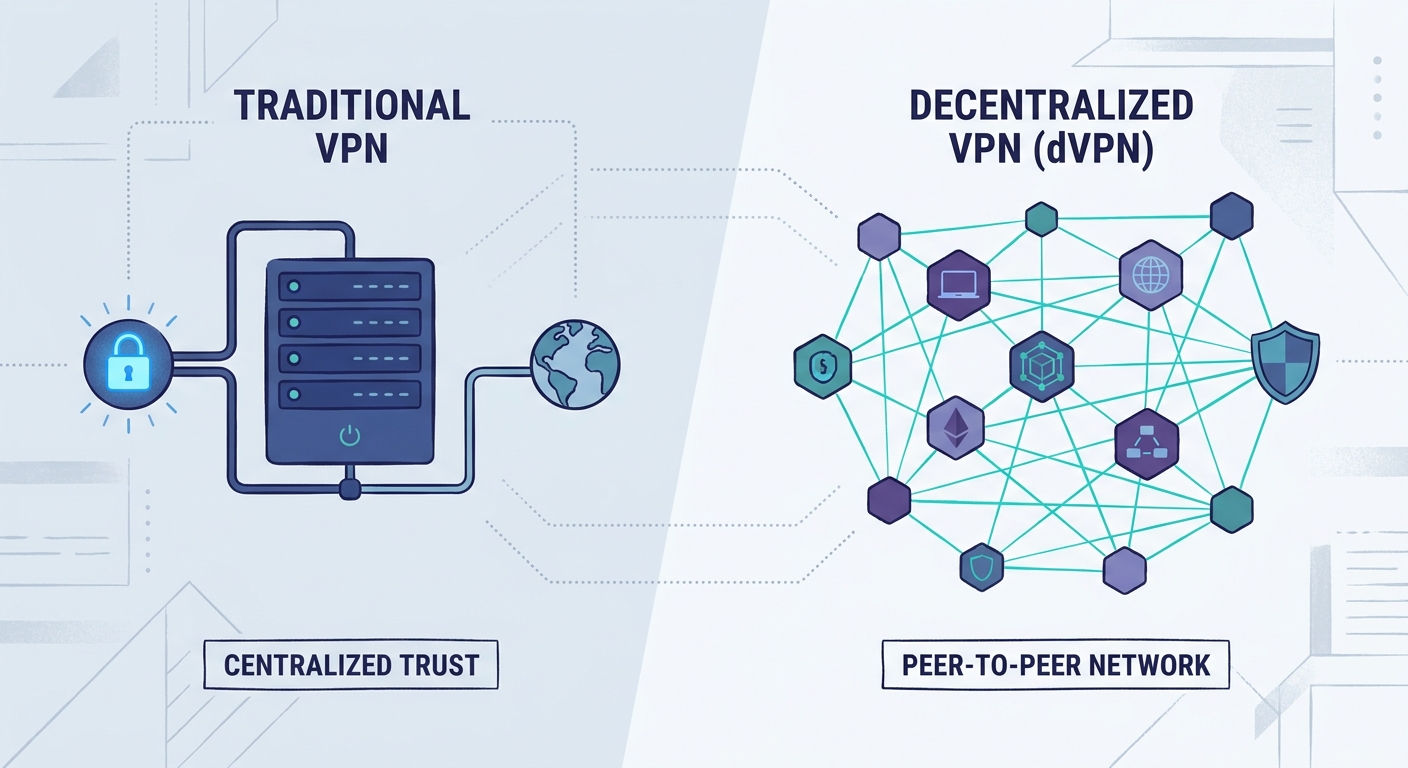

Verificarea tradițională a nodurilor este un adevărat haos pentru oricine încearcă să ruleze o rețea descentralizată. De obicei, dacă vrei să fii un furnizor de noduri — practic un „Airbnb pentru lățimea de bandă” — ajungi blocat într-o capcană. Sistemele centralizate te forțează adesea să predai datele KYC sau îți înregistrează adresa IP de acasă în mod permanent. (Aproape TOȚI furnizorii de portofele crypto îți urmăresc adresa IP). Acest lucru creează o urmă digitală masivă care anulează întregul scop al conceptului P2P.

- Expunerea Identității: În multe configurații de dVPN (VPN descentralizat), persoana care găzduiește nodul este expusă riscului dacă identitatea sa reală este divulgată către un utilizator rău intenționat.

- Scurgeri de Metadate: Chiar și fără un nume, jurnalizarea constantă a IP-urilor permite atacuri direcționate asupra „minerilor de bandă”, prin localizarea precisă a punctului lor fizic.

- Blocaje în Verificare: Multe rețele se bazează pe „observatori” semi-centralizați pentru a verifica dacă un nod este „legitim”, ceea ce creează un punct unic de eșec și o țintă atractivă pentru hackeri.

Conform Dock.io, documentele fizice tradiționale sau jurnalele digitale dezvăluie adesea mult mai multe informații decât este necesar, iar stocarea acestora în baze de date centralizate le transformă în ținte ușoare pentru breșele de securitate.

Să luăm exemplul din retail sau sănătate; dacă un medic ar trebui să își arate întregul istoric medical doar pentru a dovedi că are licență, nimeni nu ar mai face-o. La fel stau lucrurile și în cazul partajării lățimii de bandă. Avem nevoie de o modalitate de a demonstra că un nod este „de încredere” fără a dezvălui cine îl deține. În continuare, vom analiza modul în care matematica rezolvă, de fapt, această problemă.

Ce sunt, mai exact, Dovezile cu Cunoștințe Zero (Zero-Knowledge Proofs)?

Imaginează-ți că încerci să intri într-un club, dar în loc să arăți buletinul, demonstrezi doar că ai peste 18 ani fără ca bodyguardul să îți vadă numele sau adresa. Sună a magie, nu-i așa? Ei bine, în lumea cripto, numim acest concept dovadă cu cunoștințe zero (zero-knowledge proof - ZKP).

În esență, este o metodă prin care un „prover” (cel care demonstrează) convinge un „verifier” (cel care verifică) că o afirmație este adevărată, fără a partaja datele propriu-zise. Gândește-te la analogia „Unde este Wally?”. Pentru a dovedi că l-ai găsit fără a-i dezvălui poziția pe hartă, ai putea acoperi întreaga imagine cu o foaie uriașă de carton care are doar o gaură mică în dreptul feței lui Wally. Ai demonstrat că știi unde se află, dar prietenul tău tot nu are nicio idee despre coordonatele sale exacte.

Într-un context dVPN, „Wally” reprezintă conformitatea nodului cu regulile rețelei — cum ar fi deținerea unei licențe valide sau îndeplinirea cerințelor de viteză — fără a dezvălui identitatea specifică sau locația nodului respectiv.

Într-o rețea P2P, trebuie să știm că un nod este legitim înainte de a direcționa traficul prin el. Totuși, nu vrem să știm cine îl deține. ZKP face acest lucru posibil prin respectarea a trei reguli fundamentale:

- Completitudine: Dacă nodul este onest, rețeaua îl va accepta cu siguranță.

- Validitate (Soundness): Dacă un nod încearcă să își falsifice acreditările, calculele matematice îl vor depista.

- Cunoștințe Zero: Rețeaua nu află absolut nimic despre cheile private sau despre proprietarul nodului.

În acest domeniu, vei auzi cel mai des despre două variante principale. zk-SNARKs sunt extrem de compacte și rapid de verificat, ceea ce le face ideale pentru aplicațiile VPN mobile. Acestea folosesc adesea Configurări Universale (precum cele discutate de echipele de la circularise și dock.io), ceea ce înseamnă că faza inițială de „încredere” trebuie să aibă loc o singură dată pentru mai multe tipuri diferite de dovezi.

Pe de altă parte, zk-STARKs sunt „transparente” (nu necesită o configurare de încredere) și sunt chiar rezistente la calculul cuantic. Sunt ceva mai voluminoase, dar, așa cum subliniază Chainalysis, sunt concepute pentru a scala în cazul calculelor masive. Sincer, pentru majoritatea scenariilor de partajare de lățime de bandă, viteza oferită de SNARKs este, de obicei, factorul decisiv.

Implementarea ZKP în Rețelele VPN Descentralizate (dVPN)

Așadar, am stabilit că matematica poate demonstra că ești un „actor de bună-credință” fără a-ți divulga identitatea. Dar cum integrăm efectiv acest concept într-un dVPN fără a face întreaga rețea să se târască precum un modem de 56k?

Într-o configurație descentralizată, folosim aceste dovezi pentru a gestiona componenta de tip „încredere, dar verificare”. De regulă, un VPN trebuie să știe dacă un nod este într-adevăr rapid sau doar pretinde că este. În loc ca rețeaua să trimită ping-uri constante către adresa ta de acasă — ceea ce ar fi un coșmar pentru confidențialitate — nodul generează o dovadă.

- Lățimea de bandă și timpul de funcționare (Uptime): Un nod poate dovedi că a gestionat o anumită cantitate de trafic sau că a rămas online timp de 24 de ore. Acesta utilizează o „dovadă de interval” (range proof) pentru a demonstra că viteza este, să zicem, între 50 Mbps și 100 Mbps, fără a dezvălui telemetria exactă care ar putea permite identificarea furnizorului de servicii internet (ISP).

- Declanșarea recompenselor: Aici lucrurile devin interesante pentru cei care practică „minarea de lățime de bandă” (bandwidth mining). Contractele inteligente pot fi configurate să elibereze tokenuri doar atunci când este transmis un ZKP valid. Fără dovadă, nu există plată. Acest sistem menține integritatea rețelei fără a fi nevoie de un administrator central care să îți supravegheze activitatea.

- Dovada integrității software-ului: Atunci când protocolul VPN se actualizează, nodurile pot dovedi că au trecut la cea mai recentă versiune (cum ar fi AES-256-GCM). Acest lucru se realizează prin „Atestare la Distanță” (Remote Attestation), unde nodul furnizează un ZKP al hash-ului codului care rulează. Astfel, se demonstrează că nodul rulează software-ul corect fără a fi nevoie de un auditor central care să se autentifice și să verifice manual.

Observăm că această tendință depășește sfera cripto. De exemplu, industrii precum cea medicală folosesc o logică similară pentru a verifica licențele medicilor fără a partaja întregul istoric al acestora. În universul nostru, Ancilar explică modul în care dezvoltatorii folosesc instrumente precum Circom pentru a construi „circuite”. Gândiți-vă la un circuit ca la o reprezentare matematică a regulilor pe care nodul trebuie să le demonstreze — un fel de listă de verificare digitală pe care matematica o validează automat.

Piața de Lățime de Bandă P2P și Stimulentele sub Formă de Tokeni

Imaginați-vă că ați putea transforma surplusul de internet de acasă într-o sursă de venit, fără să vă faceți griji că un străin v-ar putea folosi adresa IP pentru activități suspecte. Acesta este idealul unei Infrastructuri Fizice Decentralizate (DePIN), însă conceptul funcționează doar dacă recompensele oferite justifică riscul asumat.

Într-o rețea de tip „distributed relay”, folosim recompense tokenizate pentru a încuraja utilizatorii să își partajeze conexiunea. Dar cum putem împiedica un utilizator cu un server puternic să simuleze prezența a 5.000 de noduri rezidențiale diferite doar pentru a goli fondul de recompense? Aceasta este clasica „atacă Sybil” și reprezintă o problemă majoră pentru economiile de tip peer-to-peer.

Pentru a menține echitatea, rețeaua trebuie să verifice dacă furnizați într-adevăr viteza pe care o pretindeți.

- Dovada Contribuției (Proof of Contribution): În locul unei autorități centrale care să vă verifice viteza, trimiteți un protocol de tip zero-knowledge proof (ZKP). Acesta demonstrează că ați atins ținta de 100 Mbps fără a vă divulga coordonatele GPS exacte.

- Rezistența la Atacurile Sybil: Prin solicitarea unei „dovezi de hardware unic” via criptografie, sistemul se asigură că recompensele ajung la oameni reali, nu la ferme de boți.

- Plăți Automatizate: Contractele inteligente (smart contracts) acționează ca un garant (escrow). Dacă calculele matematice din ZKP-ul dumneavoastră sunt corecte, tokenii sunt transferați instantaneu în portofelul digital.

După cum am discutat anterior, acest model de tip „încredere prin verificare” este deja utilizat în sectorul financiar. De exemplu, Circularise explică modul în care companiile folosesc aceste dovezi pentru a confirma că plătesc prețurile corecte ale pieței, fără a dezvălui concurenților sumele exacte tranzacționate.

Securitatea și Combaterea Actorilor Maluțioși

Așadar, cum îi împiedicăm pe „răufăcători” să strice tot ecosistemul? Într-un VPN clasic, nu poți decât să speri că furnizorul blochează activitățile malițioase. Într-un dVPN (VPN descentralizat), folosim matematica pentru a ridica un zid de protecție de netrecut.

În primul rând, Atacurile Sybil reprezintă cea mai mare amenințare. Dacă cineva ar putea crea un milion de noduri false, ar putea prelua controlul asupra rețelei. Tehnologia ZKP (Dovezi cu Divulgare Zero) oprește acest lucru solicitând o dovadă a identității hardware-ului unic sau o „dovadă a mizei” (proof of stake) care nu dezvăluie soldul portofelului proprietarului. Practic, dovedești că ai resurse investite în sistem (skin in the game) fără a-ți expune întreaga situație financiară.

Apoi, avem problema Injectării de Trafic Malițios. Dacă un nod încearcă să îți altereze datele sau să injecteze reclame, verificările de integritate bazate pe ZKP vor eșua imediat. Deoarece nodul trebuie să demonstreze că rulează codul exact, nealterat (acea „Integritate Software” despre care am menționat), nu poate înlocui cu ușurință software-ul VPN cu o versiune „compromisă” pentru a te spiona.

În cele din urmă, Falsificarea Datelor (Data Spoofing) este o problemă majoră, în care nodurile mint cu privire la cantitatea de lățime de bandă furnizată pentru a obține mai multe recompense. Prin utilizarea unor „chitanțe” criptografice de la utilizatorii deserviți, nodurile generează un ZKP care atestă că traficul a avut loc în realitate. Dacă calculele matematice nu corespund, nodul este penalizat prin „slashing” (pierde garanția financiară) și este eliminat din rețea. Este ca un agent de securitate care are capacitatea de a detecta instantaneu orice minciună.

Tendințe viitoare în accesul anonim la internet

Așadar, ce urmează pentru rețelele de relee distribuite după ce vom pune la punct toate detaliile matematice? Sincer, ne îndreptăm spre o lume în care furnizorul tău de servicii internet (ISP) nici măcar nu va ști că ești online, darămite ce activități desfășori.

Schimbarea majoră are loc prin tranziția de la simple aplicații la soluții implementate direct în hardware. Imaginează-ți un router care are algoritmi de dovezi cu divulgare zero (ZKP) și criptografie post-cuantică integrate direct în siliciu. Nu va mai fi nevoie să „pornești” un VPN; întreaga ta rețea de acasă va fi, în mod implicit, un nod invizibil.

Iată ce se prefigurează la orizont:

- Confidențialitate la nivel de hardware: Routerele de ultimă generație vor folosi enclave securizate pentru a genera dovezi de disponibilitate (uptime) fără a atinge vreodată datele tale de trafic personal.

- Configurări universale: Așa cum am menționat anterior, ne îndreptăm către sisteme care nu necesită o „configurare de încredere” (trusted setup) pentru fiecare aplicație nouă, ceea ce va facilita enorm munca dezvoltatorilor de instrumente anonime.

- Rezistență cuantică: Noile protocoale vizează deja algoritmi pe care nici măcar un computer cuantic nu i-ar putea sparge, protejându-ți recompensele din minarea de lățime de bandă pentru decenii de acum înainte.

Deși peisajul actual pare puțin haotic, tehnologia recuperează rapid decalajul față de idealul unui internet cu adevărat descentralizat. Rămâneți conectați, deoarece „paznicii” accesului la informație încep să își piardă controlul.