Autentificare Anonimă Noduri cu ZKP în dVPN-uri

TL;DR

Paradoxul confidențialității în rețelele descentralizate

Te-ai întrebat vreodată cum o rețea „axată pe confidențialitate” știe de fapt că ești un utilizator legitim fără a afla, practic, cine ești? Este o dilemă destul de mare. Vrem ca sistemele descentralizate să fie invulnerabile, dar în secunda în care te autentifici, lași adesea în urmă o urmă de metadate care anulează întregul scop.

Într-o configurație DePIN (Rețea de Infrastructură Fizică Descentralizată), avem oameni obișnuiți care își partajează lățimea de bandă a internetului de acasă. Este un model fascinant de tip „Airbnb pentru lățime de bandă”, dar creează o țintă uriașă. Dacă un furnizor de noduri dintr-un domeniu sensibil — cum ar fi un lucrător medical care își partajează capacitatea redundantă — este înregistrat pe un registru public (ledger), IP-ul său de acasă ar putea fi expus oricui utilizează un explorator de blocuri (block explorer).

- Riscul de Doxxing: Blockchain-urile publice sunt permanente. Dacă ID-ul nodului tău este legat de portofelul tău digital și de IP-ul tău, practic ți-ai pus la spate un semn pe care scrie „urmărește-mă”.

- Capcana Responsabilității: Rețelele trebuie să poată elimina actorii rău intenționați (cum ar fi cei care găzduiesc conținut malvovent). Pentru a face acest lucru fără a de-anonimiza pe toată lumea, unele protocoale folosesc „Guvernanța ZK” sau anonimatul revocabil. Practic, un prag minim de alte noduri pot vota pentru a anula dovada mizei (proof-of-stake) a unui actor rău intenționat sau pentru a-l „da afară” din rețea, fără a-i vedea vreodată adresa de acasă sau identitatea reală.

- Scurgerile de Metadate: Handshake-urile tradiționale dezvăluie adesea sistemul de operare, locația și furnizorul de servicii internet (ISP) înainte de a trimite chiar și primul pachet criptat. (Introduction to Networking — HACKTHEBOX- Module - IritT - Medium)

Un raport din 2023 realizat de Privacy Affairs subliniază că până și multe servicii VPN „fără loguri” (no-log) au scurgeri accidentale prin marcajele temporale ale conexiunii, ceea ce este exact lucrul pe care încercăm să-l eliminăm prin descentralizare.

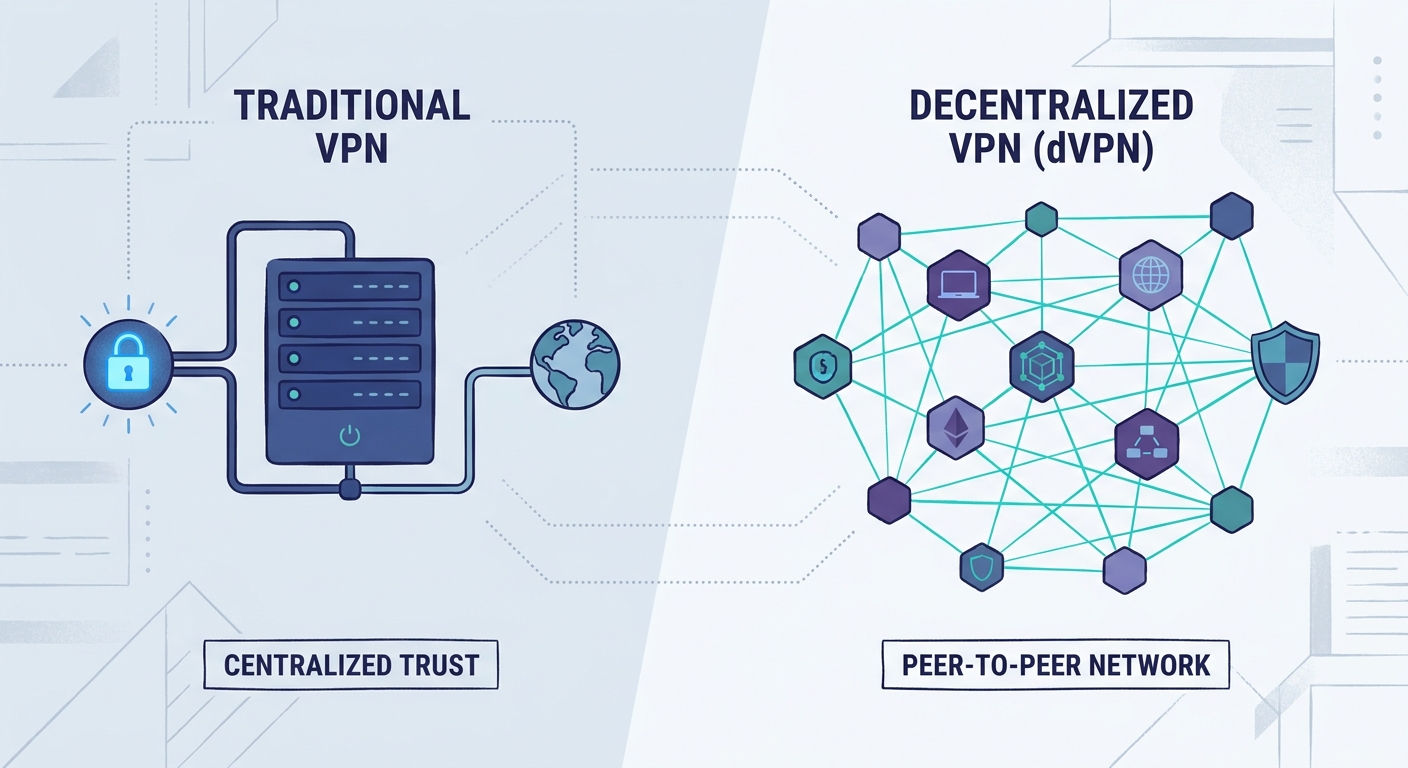

Modelele VPN clasice se bazează pe certificate centralizate. Dacă acel server central este compromis, întreaga „confidențialitate” se evaporă. Într-o lume P2P (peer-to-peer), nu ne putem permite un astfel de punct unic de eșec (single point of failure). Handshake-urile standard pur și simplu nu au fost concepute pentru o lume în care persoana care îți furnizează conexiunea este un străin.

Așadar, suntem blocați în nevoia de a găsi o modalitate de a dovedi că avem dreptul să fim acolo fără a ne arăta actul de identitate. Aici intervine matematica avansată care, sincer, este de o eleganță aparte.

În continuare, vom analiza modul în care dovezile cu divulgare zero (Zero-Knowledge Proofs) reușesc acest „truc de magie” de a demonstra un adevăr fără a partaja datele propriu-zise.

Mecanismele de integrare a Zero-Knowledge Proofs pentru autentificarea anonimă a nodurilor

Imaginați-vă că doriți să intrați într-un club exclusivist cu securitate ridicată. În loc să prezentați buletinul care conține adresa de domiciliu și data nașterii, strecurați pe sub ușă o notă matematică prin care demonstrați că aveți peste 18 ani, fără a dezvălui nicio cifră din vârsta dumneavoastră reală. Aceasta este, în esență, funcția tehnologiei zk-SNARKs (Zero-Knowledge Succinct Non-Interactive Argument of Knowledge) într-un dVPN.

În ecosistemul nostru descentralizat, un nod trebuie să demonstreze că este „eligibil” pentru a se alătura rețelei. De obicei, acest lucru presupune dovada posesiei cheilor criptografice corecte sau a unui număr suficient de token-uri depuse la staking. Prin ZKP, nodul (prover sau cel care demonstrează) generează un fragment minuscul de date care convinge rețeaua (verifier sau cel care verifică) că îndeplinește cerințele, fără a divulga vreodată cheia privată reală.

- Dovada posesiei cheii private: Nodul demonstrează că deține „secretul” corespunzător unei anumite adrese de portofel. Acest lucru previne atacurile de tip spoofing, în care cineva încearcă să simuleze identitatea unui nod cu reputație mare pe care nu îl controlează de fapt.

- Atestarea capacității: Pentru a demonstra că dispun de o lățime de bandă de 100 Mbps, nodurile nu fac doar o simplă declarație. Ele utilizează ZKP-uri pentru a atesta un raport hardware semnat sau o funcție de întârziere verificabilă (Verifiable Delay Function - VDF). ZKP-ul demonstrează că hardware-ul a executat o sarcină specifică într-un interval de timp determinat, ceea ce confirmă fluxul de date (throughput) fără ca nodul să fie nevoit să își dezvăluie identitatea („doxxing”) în fața unui server de testare a vitezei.

- Handshake-ul silențios: Spre deosebire de protocoalele TLS tradiționale care comunică deschis detalii despre versiunea sistemului de operare, autentificarea bazată pe ZK are loc „off-chain” sau într-un mod ecranat (shielded), menținând metadatele nodului invizibile pentru ochii curioși.

Adevărata magie apare atunci când corelăm aceste dovezi anonime cu aspectul financiar. Într-o piață P2P (peer-to-peer), doriți să fiți plătit pentru datele pe care le rulați, dar nu doriți ca istoricul câștigurilor dumneavoastră să fie asociat cu locația fizică.

Contractele inteligente pot fi programate să elibereze plățile doar atunci când este trimisă o dovadă ZK validă a prestării serviciului. Un raport din 2024 despre Zero Knowledge Proofs (ZKP) explică modul în care această tehnologie garantează că „nicio informație nu este partajată între prover și verifier”, în afară de validitatea afirmației în sine.

- Recompense tokenizate: Plățile sunt declanșate de dovadă, nu de identitate. Vă primiți token-urile, iar rețeaua rămâne complet anonimă cu privire la identitatea dumneavoastră.

- Optimizare pentru consum redus: În trecut, existau temeri că dovezile ZK sunt prea „grele” pentru routerele casnice. Totuși, noile protocoale au redus drastic resursele computaționale necesare, făcând posibil ca până și un dispozitiv ieftin de tip Raspberry Pi să funcționeze ca un nod securizat și anonim.

Sincer, este aproape ca o formă de magie: demonstrezi că ești persoana potrivită pentru sarcină în timp ce porți o mască digitală care nu cade niciodată.

În continuare, vom analiza modul în care aceste protocoale gestionează efectiv pachetele de date după ce etapa de „handshake” a fost finalizată.

Faza de Transmisie a Datelor: Dincolo de „Handshake”

Odată ce procesul de autentificare de tip ZK-handshake este finalizat, rețeaua nu proiectează pur și simplu datele tale în spațiul public. Acest lucru ar fi contraproductiv. În schimb, protocolul trece în faza de transmisie a datelor, care implică de obicei o formă de Onion Routing (rutare prin straturi) sau Encapsulare a Pachetelor.

Într-un dVPN cu autentificare ZK, datele tale sunt învelite în mai multe straturi de criptare. Pe măsură ce pachetul circulă de la dispozitivul tău către nodul furnizorului, fiecare „hop” (punct de tranzit) cunoaște doar sursa imediată a pachetului și următoarea destinație — niciodată întregul traseu. Deoarece autentificarea inițială a fost realizată prin ZKP (Dovezi cu Cunoaștere Zero), nodul furnizor deține un „permis de trecere” criptografic care confirmă că ești un utilizator valid, dar nu are nicio idee cărui portofel digital sau cărei adrese IP îi aparține acel permis.

Pentru a menține integritatea sistemului, unele rețele avansate utilizează dovezi ZK pentru integritatea datelor. Nodul generează o dovadă care atestă că a rutat cu succes numărul exact de octeți solicitați, fără a accesa conținutul acestora. Această dovadă este apoi trimisă înapoi în rețea pentru a declanșa plata. Este o modalitate de a spune „mi-am făcut treaba” fără ca nodul să vadă vreodată traficul tău real. Acest mecanism menține fluxul de date rapid și privat, asigurându-se că acest „Airbnb al lățimii de bandă” nu se transformă într-un instrument de spionaj pentru gazdele nodurilor.

În continuare, vom analiza implicațiile de securitate ale întregii configurații.

Implicații de securitate pentru ecosistemul dVPN

Cum oprești un actor malițios să îți prăbușească rețeaua dacă nici măcar nu știi cine este? Este dilema supremă a sistemelor descentralizate — încercarea de a menține totul deschis și privat, asigurându-te în același timp că un utilizator rău intenționat nu generează zece mii de noduri false pentru a prelua controlul total.

În universul rețelelor P2P (peer-to-peer), atacurile de tip Sybil reprezintă o preocupare majoră. În loc să ne bazăm pe vechile promisiuni de tip „fără loguri” (no-log), care adesea eșuează din cauza punctelor centrale de control, ne concentrăm pe costul economic al unui atac. Într-o rețea cu autentificare ZK (Zero-Knowledge), un atac Sybil devine incredibil de costisitor, deoarece fiecare nod „fals” trebuie să genereze o dovadă ZK validă de tip Proof of Stake sau Proof of Work. Nu poți pur și simplu să simulezi o identitate; trebuie să demonstrezi că deții hardware-ul și tokenurile necesare pentru fiecare nod pe care încerci să îl creezi.

- Dovada identității unice (Proof of Unique Personhood): Dovezile ZK permit unui nod să demonstreze că a îndeplinit o sarcină „dificilă” — cum ar fi blocarea unor tokenuri sau rezolvarea unui puzzle complex — fără a-și dezvălui istoricul portofelului digital.

- Reputație fără identitate: Poți transfera un „scor de încredere” de la un nod la altul. Dacă ai un comportament neadecvat în procesul de retransmitere a datelor (data relay), pierzi puncte, dar rețeaua nu află niciodată adresa ta reală.

- Rezistență la cenzură: Deoarece nu există o listă centrală de utilizatori „aprobați”, este mult mai dificil pentru un guvern să solicite pur și simplu o listă cu toți cei care rulează un nod.

Dacă ești ca mine și petreci mult prea mult timp citind noutăți despre VPN-uri, probabil ai observat agregatoare dVPN emergente care apar pe forumurile tehnice. Acestea sunt excelente pentru a urmări modul în care protocoalele de ultimă generație ajung efectiv pe piață. În timp ce aplicațiile tradiționale îți oferă doar un tunel de date, comunitatea tehnică analizează cum tehnologii precum ZKP (Zero-Knowledge Proofs) pot opri scurgerile de informații înainte ca acestea să se producă.

Este un echilibru bizar, sincer să fiu. Construim un sistem care are încredere în matematică tocmai pentru că nu putem avea încredere în oameni. Dar, până la urmă, acesta este farmecul tehnologiei crypto.

În continuare, vom analiza cum rezistă toată această structură atunci când datele încep efectiv să circule prin „conductele” rețelei.

Viitorul infrastructurii de internet tokenizate

Așadar, am construit acest „handshake” invizibil, dar poate el cu adevărat să scaleze la dimensiunea întregului internet? Una este să ai câteva sute de pasionați de tehnologie care fac schimb de lățime de bandă și cu totul altceva este să încerci să rulezi un „Airbnb pentru lățimea de bandă” la nivel global, fără ca totul să se blocheze.

Marea îngrijorare legată de zk-SNARKs a fost întotdeauna „taxa pe matematică” — e nevoie de multă putere de calcul pentru a demonstra ceva fără a dezvălui datele brute. Totuși, viitorul infrastructurii tokenizate se îndreaptă către soluții de tip Layer 2 pentru a menține lucrurile rapide.

- Gruparea demonstrărilor (Batching Proofs): În loc să verifice fiecare conexiune de nod individual pe blockchain-ul principal, nodul tău de acasă (cum ar fi acel Raspberry Pi de care am menționat) trimite dovada către un secvențiator sau agregator. Acest agregator „rulează” (roll-up) mii de autentificări anonime într-o singură dovadă care este apoi postată pe L2. Acest lucru reduce masiv taxele de rețea (gas fees) și menține profitabilă minarea de lățime de bandă.

- Verificarea off-chain: Cea mai mare parte a procesării grele are loc local, pe routerul sau telefonul tău. Rețeaua vede doar un semnal de confirmare că calculele matematice sunt corecte, ceea ce permite fluxul de recompense crypto VPN fără latență.

- Edge Computing: Prin mutarea autentificării la „marginea” rețelei (edge), un utilizator din Tokyo se conectează la un nod din Seul aproape instantaneu, eliminând necesitatea de a comunica cu un server central din Virginia.

Această tehnologie nu servește doar la schimbarea regiunii pe Netflix; este vorba despre accesul în lumea reală. În locurile cu cenzură agresivă, o rețea descentralizată care utilizează ZKP (Zero-Knowledge Proofs) este colacul de salvare, deoarece nu există un „buton de oprire” centralizat care să poată fi acționat.

Deoarece nodurile sunt pur și simplu conexiuni rezidențiale ale unor oameni obișnuiți, ele nu seamănă cu un centru de date gigant pe care un furnizor de servicii internet (ISP) l-ar putea bloca ușor. Este un web distribuit, complex și rezilient, care rămâne activ atât timp cât oamenii sunt stimulați să partajeze resurse.

În continuare, vom pune toate aceste piese cap la cap pentru a vedea cum arată „etapa finală” (endgame) pentru un internet cu adevărat privat.

Concluzii privind integrarea ZKP

Așadar, după toate calculele matematice și acele „strângeri de mână” digitale, unde ne aflăm de fapt? Sincer, se simte ca și cum am reușit în sfârșit să reducem prăpastia dintre visul unui internet liber și realitatea haotică a scurgerilor de date. Integrarea ZKP (Zero-Knowledge Proofs) nu este doar o demonstrație de forță tehnologică; este singura modalitate de a face o rețea P2P cu adevărat sigură pentru utilizatorii obișnuiți.

Am văzut cum VPN-urile tradiționale pot eșua atunci când un server central este citat în instanță sau compromis de hackeri. Prin utilizarea dovezilor cu divulgare zero, mutăm încrederea de la „promisiunea” unei companii către o certitudine matematică.

- Standardul de aur pentru DePIN: Pe măsură ce tot mai mulți oameni se alătură economiei colaborative de partajare a lățimii de bandă, autentificarea anonimă garantează că biroul tău de acasă nu devine o țintă publică pentru atacatori.

- Confidențialitate centrată pe utilizator: Nu ar trebui să fii criptograf pentru a fi în siguranță. Aplicațiile viitorului vor ascunde toată această complexitate în spatele unui simplu buton de „Conectare”.

- Sănătate și Finanțe: Aceste industrii analizează deja modul în care nodurile distribuite pot gestiona date sensibile fără a încălca regulile de conformitate, având în vedere în special preocupările legate de confidențialitate specifice sectoarelor critice discutate în Secțiunea 1.

Foaia de parcurs pentru adoptarea VPN-urilor pe blockchain arată extrem de promițător. Trecem de la dovezi greoaie și lente la versiuni rapide, optimizate pentru dispozitive mobile. Este o aventură plină de provocări, dar construirea unui internet mai bun nu a fost niciodată un proces simplu. Rămâneți curioși și păstrați-vă cheile private.