Largura de Banda Tokenizada: Ganhe Cripto com sua Internet

TL;DR

Afinal, o que é Largura de Banda Tokenizada?

Você já parou para pensar por que paga por uma conexão de fibra de 1Gbps, mas usa apenas uma fração disso enquanto está no trabalho ou dormindo? É como pagar por um pão inteiro todos os dias e comer apenas uma fatia, deixando o resto endurecer na mesa.

A largura de banda tokenizada é, basicamente, uma forma de alugar esse "pão amanhecido" — sua capacidade de upload ociosa — para pessoas que realmente precisam dela. Em vez de o seu provedor de internet (ISP) apenas embolsar sua mensalidade enquanto seu roteador fica parado, você transforma seu hardware em um pequeno nó (node) dentro de uma rede global.

- Compartilhamento de capacidade ociosa: A maioria das conexões domésticas é assimétrica, mas mesmo aquele upload de 20-50Mbps costuma ficar com 0% de uso. (Por que conexões assimétricas são tão comuns em... - Quora) Você simplesmente permite que outros criem um túnel através do seu IP.

- Blockchain como livro de registro: Como não existe um "chefe" central, a blockchain rastreia exatamente quantos pacotes de dados você roteou. Isso garante que você receba o pagamento em tokens sem precisar confiar em um intermediário duvidoso.

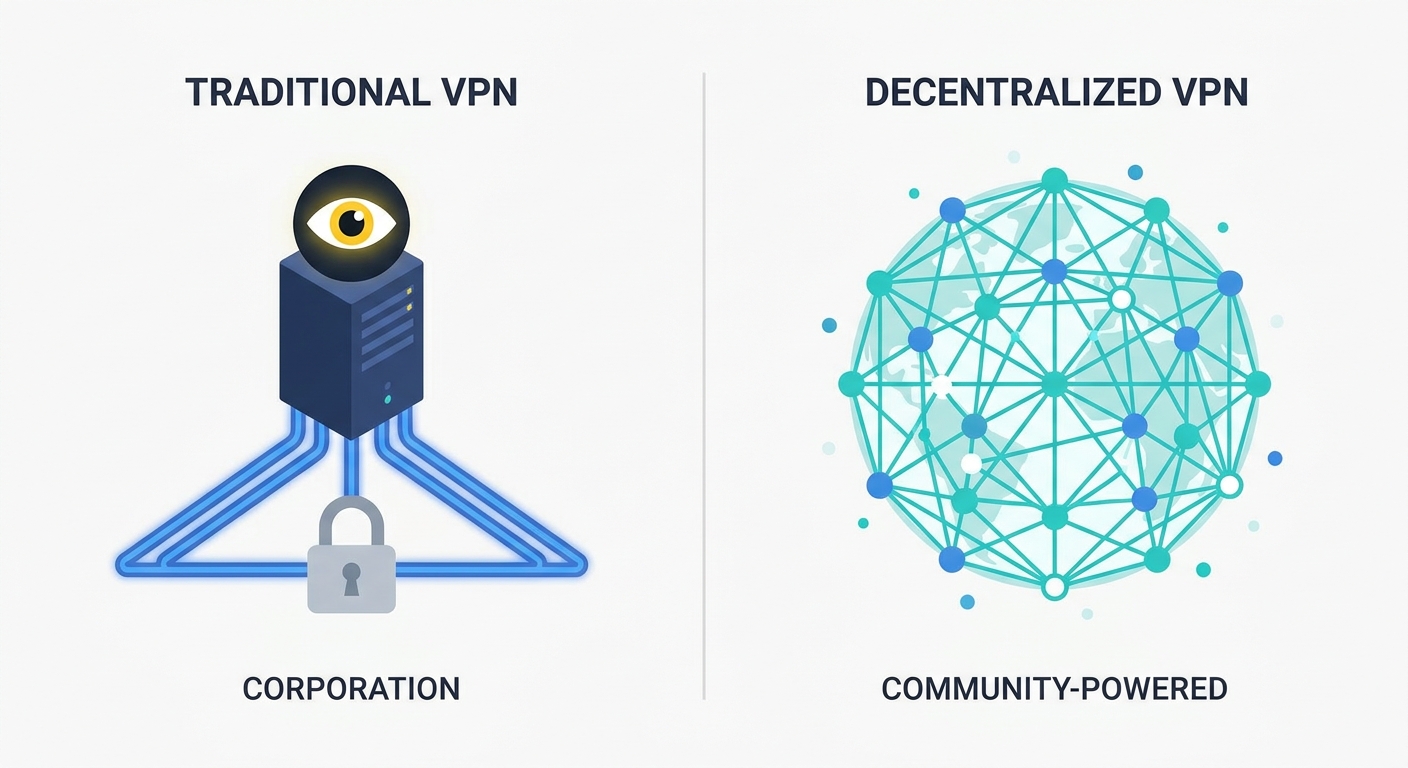

- P2P vs. Centralizado: As VPNs tradicionais possuem enormes fazendas de servidores (modelo centralizado). Em uma dVPN (VPN descentralizada), os "servidores" são pessoas comuns, como eu e você.

Isso não é mais apenas para entusiastas. No setor de saúde, pesquisadores utilizam essas redes para transferir conjuntos massivos de dados genômicos sem enfrentar os gargalos das infraestruturas corporativas tradicionais. Até no setor financeiro, algumas empresas buscam configurações P2P para evitar o monitoramento e o registro de logs feitos pelos provedores de internet convencionais.

De acordo com um relatório de 2023 da Messari, o setor de DePIN (Redes de Infraestrutura Física Descentralizadas), que inclui a largura de banda, está em plena expansão porque reduz os custos de infraestrutura em mais de 70% em comparação aos grandes provedores de nuvem. É uma mudança drástica na forma como entendemos o que é "ter" uma conexão.

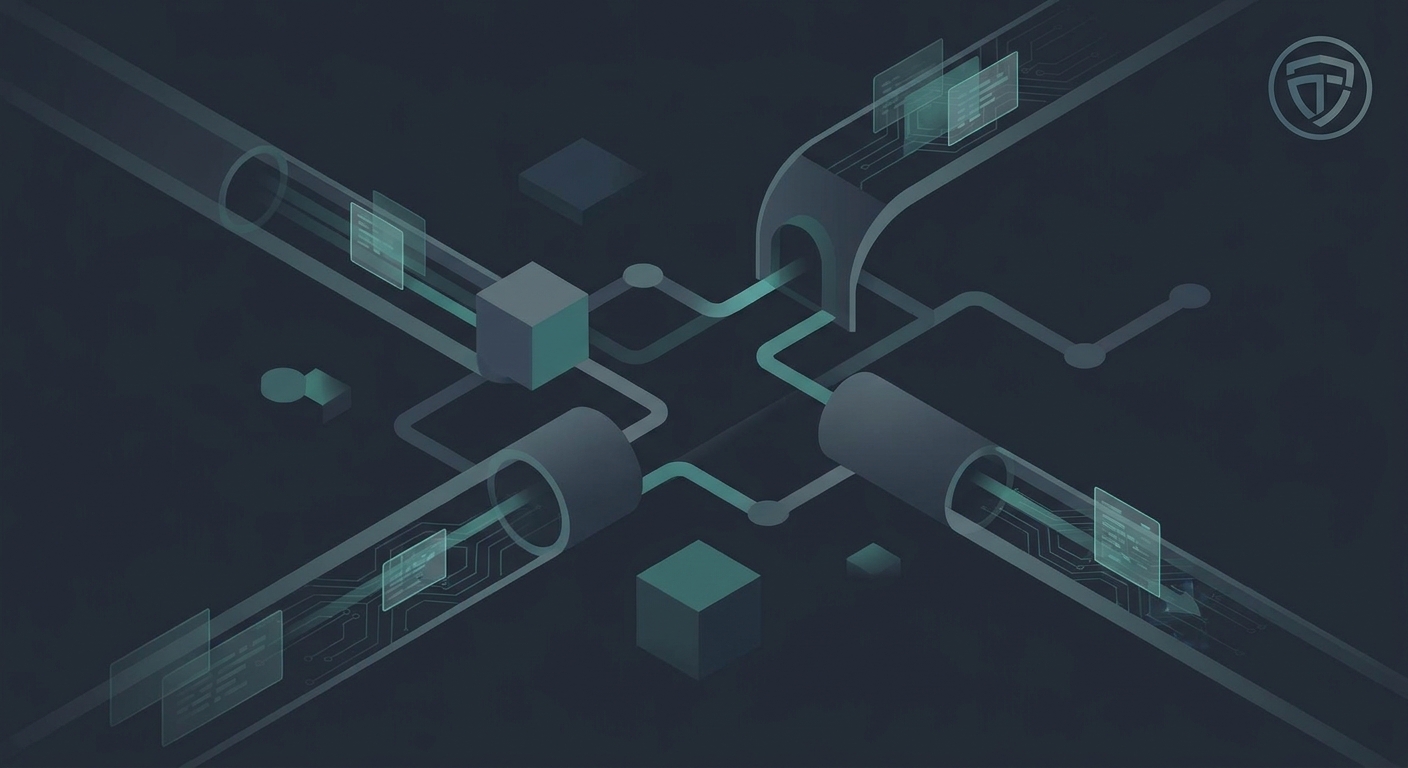

Mas como realmente transferimos esses dados sem que o provedor bloqueie o acesso? Utilizamos protocolos de tunelamento específicos e técnicas de ofuscação para mascarar o fato de que você está compartilhando sua linha.

Como a tecnologia funciona nos bastidores

Pense no seu roteador por um momento. Ele é, basicamente, um pequeno computador que passa a maior parte do tempo ocioso, apenas esperando que você clique em um link. Em uma estrutura de DePIN (Redes de Infraestrutura Física Descentralizada), transformamos esse hardware "preguiçoso" em um nó funcional que gera receita.

A ideia central por trás das DePINs é abandonar as grandes fazendas de servidores controladas por gigantes corporativos e utilizar a "borda" (edge) — ou seja, a sua sala de estar. Quando você se conecta a uma dVPN, seu nó anuncia sua disponibilidade para a rede.

O "Segredo" dos Protocolos de Tunelamento

Para evitar que seu provedor de internet (ISP) bloqueie ou interrompa seu serviço, essas redes utilizam protocolos avançados:

- WireGuard & OpenVPN: São os padrões da indústria para criptografia. Eles envolvem seus dados em uma camada segura para que ninguém consiga visualizar o conteúdo.

- Shadowsocks: Um proxy de alto desempenho excelente para contornar firewalls. É extremamente popular em regiões com forte censura porque se assemelha ao tráfego comum da web.

- Ofuscação: Alguns nós utilizam "transportes plugáveis" (pluggable transports), que basicamente embaralham os metadados. Isso faz com que o tráfego da sua VPN pareça uma chamada de Zoom ou um streaming da Netflix, evitando que o provedor reduza sua velocidade (throttling).

Verificação e Slashing

- Registro de Nós: Seu dispositivo entra em um diretório P2P. Diferente de uma VPN convencional, onde tudo passa por uma única empresa, aqui o tráfego é roteado através de milhares de pontos individuais.

- Custódia via Smart Contracts: Os pagamentos não são processados manualmente. De acordo com pesquisas da Messari (2023), os contratos inteligentes automatizam todo o processo, garantindo que você receba no instante em que a transferência de dados for verificada.

Você pode pensar que as pessoas poderiam simplesmente mentir, alegando que compartilharam 10GB sem terem feito nada. É aí que entram os protocolos de "Prova de Largura de Banda" (Proof of Bandwidth). A rede envia pequenos pacotes de "pulsação" (heartbeat) para verificar sua latência e taxa de transferência.

Se o seu nó perder pacotes ou tentar falsificar sua localização, o protocolo aplica o slashing. Isso não é apenas uma avaliação negativa; geralmente envolve uma penalidade financeira onde a rede retira uma parte dos tokens que você deixou em "stake" (garantia) para participar. Se você não tiver tokens em stake, simplesmente perde todas as recompensas pendentes e o acesso a trabalhos futuros. É como uma auditoria constante e totalmente automatizada.

Dá para ganhar dinheiro de verdade ou é golpe?

E então, será que essa é uma forma real de pagar o aluguel ou apenas mais uma promessa vazia do mundo cripto? Sendo honesto: a realidade está em algum lugar no meio do caminho. Você ainda não vai comprar uma ilha particular apenas compartilhando a fibra óptica da sua casa.

Demanda Geográfica e Casos de Uso

A verdade é que os seus "ganhos" são, basicamente, uma função de oferta e demanda no seu CEP específico.

- Varejo e testes localizados: Empresas de varejo utilizam esses nós para verificar como seus sites aparecem em diferentes localizações. Elas conferem se os preços regionalizados ou anúncios estão sendo exibidos corretamente. Se você mora em um mercado de alta demanda, como São Paulo ou Nova York, seu nó será "solicitado" com mais frequência e você ganhará mais.

- Web Scraping (Raspagem de Dados): Empresas de IA precisam de volumes massivos de dados para treinar seus modelos. Elas utilizam essas redes para coletar dados da web a partir de IPs residenciais "limpos", evitando assim o bloqueio por ferramentas anti-bot.

Existem outros fatores cruciais que determinam se você verá saldo positivo na sua carteira:

- Volatilidade dos Tokens: Você pode ganhar 100 tokens hoje valendo R$ 250, mas, no momento em que for trocá-los em uma corretora, eles podem valer apenas R$ 25. É a clássica montanha-russa do mercado cripto.

- Hardware e Energia: Se você estiver rodando um servidor robusto 24 horas por dia, precisa calcular se as recompensas em tokens cobrem a sua conta de luz. A maioria das pessoas prefere utilizar dispositivos plug-and-play de baixo consumo para manter os custos operacionais mínimos.

Um relatório de 2024 da Depin Ninja (que monitora esses projetos de infraestrutura descentralizada) explica que os 10% melhores provedores ganham significativamente mais porque mantêm um uptime (tempo de atividade) de 99,9%. Se o seu roteador reinicia toda vez que alguém liga o micro-ondas, sua pontuação de reputação despenca — e os seus pagamentos também.

O SquirrelVPN oferece ótimas análises sobre como a tecnologia de VPN está evoluindo e o que os usuários devem observar nesse setor, especialmente sobre como esses protocolos lidam com a "prova de trabalho" sem sobrecarregar a sua CPU.

Mas e quanto ao lado jurídico? Se alguém usar o seu IP para algo ilícito, é você quem receberá a visita da polícia? Vamos analisar agora os riscos de segurança.

O Dilemma da Privacidade e Segurança

Já parou para pensar no que realmente acontece quando um desconhecido em outro país utiliza o seu IP residencial para navegar na web? É um pouco como dar uma cópia da chave da sua casa para um estranho — claro, ele pode querer apenas assistir à Netflix, mas também pode estar revirando a sua geladeira ou algo pior.

O maior desafio ao compartilhar largura de banda é o problema do "nó de saída" (exit node). Quando você atua como um nó, é o seu endereço IP que aparece nos logs dos servidores. Se um usuário da rede decidir baixar filmes piratas ou acessar um site governamental restrito, o rastro digital levará diretamente à sua sala de estar.

- Responsabilidade Jurídica: A maioria dos provedores de internet (ISPs) possui termos rígidos contra a revenda da sua conexão. Se eles detectarem padrões de tráfego anômalos, podem reduzir a sua velocidade (throttling) ou até cancelar sua conta permanentemente.

- Tráfego Malicioso: Mesmo que o usuário não seja um criminoso, ele pode estar rodando bots que coloquem seu IP em listas negras de sites como Google ou Amazon, transformando sua própria navegação em um pesadelo de captchas infinitos.

- Riscos de Espionagem: Embora a maioria das dVPNs utilize criptografia, se o protocolo apresentar uma falha, um invasor sofisticado poderia tentar realizar a interceptação de pacotes (packet sniffing) na sua rede local.

Para mitigar esses riscos, os desenvolvedores utilizam técnicas de "sandboxing" ou conteinerização. Basicamente, o tráfego da dVPN é isolado em um "túnel" digital separado que não consegue se comunicar com o seu notebook ou com a sua impressora.

Muitas redes agora utilizam o roteamento multi-hop. Em vez de uma única pessoa passar integralmente pelo seu IP, os dados são fragmentados. Você pode processar apenas um pequeno pedaço criptografado de um arquivo, de modo que nunca "enxerga" a requisição completa. A criptografia de ponta a ponta garante a privacidade dos dados, enquanto algumas redes utilizam Provas de Conhecimento Zero (ZKP) para conformidade. No setor de saúde, por exemplo, as ZKPs permitem que um nó prove que atende aos padrões de segurança ou requisitos de identidade sem revelar informações sensíveis do paciente ou detalhes pessoais do proprietário do nó.

Sendo honesto, a troca é simples: você está cedendo uma parte da sua pegada digital em troca desses tokens. O risco vale alguns dólares por mês?

Vamos analisar para onde tudo isso está caminhando e se essas redes conseguem, de fato, sobreviver a longo prazo.

O Futuro da Internet Descentralizada

E então, será que todo esse ecossistema de largura de banda P2P vai realmente acabar com as grandes operadoras de internet? Sendo sincero, provavelmente não na próxima semana, mas estamos definitivamente testemunhando uma transição para uma internet mais descentralizada, onde você é o dono do seu próprio "ponto de saída".

Atualmente, essas redes enfrentam desafios técnicos reais que impedem sua adoção em massa imediata.

- Problemas de latência: Rotearem pacotes de dados pelo porão de alguém em Berlim e depois por um laptop em Tóquio gera um atraso (lag) considerável. Isso é um pesadelo para comunicação em tempo real ou videoconferências, onde cada milissegundo é crucial.

- Resistência à censura: Em países com firewalls rigorosos, as redes tokenizadas são uma salvação, pois não existe um IP centralizado para o governo bloquear.

- Sustentabilidade econômica: De acordo com uma análise de 2024 da CoinGecko, a longevidade dos projetos de DePIN (Redes de Infraestrutura Física Descentralizada) depende da utilidade no mundo real — como empresas comprando largura de banda para raspagem de dados (scraping) para IA — e não apenas da mineração especulativa de tokens.

Estamos em uma fronteira caótica e empolgante. Seja você um entusiasta da privacidade ou alguém que quer apenas ganhar alguns tokens, a economia de compartilhamento de largura de banda está, finalmente, fazendo com que a rede pareça pertencer a nós novamente. Só fique de olho no seu limite de dados, combinado?