Guia de Roteamento Autônomo para Nós de VPN Descentralizada

TL;DR

Introdução ao Roteamento Autônomo em dVPN

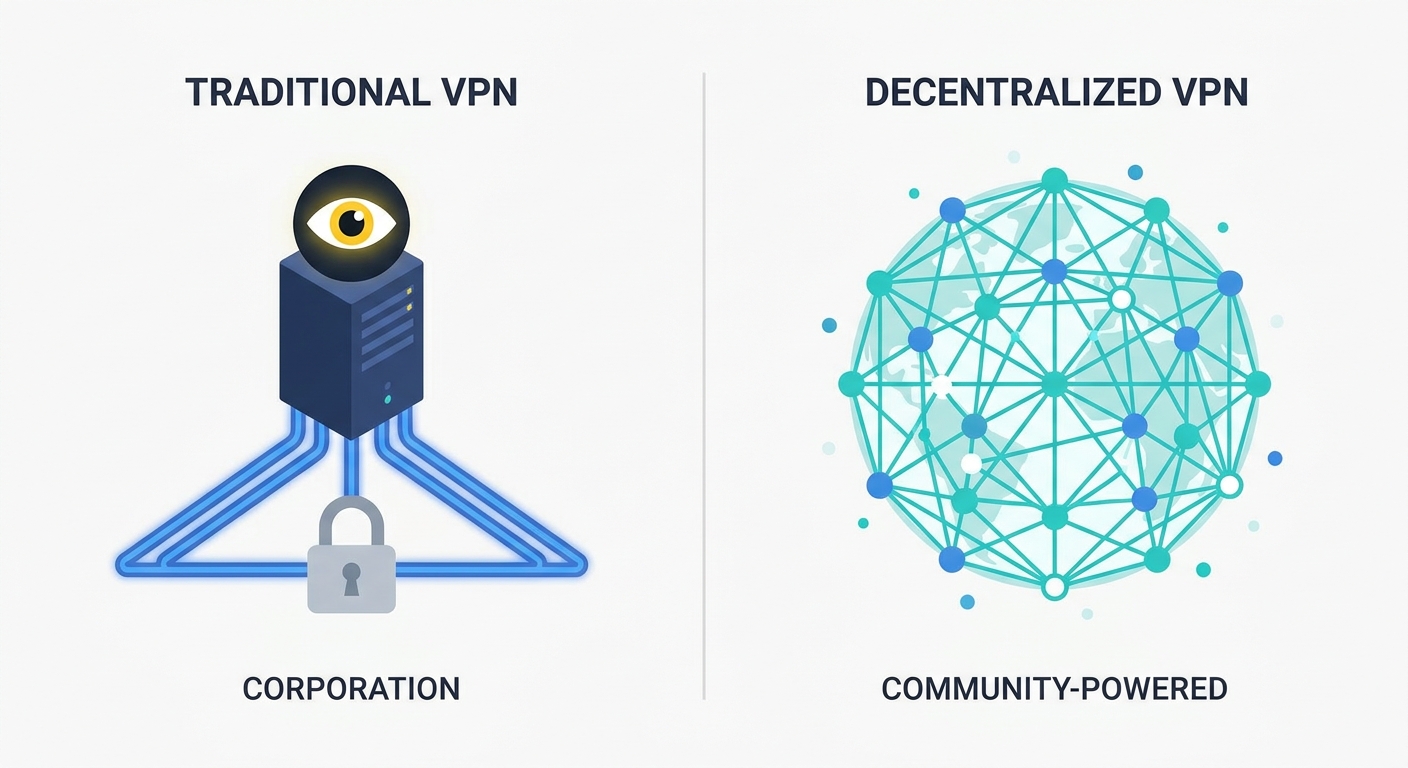

Você já se perguntou por que sua VPN "sem registros" (no-logs) ainda parece uma caixa-preta controlada por uma empresa qualquer em um paraíso fiscal? Sendo honesto, o modelo tradicional está saturado porque nos obriga a confiar que uma única entidade não irá bisbilhotar nossos pacotes de dados.

Em uma configuração padrão, você se conecta a um servidor que pertence a um provedor. Em uma dVPN, estamos falando de Roteamento Autônomo, onde a própria rede determina como movimentar os dados sem a necessidade de um "chefe" central. É a transição do gerenciamento manual de servidores para a descoberta de nós P2P (ponto a ponto).

Em vez de um CEO decidir onde instalar um novo servidor, a rede utiliza o modelo DePIN (Redes de Infraestrutura Física Descentralizadas) para permitir que qualquer pessoa compartilhe seu excedente de largura de banda. Isso é viabilizado por protocolos como o IP-over-P2P (IPOP), que utiliza uma Tabela de Hash Distribuída (DHT) para mapear endereços IP a identificadores P2P.

De acordo com o GroupVPN.dvi, um artigo de 2010 da Universidade da Flórida, isso permite a criação de "redes virtuais de autoconfiguração" que não dependem de um coordenador central para funcionar.

- Descoberta Automatizada: Os nós se encontram através de uma sobreposição estruturada (como um anel chord ou symphony), em vez de utilizarem uma lista estática de servidores.

- Escalabilidade Dinâmica: A rede cresce organicamente à medida que mais usuários participam; não existe um "limite de capacidade" definido por um orçamento corporativo.

- Resiliência: Se um nó sai do ar, o algoritmo de roteamento simplesmente o contorna. Acabaram as mensagens de "Servidor Fora do Ar" no seu aplicativo de VPN.

O grande problema é que as VPNs centralizadas são, essencialmente, honeypots (potes de mel). Se um governo emitir uma intimação judicial a um provedor, esse ponto único de falha compromete todos os usuários. Mesmo que eles aleguem uma política de "no-logs", é impossível verificar tecnicamente o que está rodando no hardware deles.

Como membros da comunidade Privacy Guides destacaram em uma discussão de 2023, muitos provedores centralizados apenas alugam espaço em VPS de grandes corporações. Isso significa que o hospedeiro ainda pode visualizar os dados de fluxo de rede (netflow), mesmo que o provedor de VPN não os registre.

As dVPNs resolvem isso tornando a infraestrutura transparente. Em regiões restritivas — como no caso de um jornalista em um país com alta censura — um nó de dVPN operando em um IP residencial é muito mais difícil de ser bloqueado do que um IP conhecido de um datacenter.

Não se trata apenas de ocultação; trata-se de construir uma rede que ninguém efetivamente possui, para que ninguém possa ser forçado a acionar o botão de desligamento (kill switch).

A seguir, vamos mergulhar na espinha dorsal técnica e nos incentivos econômicos que mantêm esses nós em comunicação constante, garantindo que seus dados não se percam no abismo digital.

A Espinha Dorsal Técnica do Compartilhamento de Banda P2P

Se você acha que uma rede P2P é apenas um bando de computadores gritando no vácuo, terá sérios problemas ao tentar rotear tráfego sensível de uma VPN. Sem um "chefe" central (o servidor) orientando para onde cada um deve ir, precisamos de uma forma para que os nós se encontrem e se mantenham organizados sem que a rede se torne um caos absoluto.

No universo das dVPNs, geralmente falamos de dois tipos de sobreposições (overlays): estruturadas e não estruturadas. Redes não estruturadas são como uma sala lotada onde você apenas grita um nome e espera que alguém ouça — funciona bem para grupos pequenos, mas não escala para uma VPN global.

As sobreposições estruturadas, como as utilizadas no framework Brunet, utilizam um anel unidimensional (pense nisso como um círculo de endereços). Cada nó recebe um endereço P2P exclusivo e eles só precisam conhecer seus vizinhos imediatos para manter todo o sistema funcionando. É aqui que entram as Tabelas de Hash Distribuídas (DHT).

Em vez de perguntar a uma API central "onde está o nó do Japão?", você consulta a DHT. Ela funciona como um mapa descentralizado onde os pares (peers) armazenam pares de (chave, valor). Em uma dVPN, a chave costuma ser o hash do IP desejado, e o valor é o endereço P2P do nó que detém esse IP no momento.

A maioria dos usuários domésticos está atrás de um NAT (Tradução de Endereços de Rede), que funciona como uma porta de mão única — você pode sair, mas ninguém de fora pode bater à sua porta. Se queremos uma verdadeira economia compartilhada de largura de banda, precisamos que usuários comuns sejam nós da rede.

Resolvemos isso com o UDP hole punching. Como a sobreposição pública já conhece ambos os pares, ela atua como um ponto de encontro (rendezvous). Os dois nós tentam se comunicar exatamente ao mesmo tempo; o NAT interpreta isso como uma requisição de saída e permite a passagem do tráfego.

Para manter a segurança durante esse aperto de mão (handshake), os nós utilizam uma criptografia (frequentemente baseada no Noise Protocol) para estabelecer uma chave de sessão antes que qualquer dado real comece a fluir. Isso garante que nem mesmo o ponto de encontro consiga visualizar o conteúdo dentro do túnel.

- Overlays Estruturadas: Utilizam uma topologia em anel (como o Symphony) para garantir que você encontre qualquer nó em saltos de O(log N).

- Relay Fallback: Se o hole punching falhar (comum em NATs simétricos), os dados podem ser retransmitidos através de outros pares, embora isso adicione um pouco de latência.

- Pathing: Uma técnica onde multiplexamos um único socket UDP tanto para a descoberta pública quanto para os túneis privados da VPN, tornando a configuração muito mais leve.

Algumas pessoas criticam o blockchain por ser um "banco de dados ineficiente" e, sinceramente, elas têm razão — é lento. Mas, como mencionado anteriormente nas discussões sobre guias de privacidade, essa ineficiência é, na verdade, um recurso valioso quando você não pode confiar em quem opera os nós.

Utilizamos contratos inteligentes (smart contracts) para gerenciar a reputação e o tempo de atividade (uptime) dos nós. Se um nó começar a descartar pacotes ou registrar logs de tráfego, a rede precisa saber. Em vez de um CEO demitir um funcionário ruim, o contrato inteligente identifica a falha na prova de banda (proof-of-bandwidth) e corta as recompensas do nó ou reduz sua pontuação de reputação.

A parte complexa é o faturamento. Em um marketplace de largura de banda P2P, você precisa pagar pelo que consome, mas não queremos um registro permanente dos seus hábitos de navegação em um livro-razão público.

- Provas de Conhecimento Zero (Zero-Knowledge Proofs): Provam que você pagou por 5GB de dados sem revelar qual nó específico você utilizou.

- Micropagamentos Off-chain: Uso de canais de estado (como a Lightning Network) para enviar frações minúsculas de um token por cada megabyte, de modo que o blockchain registre apenas o início e o fim da sessão.

- Revogação Baseada em Consenso: Se um usuário ou nó agir de má fé, a rede utiliza um consenso descentralizado para propagar uma revogação. Como não existe uma autoridade certificadora (CA) central, os próprios nós concordam em ignorar o agente malicioso com base em provas criptográficas de comportamento inadequado.

A seguir, analisaremos os protocolos criptográficos propriamente ditos — especificamente como utilizamos ferramentas como o WireGuard e o Noise Protocol — para impedir que seus dados sejam lidos por quem hospeda seu nó de saída (exit node).

Largura de Banda Tokenizada e a Economia de Mineração

Já parou para pensar por que você paga cem reais por mês em uma VPN comercial enquanto o roteador da sua casa fica lá, parado, sem fazer nada enquanto você está no trabalho? Sinceramente, esse conceito de "Airbnb para largura de banda" é a única forma real de escalarmos a privacidade sem depender da construção de mais datacenters corporativos — que, convenhamos, são alvos fáceis para bloqueios governamentais.

A ideia central aqui é a mineração de largura de banda (bandwidth mining). Você não está minerando cálculos matemáticos complexos como no Bitcoin; você está fornecendo uma utilidade real. Ao rodar um nó de dVPN, você está basicamente alugando sua capacidade de upload ociosa para alguém que precisa de um ponto de saída na sua região.

As redes incentivadas por tokens são o "motor" por trás de toda a operação. As pessoas não mantêm nós apenas por bondade — bem, talvez algumas sim — mas a maioria quer um retorno financeiro.

- Renda Passiva: Os usuários ganham recompensas em cripto (tokens) com base no volume de dados roteados ou no tempo em que permanecem online.

- Oferta e Demanda: Em um marketplace descentralizado, se houver uma necessidade repentina de nós na Turquia ou no Brasil, por exemplo, as recompensas em tokens podem subir, incentivando mais pessoas a ativarem nós nessas regiões.

- Sem Intermediários: Em vez de um provedor abocanhar 70% do valor para gastar com "marketing", o valor flui diretamente do usuário que paga pela VPN para o operador do nó que fornece a conexão.

É uma jogada clássica de DePIN (Redes de Infraestrutura Física Descentralizada). Você pega uma infraestrutura física que já existe — sua fibra óptica residencial ou um pequeno VPS — e a conecta a uma rede global. Isso cria um pool distribuído de IPs residenciais que são quase impossíveis de distinguir do tráfego comum, tornando a vida dos firewalls de censura um verdadeiro pesadelo.

Mas aqui entra o desafio técnico: como saber se aquele operador na Alemanha realmente roteou seus 2GB de tráfego? Em uma economia P2P, sempre haverá quem tente trapacear. Alguns podem alegar que enviaram dados que não enviaram, ou descartar pacotes para economizar sua própria franquia de dados enquanto continuam coletando recompensas.

É aí que entram o Proof-of-Relay (Prova de Retransmissão) e mecanismos de consenso semelhantes. Precisamos de uma forma de verificar o trabalho sem um servidor central monitorando o tráfego (o que destruiria a privacidade).

Como observado no whitepaper da GroupVPN, podemos usar a DHT (Tabela Hash Distribuída) para rastrear essas interações, mas precisamos de uma "prova" que seja criptograficamente verificável. Geralmente, isso envolve recibos assinados. Quando você usa um nó, seu cliente assina um pequeno "recibo de pacote" a cada poucos megabytes e o envia ao nó. O nó, então, submete esses recibos a um contrato inteligente para resgatar seus tokens.

Prevenir ataques Sybil é o "chefão final" desse ecossistema. Um ataque Sybil ocorre quando uma única pessoa cria 10.000 nós falsos para tentar controlar a rede ou farmar todas as recompensas.

- Staking: Para rodar um nó, geralmente é preciso fazer "stake" (bloquear) uma certa quantidade do token nativo da rede. Se você agir de forma maliciosa, perde o depósito.

- Pontuação de Reputação: Nós que estão ativos há meses com 99% de uptime têm prioridade no tráfego em relação a um nó aleatório que acabou de aparecer.

- Proof-of-Bandwidth: A rede realiza ocasionalmente pacotes de "desafio" — basicamente um teste de velocidade descentralizado — para garantir que você realmente tem a conexão de 100Mbps que diz ter.

Já vi entusiastas na comunidade montando "rigs de mineração" que são apenas vários Raspberry Pi 4 conectados em diferentes conexões residenciais. No comércio, um dono de loja pode rodar um nó na VLAN do Wi-Fi de visitantes para abater o custo da sua conta mensal de internet.

No setor financeiro, estamos vendo DEXs (exchanges descentralizadas) de olho nessas redes para garantir que seus front-ends não sejam derrubados por um único ISP bloqueando sua API. Se a largura de banda é tokenizada, a rede se torna auto-regenerativa.

Uma discussão de 2023 na comunidade Privacy Guides destacou que, embora esses incentivos sejam ótimos, é preciso cautela. Se as recompensas de "mineração" forem altas demais, acabamos atraindo datacenters disfarçados de usuários domésticos, o que anula o propósito de ter uma rede residencial distribuída.

De qualquer forma, se você pretende configurar isso, certifique-se de que seu firewall Linux esteja bem ajustado. Você não quer operar um nó de saída sem o básico de endurecimento de segurança (hardening).

A seguir, vamos analisar os protocolos de criptografia propriamente ditos — especificamente como usamos tecnologias como WireGuard e o protocolo Noise para impedir que o operador do nó veja o que você está acessando.

Protocolos de Preservação de Privacidade e Segurança

Então, você construiu uma rede descentralizada e as pessoas estão compartilhando largura de banda, mas como impedimos que o sujeito no nó de saída intercepte sua senha bancária? Sinceramente, se você não criptografar o túnel propriamente dito, estará apenas criando uma maneira mais rápida para hackers roubarem sua identidade.

Para entender como as ferramentas de privacidade Web3 estão evoluindo, podemos analisar projetos como a SquirrelVPN como um estudo de caso sobre como esses protocolos são implementados no mundo real. Em uma dVPN, lidamos com duas camadas de proteção: a segurança ponto a ponto (PtP) e a segurança de ponta a ponta (EtE).

Para a camada PtP, utilizamos o Noise Protocol Framework. Esta é a mesma base matemática que sustenta o WireGuard. Ele permite que dois nós realizem um handshake mútuo e estabeleçam um duto criptografado sem a necessidade de uma autoridade central para verificar suas identidades. Em vez disso, eles utilizam chaves públicas estáticas que já estão indexadas na DHT (Distributed Hash Table).

Para esses túneis P2P, geralmente optamos pelo DTLS (Datagram Transport Layer Security) ou pelo transporte baseado em UDP do WireGuard. Diferente do TLS padrão, que exige um fluxo TCP constante, estes funcionam via UDP. Isso é um divisor de águas para a performance da VPN, pois, se um pacote for perdido, a conexão inteira não trava esperando por uma nova tentativa — ela simplesmente continua fluindo, o que é ideal para atividades de baixa latência, como jogos ou VoIP.

O verdadeiro "chefão final" é o nó de saída. Como alguém eventualmente terá que entregar seu tráfego na web aberta, esse último nó consegue ver o destino final. Para mitigar esse risco, utilizamos o roteamento de múltiplos saltos (multi-hop routing), onde o nó de saída sequer sabe quem você é, conhecendo apenas o endereço do nó de retransmissão (relay node) que enviou os dados.

Mas o que acontece quando o operador de um nó resolve agir de má fé? Em uma VPN convencional, o administrador simplesmente deleta a conta dele, mas em uma rede P2P, não existe um "administrador" com um botão vermelho. Precisamos de uma forma de expulsar nós maliciosos sem uma autoridade central, caso contrário, todos estaremos em risco.

É aqui que entram os algoritmos de revogação por difusão (broadcast revocation algorithms). Como uma funcionalidade específica do framework GroupVPN, quando um nó é pego agindo de forma indevida — seja falhando em desafios de prova de largura de banda (proof-of-bandwidth) ou tentando injetar scripts — uma mensagem de revogação é assinada pela camada de consenso da rede e propagada por todo o espaço de endereçamento circular. Como a rede é estruturada em anel, a mensagem viaja de forma recursiva, atingindo cada par em um tempo de O(log^2 N).

Isso funciona graças à PKI (Infraestrutura de Chaves Públicas). Cada nó possui um certificado vinculado ao seu endereço P2P. Em vez de depender de um servidor central que poderia ficar offline, os nós podem armazenar esses "certificados de óbito" de revogação na DHT. Se um nó tentar se conectar a você, você consulta a DHT; se ele estiver na lista, você encerra a conexão antes mesmo que ele possa iniciar a comunicação.

- Vinculação de Identidade: Os certificados são assinados contra o endereço P2P do nó, impossibilitando que ele mude de nome para retornar à rede.

- Particionamento Recursivo: A difusão divide a rede em seções, garantindo que cada nó receba o aviso sem ser inundado por mensagens duplicadas.

- CRLs Locais: Os nós mantêm um pequeno cache local de revogações recentes para não precisarem consultar a DHT a cada pacote processado.

Não é um sistema perfeito — ataques Sybil ainda são um desafio — mas, ao combinar o staking com esses protocolos de revogação, tornamos financeiramente inviável para um agente mal-intencionado tentar retornar continuamente.

A seguir, veremos como realmente fazemos a ponte entre esses túneis descentralizados e a internet legada sem quebrar a promessa de "zero registros" (no-logs).

O Futuro da Liberdade na Internet com a Web3

Se você ainda paga uma assinatura mensal para uma empresa de VPN que pode desaparecer ou ser comprada amanhã, você está, basicamente, alugando uma casa em cima de um terreno instável. Sinceramente, o objetivo final não é apenas ter aplicativos de VPN melhores — é substituir a própria ideia de um Provedor de Internet (ISP) centralizado por algo que nós realmente controlamos.

Estamos avançando para um mundo onde as dVPNs não são apenas um app que você ativa quando quer assistir à Netflix de outro país. O objetivo é um modelo de Provedor de Internet Descentralizado (dISP), onde sua conectividade é nativamente multi-hop e peer-to-peer (P2P) desde o momento em que seu roteador sincroniza.

- Substituindo os ISPs Tradicionais: Em vez de uma grande empresa de telecomunicações ser dona da "última milha" da sua internet, um dISP utiliza redes mesh e compartilhamento de largura de banda P2P para rotear o tráfego. Se o seu vizinho tem fibra óptica e você tem um nó 5G, a rede decide autonomamente o melhor caminho com base na latência e no custo do token.

- Integração com Navegadores Web3: Imagine um navegador onde a VPN não é uma extensão, mas parte do núcleo da pilha de rede. Usando protocolos como o libp2p, os navegadores poderiam buscar dados diretamente da camada sobreposta da dVPN, tornando os firewalls estatais quase inúteis, já que não existe uma "saída" central para ser bloqueada.

- Segurança em IoT e Edge Computing: Dispositivos de casas inteligentes são notoriamente inseguros. Ao atribuir a cada dispositivo IoT um endereço P2P em uma camada estruturada (como o symphony ring mencionado anteriormente), você pode criar uma "rede doméstica" privada e criptografada que abrange o mundo todo, sem precisar abrir uma única porta no seu roteador.

Pense em uma clínica de saúde em uma área rural. Em vez de depender de um provedor local instável que não criptografa nada, eles poderiam usar um nó de dVPN para criar um túnel direto, protegido por WireGuard, até um hospital a 800 quilômetros de distância. Como os pesquisadores da Universidade da Flórida destacaram no artigo sobre GroupVPN, essa natureza de "autoconfiguração" torna muito mais fácil para pessoas leigas manterem links seguros.

Mas, sejamos realistas — nem tudo são flores e recompensas em tokens. Se você já tentou rotear seu tráfego através de três nós residenciais diferentes em três continentes distintos, sabe que a latência é o "assassino silencioso" do sonho descentralizado.

- O Dilema entre Velocidade e Descentralização: Em uma VPN centralizada, eles possuem conexões de 10Gbps em datacenters de Tier-1. Em uma dVPN, você geralmente está à mercê da velocidade de upload residencial de alguém. Precisamos de um melhor roteamento de múltiplos caminhos (multipath routing) — onde seu cliente divide um único arquivo em pedaços e os baixa através de cinco nós diferentes simultaneamente — para sequer chegarmos perto das velocidades comerciais.

- Obstáculos Regulatórios e Legais: Se você é um operador de nó e alguém usa seu IP residencial para algo ilegal, de quem é a responsabilidade? Embora a criptografia proteja o seu conteúdo, o problema do "nó de saída" (exit node) é real. Precisamos de estruturas robustas de "proxy legal" ou de um roteamento cebola (onion routing) mais avançado para que os operadores de nós não acabem sendo responsabilizados injustamente.

De qualquer forma, a tecnologia está chegando lá. Estamos deixando de "confiar em uma marca" para "confiar na matemática". É uma transição complexa, mas, honestamente, é o único caminho para recuperarmos uma internet verdadeiramente aberta.

A seguir, vamos concluir analisando como você pode começar a contribuir para essas redes hoje mesmo, sem precisar comprometer sua instalação do Linux.

Conclusão e Considerações Finais

Após analisarmos toda a matemática de roteamento e a economia de tokens (tokenomics), onde exatamente isso nos coloca? Sinceramente, parece que finalmente chegamos a um ponto em que a "privacidade" prometida há anos pode se tornar verificável, em vez de ser apenas uma "promessa de dedinho" de um provedor de VPN corporativo.

Evoluímos de túneis P2P básicos para um Roteamento Autônomo completo, onde a rede funciona essencialmente como um organismo vivo e que se autorrecupera. Não se trata mais apenas de ocultar seu IP; trata-se de construir uma web que não possua um "botão de desligar" (kill switch) nas mãos de um único CEO.

Se você está pensando em mergulhar nesse ecossistema, aqui estão os pontos principais sobre como esses sistemas estão realmente mudando as regras do jogo:

- Verificação em vez de Confiança: Como mencionado anteriormente, não precisamos confiar em uma política de "no-logs" (sem registros) quando a infraestrutura é de código aberto e o roteamento é gerenciado por uma DHT (Tabela Hash Distribuída). Você pode auditar o código, e a blockchain gerencia a reputação sem a necessidade de um intermediário.

- Resiliência através de DePIN: Ao utilizar IPs residenciais e nós (nodes) domésticos, essas redes são muito mais difíceis de serem bloqueadas por censores em comparação com IPs de datacenters conhecidos. Se um nó entra na lista negra, três outros surgem em seu lugar.

- A Economia da Largura de Banda: Aqui, a tokenização não é apenas um termo da moda. É o combustível real que mantém os nós operando. Sem os incentivos de mineração de largura de banda, não haveria a cobertura global necessária para tornar uma VPN rápida o suficiente para o uso diário.

- Segurança Fortalecida: Entre o protocolo WireGuard e os protocolos de revogação que discutimos, o risco de um "nó malicioso" interceptar seus dados diminui a cada dia. A matemática simplesmente torna o custo de agir de má fé proibitivamente alto.

Se você é um desenvolvedor ou um usuário avançado, o próximo passo é colocar um nó em operação. Não seja apenas um consumidor; seja a própria infraestrutura. A maioria dessas redes possui uma configuração bastante simples para quem tem familiaridade com o terminal.

Por exemplo, aqui está um exemplo hipotético de como seria a configuração básica de um nó em uma máquina Linux (nota: este é um modelo genérico; verifique a documentação específica de protocolos como Sentinel ou Mysterium antes de executar os comandos):

# Exemplo hipotético para configuração de um nó dVPN genérico

sudo apt update && sudo apt install wireguard-tools -y

# Download do script de configuração do provedor

curl -sSL https://get.example-dvpn-protocol.io | bash

# Inicialização do nó com seu endereço de carteira para recompensas

dvpn-node init --operator-address seu_endereco_de_carteira

# Início do serviço

sudo systemctl enable dvpn-node && sudo systemctl start dvpn-node

O futuro da liberdade na internet Web3 não será entregue por uma gigante da tecnologia. Ele será construído por milhares de nós criptografados rodando em nossos escritórios e residências.

Como observado na pesquisa GroupVPN.dvi que analisamos anteriormente, a "barreira de entrada" para essas redes está finalmente caindo. Temos as ferramentas, a criptografia é sólida e os incentivos estão alinhados.

Portanto, pare de pagar por "privacidade" e comece a construí-la. Pode ser um pouco complexo no início e a latência pode incomodar às vezes, mas é o único caminho para mantermos a internet aberta. Obrigado por acompanhar esta análise profunda. Fortaleça suas instalações Linux e tente hospedar um nó neste fim de semana. Você pode até ganhar alguns tokens enquanto dorme.