分散型自律ルーティングとグローバルVPNノード完全ガイド

TL;DR

分散型VPN(dVPN)における自律ルーティングの概要

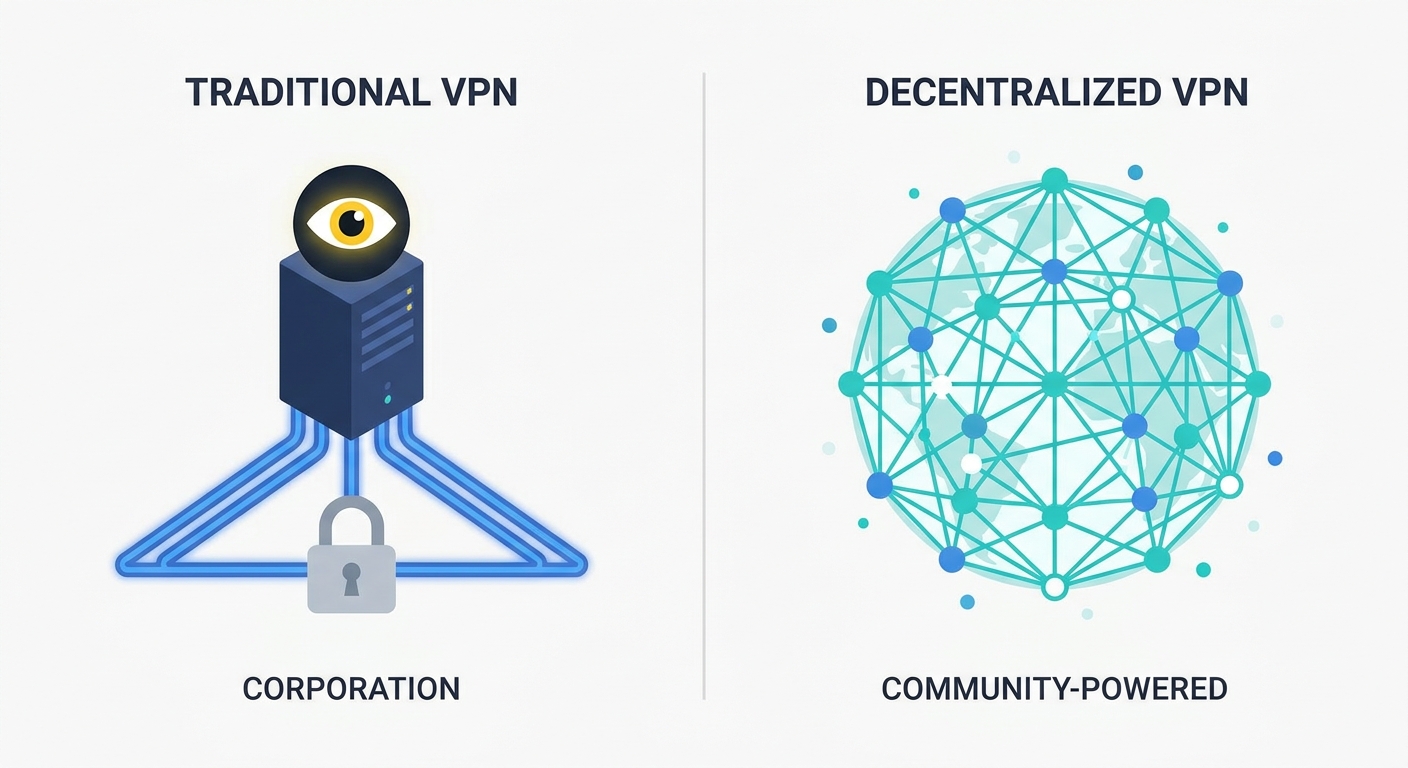

「ノーログ」を謳うVPNを利用していても、結局は租税回避地に拠点を置くどこの馬の骨ともしれない企業が管理する「ブラックボックス」を信用せざるを得ない現状に、疑問を感じたことはありませんか?正直なところ、従来のモデルは破綻しています。パケットを覗き見しないという誓約を、たった一つの企業という実体に全面的に依存しているからです。

標準的なセットアップでは、プロバイダーが所有するサーバーに接続します。一方、分散型VPN(dVPN)では自律ルーティングが採用されています。これは、中央に管理者が存在せず、ネットワーク自体がデータの最適な移動経路を自ら判断する仕組みです。つまり、手動のサーバー管理から、ピア・ツー・ピア(P2P)ノード・ディスカバリーへのパラダイムシフトを意味します。

新しいサーバーの設置場所を最高経営責任者が決定する代わりに、ネットワークは分散型物理インフラネットワーク(DePIN)を活用し、誰もが余剰帯域幅を共有できるようにします。これを可能にしているのが、**IP-over-P2P(IPOP)**のようなプロトコルです。これは、分散ハッシュテーブル(DHT)を使用して、IPアドレスをP2P識別子にマッピングする技術です。

フロリダ大学が2010年に発表した論文「GroupVPN.dvi」によれば、これにより、中央のコーディネーターを必要とせずに機能する「自己構成型仮想ネットワーク」の構築が可能になります。

- 自動ディスカバリー: ノードは、ハードコードされたサーバーリストではなく、構造化オーバーレイ(コードやシンフォニー・リングなど)を使用して相互に検出します。

- 動的なスケーリング: ネットワークは参加者が増えるにつれて自然に拡大します。企業の予算によって設定される「容量制限」は存在しません。

- レジリエンス(回復力): あるノードがダウンしても、ルーティング・アルゴリズムが即座にそれを回避します。VPNアプリで「サーバーダウン」の通知に悩まされることはもうありません。

中央集権型VPNの最大の問題は、それらが実質的に**ハニーポット(攻撃対象を誘い出す罠)**になり得ることです。政府がプロバイダーに召喚状を送れば、その単一障害点がユーザー全員のプライバシーを危険にさらします。「ノーログ」を主張していても、そのハードウェア上で実際に何が動作しているかをユーザーが検証する術はありません。

Privacy Guides Communityのメンバーが2023年の議論で指摘したように、多くの中央集権型プロバイダーは大企業の仮想専用サーバー(VPS)をレンタルしているに過ぎません。つまり、VPNプロバイダーがログを記録していなくても、ホスティング事業者がネットフロー・データを監視できる可能性があるのです。

dVPNは、インフラを透明化することでこの問題を解決します。例えば、検閲の厳しい国のジャーナリストにとって、データセンターの既知のIPアドレスよりも、住宅用IPで動作するdVPNノードの方がブロックするのは遥かに困難です。

これは単に「隠れる」ための技術ではありません。誰も所有していないネットワークを構築することで、誰からも「強制的なキルスイッチの作動」を命じられない環境を作ることが目的なのです。

次は、データの秘匿性を保ちつつ、これらのノードが相互に通信し続けるための技術的基盤と、それを支える経済的インセンティブ(トークン報酬モデル)について詳しく解説します。

ピア・ツー・ピア(P2P)帯域幅共有を支える技術的バックボーン

P2Pネットワークを単に「多数のコンピュータが虚空に向かって叫んでいる状態」だと考えているなら、機密性の高いVPNトラフィックをルーティングする際に手痛いしっぺ返しを食らうことになるでしょう。全体を統括する「ボス(中央サーバー)」が不在の環境で、ノード同士が互いを見つけ出し、混沌とした状況に陥ることなく秩序を保つための仕組みが必要です。

分散型VPN(dVPN)の世界では、通常「構造化」と「非構造化」という2種類のオーバーレイ・ネットワークが議論されます。非構造化ネットワークは、混雑した部屋の中で誰かの名前を叫び、誰かが聞き取ってくれるのを期待するようなものです。小規模なグループには適していますが、グローバルなVPNとしてスケールさせるには不向きです。

一方で、Brunetフレームワークなどで採用されている「構造化オーバーレイ」は、一次元のリング状トポロジー(アドレスの輪のようなもの)を利用します。各ノードには固有のP2Pアドレスが割り当てられ、隣接するノードの情報さえ把握していれば、ネットワーク全体を機能させ続けることができます。ここで重要な役割を果たすのが、**分散ハッシュテーブル(DHT)**です。

「日本のノードはどこか?」と中央のAPIに問い合わせる代わりに、DHTにクエリを投げます。これはピア同士が(キー、値)のペアを保存する分散型の地図です。dVPNにおいて、キーは通常、目的のIPアドレスのハッシュ値であり、値はそのIPを現在保持しているノードのP2Pアドレスとなります。

多くの家庭用ユーザーはNAT(ネットワークアドレス変換)の背後に隠れています。これは「外に出ることはできるが、外からドアをノックすることはできない」一方通行のドアのようなものです。帯域幅の共有経済(シェアリングエコノミー)を真に実現するには、一般的な家庭用ユーザーがノードとして機能しなければなりません。

この課題を解決するのがUDPホールパンチングです。パブリックなオーバーレイ・ネットワークが両方のピアをあらかじめ認識しているため、そこが「ランデブー(待ち合わせ)」ポイントとして機能します。2つのノードが同時に通信を試みることで、NAT側はそれを「外部へのリクエスト」と誤認し、トラフィックの通過を許可します。

このハンドシェイク中のセキュリティを確保するため、ノードは実際のデータ転送を開始する前に、暗号化ハンドシェイク(多くの場合、Noiseプロトコルをベースとする)を実行してセッションキーを確立します。これにより、たとえランデブーポイントであっても、トンネル内部の内容を覗き見ることはできません。

- 構造化オーバーレイ: リング型トポロジー(Symphonyなど)を採用し、O(log N)のホップ数で任意のノードを発見可能にします。

- リレー・フォールバック: ホールパンチングが失敗した場合(特に対称型NATなど)、他のピアを経由してデータをリレーします。多少の遅延は生じますが、接続性は維持されます。

- パッシング: 単一のUDPソケットをパブリックなノード発見とプライベートなVPNトンネルの両方でマルチプレクス(多重化)する手法で、セットアップを大幅に軽量化します。

ブロックチェーンを「非効率なデータベース」と批判する声もありますが、正直なところ、その指摘は正しいと言えます。ブロックチェーンは低速です。しかし、プライバシーガイドに関する議論でも触れた通り、ノードの運営者を信頼できない環境において、その非効率性はむしろ「機能」として働きます。

私たちは、ノードのレピュテーション(評判)や稼働時間(アップタイム)を管理するためにスマートコントラクトを活用します。もしノードが突然パケットを破棄し始めたり、トラフィックをログに記録したりすれば、ネットワークはそれを検知する必要があります。CEOが悪質な従業員を解雇する代わりに、スマートコントラクトが「帯域幅の証明(Proof-of-Bandwidth)」の失敗を確認し、そのノードの報酬をスラッシング(没収)したり、レピュテーションスコアを下げたりします。

最大の難関は課金システムです。P2P帯域幅マーケットプレイスでは、利用した分だけ支払う必要がありますが、ブラウジングの習慣をパブリックな台帳に永久保存することは避けなければなりません。

- ゼロ知識証明(ZKP): どのノードを利用したかを明かすことなく、5GB分のデータ料金を支払ったことを証明します。

- オフチェーン・マイクロペイメント: ステートチャネル(Lightning Networkなど)を利用し、1メガバイトごとにトークンの極小単位を送信します。ブロックチェーンにはセッションの開始と終了のみが記録されます。

- コンセンサスベースの失効: ユーザーやノードが不正行為を行った場合、ネットワークは分散型コンセンサスを通じて失効情報をブロードキャストします。中央の認証局(CA)が存在しないため、ノード同士が不正の暗号学的証明に基づき、悪質なアクターを無視することに合意します。

次は、具体的な暗号プロトコルについて解説します。特に、WireGuardやNoiseプロトコルをどのように活用し、出口ノードの運営者にデータを読み取られないようにしているのか、その深層に迫ります。

トークン化された帯域幅とマイニング・エコノミー

仕事に行っている間、自宅のルーターが何もせずに放置されているのに、なぜ毎月数千円も払って中央集権型の仮想プライベートネットワーク(VPN)を利用しているのか、疑問に思ったことはありませんか?正直なところ、「帯域幅のシェアリング(帯域幅版エアビーアンドビー)」という概念こそが、政府の検閲を受けやすい企業のデータセンターを増設することなく、プライバシー保護を真にスケールさせる唯一の方法です。

ここでの核心的なアイデアは、帯域幅マイニングです。ビットコインのように複雑な計算問題を解くのではなく、実用的なユーティリティを提供することで報酬を得ます。分散型VPN(dVPN)ノードを運用することは、自分の地域の出口(イグジット・ポイント)を必要としている誰かに対し、未使用のアップロード容量を貸し出すことを意味します。

トークンによるインセンティブ設計は、このエコシステムを動かす「原動力」です。人々は単なる善意でノードを運用するわけではありません(一部にはそういう人もいるかもしれませんが)。ほとんどの参加者は、対価を求めています。

- 不労所得: ユーザーは、ルーティングしたデータ量やオンラインを維持した時間に応じて、暗号資産の報酬(トークン)を獲得できます。

- 需要と供給: 分散型マーケットプレイスでは、例えばトルコやブラジルなどで一時的にノード需要が急増した場合、トークン報酬も上昇します。これにより、その地域で新たにノードを立ち上げるインセンティブが生まれます。

- 中間搾取の排除: プロバイダーが「マーケティング費用」として利益の7割を搾取するのではなく、VPN利用者が支払う価値は、通信経路を提供するノード運用者に直接還元されます。

これは典型的な分散型物理インフラネットワーク(DePIN)のモデルです。自宅の光回線や小規模な仮想専用サーバー(VPS)といった既存の物理インフラを、グローバルなネットワークに接続します。これにより、通常のトラフィックと区別することが極めて困難なレジデンシャルIP(居住用IP)の分散プールが構築され、検閲を行うファイアウォールが追従できないほどの耐検閲性を実現します。

しかし、技術的な課題もあります。例えば、ドイツにいるノード運用者が、あなたの2GBのトラフィックを実際に正しくルーティングしたかどうかをどうやって確認するのでしょうか?ピアツーピア(P2P)経済では、不正を試みる者が必ず現れます。データを送っていないのに送ったと主張したり、報酬だけを受け取りながら自分のデータ通信制限を節約するためにパケットを破棄したりする可能性があります。

そこで登場するのが、**プルーフ・オブ・リレー(中継の証明)**などのコンセンサスアルゴリズムです。中央サーバーが通信を監視(これはプライバシーを損ないます)することなく、実行された作業を検証する仕組みが必要になります。

「グループVPN(GroupVPN)」の論文でも指摘されているように、分散ハッシュテーブル(DHT)を使用してこれらのやり取りを追跡できますが、暗号学的に検証可能な「証明」が必要です。通常、これには「署名済みレシート」が用いられます。ユーザーがノードを利用する際、クライアントソフトは数メガバイトごとに小さな「パケット受領証」に署名し、それをノードに送ります。ノードはそのレシートをスマートコントラクトに提出することで、トークンを請求できる仕組みです。

そして、最大の難関は**シビル攻撃(Sybil Attack)**の防止です。シビル攻撃とは、一人が数万もの偽ノードを立ち上げてネットワークを支配したり、報酬を独占しようとしたりする行為を指します。

- ステーキング: ノードを運用するには、ネットワークのネイティブトークンを一定量「ステーク(預託)」する必要があります。悪意のある行動をとれば、その預託金は没収(スラッシング)されます。

- レピュテーション(信頼度)スコア: 長期間稼働し、稼働率(アップタイム)が99%を超えるようなノードは、立ち上がったばかりの不明なノードよりも優先的にトラフィックを割り当てられます。

- プルーフ・オブ・帯域幅: ネットワークは定期的に「チャレンジ」パケットを送信し、分散型のスピードテストを実施します。これにより、ノードが主張通りの通信速度(例えば100Mbpsなど)を実際に提供しているかを確認します。

コミュニティの中には、複数のラズベリーパイ(Raspberry Pi 4)を異なる居住用回線に接続し、「マイニングリグ」を構築している人々もいます。また、小規模な店舗経営者が、ゲスト用Wi-FiのVLAN上でノードを動かし、月々のインターネット料金を相殺しているケースも見受けられます。

金融分野では、分散型取引所(DEX)がこれらのネットワークに注目しています。特定のインターネットサービスプロバイダー(ISP)がAPIをブロックしたとしても、フロントエンドがダウンしないようにするためです。帯域幅がトークン化されていれば、ネットワークは自己修復機能を持ちます。

2023年の「プライバシーガイド・コミュニティ(Privacy Guides Community)」での議論では、こうしたインセンティブは素晴らしい一方で、注意も必要だと強調されました。マイニング報酬が高すぎると、データセンターが一般ユーザーを装って参加するようになり、分散型レジデンシャルネットワークとしての意義が失われてしまうからです。

いずれにせよ、自分でノードを構築する場合は、Linuxのファイアウォール設定を万全にしてください。基本的なセキュリティ対策(ハードニング)なしにイグジットノードを運用するのは避けるべきです。

次は、実際の暗号化プロトコルについて解説します。具体的にワイヤーガード(WireGuard)やノイズ(Noise)プロトコルを使用して、ノード運用者に通信内容を覗き見られないようにする仕組みを見ていきましょう。

プライバシー保護プロトコルとセキュリティ

分散型ネットワークを構築し、ユーザー間で帯域幅を共有できるようになったとしましょう。しかし、出口ノード(エグジットノード)の運営者が、あなたの銀行のパスワードを盗み見するのをどうやって防げばよいのでしょうか?正直なところ、通信トンネル自体を適切に暗号化していなければ、ハッカーに個人情報を盗ませるための「高速道路」を作っているようなものです。

ウェブ3(Web3)のプライバシー・ツールがどのように進化しているかを理解するために、実際のプロトコル実装のケーススタディとして「スクイレルVPN(SquirrelVPN)」のようなプロジェクトを例に挙げてみましょう。分散型VPN(dVPN)では、「ポイント・ツー・ポイント(PtP)」と「エンド・ツー・エンド(EtE)」という2つのセキュリティ・レイヤーを扱う必要があります。

PtPレイヤーでは、「ノイズ・プロトコル・フレームワーク(Noise Protocol Framework)」を採用しています。これは、**ワイヤーガード(WireGuard)**を支えているものと同じ数学的アルゴリズムです。これにより、中央の管理者による認証を必要とせず、2つのノードが相互にハンドシェイクを行い、暗号化されたパイプを確立できます。その代わりに、分散ハッシュテーブル(DHT)にインデックス化された静的な公開鍵を利用します。

これらのピア・ツー・ピア(P2P)トンネルでは、通常「DTLS(データグラム・トランスポート・レイヤー・セキュリティ)」やワイヤーガードのUDPベースのトランスポート層を利用します。安定したTCPストリームを必要とする標準的なTLSとは異なり、これらはUDP上で動作します。これはVPNのパフォーマンスにおいて極めて重要です。パケットロスが発生しても、再試行を待って接続全体がフリーズすることはありません。そのまま処理を継続できるため、オンラインゲームやVoIP(ボイスオーバーIP)のような低遅延が求められる用途に最適です。

真の「ラスボス」は、出口ノードです。最終的には誰かがあなたのトラフィックをオープンなインターネットへと送り出す必要があるため、その最後のノードには通信先が見えてしまいます。これを軽減するために、「マルチホップ・ルーティング」を採用します。これにより、出口ノードはあなたの正体を知ることはできず、データを送信してきた中継ノードのアドレスしか把握できないようになります。

では、ノードの運営者が悪意のある行動をとった場合はどうなるでしょうか?通常のVPNであれば、管理者がそのアカウントを削除するだけですが、P2Pネットワークには「停止ボタン」を持つ中央管理者は存在しません。中央の権限なしに、悪意のあるノードを排除する仕組みがなければ、ネットワーク全体の安全が脅かされます。

ここで登場するのが「ブロードキャスト・リボケーション(失効)・アルゴリズム」です。これは「グループVPN(GroupVPN)」フレームワークの特定機能であり、ノードが不正行為(帯域幅証明の改ざんやスクリプトの注入試行など)で摘発された際、ネットワークのコンセンサス・レイヤーによって署名された失効メッセージが、円環状のアドレス空間全体に発信されます。ネットワークはリング状の構造をしているため、メッセージは再帰的に伝播し、O(log^2 N)の時間で全ピアに到達します。

これが機能するのは、**公開鍵基盤(PKI)**のおかげです。すべてのノードは、自身のP2Pアドレスに紐付けられた証明書を保持しています。ダウンする可能性のある中央サーバーに頼るのではなく、ノードはこれらの失効通知(いわば「死亡診断書」)をDHTに保存できます。あるノードがあなたに接続しようとした際、DHTを照会し、そのノードがリストに含まれていれば、通信が始まる前に接続を遮断します。

- アイデンティティ・バインディング:証明書はノードのP2Pアドレスに対して署名されているため、名前を変えてネットワークに再侵入することはできません。

- 再帰的パーティショニング:ブロードキャストはネットワークをセクションごとに分割して伝わるため、重複メッセージによるスパムを防ぎつつ、すべてのノードに確実に通知を届けます。

- ローカルCRL(証明書失効リスト):各ノードは直近の失効情報をローカルキャッシュに保持するため、パケットごとにDHTへアクセスする必要はありません。

シビル攻撃(大量の偽アカウントによる攻撃)などの課題は依然として残っていますが、ステーキング(資産の預け入れ)とこれらの失効プロトコルを組み合わせることで、悪意のある攻撃者が復帰するためのコストを極めて高く設定しています。

次は、これらの分散型トンネルを、「ノーログ(ログを保存しない)」の約束を破ることなく、既存のインターネットへとどのようにブリッジ(橋渡し)させているのかについて詳しく見ていきましょう。

ウェブ3におけるインターネットの自由:その未来

いまだに、明日にも消滅したり買収されたりする可能性がある特定の仮想専用通信網(VPN)企業に月額料金を支払っているなら、それは地盤沈下のリスクがある土地に家を借りているようなものです。正直なところ、真のゴールは単に優れたVPNアプリを作ることではありません。中央集権的なインターネット・サービス・プロバイダー(ISP)という概念そのものを、私たちが自らコントロールできる仕組みに置き換えることにあります。

私たちは今、分散型VPN(dVPN)が単に「海外の動画配信サービスを観るためにオンにするアプリ」でしかない時代から、その先へと進もうとしています。目指すべきは、ルーターが同期した瞬間から、接続自体がネイティブにマルチホップかつピア・ツー・ピア(P2P)で行われる**分散型ISP(dISP)**モデルです。

- 従来型ISPからの脱却: 大手通信会社がインターネットの「ラストワンマイル」を独占する代わりに、dISPはメッシュネットワークとP2P帯域幅共有を利用してトラフィックをルーティングします。例えば、隣人が光回線を持ち、自分が5Gノードを持っている場合、ネットワークは遅延やトークンコストに基づいて自律的に最適な経路を決定します。

- ウェブ3ブラウザへの統合: VPNが拡張機能ではなく、ネットワークスタックの中核に組み込まれたブラウザを想像してみてください。libp2pのようなプロトコルを使用することで、ブラウザはdVPNオーバーレイから直接データを取得できます。これにより、ブロックすべき中央の「出口」が存在しなくなるため、国家レベルのファイアウォールも事実上無力化されます。

- IoTとエッジセキュリティ: スマートホームデバイスの脆弱性は周知の事実です。構造化オーバーレイ(前述のシンフォニー・リングなど)において、すべてのIoTデバイスにP2Pアドレスを割り当てることで、ルーターのポートを一つも開放することなく、世界中に広がるプライベートで暗号化された「ホームネットワーク」を構築できます。

地方の診療所を例に考えてみましょう。暗号化も不十分で不安定な地元のISPに頼る代わりに、dVPNノードを使用して、800キロ離れた総合病院との間に**ワイヤーガード(WireGuard)**で保護されたダイレクトなトンネルを構築できます。フロリダ大学の研究者が「グループVPN(GroupVPN)」の論文で指摘したように、この「自己設定」という特性こそが、技術に詳しくない人々でも安全なリンクを維持することを可能にするのです。

しかし、現実を直視する必要もあります。すべてがバラ色のトークン経済というわけではありません。もし、3つの異なる大陸にある一般家庭のノードを経由してトラフィックをルーティングしようとしたことがあるなら、**レイテンシ(遅延)**こそが分散型の理想を阻む「静かなる殺し屋」であることをご存知でしょう。

- 速度と分散化のトレードオフ: 中央集権型VPNは、ティア1データセンターの10Gbps級の太い回線を利用できます。一方、dVPNでは、提供者の家庭用回線の上り速度に左右されることが少なくありません。商用サービス並みの速度に近づくには、一つのファイルを断片化し、5つの異なるノードから同時に取得するような、より高度なマルチパス・ルーティング技術が不可欠です。

- 規制と法的ハードル: もしあなたがノード運営者で、誰かがあなたの住宅用IPアドレスを悪用して違法行為を行った場合、誰が責任を負うのでしょうか?暗号化によって「通信内容」は保護されますが、「出口ノード(エグジットノード)」問題は依然として深刻です。ノード運営者が不当な責任を問われないよう、堅牢な「法的プロキシ」の枠組みや、より高度なオニオンルーティングの実装が求められています。

いずれにせよ、技術は着実に進化しています。私たちは「ブランドを信頼する」時代から「数学を信頼する」時代へと移行しています。この移行期には混乱も伴いますが、真に開かれたインターネットを取り戻すための唯一の道であることは間違いありません。

次は、Linux環境を壊すことなく、今日からこれらのネットワークに貢献し始めるための具体的な方法について解説します。

結論と総括

ルーティングの計算ロジックやトークノミクスを深く掘り下げてきましたが、結局のところ、私たちは今どこに立っているのでしょうか。率直に言えば、長年約束されてきた「プライバシー」が、大手企業提供の仮想専用ネットワーク(VPN)プロバイダーによる「口約束」ではなく、ようやく「検証可能」なものになる地点に到達したと感じています。

私たちは、単なるピア・ツー・ツー(P2P)トンネルの段階を超え、ネットワーク自体が自己修復能力を持つ生命体のように機能する自律型ルーティングの領域へと移行しました。もはや単にIPアドレスを隠すだけではありません。一人の最高経営責任者(CEO)が「強制終了スイッチ」を握っているようなことのない、真に自由なウェブを構築しようとしているのです。

この分野に足を踏み入れようとしているなら、これらのシステムがいかにゲームのルールを変えているか、以下の核心的なポイントを念頭に置いてください。

- 信頼ではなく検証を:前述の通り、インフラがオープンソースであり、ルーティングが**分散型ハッシュテーブル(DHT)**によって処理されている場合、「ノーログ・ポリシー(ログを保存しない方針)」を盲目的に信じる必要はありません。コードを監査することができ、仲介者なしでブロックチェーンがノードのレピュテーション(信頼性)を管理します。

- 分散型物理インフラネットワーク(DePIN)による回復力:一般家庭のIPアドレスや個人が運営するノードを利用することで、これらのネットワークはデータセンターのIPアドレスを使用する従来のサービスに比べ、検閲による遮断が極めて困難になります。一つのノードがブラックリストに載ったとしても、即座に別の三つのノードが立ち上がるからです。

- 帯域幅経済:ここでのトークン化は、単なる流行語ではありません。ノードを稼働させ続けるための「燃料」そのものです。マイニングによるインセンティブがなければ、日常的な使用に耐えうる高速なVPNを実現するために必要な、世界規模のネットワーク網を構築することは不可能です。

- 強化されたセキュリティ:**ワイヤガード(WireGuard)**の実装や、今回解説した失効プロトコルにより、「不正ノード」がデータを盗み見るリスクは日々低下しています。数学的な仕組みによって、悪意のある行動をとるコストが極めて高くつくよう設計されているのです。

開発者やパワーユーザーの方々にとって、次のステップは実際にノードを立ち上げることです。単なる消費者にとどまらず、インフラを支える側になってください。ほとんどのネットワークは、ターミナル操作に慣れている方なら非常にシンプルな手順でセットアップできます。

例えば、リナックス(Linux)環境での基本的なノード構築の仮想的な例を以下に示します(注:これは汎用的なテンプレートです。センチネル(Sentinel)やミステリアム(Mysterium)などのプロトコルを実際に実行する際は、必ず公式ドキュメントを確認してください)。

# 汎用的な分散型VPN(dVPN)ノード構築の仮想例

sudo apt update && sudo apt install wireguard-tools -y

# プロバイダーのセットアップスクリプトをダウンロード

curl -sSL https://get.example-dvpn-protocol.io | bash

# 報酬受け取り用ウォレットを指定してノードを初期化

dvpn-node init --operator-address your_wallet_addr

# サービスを開始

sudo systemctl enable dvpn-node && sudo systemctl start dvpn-node

ウェブ3(Web3)が掲げるインターネットの自由は、巨大IT企業から与えられるものではありません。それは、クローゼットやオフィスで暗号化された小さなノードを稼働させる、私たち何千人もの手によって築かれるものです。

先ほど参照した「GroupVPN.dvi」の研究でも指摘されている通り、これらのネットワークへの「参入障壁」はついに下がり始めています。ツールは揃い、暗号化は強固であり、インセンティブの方向性も一致しています。

ですから、もう「プライバシー」にお金を払うのはやめて、自らプライバシーを「構築」し始めましょう。多少の手間がかかり、時には遅延に悩まされることもあるかもしれません。しかし、インターネットの開放性を維持するためには、これが唯一の道なのです。

このディープダイブにお付き合いいただき、ありがとうございました。さあ、リナックスの環境を強化し、この週末にノードのホスティングに挑戦してみてください。眠っている間に、いくらかのトークンを稼げるかもしれません。