אימות צמתים אנונימי באמצעות הוכחות אפס ידיעה ברשתות dVPN

TL;DR

פרדוקס הפרטיות ברשתות מבוזרות

תהיתם פעם איך רשת "ממוקדת פרטיות" יודעת שאתם משתמשים לגיטימיים מבלי לדעת, ובכן, מי אתם בדיוק? זו סוגיה מורכבת למדי. אנחנו שואפים למערכות מבוזרות חסינות לחלוטין, אבל ברגע שמתחברים אליהן, לעיתים קרובות נשארים עקבות של מטא-דאטה (נתוני-על) שמבטלים את כל הרעיון המקורי.

במודל של רשת תשתיות פיזיות מבוזרת (DePIN), אנשים מן השורה משתפים את רוחב הפס של האינטרנט הביתי שלהם. זהו מודל מרתק של "Airbnb לרוחב פס", אך הוא מייצר מטרה גדולה להתקפות. אם ספק צומת (Node) בתחום רגיש – למשל עובד בתחום הבריאות שמשתף קיבולת פנויה – נרשם בספר חשבונות ציבורי (Public Ledger), כתובת ה-IP הביתית שלו עלולה להיחשף לכל מי שיש לו גישה לסייר בלוקצ'יין (Block Explorer).

- סיכון החשיפה (Doxxing): בלוקצ'יינים ציבוריים הם קבועים. אם מזהה הצומת שלכם מקושר לארנק ולכתובת ה-IP שלכם, הצבתם על עצמכם שלט "עקבו אחריי" שאי אפשר להסיר.

- מלכוד האחריות: רשתות חייבות להרחיק גורמים עוינים (כמו אלו המארחים תוכן זדוני). כדי לעשות זאת מבלי לחשוף את זהות כולם, פרוטוקולים מסוימים משתמשים ב"ממשל הוכחת אפס ידיעה" (ZK-Governance) או באנונימיות ניתנת לביטול. למעשה, רוב קבוע של צמתים אחרים יכול להצביע על ביטול הוכחת ההחזקה (Proof-of-Stake) של גורם עוין או "לבעוט" אותו מהרשת, מבלי לראות אי פעם את כתובת המגורים או את זהותו האמיתית.

- דליפות מטא-דאטה: תהליכי "לחיצת יד" (Handshake) מסורתיים חושפים לעיתים קרובות את מערכת ההפעלה, המיקום וספק האינטרנט (ISP) שלכם עוד לפני ששלחתם את החבילה המוצפנת הראשונה. (מבוא לרשתות — HACKTHEBOX- Module - IritT - Medium)

דו"ח משנת 2023 של Privacy Affairs מציין שגם שירותי VPN רבים המצהירים על מדיניות "ללא רישום" (No-log) סובלים מדליפות מקריות דרך חותמות זמן של חיבורים – וזה בדיוק הכשל שאנחנו מנסים למגר באמצעות ביזור.

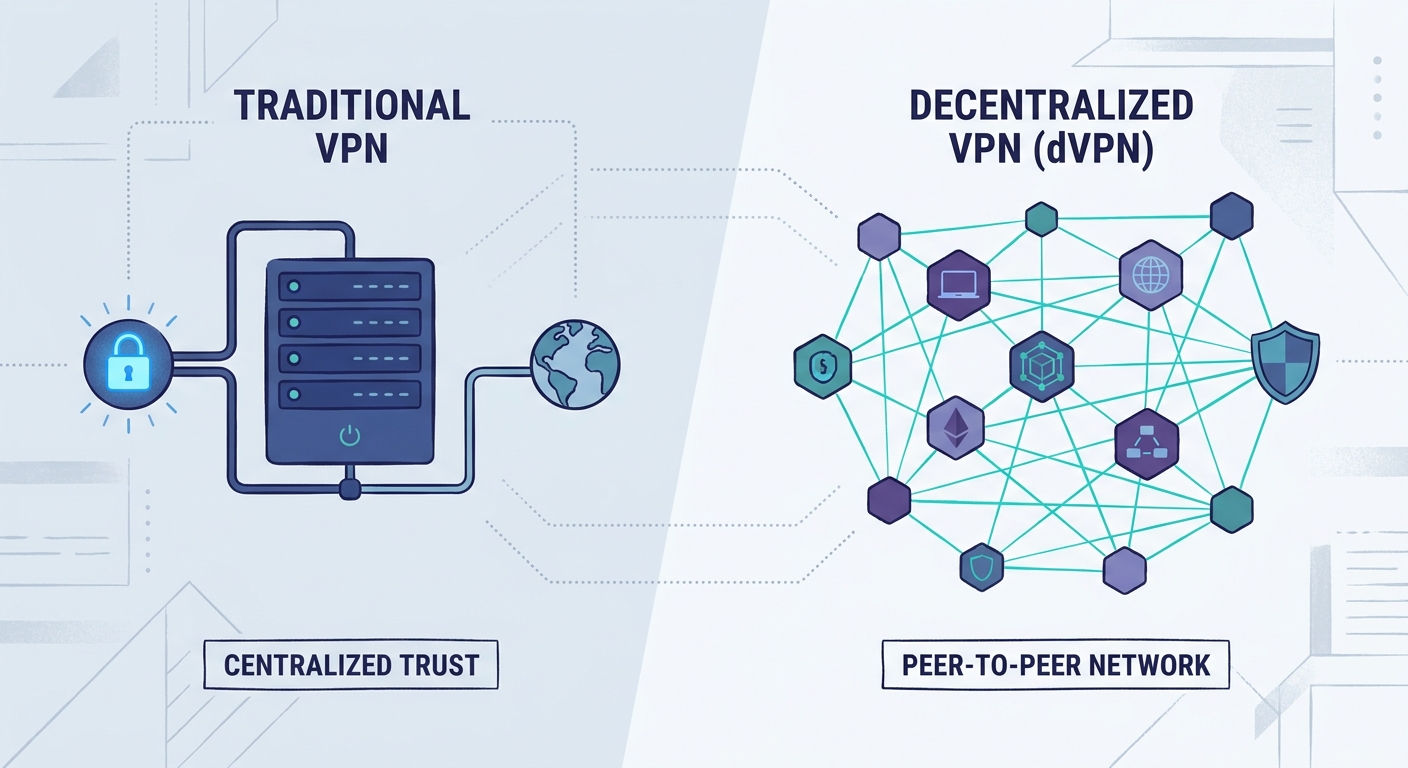

מודלים מסורתיים של VPN נשענים על תעודות דיגיטליות ריכוזיות. אם השרת המרכזי הזה נפרץ, כל מעטפת ה"פרטיות" מתאדה. בעולם עמית-לעמית (P2P), אנחנו לא יכולים להרשות לעצמנו נקודת כשל יחידה שכזו. תהליכי לחיצת יד סטנדרטיים פשוט לא נבנו לעולם שבו האדם שמספק לכם את החיבור הוא זר מוחלט.

לכן, אנחנו זקוקים לדרך להוכיח שמותר לנו להיות שם מבלי להציג תעודת זהות. כאן המתמטיקה הופכת למורכבת, ובכנות, לדי אלגנטית.

בהמשך, נבחן כיצד הוכחות אפס ידיעה (Zero-Knowledge Proofs) מבצעות בפועל את ה"קסם" הזה של הוכחת אמיתות ללא שיתוף נתונים.

מנגנון השילוב של הוכחות באפס ידיעה (ZKP) לאימות אנונימי של צמתים

דמיינו שאתם רוצים להיכנס למועדון אקסקלוסיבי עם אבטחה גבוהה. במקום להציג תעודת זהות שחושפת את כתובת המגורים ותאריך הלידה שלכם, אתם פשוט מחליקים מתחת לדלת פתק עם משוואה מתמטית שמוכיחה שאתם מעל גיל 21, מבלי לחשוף אפילו ספרה אחת מהגיל האמיתי שלכם. זהו, בתמצית, מה שאנחנו עושים עם zk-SNARKs (טיעוני ידע קצרים ולא-אינטראקטיביים באפס ידיעה) ברשת VPN מבוזרת (dVPN).

בעולם המבוזר שלנו, צומת (Node) צריך להוכיח שהוא "ראוי" להצטרף לרשת. בדרך כלל, זה אומר להוכיח בעלות על מפתחות קריפטוגרפיים מתאימים או החזקה של כמות מספקת של אסימונים (Tokens) נעולים. באמצעות הוכחות באפס ידיעה (ZKP), הצומת (המוכיח) מייצר פיסת מידע זעירה שמשכנעת את הרשת (המאמת) שהוא עומד בדרישות, מבלי לחשוף לעולם את המפתח הפרטי עצמו.

- הוכחת בעלות על מפתח פרטי: הצומת מוכיח שהוא מחזיק ב"סוד" של כתובת ארנק ספציפית. זה מונע התחזות (Spoofing), שבה מישהו מנסה להעמיד פנים שהוא צומת בעל מוניטין גבוה שאינו בשליטתו.

- אישור קיבולת (Capacity Attestation): כדי להוכיח שיש להם רוחב פס של 100Mbps, צמתים לא רק "מצהירים" על כך. הם משתמשים ב-ZKP כדי לאשר דוח חומרה חתום או פונקציית השהיה ניתנת לאימות (VDF). ה-ZKP מוכיח שהחומרה ביצעה משימה ספציפית בפרק זמן מוגדר, מה שמאשר את קצב העברת הנתונים מבלי שהצומת יצטרך לחשוף את זהותו ("Doxing") באופן קבוע מול שרת בדיקת מהירות.

- לחיצת היד השקטה: בניגוד ללחיצות יד מסורתיות בפרוטוקול TLS ש"מפטפטות" וחושפות את גרסת מערכת ההפעלה שלכם, אימות מבוסס ZK מתבצע "מחוץ לשרשרת" (Off-chain) או בצורה ממוסכת, מה ששומר על המטא-דאטה של הצומת בלתי נראה לעיניים סקרניות.

הקסם האמיתי קורה כשאנחנו מחברים את ההוכחות האנונימיות האלו לכסף. בשוק עמית-לעמית (P2P), אתם רוצים לקבל תשלום עבור הנתונים שאתם מנתבים, אבל אתם לא רוצים שהיסטוריית הרווחים שלכם תהיה מקושרת למיקום הפיזי שלכם.

ניתן לתכנת חוזים חכמים כך שישחררו תשלומים רק כאשר מוגשת הוכחת ZK תקפה על ביצוע השירות. דוח משנת 2024 בנושא הוכחות באפס ידיעה (ZKP) מסביר כיצד טכנולוגיה זו מבטיחה ש"שום מידע לא יועבר בין המוכיח למאמת" מלבד עצם אמיתות הטענה.

- תגמולים באסימונים (Tokenized Rewards): התשלומים מופעלים על ידי ההוכחה, לא על ידי הזהות. אתם מקבלים את האסימונים שלכם, והרשת נשארת ללא מושג לגבי מי אתם באמת.

- אופטימיזציה למכשירים דלי-הספק: בעבר חששנו שהוכחות ZK יהיו "כבדות" מדי עבור נתבים ביתיים. אך פרוטוקולים חדשים יותר קיצצו משמעותית את עומס המחשוב, מה שמאפשר אפילו למכשיר Raspberry Pi זול לתפקד כצומת מאובטח ואנונימי.

בכנות, זה קצת כמו קסם – להוכיח שאתם האדם הנכון למשימה בזמן שאתם לובשים מסכה דיגיטלית שלעולם לא נופלת.

בהמשך, נצלול לאופן שבו הפרוטוקולים הללו מטפלים בפועל בחבילות המידע לאחר ש"לחיצת היד" הושלמה.

שלב העברת הנתונים: מעבר ללחיצת היד הראשונית

ברגע שתהליך "לחיצת היד" מבוסס ה-ZK (הוכחה באפס ידיעה) מסתיים, הרשת לא פשוט משחררת את הנתונים שלכם אל המרחב הפתוח. זה היה הופך את כל התהליך לחסר תועלת. במקום זאת, הפרוטוקול עובר לשלב העברת הנתונים, הכולל בדרך כלל שימוש בשיטות של ניתוב בצל (Onion Routing) או כמיסת חבילות (Packet Encapsulation).

ברשת dVPN (רשת פרטית וירטואלית מבוזרת) המאומתת באמצעות ZK, הנתונים שלכם עטופים בשכבות מרובות של הצפנה. כאשר חבילת המידע נעה מהמכשיר שלכם אל צומת הספק, כל "דילוג" (Hop) בדרך יודע רק מאיפה החבילה הגיעה ולאן היא ממשיכה הלאה – הוא לעולם אינו חשוף למסלול המלא. מכיוון שהאימות הראשוני בוצע באמצעות ZKP, לצומת הספק יש מעין "אישור מעבר" קריפטוגרפי המעיד על כך שאתם משתמשים לגיטימיים, אך אין לו מושג לאיזה ארנק או כתובת IP האישור הזה שייך.

כדי לשמור על יושרה במערכת, רשתות מתקדמות משתמשות ב-ZK-proofs לצורך הבטחת שלמות הנתונים. הצומת מייצר הוכחה לכך שהוא ניתב בהצלחה את כמות הבתים המדויקת שהתבקשה, מבלי להציץ בתוכן עצמו. הוכחה זו נשלחת בחזרה לרשת כדי להפעיל את מנגנון התשלום. זוהי דרך לומר "ביצעתי את העבודה" מבלי שהצומת יראה אי פעם את התעבורה הממשית שלכם. מנגנון זה שומר על זרם נתונים מהיר ופרטי, ומבטיח ש"ה-Airbnb של רוחב הפס" לא יהפוך לחגיגת ציתותים עבור מפעילי הצמתים.

בהמשך, נבחן את ההשלכות האבטחתיות של המבנה המורכב הזה.

השלכות אבטחה על המערכת האקולוגית של ה-dVPN

איך עוצרים גורם עוין מלהפיל את הרשת שלכם אם אתם אפילו לא יודעים מי הוא? זהו ה-"מלכוד 22" האולטימטיבי של מערכות מבוזרות – הניסיון לשמור על רשת פתוחה ופרטית, תוך הבטחה שגורם זדוני לא יקים עשרות אלפי צמתים (Nodes) מזויפים כדי להשתלט על המערכת כולה.

בעולם של רשתות עמית-לעמית (P2P), אנחנו מוטרדים מאוד ממתקפות סיביל (Sybil attacks). במקום להסתמך על ההבטחות הישנות של "אי-רישום לוגים" (no-log) שלעיתים קרובות קורסות בגלל נקודות כשל מרכזיות, אנחנו מתמקדים בעלות הכלכלית של המתקפה. ברשת המאומתת באמצעות הוכחות באפס ידיעה (ZK), מתקפת סיביל הופכת ליקרה להחריד, מכיוון שכל צומת "מזויף" עדיין חייב להנפיק הוכחת ZK תקפה של החזקת מטבעות (Proof of Stake) או ביצוע עבודה (Proof of Work). אי אפשר פשוט לזייף זהות; עליכם להוכיח שיש לכם את החומרה והטוקנים עבור כל צומת וצומת שאתם מנסים להקים.

- הוכחת ייחודיות המשתמש (Proof of Unique Personhood): הוכחות ZK מאפשרות לצומת להוכיח שהוא ביצע פעולה "קשה" – כמו נעילת טוקנים או פתרון חידה מורכבת – מבלי לחשוף את היסטוריית הארנק שלו.

- מוניטין ללא זיהוי: ניתן לשאת "דירוג אמון" מצומת לצומת. אם תתנהגו בצורה זדונית בממסר נתונים, תאבדו נקודות, אך הרשת לעולם לא תלמד מהי כתובת המגורים האמיתית שלכם.

- עמידות בפני צנזורה: מכיוון שאין רשימה מרכזית של בני אדם "מאושרים", קשה הרבה יותר לממשלות פשוט לדרוש את רשימת מפעילי הצמתים.

אם אתם כמוני ומבלים יותר מדי זמן בקריאת עדכוני VPN, בטח שמתם לב לאגרגטורים של dVPN שצצים בפורומים טכניים. הם מצוינים למעקב אחר האופן שבו הפרוטוקולים מהדור הבא חודרים לשוק בפועל. בעוד שאפליקציות מסורתיות רק מספקות לכם "מנהרה" (Tunnel), הקהל הטכנולוגי בוחן כיצד כלים כמו ZKP יכולים למנוע דליפות מידע עוד לפני שהן מתרחשות.

זהו איזון מוזר, למען האמת. אנחנו בונים מערכת שסומכת על המתמטיקה כי אנחנו לא יכולים לסמוך על האנשים. אבל היי, זה כל עולם הקריפטו על רגל אחת.

בהמשך, נבחן כיצד כל זה מחזיק מעמד ברגע שהנתונים באמת מתחילים לזרום בצינורות הרשת.

העתיד של תשתיות אינטרנט מבוססות טוקניזציה

אז הצלחנו לבנות את ה"לחיצת יד הבלתי נראית" הזו, אבל האם היא באמת מסוגלת לצמוח לממדים של רשת האינטרנט כולה? זה דבר אחד להריץ כמה מאות חובבי טכנולוגיה שמחליפים ביניהם רוחב פס, אבל זה סיפור אחר לגמרי כשמנסים לתפעל מערך גלובלי של "Airbnb לרוחב פס" מבלי שהמערכת תזחל ותיעצר.

החשש העיקרי בנוגע ל-zk-snarks (הוכחות באפס ידיעה) תמיד היה "מס המתמטיקה" – נדרש כוח מחשוב רב כדי להוכיח שמשהו נכון מבלי לחשוף אותו. עם זאת, העתיד של תשתיות מבוססות טוקנים נע לעבר פתרונות שכבה שנייה (Layer 2) כדי לשמור על קצבי עבודה מהירים.

- צבירת הוכחות (Batching Proofs): במקום לבדוק כל חיבור של צומת (Node) בנפרד על הבלוקצ'יין הראשי, הצומת הביתי שלכם (כמו אותו רכיב מחשוב זעיר שהזכרנו) שולח את ההוכחה שלו לסדרן (Sequencer) או למאגר (Aggregator). המאגר הזה "אורז" (Rolls up) אלפי אימותים אנונימיים לכדי הוכחה אחת ויחידה שנרשמת בשכבה השנייה (L2). זה חוסך סכומי עתק בעמלות גז (Gas fees) ושומר על הכרייה של רוחב הפס (Bandwidth mining) כפעילות רווחית.

- אימות מחוץ לשרשרת (Off-chain Verification): רוב העבודה הקשה מתבצעת מקומית בנתב (Router) או בטלפון שלכם. הרשת רק מקבלת "אוקיי" שהחישוב המתמטי תקין, וזה מה שמאפשר לתגמולי ה-VPN הקריפטוגרפיים לזרום ללא השהיות (Lag).

- מחשוב קצה (Edge Computing): על ידי העברת האימות ל"קצה", משתמש בטוקיו מתחבר לצומת בסיאול כמעט באופן מיידי, ללא צורך לתקשר עם שרת מרכזי בווירג'יניה.

הטכנולוגיה הזו לא נועדה רק כדי לעקוף חסימות אזוריות של שירותי סטרימינג; מדובר בגישה חופשית לעולם האמיתי. במקומות שבהם קיימת צנזורה כבדה, רשת מבוזרת המשתמשת ב-ZKP היא גלגל הצלה, פשוט כי אין "מפסק מרכזי" שאפשר לכבות.

מכיוון שהצמתים הם בסך הכל חיבורים ביתיים של אנשים רגילים, הם לא נראים כמו חוות שרתים ענקית שספק אינטרנט יכול לחסום בקלות. זוהי רשת מבוזרת, מורכבת ויפהפייה, שנשארת פעילה כל עוד לאנשים יש תמריץ כלכלי לשתף את המשאבים שלהם.

בהמשך, נחבר את כל הקצוות ונראה איך נראה ה"יעד הסופי" (Endgame) של אינטרנט פרטי באמת.

סיכום שילוב הוכחות באפס ידיעה (ZKP)

אז אחרי כל המתמטיקה ו"לחיצות הידיים" המתוחכמות, איפה זה באמת משאיר אותנו? למען האמת, נראה שאנחנו סוף סוף מצמצמים את הפער בין חזון האינטרנט החופשי לבין המציאות המורכבת של דליפות מידע. הטמעת טכנולוגיית הוכחות באפס ידיעה (ZKP) היא לא רק מפגן כוח טכנולוגי; זו הדרך היחידה להפוך רשתות עמית לעמית (P2P) לבטוחות באמת עבור המשתמש הממוצע.

ראינו כיצד שירותי VPN מסורתיים עלולים להיכשל כאשר שרת מרכזי מקבל צו משפטי או נפרץ. באמצעות שימוש בהוכחות באפס ידיעה, אנחנו מעבירים את מרכז הכובד של האמון מ"הבטחה" של חברה מסחרית לוודאות מתמטית מוחלטת.

- תו התקן של עולם ה-DePIN: ככל שיותר אנשים מצטרפים לכלכלת השיתוף של רוחב פס, אימות אנונימי מבטיח שהמשרד הביתי שלכם לא יהפוך למטרה חשופה עבור האקרים.

- פרטיות ממוקדת משתמש: אתם לא אמורים להיות מומחים לקריפטוגרפיה כדי להישאר מוגנים. אפליקציות העתיד יסתירו את כל המורכבות הזו מאחורי כפתור "התחבר" פשוט.

- בריאות ופיננסים: תעשיות אלו כבר בוחנות כיצד צמתים מבוזרים יכולים לנהל מידע רגיש מבלי להפר את כללי הרגולציה והציות, במיוחד לאור חששות הפרטיות המובנים בתעשיות רגישות כפי שנדונו בסעיף 1.

מפת הדרכים לאימוץ VPN מבוסס בלוקצ'יין נראית מבטיחה מתמיד. אנחנו מתקדמים מהוכחות כבדות ואיטיות לעבר גרסאות מהירות וידידותיות למובייל. זוהי רכבת הרים טכנולוגית, אבל היי, בניית אינטרנט טוב יותר מעולם לא הייתה משימה פשוטה. הישארו סקרנים, ושמרו על המפתחות הפרטיים שלכם קרוב אליכם.