מדריך פרוטוקולי מנהור מבוזרים ותקני כמוסה לרשתות Web3

TL;DR

יסודות התיעול (Tunneling) בעולם מבוזר

תהיתם פעם איך הנתונים שלכם עוברים ברשת מבלי שכל נתב בדרך יחטט לכם בעניינים? הכל טמון ב"מעטפה" שבה אנחנו עוטפים אותם.

במהותו, תהליך הכימוס (Encapsulation) הוא עטיפת חבילות הנתונים שלכם בתוך חבילה אחרת. פעולה זו מסתירה את המקור והיעד המקוריים מצמתי העמיתים (P2P), כך שהם רואים רק את פרטי ה"משלוח" החיצוניים.

- טיפול בכותרות (Headers): צמתים ברשת מבוזרת מעבירים תעבורה על בסיס הכותרת החיצונית, מבלי להיחשף לעולם לתוכן המטען (Payload) הממשי.

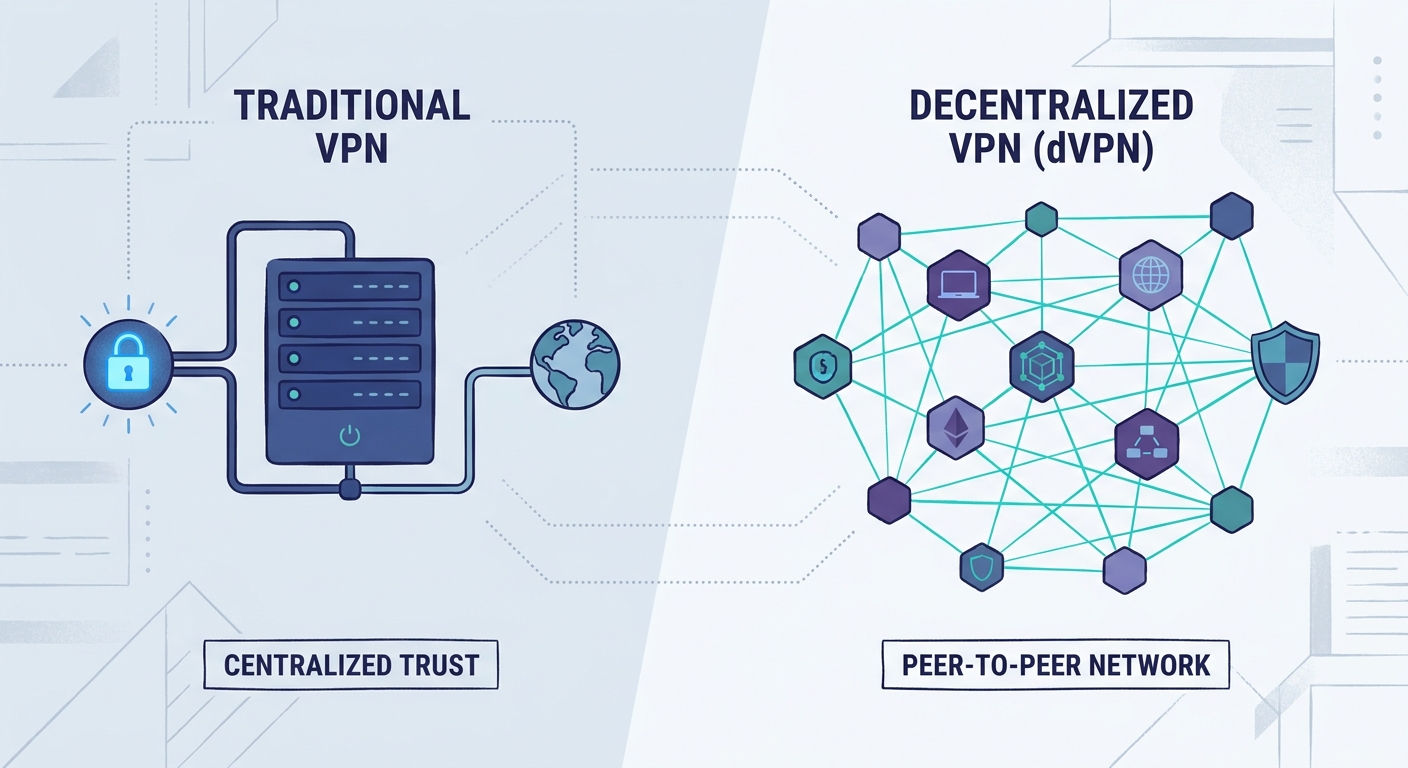

- השוואה בין VPN סטנדרטי ל-dVPN: מנהרות מסורתיות סובלות לעיתים קרובות מצוואר בקבוק בנקודה אחת, בעוד שמנהרות מבוזרות משתמשות בדילוגים מרובים (Multiple Hops) כדי למנוע נקודת כשל יחידה. (סקירה מקיפה על אבטחת האינטרנט של הדברים החברתי)

- שימושים בתעשייה: במגזר הבריאות, שיטה זו שומרת על פרטיות הרשומות הרפואיות במהלך המעבר; בפיננסים, היא מסווה את מקור העסקאות מפני ניטור של ספקי אינטרנט מקומיים.

לפי NEOX NETWORKS, התקורה (Overhead) שיוצרת המנהרה עלולה לעיתים לפגוע בזמני השיהוי (Latency), ולכן הסרת שכבות מיותרות באמצעות חומרה ייעודית מסייעת בשמירה על מהירות הרשת.

השיטה הישנה נשענת על צמתי יציאה (Exit Nodes) ריכוזיים, שקל מאוד לממשלות לחסום. (דיון רציני (ניתוח אבטחת TOR) - Reddit) מעבר לשירות VPN מבוסס צמתים אומר שכל אחד יכול לספק רוחב פס, מה שהופך את המערכת כולה להרבה יותר עמידה בפני צנזורה. כאן נכנסת לתמונה טכנולוגיית ה-DePIN – רשתות תשתית פיזית מבוזרות. זהו מודל שבו תמריצי בלוקצ'יין משמשים להקמה ותחזוקה של רשתות חומרה פיזיות ממשיות. זה הופך את האינטרנט לרשת גמישה וחסינה שבה אף מנכ"ל לא יכול פשוט "לנתק את השאלטר".

בהמשך, נבחן את הפרוטוקולים הספציפיים שמאפשרים לכל זה לקרות.

פרוטוקולים נפוצים המניעים את אקו-סיסטם ה-Web3 VPN

חשבו על הפרוטוקולים כעל המנוע שנמצא מתחת למכסה המנוע של ה-VPN שלכם; חלקם הם זוללי דלק מיושנים, בעוד אחרים הם מכונות חשמליות יעילות שנבנו במיוחד לעידן ה-P2P. אם הפרוטוקול מסורבל, החוויה ה"מבוזרת" שלכם תרגיש כמו גלישה באינטרנט דרך קש דקיק.

פרוטוקול WireGuard הפך למעשה לתו התקן המוביל עבור כל מי שבונה שירות VPN מבוסס צמתים (Nodes), וזאת בזכות המהירות המדהימה שלו ובסיס הקוד המינימליסטי שלו. בעוד ש-OpenVPN מורכב מכ-100,000 שורות קוד (סיוט עבור ביקורות אבטחה), WireGuard מסתפק בכ-4,000 שורות בלבד, מה שהופך את איתור הפרצות להרבה יותר פשוט. (כאשר Wireguard הושק לראשונה, בסיס הקוד הקטן לעומת...)

במערך מבוזר, אנו משתמשים בניתוב המפתח הציבורי של WireGuard כדי לנהל זהויות. במקום שרת מרכזי שמנהל התחברויות, עמיתים (Peers) פשוט מחליפים מפתחות קריפטוגרפיים. זהו פתרון מושלם עבור כריית רוחב פס (Bandwidth Mining) מכיוון שהוא שומר על תקורה (Overhead) נמוכה, כך שאינכם מבזבזים מחזורי מעבד יקרים רק על פעולת ההצפנה עצמה.

בעוד ש-WireGuard מטפל בהצפנה שבין המשתמש לצומת, אנו זקוקים לכלים נוספים עבור קישוריות ה-"Mesh" בצד האחורי (Back-end) בין הצמתים. כאן נכנסים לתמונה כלים כמו Generic Routing Encapsulation (GRE). זהו פרוטוקול מעט "אולד-סקול", אך הוא מצוין ליצירת מצב שבו שני צמתים נראים כאילו יש ביניהם קישור ישיר מנקודה לנקודה (Point-to-Point), גם אם הם נמצאים בשני צדי הגלובוס.

בנוסף, קיים פרוטוקול VXLAN. זוהי הדרך שבה אנו "מותחים" רשתות בשכבה 2 (Layer 2) על פני רשת האינטרנט הפועלת בשכבה 3 (Layer 3). ב-Web3 VPN, זה עוזר לצמתים פיזיים שונים לתפקד כרשת אחת גדולה ומלוכדת.

כפי שנדון בעבר על ידי neox networks, שימוש בעיבוד ייעודי יכול למנוע מתקורת המנהור (Tunnel Overhead) לפגוע במהירויות שלכם. זהו גורם קריטי עבור תעשיות כמו פיננסים, שבהן כל מילישנייה קובעת לצורך ביצוע עסקאות. כדי לגרום לזה לעבוד עם מערכת תגמולים, ניתן לשלב פרוטוקול כמו WireGuard עם חוזה חכם (Smart Contract) כדי לתעד בייטים של "הוכחת העברה" (Proof of Transfer), ובכך ליצור רישום ניתן לאימות של כמות הנתונים שעברה בפועל דרך המנהרה.

רוחב פס מבוסס אסימונים וכלכלת התיעול (Tunneling)

תהיתם פעם איך אנחנו יודעים בוודאות שצומת (Node) ברשת באמת מבצע את עבודתו ולא רק מזייף נתונים כדי "לפלוט" תגמולים? זהו מודל ה-"Airbnb לרוחב פס", רק עם הרבה יותר מתמטיקה והרבה פחות שיחות חולין מביכות.

ברשתות הללו, אתם מרוויחים מטבעות קריפטוגרפיים על ידי שיתוף רוחב הפס הפנוי שלכם, אך כדי לשמור על יושרה במערכת, אנו זקוקים למנגנון הוכחת רוחב פס (Proof of Bandwidth). צמתים חייבים להוכיח שהם אכן ניתבו את התעבורה שהם מצהירים עליה באמצעות חתימה על חבילות מידע (Packets) או מענה על "אתגרים" מצד עמיתים אחרים ברשת. כדי להשתתף מלכתחילה, צמתים נדרשים לבצע "סטייקינג" (Staking) – הפקדת אסימונים המשמשים כערבון שניתן לחלט אם הצומת ינסה לרמות.

- אימות: המערכות משתמשות בקבלות קריפטוגרפיות כדי לעקוב אחר זרימת הנתונים מבלי להציץ בתוכן עצמו.

- תמריצים: אם צומת מפיל חבילות מידע או סובל מהשהיה (Lag), הפרוטוקול קונס אותו דרך ה"סלאשינג" (Slashing) של האסימונים שהופקדו, מה שמבטיח איכות שירות (QoS) גבוהה.

- שימוש בתעשייה: הוכחת רוחב פס מבטיחה שקמעונאים הזקוקים לעקיפת חסימות מחיר אזוריות אכן מקבלים את כתובת ה-IP המגוררת (Residential IP) האיכותית שעליה שילמו, ולא פרוקסי איטי ממרכז נתונים.

חשוב לזכור שניהול מאגר רוחב פס מבוזר הוא לא רק "כסף פסיבי" ואידיאליה. אם חבילת המידע שלכם צריכה לדלג בין חמישה נתבים ביתיים שונים בשלוש מדינות, השיהוי (Latency) יהיה נורא. בגלל תקורה (Overhead) של מנהרת התיעול, העלות הכלכלית של השיהוי הזה פירושה שצמתים עם חומרה טובה יותר בדרך כלל ירוויחו יותר.

בנוסף, עלינו להיזהר מצמתים זדוניים המנסים לבצע "בדיקת חבילות עמוקה" (DPI). גם אם המנהרה מוצפנת, צומת עלול לנתח את תזמון החבילות או את גודלן כדי לנחש מה אתם עושים. האיזון בין רמת פרטיות כזו לבין מהירות גלישה שמישה הוא כרגע "הגביע הקדוש" של התחום.

העתיד של גישה מבוזרת לאינטרנט

אז הגענו סוף סוף לנקודה שבה הרשת הישנה והמרכזית מתחילה להיראות כמו דינוזאור. זה כבר מזמן לא רק עניין של הסתרת כתובת ה-IP שלכם; מדובר בבניית אינטרנט שפשוט אי אפשר לכבות אותו על ידי פקיד ממשלתי כזה או אחר או מנכ"ל בודד שעבר עליו יום רע.

המעבר למודל של תשתית פיזית מבוזרת (DePIN) ורשתות עמית לעמית (P2P) הוא לא סתם טרנד – הוא הכרח לחופש גלובלי.

- עקיפת חומות אש: פרוטוקולי ערפול (Obfuscation) עוטפים את תעבורת הנתונים בשכבות שנראות כמו תעבורת HTTPS רגילה, מה שהופך את המשימה של חומות אש לאומיות לזהות אותם באמצעות ניתוח חבילות עמוק (DPI) לכמעט בלתי אפשרית.

- תשתית עמידה: בניגוד לספקים מסורתיים, לרשת VPN מבוססת בלוקצ'יין אין שרת מרכזי שניתן להחרים. אם צומת אחד נופל, רשת המארג (Mesh Network) פשוט מנתבת את התנועה מסביבו.

- השפעה על התעשייה: במגזר הקמעונאי, זה עוצר "אפליית מחירים" המבוססת על המיקום הגיאוגרפי שלכם. בתחום הבריאות, זה מאפשר לחוקרים לשתף נתונים רגישים מעבר לגבולות מבלי להיתקל בחסימות אזוריות.

כפי שראינו, עומס הנתונים (Overhead) שנוצר מהמנהור הוא אתגר אמיתי, אבל המחיר הזה שווה את התמורה של פרטיות אמיתית. למען האמת, מעבר מ"צינורות" בשליטת ספקי אינטרנט לכלכלת שיתוף רוחב פס הוא הדרך היחידה שבה נוכל לשמור על רשת פתוחה. הגיע הזמן להפסיק לשכור את הפרטיות שלכם ולהתחיל להיות הבעלים של התשתית. על ידי שילוב של פרוטוקולים מהירים כמו WireGuard יחד עם מנגנוני אחריות של ערבונות מופקדים (Staked Collateral), אנחנו סוף סוף בונים רשת שהיא גם פרטית וגם בעלת ביצועים גבוהים.