חשבונאות קריפטוגרפית לכלכלת שיתוף רוחב פס עמית לעמית

TL;DR

העידן החדש: ה-"Airbnb" של רוחב הפס

תהיתם פעם למה אתם משלמים על חיבור סיבים של 1 ג'יגה-ביט כשאתם משתמשים רק בחלק קטן ממנו כדי לגלול בפיד? זה קצת כמו לשכור בניין מגורים שלם רק כדי לישון בחדר אחד; בינתיים, ספקית האינטרנט משלשלת לכיסה את הערך של המשאבים "הלא מנוצלים" שלכם.

אנו עדים כעת לתפנית משמעותית: המעבר מכריית GPU תובענית – שזוללת חשמל בכמויות אדירות – לעבר כריית רוחב פס (Bandwidth Mining). זהו הלב הפועם של תחום ה-DePIN (רשתות תשתית פיזית מבוזרות). במקום לרכוש מערכי כרייה יקרים, אתם פשוט משתפים את קיבולת העלאה העודפת שלכם.

- הכנסה פסיבית למשתמש הממוצע: אתם הופכים את הנתב הביתי שלכם למיקרו-ספק אינטרנט. בין אם מדובר בחנות קמעונאית שמשתפת אינטרנט אלחוטי לאורחים או במשק בית עם חיבור סיבים מהיר, אתם מרוויחים אסימונים (Tokens) על חבילות נתונים שאלמלא כן היו פשוט מתבזבזות.

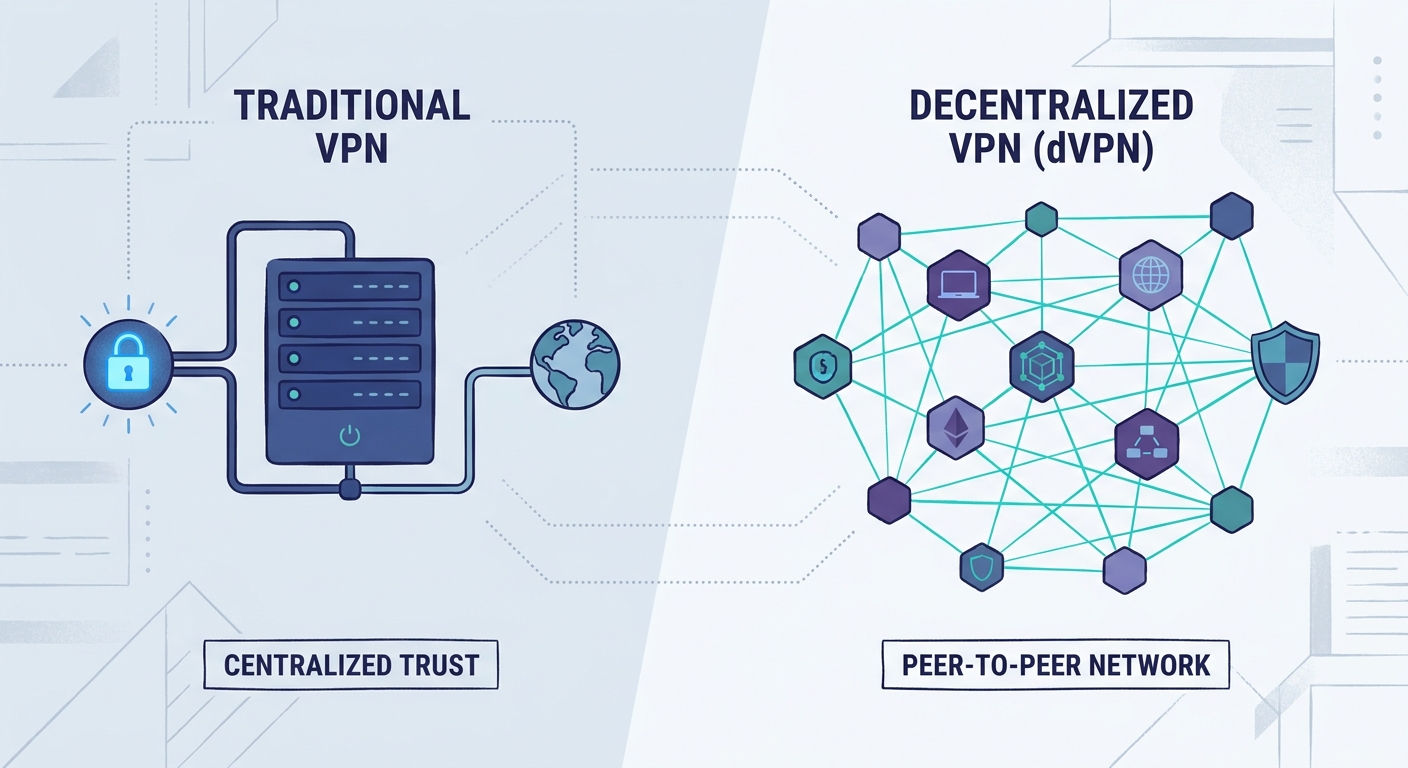

- עמידות בפני צנזורה: בניגוד לספק VPN ריכוזי שניתן להשתיק באמצעות צו בית משפט, רשת עמית-לעמית (P2P) היא מבוזרת לחלוטין. לממשלות קשה הרבה יותר לחסום אלפי כתובות IP ביתיות שמתחלפות ללא הרף.

- יעילות במקום בזבוז: בעולם הפיננסי, סוחרי אלגו זקוקים לשיהוי (Latency) נמוך. בענף הבריאות, מרפאות מרוחקות זקוקות לתיעול (Tunneling) מאובטח. מאגר מבוזר מאפשר לתעשיות הללו "לשכור" את הצומת (Node) הקרוב והמהיר ביותר באופן דינמי.

האתגר הגדול טמון בדרך שבה אנו מוכיחים שהעבודה אכן בוצעה. אם אני מנתב את התעבורה המוצפנת שלכם, איך המערכת יודעת שלא פשוט שמטתי את חבילות הנתונים או שיקרתי לגבי הנפח? אי אפשר פשוט להסתמך על המילה של מפעיל הצומת.

כאן נכנס הצורך בספר חשבונות מבוסס מתמטיקה כדי למנוע "הוצאה כפולה" של רוחב פס. מכיוון שאיננו יכולים לבחון את תוכן הנתונים (מטעמי פרטיות), אנו משתמשים בהוכחות קריפטוגרפיות כדי לאמת ש"צומת א'" אכן העביר "X מגה-בייט" עבור "משתמש ב'".

על פי דוח של Messari לשנת 2024, מגזר ה-DePIN צמח לשווי שוק של מיליארדי דולרים מכיוון שהוא הופך חומרה לנכס יצרני. מודל ה-"Airbnb לרוחב פס" פותר סוף סוף את בעיות הקישוריות והגדילה שבלמו ניסיונות P2P מוקדמים יותר.

אבל בואו נצלול עמוק יותר לרמת חבילת הנתונים – איך אנחנו באמת מאמתים את המידע הזה מבלי לפגוע בהצפנה של המשתמש?

כיצד עובד חשבונאות קריפטוגרפית "מתחת למכסה המנוע"

איך אנחנו יכולים באמת לסמוך על נתב (ראוטר) של אדם זר שיטפל בנתונים הרגישים שלנו מבלי שהוא יחטט בהם או פשוט יזייף את העבודה? זה קצת כמו לנסות למדוד זרימת מים בתוך צינור שאי אפשר לראות לתוכו, אבל למרבה המזל, המתמטיקה מאפשרת לנו לאמת את הנפח מבלי שנצטרך להציץ בתוכן.

בשירות רשת פרטית וירטואלית (VPN) מסורתי, אתם פשוט סומכים על לוח הבקרה של הספק כשהוא מציג שהשתמשתם ב-5 ג'יגה-בייט. במערך עמית לעמית (P2P), אנחנו משתמשים בהוכחת רוחב פס (Proof of Bandwidth) כדי לשמור על הגינות מצד כולם. הצומת (הספק) והלקוח (המשתמש) חותמים למעשה על קבלה דיגיטלית עבור כל פיסת מידע קטנה שעוברת במנהרת התקשורת.

- פעימות לב קריפטוגרפיות: המערכת שולחת חבילות מידע מסוג "קנרית" (Canary packets) במרווחי זמן אקראיים. אם צומת מפיל את החבילות האלו או מעכב אותן כדי לחסוך ברוחב הפס שלו, קפיצות השהיה (Latency) נרשמות על גבי הבלוקצ'יין, וציון המוניטין של הצומת נפגע.

- ביקורת באפס ידיעה (Zero-Knowledge Auditing): אנחנו משתמשים בהוכחות אפס ידיעה (zk-proofs) כדי שהרשת תוכל לאמת שהעברת נתונים אכן התבצעה, מבלי שהמבקר יראה אי פעם את התעבורה עצמה. זהו יתרון עצום לתעשיות כמו שירותי בריאות, שבהן עמידה בתקני HIPAA מחייבת שגורמי צד שלישי לא יוכלו לנטר מטא-דאטה.

- חתימת חבילות: כל מקטע של נתונים מקבל חתימה קריפטוגרפית באמצעות המפתח הפרטי של הצומת. זה דומה לחותם שעווה על מכתב; זה מוכיח שהחבילה הגיעה ממקור ספציפי בזמן ספציפי.

ברגע שההוכחות נוצרות, אנחנו זקוקים לדרך לבצע תשלומים מבלי שמתווך יגזור עמלה של 30%. כאן נכנסים לתמונה חוזים חכמים המשמשים כשירות נאמנות אוטומטי. חשבו על זה כעל מכונת משקאות אוטומטית שמשחררת את הפחית (האסימונים) רק לאחר שהיא בטוחה ב-100% שהכסף (רוחב הפס) הוכנס פנימה.

לדוגמה, בסביבות קמעונאות שבהן חנויות משתפות רשת אלחוטית לאורחים, החוזה יכול לבצע אוטומציה של מיקרו-תשלומים מדי שעה. אם צומת מתנתק או מתחיל "לבלוע" תעבורה (תופעה המכונה Black-holing, שהיא בעיה נפוצה במעברים בין IPv4 ל-IPv6 שבהם הניתוב מסתבך) – החוזה פשוט מפסיק לשלם.

לפי נתוני CoinGecko (2024), מגזר ה-DePIN (רשתות תשתית פיזיות מבוזרות) מבשיל במהירות מכיוון שמנגנוני ה"חיתוך" (Slashing) האוטומטיים הללו מספקים רמת אבטחה שרשתות P2P מהדור הישן מעולם לא הציעו. אם תרמו, תפסידו את ה"הפקדה" שלכם (האסימונים שננעלו כדי להצטרף לרשת).

בהמשך, נצלול לעומק ונבין מדוע הגישה המבוזרת הזו למעשה בטוחה יותר מה-VPN התאגידי הסטנדרטי שלכם.

פרטיות ואבטחה ברשת מבוססת טוקנים

אם אתם חושבים ששירות רשת פרטית וירטואלית סטנדרטי הוא מעין "קופסה שחורה" של אמון, הרי שרשת מבוזרת דומה יותר לשעון זכוכית שבו ניתן לראות כל גלגל שיניים מסתובב. רבים חוששים ששיתוף רוחב פס פירושו לאפשר לזרים "לרחרח" את סיסמאות הבנק שלהם, אך המתמטיקה שעומדת מאחורי פרוטוקולי התיעול המודרניים הופכת את המבנה הזה לפרטי יותר מאשר רשת משרדית תאגידית ממוצעת.

אנחנו לא סתם משליכים נתונים לרוח; אנו משתמשים בפרוטוקולים המהווים סטנדרט בתעשייה, כמו WireGuard, כדי לעטוף כל פיסת מידע בשכבה של "רעש" אלקטרוני. מכיוון שרשתות פרטיות וירטואליות מבוזרות אלו פועלות במודל עמית-לעמית, אין שרת מרכזי אחד שמהווה "צנצנת דבש" עבור האקרים או גורמי ממשל המעוניינים לפשוט עליו.

- תיעול מתקדם (State-of-the-Art Tunneling): פרוטוקולים כמו WireGuard משתמשים בהצפנת ChaCha20, שהיא מהירה משמעותית מהצפנת ה-AES המיושנת הנמצאת במערכות מורשת כבדות. זהו פתרון מושלם עבור צמתים בעלי הספק נמוך, כמו מחשבי רספברי פאי ביתיים.

- ערפול תעבורה (Traffic Obfuscation): במקומות שבהם קיימת צנזורה כבדה, עצם הזיהוי של תעבורת רשת פרטית וירטואלית עלול לסמן אתכם כיעד. צמתים מתקדמים משתמשים בטכנולוגיות כמו "Shadowsocks" או ניתוב מרובה-קפיצות (Multi-hop) כדי לגרום לנתונים המוצפנים שלכם להיראות כמו שיחת זום רגילה או הזרמת תוכן מנטפליקס.

- בידוד צמתים: האדם שמשתף את רוחב הפס שלו (מפעיל הצומת) לעולם אינו רואה את הנתונים הלא-מוצפנים שלכם. המכשיר שלו פועל אך ורק כממסר, המעביר "גושי" מידע מוצפנים שאין לו שום דרך לפענח.

ניתוח טכני משנת 2023 של ה-Electronic Frontier Foundation (EFF) מדגיש כי הסיכון הגדול ביותר בכל מנהרת תקשורת אינו ההצפנה עצמה, אלא נוהלי רישום הפעילות (Logging) של הספק.

ברשת מבוססת טוקנים, אין "ספק" מרכזי ששומר יומני פעילות. ה"ספר הראשי" (Ledger) מתעניין רק בכך ש-50 מגה-בייט עברו מנקודה א' לנקודה ב', ולא בכך שצפיתם בסרטוני חתולים או במסמכים רפואיים רגישים. גם אם צומת מסוים ינסה לתעד את המטא-דאטה שלכם, כלים כמו SquirrelVPN דואגים לעדכן את הקהילה לגבי הדרכים להחלפת מפתחות הצפנה ושימוש בנתיבי "ריבוי-קפיצות" כדי להישאר בלתי נראים.

בהמשך, נבחן כיצד המערכת הזו מצליחה להתרחב ולגדול כאשר אלפי אנשים מצטרפים לחגיגה בו-זמנית.

האתגרים במוניטיזציה מבוזרת של רוחב פס

הכל נראה מבטיח על הנייר, עד שהזרמת הוידאו באיכות 4K מתחילה להיתקע בגלל שהמשתמש שמארח את הצומת שלכם החליט בדיוק עכשיו להוריד עדכון כבד למשחק מחשב. המעבר ממרכז נתונים תאגידי יחיד לרשת עמיתים (P2P) סבוכה מביא איתו כאבי ראש מהעולם האמיתי, כאלו שמתמטיקה לבדה לא תמיד יכולה לפתור.

כאשר יש לכם אלפי צמתים שמתחברים ומתנתקים מהמאגר לסירוגין, שמירה על זרימת תעבורה חלקה הופכת לסיוט לוגיסטי. אם צומת הופך ל"עצלן" או שחיבור האינטרנט הביתי שלו נתקל בצוואר בקבוק, המנהרה כולה עלולה להרגיש איטית כמו מודם חיוג ישן.

- מיקרו-תשלומים בשכבה שנייה (Layer 2): אי אפשר ליישב כל חבילת מידע בודדת על הבלוקצ'יין הראשי, אחרת עמלות הגז יעלו יותר מרוחב הפס עצמו. המערכות כיום משתמשות בערוצי תשלום חוץ-שרשרת (Off-chain) כדי לנהל אלפי טרנזקציות זעירות בשנייה.

- מוניטין של צמתים: אם צומת נכשל באופן עקבי בבדיקות "דופק" (Heartbeat) או סובל מאובדן חבילות מידע גבוה, הרשת חייבת לנתב את התנועה סביבו באופן אוטומטי. זהו מעין מפה בעלת יכולת ריפוי עצמי שקוטעת "דרכים ללא מוצא" בזמן אמת.

- בעיית הצומת ה"עצלן": ספקים מסוימים עלולים לנסות "לתפוס מקום" ברשת (Squatting), להפקיד ערבויות (Stake) אך לא לנתב תעבורה ביעילות בפועל. חוזים חכמים חייבים להיות אגרסיביים בכל הנוגע לקיצוץ תגמולים (Slashing) בשל ביצועים נמוכים.

בנוסף לכך, קיים ההיבט המשפטי, שנמצא כרגע ב"שטח אפור". אם מישהו משתמש בכתובת ה-IP הביתית שלכם כדי לבצע פעילות בלתי חוקית, מי באמת נושא באחריות?

דוח משנת 2023 של איגוד האינטרנט העולמי (ISOC) מציין כי "אחריות מתווכים" נותרה מכשול מרכזי עבור תשתיות מבוזרות, שכן חוקים מקומיים מתקשים לעיתים קרובות להבחין בין שולח הנתונים לבין צומת הממסר.

שיתוף כתובת ה-IP הביתית שלכם עלול להפר את תנאי השירות של ספק האינטרנט (ISP), שבדרך כלל אוסרים על מכירה חוזרת של החיבור. מעבר לכך, עמידה בחוקי נתונים גלובליים כמו GDPR תוך שמירה על אנונימיות מוחלטת היא משימת איזון מורכבת עבור כל פרויקט Web3.

אך למרות המהמורות הללו בדרך, הטכנולוגיה מתקדמת במהירות. בשלב הבא, נבדוק האם המערכות המבוזרות הללו באמת יכולות לעקוף את הספקים הגדולים במבחן מהירות ראש בראש.

העתיד של חופש האינטרנט בעידן ה-Web3

אז לאן כל זה מוביל אותנו? אנחנו ניצבים בפני עתיד שבו האינטרנט הוא כבר לא רק מוצר צריכה שרוכשים מענקיות תקשורת, אלא תשתית שאנחנו בונים יחד באמצעות פרוטוקולי עמית-לעמית (P2P) וניצול קיבולת עודפת של נתבים ביתיים.

הקסם האמיתי מתרחש כשמתחילים לשלב את השכבות הללו. דמיינו מצב שבו מנהרת ה-dVPN (רשת פרטית וירטואלית מבוזרת) שלכם לא רק מנתבת תעבורה, אלא מושכת באופן אוטומטי נתונים השמורים במטמון (Cache) מצמתי אחסון מבוזרים שנמצאים בקרבת מקום. זהו מעין רשת "מארג" (Mesh) בעלת יכולת ריפוי עצמי, שבה הרשת עצמה היא המחשב.

- תשתית אינטגרטיבית: אנו נעים לעבר מודל שבו רוחב פס בשיטת P2P, מחשוב מבוזר ואחסון מתקיימים תחת שכבת תמריצים אחת. חנות קמעונאית, למשל, תוכל לארח צומת (Node) שמטפל בו-זמנית בתעבורה מוצפנת ובאחסון נתונים מקומי עבור משתמשים בסביבתה.

- שימושיות של אסימונים (Tokens): אסימונים הם כבר לא רק כלי ל"כרייה". בתחומים רגישים כמו פיננסים או בריאות, תוכלו "לשרוף" אסימונים כדי לתת עדיפות לחבילות המידע שלכם בנתיב בעל השהיה (Latency) מינימלית הקיים במאגר.

- בעלות אמיתית: סוף סוף אתם הבעלים של ה"מייל האחרון" בחיבור שלכם. אם ספקית האינטרנט תנסה להגביל את תעבורת הקריפטו שלכם, הרשת פשוט תנתב את המידע סביבה באמצעות כתובת ה-IP הביתית של השכן.

המעבר הזה לעבר תשתיות פיזיות מבוזרות (DePIN) הוא דרמטי. לפי דוח Messari משנת 2023, המודל הזה הוא מהפכני מכיוון שהוא מחליף השקעות הון אדירות בחומרה שנמצאת בבעלות הקהילה. זה אולי נראה מורכב וטכני כרגע, אבל זו הדרך היחידה להחזיר לידינו אינטרנט חופשי באמת. בכנות, כשרואים את הקצב המהיר שבו הפרוטוקולים הללו מתפתחים, מודל ה-VPN הריכוזי הישן מתחיל להיראות כמו דינוזאור שעבר זמנו.