Proof of Bandwidth (PoB) ja DePIN-verkot selitettynä

TL;DR

Mikä on Proof of Bandwidth ja miksi DePIN tarvitsee sitä?

Oletko koskaan miettinyt, miksi kotireitittimesi ei voi "louhia" kryptoa samalla tavalla kuin ne massiiviset hallit Texasissa? Syynä on se, että perinteinen Proof of Work (PoW) on valtava resurssisyöppö, joka sulattaisi peruslaitteistosi ennen kuin ehtisit käsitellä yhtäkään lohkoa.

Hajautetun internetin rakentamiseksi tarvitsemme tavan todistaa, että solmu (node) todella tekee työnsä – eli liikuttaa dataa – polttamatta samalla taloa maan tasalle. Tässä kohtaa kuvaan astuu Proof of Bandwidth (PoB) eli kaistanleveyden todiste.

Perinteinen Proof of Work on erinomainen globaalin tilikirjan turvaamiseen, mutta se on täysin ylimitoitettu sensoriverkoille tai VPN-solmuille. Tutkimuksen DePIN: A Framework for Token-Incentivized Participatory Sensing (2024) mukaan PoW-konsensuksen ajaminen sensoritasolla on käytännössä "epätaloudellista", koska energiakustannukset ylittävät kerätyn datan arvon.

Tarvitsemme jotain kevyempää. Proof of Bandwidth toimii varmistuskerroksena, joka vahvistaa, että solmulla on se kapasiteetti ja nopeus, jonka se väittää omistavansa. Se on silta fyysisen omaisuuden (reitittimesi) ja digitaalisten palkkioiden (tokenien) välillä.

- Tehokkuus: Sen sijaan, että solmut ratkoisivat hyödyttömiä matemaattisia tehtäviä, ne tekevät "hyödyllistä työtä", kuten välittävät datapaketteja tai toimivat välityspalvelimina (proxy).

- Varmistus: Verkko lähettää solmuille "haasteita" – ajattele tätä satunnaisena ping-testinä – varmistaakseen, etteivät ne vain vääristele tilastojaan.

- Kannustimet: Linkittämällä läpimenon (throughput) palkkioihin, kannustamme ihmisiä pystyttämään solmuja korkean kysynnän alueille, kuten vilkkaisiin finanssikeskustreihin, joissa kaupankäynnin matala viive on ensiarvoisen tärkeää.

Jos kaistanleveydestä jaetaan tokeneita, joku yrittää varmasti huijata. Niin sanotussa "Sybil-hyökkäyksessä" yksi pahantahtoinen toimija teeskentelee olevansa sata eri solmua tyhjentääkseen palkkiopoolin. Tämä on valtava ongelma P2P-verkoissa, joihin kuka tahansa voi liittyä.

Kaistanleveyden varmistus tekee fyysisen läsnäolon väärentämisestä huomattavasti vaikeampaa. On vaikea teeskennellä 10 Gbps:n todellista läpimenoa viidenkymmenen "virtuaalisen" solmun kautta, jos fyysinen uplink-yhteytesi on vain 1 Gbps. Matematiikka ei yksinkertaisesti täsmää.

Kuten aiemmin mainitussa DePIN-viitekehystutkimuksessa todettiin, monet projektit hyödyntävät nyt laitteistotason suojauksia. Trusted Platform Module (TPM) tai suojattu enklaavi auttaa varmistamaan, ettei käyttäjä ole päässyt peukaloimaan kaistanleveyttä testaavaa koodia.

Tämä ei ole vain kryptoharrastajien hifistelyä. Ajattele terveydenhuollon tarjoajaa, jonka on synkronoitava massiivisia kuvantamistiedostoja turvallisesti hajautetussa verkossa. He tarvitsevat taatun kaistanleveyden, eivät vain operaattorin "parhaan yrityksen" mukaista lupasta. PoB varmistaa, että solmut, joista he maksavat, todella tarjoavat luvatun kapasiteetin.

Yksityiskohdat: Miten nopeus todellisuudessa mitataan?

Miten verkko siis "näkee" nopeuden? Kyseessä ei ole vain pelkkä kunniasana. Useimmat PoB-järjestelmät käyttävät yhdistelmää ICMP-viivetestejä (ping), joilla selvitetään solmun etäisyys, sekä TCP-läpimenon näytteenottoa. Käytännössä verkko lähettää tunnetun kokoisen "roskatiedoston" solmulle ja mittaa, kuinka kauan sen välittäminen kestää. Jotkut edistyneet protokollat käyttävät jopa pakettien merkintää (packet marking) – tällöin todelliseen käyttäjädataan lisätään erityisiä otsikkotietoja, joiden avulla datan reittiä ja nopeutta voidaan seurata lukematta itse paketin sisältöä. Tämä pitää solmun rehellisenä, sillä jos se pudottaa merkityt paketit, sen "laatupisteet" romahtavat.

Nyt meillä on hallussa "mitä" ja "miksi". Mutta miten nämä järjestelmät todellisuudessa liikuttavat dataa ilman valtavia pullonkauloja? Seuraavaksi tarkastelemme reititysprotokollia, jotka mahdollistavat tämän kaiken.

Reititysprotokollat PoB-verkoissa

Puhumme jatkuvasti pakettien siirtämisestä valonnopeudella, mutta perinteinen internet-reititys (kuten internet-palveluntarjoajien käyttämä BGP-protokolla) on itse asiassa melko kankeaa. Se etsii yleensä vain "lyhimmän" polun, joka saattaa kuitenkin olla ruuhkautunut tai sensuroitu. DePIN-verkoissa (hajautetut fyysiset infrastruktuuriverkot) tarvitsemme jotain älykkäämpää.

Useimmat näistä verkoista hyödyntävät WireGuardia, joka on erittäin nopea salausprotokolla, luodakseen "tunneleita" solmujen välille. Varsinainen taika piilee kuitenkin siinä, miten data löytää tiensä perille. Jotkin projektit käyttävät SCION-arkkitehtuuria, jonka avulla käyttäjä voi itse valita datansa kulkureitin ja näin välttää kokonaan tietyt maat tai hitaat merikaapelit. Toiset taas hyödyntävät sipulireititystä (Onion Routing, kuten Tor-verkossa), mutta varustettuna PoB-vivahteella (Proof of Bandwidth): solmuja palkitaan siitä, että ne toimivat ketjun nopeimpina välityspisteinä.

Toisin kuin perinteinen BGP, joka on staattinen ja hidas päivittymään, nämä vertaisverkkopohjaiset (P2P) reititysprotokollat ovat dynaamisia. Jos liikekeskuksessa sijaitseva solmu menee pois verkosta, silmukkaverkko (mesh) reitittää liikenteen välittömästi läheisen kotitaloussolmun kautta ilman, että käyttäjä huomaa edes pientä viivettä yhteydessä.

Näin PoB toimii dVPN-ekosysteemissä

Ajattele kotisi internetyhteyttä kuin ylimääräistä makuuhuonetta. Suurimman osan ajasta tuo 500 Mbps kuituliittymä seisoo joutilaana, kun olet töissä tai nukkumassa – mikä on puhdasta infrastruktuurin hukkaamista.

Proof of Bandwidth (PoB) muuttaa tämän "vapaan huoneen" tuottavaksi omaisuuseräksi antamalla sinun vuokrata ylimääräistä kapasiteettiasi ihmisille, jotka tarvitsevat turvallisen ja yksityisen tunnelin verkkoon. Kyseessä on periaatteessa "kaistan Airbnb-malli": sen sijaan, että vieraat yöpyisivät kotonasi, reitittimesi kautta kulkee vain salattuja datapaketteja.

Useimmat meistä maksavat huomattavasti suuremmasta kaistanleveydestä kuin mitä todellisuudessa käytämme. Hajautetut VPN-verkot (dVPN) hyödyntävät tätä valtavaa kotitalouksien IP-osoitteiden poolia, joka on tällä hetkellä alikäytössä. Kun pyörität solmua (node), et ole enää vain käyttäjä, vaan toimit mikrotason internet-palveluntarjoajana (micro-ISP).

Toimiessasi poistumissolmuna (exit node) tarjoat jotain, mihin suuret datakeskukset eivät pysty: "puhdasta" asuinkiinteistöjen verkkoliikennettä. Tämä on kriittisen tärkeää tutkijoille tai toimittajille, joiden on ohitettava maarajoituksia (geoblocking) ilman, että he näyttävät tulevan valtavasta palvelinfarmista Pohjois-Virginiasta. Kuten tutkimuksessa DePIN: A Framework for Token-Incentivized Participatory Sensing (2024) todetaan, tämä muutos antaa kuluttajille mahdollisuuden toimia samanaikaisesti sekä ekosysteemin ylläpitäjinä että tuottajina.

- Palkkioiden ansaitseminen: Ansaitset krypto-VPN-palkkioita tarjoamasi todellisen läpimenon perusteella. Jos sinulla on vakaa 1 Gbps yhteys, ansaitset enemmän kuin joku pätkivän DSL-yhteyden päässä oleva.

- Yksityisyys edellä: Moderni dVPN-teknologia on siirtymässä kohti mallia, jossa solmun omistaja ei näe liikennettä, eikä käyttäjä näe solmun yksityisiä tietoja.

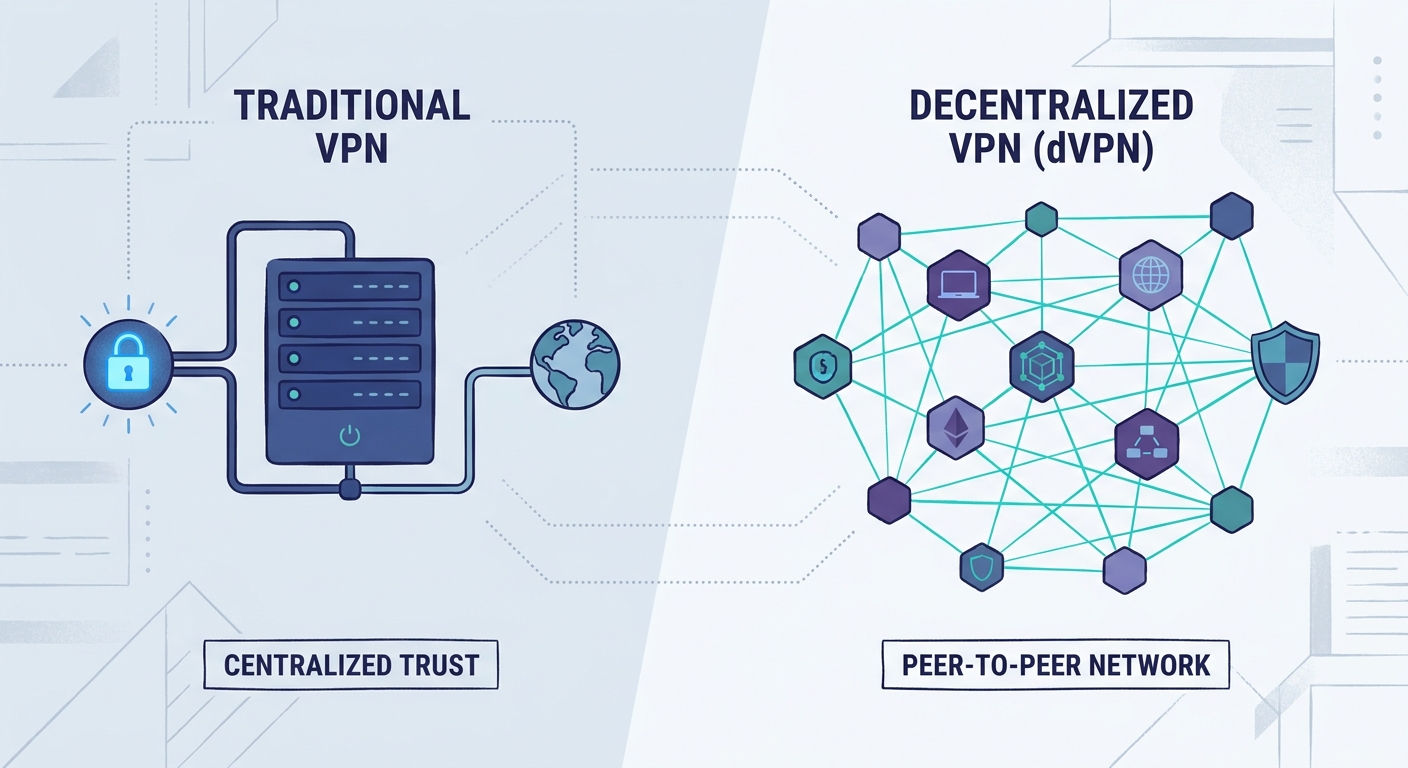

- Hajautetut poistumissolmut: Toisin kuin perinteisessä yrityksen omistamassa VPN-palvelussa, jossa kaikki liikenne kulkee muutaman keskitetyn pisteen kautta, dVPN hajauttaa sen tuhansiin koteihin. Tämä tekee verkon sulkemisesta valtioille lähes mahdotonta.

Haastavin osuus on varmistaa, että verkko tietää sinun todella tarjoavan luvattua nopeutta. Emme voi luottaa pelkästään solmun omaan ilmoitukseen – se altistaisi verkon Sybil-hyökkäyksille. Tässä kohtaa kuvaan astuvat "Heartbeat"-tarkistukset ja datatestit (probes).

Verkko lähettää solmullesi pieniä, salattuja testipaketteja satunnaisin väliajoin ja mittaa, kuinka nopeasti välität datan eteenpäin. Jos viive (latency) kasvaa tai läpimeno laskee, älykäs sopimus – joka toimii lopullisena tuomarina – laskee laatupisteitäsi ja siten myös palkkioitasi.

Yksi suurimmista esteistä on tämän kaiken toteuttaminen ilman, että kenenkään todellisia tekemisiä urkitaan. Tällä hetkellä kehitetäänkin voimakkaasti nollatietotodistuksia (zero-knowledge proofs, ZKP). Tavoitteena on todistaa: "Välitin 1 GB dataa nopeudella 100 Mbps" ilman, että verkko tietää, mitä tuo data sisälsi.

Kuten aiemmin mainitussa osallistavan havainnoinnin tutkimuksessa todettiin, laitteistopohjaisen TPM-turvamoduulin käyttö auttaa tässä. Se varmistaa, ettei mittausohjelmistoa ole peukaloitu raportoimaan väärennettyjä nopeuksia. Jos laitteistoa yritetään manipuloida, "heartbeat"-tarkistus epäonnistuu ja solmu potkitaan ulos verkosta.

Tämä ei ole pelkkää teoriaa, vaan menetelmää käytetään jo korkean riskin ympäristöissä. Otetaan esimerkiksi terveydenhuolto. Yksityisyys on siellä kaikki kaikessa – PoB mahdollistaa klinikoille nopean ja yksityisen tietoliikenneputken varmistamisen etälääketiedettä varten ilman, että keskitetty palveluntarjoaja pääsee käsiksi metatietoihin.

Olemme siis nähneet, miten "Airbnb-malli" toimii ja kuinka solmut pidetään rehellisinä testien avulla. Mutta miten skaalaamme tämän miljoonille käyttäjille ilman, että koko järjestelmä hidastuu etanan vauhtiin? Seuraavaksi pureudumme tokenomiikkaan, joka pitää pyörät pyörimässä.

Kaistanlouhinta ja tokenisoitu verkkotalous

Nyt kun solmusi (node) on pystyssä ja todistat kaistanleveyttäsi – hienoa. Mutta miksi kukaan jättäisi laitteistonsa päälle vuorokauden ympäri vain auttaakseen tuntematonta toisella puolella maailmaa ohittamaan palomuurin? Kaikki kulminoituu talouteen, tai tässä tapauksessa tokenomiikkaan, joka muuttaa tavallisen VPN-palvelun toimivaksi talousjärjestelmäksi.

Alkuun pääsemiseksi useimmat verkot vaativat solmun ylläpitäjiltä vakuuden (staking) natiiveina tokeneina. Tämä on heidän panoksensa pelissä ("skin in the game"). Jos ylläpitäjä yrittää huijata tai solmu kärsii jatkuvasta viiveestä, kyseinen vakuus voidaan leikata (slashing).

"Kaistanlouhinta" (Bandwidth Mining) ei ole vain hieno nimi krypton ansaitsemiselle; se on spesifi talousmalli, joka on suunniteltu ratkaisemaan epäluotettavien solmujen ongelma. Monet näistä verkoista käyttävät niin kutsuttua burn-and-mint-mallia (polta ja lyö).

Näin se toimii: Käyttäjät ostavat "käyttökrediittejä" verkon hyödyntämiseen. Nämä krediitit on yleensä sidottu vakaaseen arvoon, kuten yhteen Yhdysvaltain dollariin, jotta VPN:n hinta ei heilahtele. Saadakseen näitä krediittejä järjestelmä "polttaa" (tuhoaa) vastaavan määrän volatiilia verkkotokenia. Tämän jälkeen protokolla "lyö" (mint) uusia tokeneita maksaakseen solmujen ylläpitäjille. Vähäisen käytön aikana lyöntitahti yleensä hidastuu inflaation estämiseksi, mikä pitää tarjonnan ja kysynnän tasapainossa.

- Käytettävyyskannustimet: Pelkän raakadatan sijaan monet protokollat palkitsevat "kokemuksesta". Solmu, joka on ollut linjoilla kuusi kuukautta putkeen, saa korkeamman kertoimen kuin täysin uusi tulokas.

- Sanktiointi (Slashing): Jos solmusi putoaa linjoilta raskaan tiedonsiirron aikana, et menetä vain palkkiota; älysopimus voi "leikata" osan vakuudeksi asetetuista tokeneistasi rangaistuksena.

- Dynaaminen hinnoittelu: Aidossa P2P-markkinapaikassa hinta ei ole kiinteä. Jos jossakin maassa puhkeaa laajoja mielenosoituksia ja kaikki tarvitsevat yhtäkkiä VPN-yhteyttä, kyseisen alueen solmujen palkkiot nousevat jyrkästi.

Olen nähnyt tämän toteutuvan finanssisektorilla. Korkean taajuuden kaupankäyntiä (HFT) harjoittavat tahot tarvitsevat joskus tiettyjä kotitalousliittymien reittejä tarkistaakseen "viimeisen mailin" viiveen. He ovat valmiita maksamaan korkean hinnan varmistetuista, nopeista solmuista, ja tokenomiikka varmistaa, että nämä huipputason solmut saavat suurimman siivun palkkioista.

Kaistanleveyden todistaminen (PoB) on helppo sekoittaa muihin "Proof-of"-järjestelmiin, kuten Filecoinin tallennustilan todisteisiin. Niiden välillä on kuitenkin valtava tekninen ero: tallennustila on staattista, mutta kaistanleveys on tuoretuote. Jos et käytä 100 Mbps -yhteyttäsi juuri tällä sekunnilla, se kapasiteetti on menetetty ikuisesti.

Tämä on rehellisesti sanottuna ainoa tapa rakentaa sensuurinkestävä internet, joka todella toimii. Ihmisten hyväntahtoisuuteen ei voi luottaa; on tehtävä rehellisyydestä kannattavampaa kuin huijaamisesta.

Turvauhkia ja teknisiä esteitä DePIN-konsensuksessa

Olemme puhuneet ylimääräisellä kaistanleveydellä ansaitsemisen "taikuudesta", mutta ollaanpa hetki realistisia: jos järjestelmää on mahdollista huijata, joku on jo koodannut botin tekemään juuri niin. DePIN-verkkojen parissa et taistele vain ulkopuolisia hakkereita vastaan, vaan vastassasi ovat myös omat solmuoperaattorisi, jotka haluavat maksimoida palkkiot tekemättä itse työtä.

Suurin päänvaiva kaistanleveyden todentamisessa (PoB, Proof of Bandwidth) on tällä hetkellä "sisäisen silmukan" hyökkäys (internal loop attack). Kuvitellaan solmuoperaattori, joka haluaa todistaa 1 Gbps:n lähetysnopeuden. Sen sijaan, että hän todella välittäisi liikennettä verkkoon, hän pystyttää kaksi virtuaalipalvelinta samalle suurnopeuspalvelimelle ja lähettää dataa vain edestakaisin itselleen.

- API-emulointi: Hyökkääjät eivät välttämättä käytä edes oikeaa laitteistoa. He kirjoittavat skriptin, joka matkii aidon solmun API-vastauksia.

- "Sukkunukke-ongelma" (Sockpuppet problem): Yksi konesalissa sijaitseva tehokas palvelin voi tekeytyä 50:ksi kotitaloussolmuksi ja haalia palkkiot, jotka on tarkoitettu todellisille kotikäyttäjille.

Tämän estämiseksi käytämme etätodennusta (remote attestation). Käytännössä verkko kysyy solmun laitteistolta: "Hei, oletko oikeasti Raspberry Pi, joka ajaa virallista koodiani, vai oletko vain Python-skripti jättimäisellä palvelimella?"

Mutta tässä on sudenkuoppa: vähätehoiset IoT-laitteet ovat tässä surkeita. Täyden kryptografisen "varmennetun käynnistyksen" (measured boot) tarkistaminen jokaisen paketin kohdalla kuluttaa valtavasti resursseja. Jos esimerkiksi vähittäiskauppaketju käyttää verkkoa maksupäätejärjestelmiinsä, heillä ei ole varaa siihen, että solmu pysähtyy kolmeksi sekunniksi ratkomaan laitteistohaastetta joka kerta, kun asiakas vilauttaa korttiaan.

Tilanne ei kuitenkaan ole toivoton. Kehitymme jatkuvasti "probabilistisessa varmentamisessa" – sen sijaan, että tarkistaisimme jokaisen paketin, teemme pistokokeita juuri sen verran, että huijaamisesta tulee tilastollisesti kannattamatonta. Silti, kun siirrymme kohti monimutkaisempia verkkoarkkitehtuureja, luottamuksen matemaattinen yhtälö muuttuu jatkuvasti vaikeammaksi ratkaista.

Hajautettujen ISP-vaihtoehtojen tulevaisuus

Olemme pisteessä, jossa perinteinen internet-palveluntarjoajien (ISP) malli muistuttaa dinosaurusta, joka tuijottaa kovaa vauhtia lähestyvää meteoriittia. Siirtymä suuryhtiöiden "kaistan vuokraamisesta" naapureiden kanssa jaettuun "mesh-verkkoon" ei ole enää pelkkää krypto-harrastajien utopiaa – se on looginen seuraava askel internetille, jota rajoittavat yhä enemmän alueelliset estot ja välitason urkinta.

Harppaus muutamasta tuhannesta dVPN-solmusta täysimittaiseen hajautettuun internet-palveluntarjoajaan (dISP) on ensisijaisesti kysymys ohjelmistopohjaisten peiteverkkojen ja fyysisen Layer 2 -tason yhteyksien välisen kuilun kuromisesta umpeen. Tällä hetkellä useimmat meistä ajavat vain salattuja tunneleita olemassa olevien suurten operaattoreiden linjoilla. Verkkojen kasvaessa näemme kuitenkin paikallisten "backhaul"-vaihtopisteiden nousun, joissa solmut yhdistyvät suoraan toisiinsa langattomien point-to-point-yhteyksien tai yhteisöomisteisten valokuitujen kautta.

Tässä kohtaa DAO-hallinto (hajautettu autonominen organisaatio) astuu kuvaan. Piilaaksossa istuva toimitusjohtaja ei voi päättää, mikä on "reilu hinta" kaistanleveydelle Intian maaseudulla. Sen sijaan nämä verkot hyödyntävät ketjun sisäistä (on-chain) äänestystä asettaakseen kaistanleveyden todentamisprotokollan (PoB) parametrit.

- Hajautetut kaistanleveyspoolit: Yhden palvelimen sijaan liikenteesi voidaan jakaa samanaikaisesti esimerkiksi viiden eri kotitaloussolmun välille.

- Protokollariippumaton reititys: Tulevaisuuden dISP-ratkaisut eivät välitä siitä, käytätkö 5G-yhteyttä, Starlinkia vai paikallista mesh-verkkoa.

- Laiteriippumattomuus: Olemme siirtymässä maailmaan, jossa älyjääkaappisi, autosi ja reitittimesi osallistuvat kaikki yhteiseen pooliin.

Lopulta kaistanleveyden todentaminen (Proof of Bandwidth) on ainoa asia, joka erottaa meidät täysin "väärennetystä" hajautetusta verkosta. Ilman tapaa todistaa, että data on todella liikkunut fyysistä johtoa pitkin, käymme kauppaa vain digitaalisilla velkakirjoilla. Sen avulla luomme kuitenkin luottamuksettoman (trustless) markkinapaikan, jossa kaistanleveys on hyödyke – aivan kuten öljy tai kulta – paitsi että voit louhia sitä omasta olohuoneestasi.

Pitkän aikavälin näkymät? Tilanne on varmasti monimutkainen. Hallitukset tulevat yrittämään solmuoperaattoreiden luokittelemista "lisensoimattomiksi operaattoreiksi", ja suuret teleyhtiöt yrittävät tunnistaa ja hidastaa verkon "luotaimia". Protokollaa, joka elää kymmenissä tuhansissa eri laitteissa, on kuitenkin mahdotonta pysäyttää. "Kaistanleveyden Airbnb" ei ole vain tuloillaan; meille, jotka seuraamme pakettivirtoja, se on jo täällä. Rehellisesti sanottuna paras aika aloittaa solmun pyörittäminen oli kaksi vuotta sitten. Toiseksi paras aika on tänään, ennen kuin suuret pelurit tajuavat menettäneensä monopoliasemansa verkon viimeisellä maililla.