Anonyymi solmujen tunnistus ja ZKP dVPN-verkoissa

TL;DR

Hajautettujen verkkojen yksityisyysparadoksi

Oletko koskaan miettinyt, miten "yksityisyyteen keskittyvä" verkko tunnistaa sinut oikeaksi käyttäjäksi ilman, että se tietää kuka oikeasti olet? Se on melkoinen pähkinä purtavaksi. Haluamme hajautettujen järjestelmien olevan täysin aukottomia, mutta heti kirjautumishetkellä jätämme usein jälkeemme metatietoja, jotka vesittävät koko alkuperäisen idean.

DePIN-malleissa (Hajautetut fyysiset infrastruktuuriverkot) tavalliset ihmiset jakavat kotinsa internetyhteyden kaistanleveyttä. Tämä "kaistanleveyden Airbnb" -malli on kiehtova, mutta se luo samalla valtavan kohteen hyökkäyksille. Jos esimerkiksi arkaluontoisella alalla työskentelevä terveydenhuollon ammattilainen jakaa ylimääräistä kapasiteettiaan ja tiedot tallentuvat julkiseen lohkoketjuun, hänen kotinsa IP-osoite saattaa paljastua kenelle tahansa lohkoselaimen käyttäjälle.

- Doxxaamisen riski: Julkiset lohkoketjut ovat pysyviä. Jos solmupisteesi tunniste (Node ID) on linkitetty lompakkoosi ja IP-osoitteeseesi, olet käytännössä asettanut selkääsi "seuraa minua" -kyltin.

- Vastuullisuusansa: Verkkojen on pystyttävä poistamaan haitalliset toimijat (kuten ne, jotka isännöivät laitonta sisältöä). Jotta tämä onnistuisi vaarantamatta kaikkien muiden anonymiteettiä, jotkut protokollat hyödyntävät "ZK-hallintoa" tai peruttavissa olevaa anonymiteettiä. Käytännössä tietty määrä muita solmuja voi äänestää haitallisen toimijan panoksen (Proof-of-Stake) mitätöimiseksi tai potkia hänet verkosta ilman, että kenenkään kotiosoitetta tai todellista henkilöllisyyttä tarvitsee koskaan nähdä.

- Metatietovuodot: Perinteiset kättelyprotokollat paljastavat usein käyttöjärjestelmäsi, sijaintisi ja internet-palveluntarjoajasi jo ennen kuin ensimmäistäkään salattua pakettia on lähetetty. (Introduction to Networking — HACKTHEBOX- Module - IritT - Medium)

Privacy Affairsin vuoden 2023 raportti osoittaa, että jopa monet "no-log" VPN-palvelut vuotavat tietoja vahingossa yhteysaikaleimojen kautta. Juuri tästä ongelmasta haluamme päästä eroon hajauttamisen avulla.

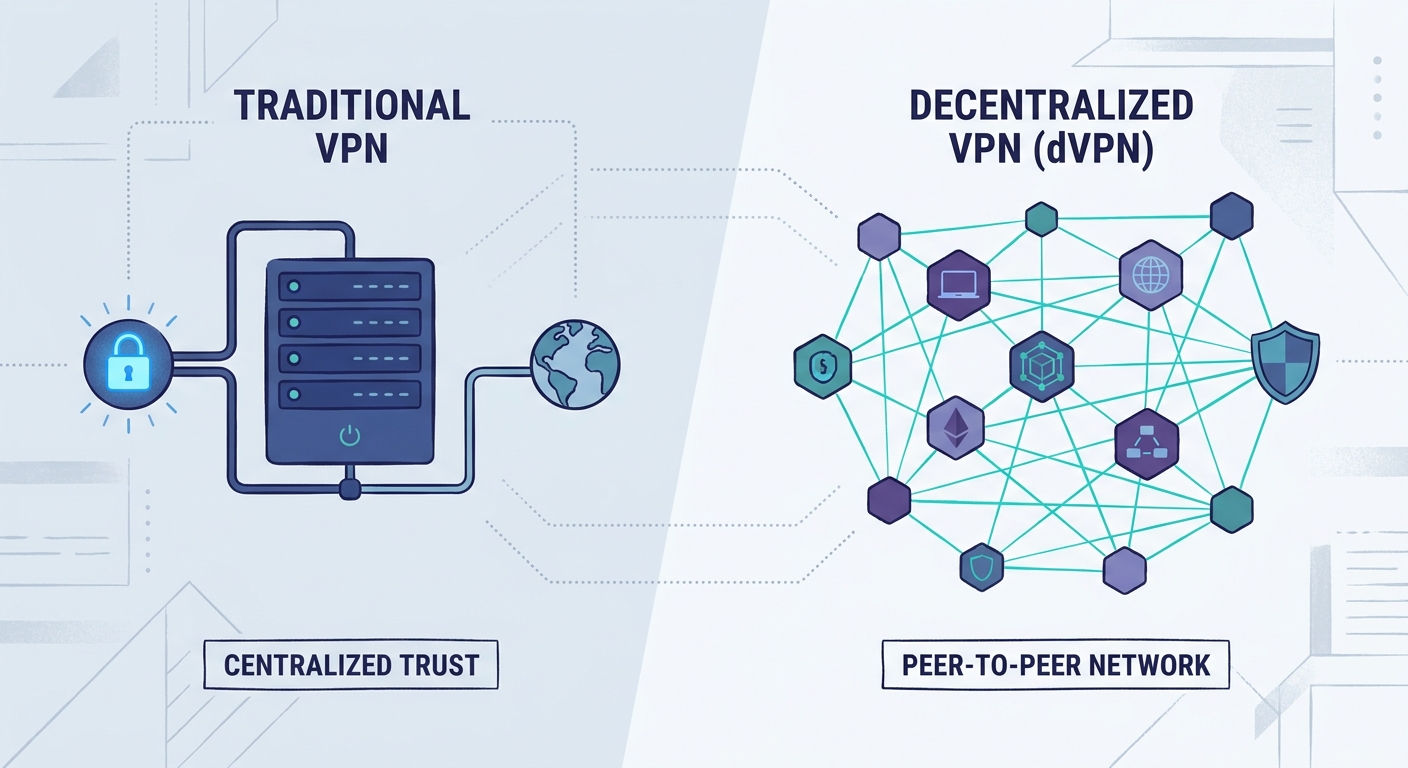

Vanhan koulukunnan VPN-mallit luottavat keskitettyihin sertifikaatteihin. Jos tuo keskitetty palvelin hakkeroidaan, koko "yksityisyys" haihtuu savuna ilmaan. P2P-maailmassa meillä ei ole varaa tällaiseen yksittäiseen vika-alueeseen (Single Point of Failure). Standardit kättelytavat eivät yksinkertaisesti ole luotuja maailmaan, jossa yhteyden tarjoaja on täysin tuntematon henkilö.

Tarvitsemme siis tavan todistaa käyttöoikeutemme paljastamatta henkilöllisyyttämme. Tässä kohtaa matematiikka muuttuu monimutkaiseksi – ja rehellisesti sanottuna – erittäin tyylikkääksi.

Seuraavaksi tarkastelemme, miten nollatietotodistukset (Zero-Knowledge Proofs) toteuttavat tämän "taikatempun", jossa totuus todistetaan ilman varsinaisen tiedon jakamista.

Nollatietotodistusten (ZKP) integrointi anonyymiin solmujen todennukseen

Kuvittele, että haluat päästä sisään erittäin tarkasti vartioidulle klubille. Sen sijaan, että näyttäisit henkilökorttisi kotiosoitteineen ja syntymäaikoineen, liu'utat oven alta matemaattisen viestin, joka todistaa sinun olevan yli 21-vuotias paljastamatta ikäsi numeroita. Juuri tästä on kyse, kun hyödynnämme zk-SNARK-tekniikkaa (Zero-Knowledge Succinct Non-Interactive Argument of Knowledge) hajautetuissa VPN-verkoissa (dVPN).

Hajautetussa maailmassamme solmun on osoitettava olevansa "kelpoinen" liittymään verkkoon. Yleensä tämä tarkoittaa todistusta oikeista kryptografisista avaimista tai riittävästä määrästä steikattuja tokeneita. Nollatietotodistuksen (ZKP) avulla solmu (todistaja) luo pienen datapaketin, joka vakuuttaa verkon (varmistaja) vaatimusten täyttymisestä paljastamatta koskaan varsinaista yksityistä avainta.

- Yksityisen avaimen omistajuus: Solmu todistaa hallitsevansa tiettyyn lompakko-osoitteeseen kuuluvaa "salaisuutta". Tämä estää identiteettivarkaudet, joissa joku yrittää esiintyä korkean maineen solmuna, jota hän ei todellisuudessa hallitse.

- Kapasiteetin todentaminen: Todistaakseen 100 Mbps:n kaistanleveyden solmut eivät vain "sano" sitä. Ne käyttävät ZKP-menetelmää vahvistaakseen allekirjoitetun laiteraportin tai VDF-funktion (Verifiable Delay Function). ZKP todistaa, että laitteisto suoritti tietyn tehtävän tietyssä ajassa, mikä vahvistaa suorituskyvyn ilman, että solmun tarvitsee paljastaa sijaintiaan tai tietojaan nopeustestipalvelimelle.

- Hiljainen kättely: Toisin kuin perinteiset TLS-kättelyt, jotka paljastavat tietoja käyttöjärjestelmäsi versiosta, ZK-pohjainen todennus tapahtuu "off-chain" tai suojatusti. Näin solmun metadata pysyy näkymättömissä uteliailta katseilta.

Todellinen taika tapahtuu, kun nämä anonyymit todisteet yhdistetään taloudellisiin kannustimiin. P2P-markkinapaikassa haluat saada maksun välittämästäsi datasta, mutta et halua ansiohistoriasi linkittyvän fyysiseen sijaintiisi.

Älysopimukset voidaan ohjelmoida vapauttamaan maksuja vain, kun verkolle toimitetaan pätevä ZK-todiste suoritetusta palvelusta. Vuoden 2024 raportti aiheesta Zero Knowledge Proofs (ZKP) selittää, kuinka tämä tekniikka varmistaa, että "todistajan ja varmistajan välillä ei jaeta muuta informaatiota" kuin itse väittämän totuusarvo.

- Tokenisoidut palkkiot: Maksut aktivoituvat todisteen, eivät identiteetin perusteella. Saat tokenisi, ja verkko pysyy tietämättömänä siitä, kuka olet.

- Matalaenerginen optimointi: Aiemmin pelättiin, että ZK-todisteet olisivat liian "raskaita" kotireitittimille. Uudet protokollat ovat kuitenkin leikanneet laskennallista kuormitusta niin merkittävästi, että jopa edullinen Raspberry Pi voi toimia turvallisena ja anonyyminä solmuna.

Rehellisesti sanottuna se muistuttaa taikuutta: todistat olevasi oikea henkilö tehtävään samalla, kun käytät digitaalista maskia, joka ei koskaan lipsu.

Seuraavaksi syvennymme siihen, miten nämä protokollat käsittelevät varsinaisia datapaketteja sen jälkeen, kun "kättely" on suoritettu.

Tiedonsiirtovaihe: Kättelyä syvemmälle

Kun ZK-kättely (Zero-Knowledge handshake) on suoritettu, verkko ei suinkaan heitä dataasi avoimeen tilaan. Se olisi täysin tarkoituksetonta. Sen sijaan protokolla siirtyy tiedonsiirtovaiheeseen, joka hyödyntää yleensä jonkinasteista sipulireititystä (Onion Routing) tai pakettien kapselointia.

ZK-todennetussa dVPN-verkossa datasi kääritään useisiin salauskerroksiin. Kun tietopaketti liikkuu laitteeltasi palveluntarjoajan solmulle (node), jokainen "hyppy" tietää vain, mistä paketti tuli ja mihin se on menossa seuraavaksi – koko reitti ei paljastu koskaan. Koska alkuperäinen tunnistautuminen tehtiin nollatietotodistuksella (ZKP), palveluntarjoajan solmulla on kryptografinen "pääsylippu", joka vahvistaa sinun olevan oikeutettu käyttäjä. Solmulla ei kuitenkaan ole aavistustakaan siitä, mihin lompakkoon tai IP-osoitteeseen kyseinen lippu on kytketty.

Rehellisyyden varmistamiseksi jotkut edistyneet verkot käyttävät ZK-todistuksia datan eheydelle. Solmu luo todisteen siitä, että se on reitittänyt onnistuneesti juuri pyydetyn määrän tavuja katsomatta itse sisältöä. Tämä todiste lähetetään verkkoon maksuprosessin käynnistämiseksi. Kyseessä on tapa sanoa "tein sovitun työn" ilman, että solmu näkee varsinaista liikennettäsi. Tämä pitää tietovirran nopeana ja yksityisenä varmistaen, ettei "kaistanleveyden Airbnb" muutu solmupalvelimien isännille mahdollisuudeksi urkkia muiden tietoja.

Seuraavaksi tarkastelemme tämän kokonaisratkaisun turvallisuusvaikutuksia.

Tietoturvavaikutukset dVPN-ekosysteemissä

Miten estät pahantahtoista toimijaa kaatamasta verkkoasi, jos et edes tiedä, kuka hän on? Tämä on hajautettujen järjestelmien perimmäinen ristiriita: tavoitteena on pitää kaikki avoimena ja yksityisenä, mutta samalla on varmistettava, ettei kukaan pystytä kymmentätuhatta valenykyä ottaakseen koko järjestelmän haltuunsa.

P2P-verkkojen maailmassa suurin huolenaiheemme ovat Sybil-hyökkäykset. Sen sijaan, että luottaisimme perinteisten VPN-palveluntajien usein pettäviin "no-log"-lupauksiin, tarkastelemme hyökkäyksen taloudellista kustannusta. ZK-tunnistautumista (Zero-Knowledge) käyttävässä verkossa Sybil-hyökkäyksestä tulee tähtitieteellisen kallis, sillä jokaisen "valenoodin" on silti luotava pätevä ZK-todiste joko varojen lukitsemisesta (Proof of Stake) tai tehdystä työstä (Proof of Work). Identiteettiä ei voi vain väärentää; on todistettava, että hallussa on tarvittava laitteisto ja tokenit jokaista luotavaa solmua kohden.

- Uniikkiuden todistaminen (Proof of Unique Personhood): ZK-todisteiden avulla solmu voi osoittaa suorittaneensa jotain "vaikeaa" – kuten lukinneensa tokeneita tai ratkaisseensa monimutkaisen matemaattisen tehtävän – paljastamatta lompakkonsa historiaa.

- Maine ilman henkilöllisyyttä: Voit kantaa mukanasi "luottamusarvoa" solmusta toiseen. Jos toimit sääntöjen vastaisesti datan välityksessä, menetät pisteitä, mutta verkko ei koskaan saa selville kotiosoitettasi.

- Sensuurin vastustuskyky: Koska keskitettyä listaa "hyväksytyistä" ihmisistä ei ole, viranomaisten on huomattavasti vaikeampaa vaatia luetteloa kaikista solmuja ylläpitävistä tahoista.

Jos olet kaltaiseni ja vietät aivan liikaa aikaa lukemalla VPN-päivityksiä, olet todennäköisesti huomannut teknisillä foorumeilla yleistyvät dVPN-aggregaattorit. Ne ovat erinomaisia työkaluja seurattaessa, miten nämä seuraavan sukupolven protokollat todella rantautuvat markkinoille. Siinä missä perinteiset sovellukset tarjoavat vain suojatun tunnelin, teknologiaorientoituneet käyttäjät tutkivat, miten ZKP (Zero-Knowledge Proof) voi tukkia tietovuodot jo ennen niiden syntymistä.

Kyseessä on rehellisesti sanottuna erikoinen tasapaino. Rakennamme järjestelmää, joka luottaa matematiikkaan, koska emme voi luottaa ihmisiin. Mutta sitähän kryptoala on parhaimmillaan.

Seuraavaksi tarkastelemme, miten tämä kaikki kestää käytännössä, kun data alkaa todella liikkua verkossa.

Tokenisoidun internet-infrastruktuurin tulevaisuus

Olemme siis rakentaneet tämän näkymättömän digitaalisen kädenpuristuksen, mutta pystyykö se todella skaalautumaan koko internetin laajuiseksi? On yksi asia, että muutama sata harrastajaa vaihtaa kaistanleveyttä keskenään, mutta täysin eri peli alkaa, kun tavoitteena on globaali "kaistanleveyden Airbnb", joka ei hyydy kuormituksen alla.

Suurin huoli zk-SNARK-teknologiassa on aina ollut niin sanottu "matematiikkavero" – vaatii valtavasti laskentatehoa todistaa jotain paljastamatta itse tietoa. Tokenisoidun infrastruktuurin tulevaisuus onkin siirtymässä kohti Layer 2 -ratkaisuja, jotta järjestelmä pysyy sähäkkänä.

- Todisteiden niputtaminen (Batching Proofs): Sen sijaan, että jokainen yksittäinen solmuyhteys tarkistettaisiin päälohkoketjussa, kotisolmusi (kuten aiemmin mainittu Raspberry Pi) lähettää todisteensa sekvensoijalle tai aggregaattorille. Tämä aggregaattori "rullaa" tuhansia anonyymejä todennuksia yhdeksi ainoaksi todisteeksi, joka lähetetään L2-tasolle. Tämä säästää valtavasti siirtomaksuissa (gas fees) ja pitää kaistanleveyden louhinnan (bandwidth mining) kannattavana.

- Ketjun ulkopuolinen varmennus (Off-chain Verification): Suurin osa raskaasta laskennasta tapahtuu paikallisesti reitittimelläsi tai puhelimellasi. Verkko näkee vain "peukun ylöspäin", kun laskutoimitukset täsmäävät. Näin kryptopohjaiset VPN-palkkiot saadaan virtaamaan ilman viivettä.

- Reunalaskenta (Edge Computing): Siirtämällä todennuksen "reunalle", Tokiossa oleva käyttäjä yhdistää Soulissa olevaan solmuun lähes välittömästi, ilman tarvetta kierrättää liikennettä Virginiassa sijaitsevan keskipalvelimen kautta.

Tämä teknologia ei ole olemassa vain Netflixin aluerajoitusten kiertämistä varten; kyse on todellisesta vapaudesta päästä käsiksi tietoon. Alueilla, joilla vallitsee ankara sensuuri, nollatiedon todisteita (ZKP) hyödyntävä hajautettu verkko on elinehto, sillä siinä ei ole keskitettyä "pääkytkintä", jonka viranomaiset voisivat katkaista.

Koska solmut ovat tavallisten ihmisten kotiyhteyksiä, ne eivät näytä jättimäisiltä datakeskuksilta, jotka internet-palveluntarjoaja (ISP) voisi helposti blokata. Se on hallitun epäjärjestyksellinen, kaunis ja hajautettu verkko, joka pysyy pystyssä niin kauan kuin ihmisillä on kannustin jakaa resursejaan.

Seuraavaksi vedämme langat yhteen ja katsomme, miltä todella yksityisen internetin "loppupeli" näyttää.

ZKP-integraation yhteenveto

Mihin kaikki tämä matematiikka ja digitaaliset "kättelyt" meidät lopulta johdattavat? Rehellisesti sanottuna tuntuu siltä, että olemme viimeinkin kuromassa umpeen välimatkaa vapaan internetin vision ja tietovuotojen täyttämän karun todellisuuden välillä. ZKP-teknologian (nollatietotodistus) integroiminen ei ole vain teknistä hienostelua; se on ainoa tapa tehdä P2P-verkosta todella turvallinen tavallisille käyttäjille.

Olemme nähneet, kuinka perinteiset VPN-palvelut voivat pettää, kun keskitetty palvelin haastetaan oikeuteen tai hakkeroidaan. Hyödyntämällä nollatietotodistuksia siirrämme luottamuksen yrityksen antamista "lupauksista" matemaattiseen varmuuteen.

- DePIN-verkkojen kultastandardi: Kun yhä useammat liittyvät kaistanleveyden jakamistalouteen, anonyymi todennus varmistaa, ettei kotitoimistostasi tule julkista kohdetta hakkereille.

- Käyttäjäkeskeinen yksityisyydensuoja: Sinun ei tarvitse olla kryptografi pysyäksesi turvassa. Tulevaisuuden sovellukset piilottavat kaiken tämän monimutkaisuuden yksinkertaisen "Yhdistä"-painikkeen taakse.

- Terveydenhuolto ja finanssiala: Nämä toimialat tutkivat jo nyt, miten hajautetut solmut voivat käsitellä arkaluonteista dataa vaatimustenmukaisuutta rikkomatta – erityisesti huomioiden ne yksityisyysriskit, joita käsiteltiin osiossa 1.

Lohkoketjupohjaisten VPN-palveluiden yleistyminen näyttää erittäin lupaavalta. Olemme siirtymässä kankeista ja hitaista todistusmalleista kohti ketteriä, mobiiliystävällisiä versioita. Matka on vasta alussa, mutta paremman internetin rakentaminen ei ole koskaan ollutkaan yksinkertainen tehtävä. Pysy uteliaana ja pidä avaimesi omana tietonasi.