Hajautetut tunnelointiprotokollat ja dVPN-standardit

TL;DR

Tunneloinnin perusteet hajautetussa maailmassa

Oletko koskaan miettinyt, miten tietosi todellisuudessa liikkuvat verkossa ilman, että jokainen reititin pääsee urkkimaan asioitasi? Kaikki perustuu "kirjekuoreen", jonka sisälle tiedot pakataan.

Pähkinänkuoressa kapselointi tarkoittaa datapakettien käärimistä toisen paketin sisään. Tämä piilottaa alkuperäisen lähteen ja kohteen vertaisverkon (P2P) solmuilta, jolloin ne näkevät vain ulkoiset "toimitustiedot".

- Otsikkotietojen käsittely: Hajautetun verkon solmut välittävät liikennettä ulkoisen otsikon perusteella, näkemättä koskaan varsinaista hyötykuormaa eli sisällön dataa.

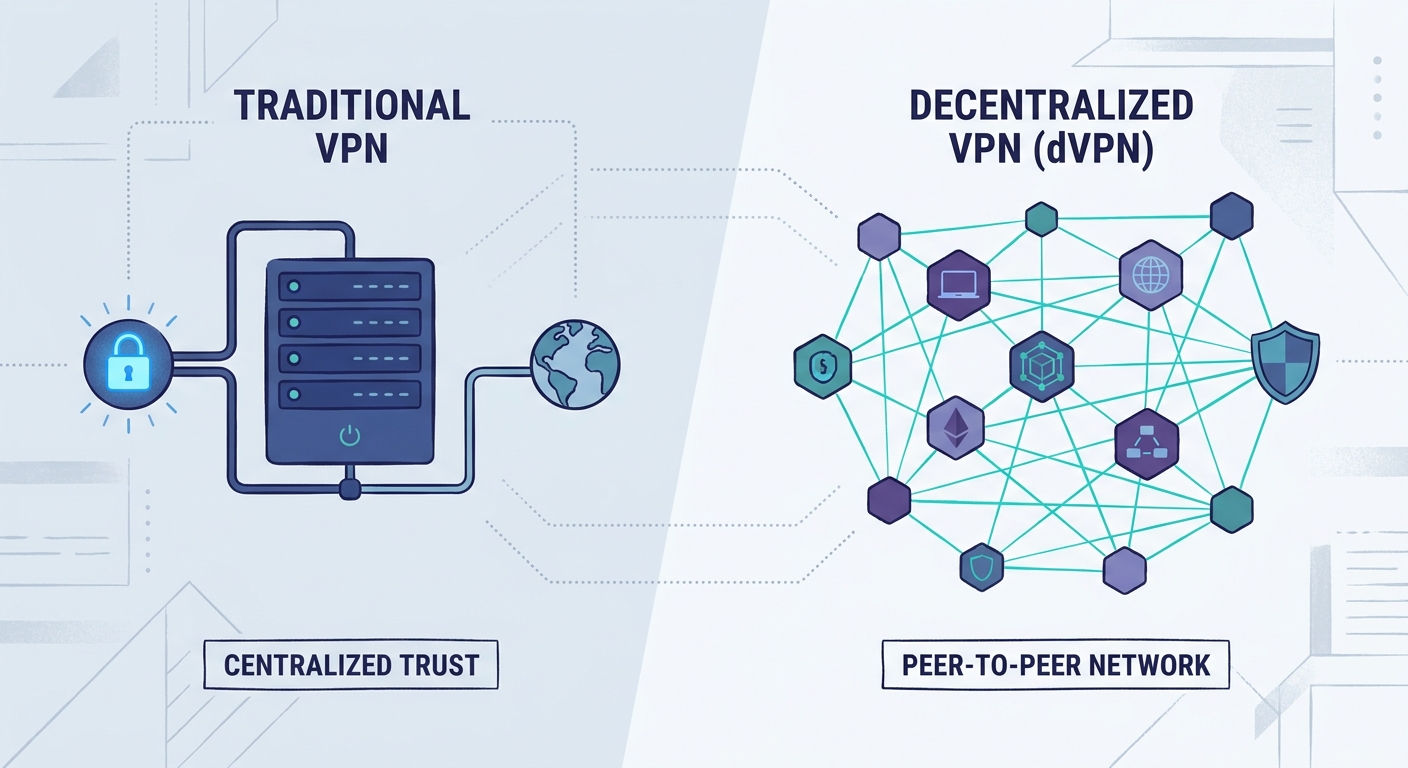

- Perinteinen vs. dVPN: Perinteiset tunnelit muodostavat usein yhden pullonkaulan, kun taas hajautetut dVPN-ratkaisut hyödyntävät useita hyppyjä (multiple hops) välttääkseen keskitetyn vika-alttiuden. (Kattava tutkimus sosiaalisen esineiden internetin turvaamisesta)

- Toimialakohtaiset sovellukset: Terveydenhuollossa tämä pitää potilastiedot yksityisinä siirron aikana; finanssialalla se taas peittää transaktioiden alkuperän paikallisten internet-palveluntarjoajien (ISP) urkinnalta.

NEOX NETWORKSin mukaan tunneloinnin aiheuttama lisäkuorma (overhead) voi joskus kasvattaa viivettä, joten tarpeettomien kerrosten karsiminen erikoistuneella laitteistolla auttaa pitämään yhteydet nopeina.

Vanha toimintatapa nojaa keskitettyihin poistumissolmuihin (exit nodes), jotka hallitusten on helppo estää. (Vakava keskustelu (TOR-tietoturva-analyysi) - Reddit) Siirtyminen solmupohjaiseen VPN-palveluun tarkoittaa, että kuka tahansa voi tarjota kaistanleveyttä, mikä tekee koko verkosta huomattavasti vaikeamman sensuroida. Tässä kohtaa DePIN-teknologia (Decentralized Physical Infrastructure Networks) astuu kuvaan. Se on malli, jossa lohkoketjupohjaisia kannustimia käytetään fyysisten laitteistoverkkojen rakentamiseen ja ylläpitoon. Se muuttaa internetin joustavaksi ja kestäväksi verkoksi, jossa yksikään toimitusjohtaja ei voi katkaista virtaa koko järjestelmästä.

Seuraavaksi tarkastelemme tarkemmin niitä protokollia, jotka mahdollistavat tämän kehityksen.

Suositut protokollat Web3 VPN -ekosysteemin taustalla

Protokollia voi verrata VPN-palvelun moottoriin: jotkut ovat vanhoja ja kankeita bensiinisyöppöjä, kun taas toiset ovat virtaviivaisia, P2P-aikakaudelle suunniteltuja sähkökoneita. Jos protokolla on kankea, "hajautettu" käyttökokemuksesi tuntuu siltä kuin selaisit verkkoa pillin läpi.

WireGuardista on muodostunut käytännössä kultainen standardi kaikille solmupohjaisia (node-based) VPN-palveluita kehittäville, sillä se on uskomattoman nopea ja sen koodikanta on minimaalinen. Siinä missä OpenVPN koostuu noin 100 000 koodirivistä (mikä on tietoturva-auditointien kannalta painajainen), WireGuard sisältää vain noin 4 000 riviä. Tämä tekee haavoittuvuuksien havaitsemisesta huomattavasti helpompaa. (Kun Wireguard julkaistiin, pienempi koodikanta verrattuna...)

Hajautetussa ympäristössä hyödynnämme WireGuardin julkisen avaimen reititystä identiteettien hallintaan. Sen sijaan, että keskitetty palvelin hallinnoisi kirjautumisia, vertaisverkon osapuolet (peers) vaihtavat vain kryptografisia avaimia. Tämä sopii täydellisesti kaistanleveyden louhintaan (bandwidth mining), sillä se pitää järjestelmän yleiskuormituksen matalana; näin prosessoritehoa ei tuhlata pelkkään salaukseen.

Vaikka WireGuard huolehtii käyttäjän ja solmun välisestä salauksesta, tarvitsemme muita työkaluja solmujen väliseen "mesh"-liitettävyyteen taustajärjestelmissä. Tässä kohtaa kuvaan astuvat ratkaisut kuten Generic Routing Encapsulation (GRE). Se on hieman perinteisempää teknologiaa, mutta erinomainen luomaan kahden solmun välille suoran pisteestä pisteeseen -yhteyden, vaikka ne sijaitsisivat eri puolilla maailmaa.

Lisäksi käytössä on VXLAN. Sen avulla ulotamme tason 2 (layer 2) verkot tason 3 (layer 3) internetin yli. Web3 VPN -ympäristössä tämä auttaa eri fyysisiä solmuja toimimaan yhtenä suurena ja yhtenäisenä verkkona.

Kuten neox networks on aiemmin todennut, erikoistuneen prosessoinnin käyttö voi estää tunneloinnin aiheuttamaa yleiskuormaa (overhead) hidastamasta yhteyksiä. Tämä on kriittistä toimialoilla, kuten finanssialalla, missä jokainen millisekunti on merkityksellinen kaupankäynnin toteutuksessa. Jotta tämä toimisi palkkiomallien kanssa, WireGuardin kaltainen protokolla voidaan yhdistää älysopimukseen. Näin voidaan kirjata "proof of transfer" -tavuja, mikä luo todennettavan raportin siitä, kuinka paljon dataa tunnelin läpi todellisuudessa liikkui.

Tokenisoitu kaistanleveys ja tunnelointitalous

Oletko koskaan pohtinut, miten voimme todella varmistaa, että verkosolmu tekee työnsä eikä vain väärennä dataa kääriäkseen palkkiot? Kyseessä on "kaistanleveyden Airbnb" -malli, mutta huomattavasti monimutkaisemmalla matematiikalla ja ilman kiusallista small talkia.

Näissä verkoissa ansaitset kryptoa jakamalla ylimääräistä verkkoyhteyttäsi, mutta rehellisyyden takeeksi tarvitsemme kaistanleveyden todisteen (Proof of Bandwidth). Solmujen on osoitettava reitittäneensä juuri sen liikenteen, jota ne väittävät, allekirjoittamalla datapaketteja tai suorittamalla muiden vertaissolmujen lähettämiä "haasteita". Jotta solmu voi edes osallistua toimintaan, sen on ensin "steikattava" eli pantattava tokeneita – tämä toimii vakuutena, joka voidaan menettää, mikäli solmu yrittää huijata.

- Varmennus: Järjestelmät käyttävät kryptografisia kuitteja datavirran seuraamiseen ilman, että itse sisältöön kajotaan.

- Kannustimet: Mikäli solmu hukkaa paketteja tai viive kasvaa liian suureksi, protokolla leikkaa (slash) sen steikattuja palkkioita. Tämä takaa korkean palvelun laadun (QoS).

- Toimialan sovellukset: Kaistanleveyden todiste varmistaa, että esimerkiksi alueellisia hintablokkeja kiertävät jälleenmyyjät saavat todella tilaamansa korkealaatuisen kotitalous-IP-osoitteen (residential IP) hitaan konesalivälityspalvelimen sijaan.

Hajautetun kaistanleveyspoolin skaalaaminen ei ole pelkkää auringonpaistetta ja passiivista tuloa. Jos datapakettisi joutuu hyppimään viiden eri kotireitittimen kautta kolmessa eri maassa, viive (latency) kasvaa väistämättä. Tunneloinnin aiheuttaman teknisen lisäkuorman (overhead) vuoksi tästä viiveestä koituu taloudellinen kustannus, minkä vuoksi paremmalla laitteistolla varustetut solmut ansaitsevat yleensä enemmän.

Meidän on myös huomioitava pahantahtoiset solmut, jotka saattavat yrittää syvää pakettitarkastusta (DPI). Vaikka tunneli olisi salattu, solmu voisi analysoida pakettien ajoitusta tai kokoa päätelläkseen, mitä käyttäjä tekee. Tämän tason yksityisyyden ja käytettävän nopeuden tasapainottaminen onkin tällä hetkellä alan "pyhä graali".

Hajautetun internet-yhteyden tulevaisuus

Olemme vihdoin pisteessä, jossa perinteinen, keskitetty verkko alkaa näyttää muinaisjäänteeltä. Kyse ei ole enää pelkästään IP-osoitteen piilottamisesta, vaan sellaisen internetin rakentamisesta, jota yksittäinen byrokraatti tai huonona päivänä herännyt toimitusjohtaja ei voi kytkeä pois päältä.

Siirtyminen hajautettuihin fyysisiin infrastruktuuriverkkoihin (DePIN) ja vertaisverkkoihin (P2P) ei ole vain trendi – se on välttämättömyys globaalin vapauden kannalta.

- Palomuurien ohittaminen: Obfuskoidut protokollat käärivät liikenteen kerroksiin, jotka näyttävät tavalliselta HTTPS-liikenteeltä. Tämän ansiosta kansallisten palomuurien on lähes mahdotonta tunnistaa niitä syväanalyysin (DPI) avulla.

- Sietokykyinen infrastruktuuri: Toisin kuin perinteisillä palveluntarjoajilla, lohkoketjupohjaisella VPN-palvelulla ei ole keskitettyä palvelinta, joka voitaisiin takavarikoida. Jos yksi solmu kaatuu, silmukkaverkko (mesh network) reitittää liikenteen automaattisesti sen ympäri.

- Toimialavaikutukset: Verkkokaupassa tämä estää sijaintiin perustuvan hintasyrjinnän. Terveydenhuollossa se mahdollistaa tutkijoille arkaluonteisen tiedon jakamisen yli rajojen ilman alueellisia estoja.

Kuten olemme huomanneet, tunneloinnin aiheuttama lisäkuorma on todellinen haaste, mutta vaihtoaitona saatava aito yksityisyys on sen arvoista. Rehellisesti sanottuna siirtyminen internet-palveluntarjoajien hallitsemista putkista kaistanleveyden jakamistalouteen on ainoa tapa pitää verkko avoimena. On aika lopettaa yksityisyyden vuokraaminen ja alkaa omistaa infrastruktuuri itse. Yhdistämällä WireGuardin kaltaiset nopeat protokollat ja steikkaukseen perustuvan vakuusmallin tuoman vastuullisuuden, rakennamme vihdoin verkkoa, joka on sekä yksityinen että suorituskykyinen.