P2P-kaistanjaon kryptografinen kirjanpito ja dVPN

TL;DR

Kaistanleveyden "Airbnb-malli" tekee tuloaan

Oletko koskaan miettinyt, miksi maksat gigabitin kuituyhteydestä, jos käytät siitä vain murto-osan somen selailuun? Se on kuin vuokraisi kokonaisen kerrostalon vain nukkuakseen yhdessä huoneessa – samalla kun operaattori käärii voitot "käyttämättömästä" kapasiteetistasi.

Olemme todistamassa valtavaa murrosta, jossa raskaasta ja sähköä kuluttavasta GPU-louhinnasta siirrytään kohti kaistanleveyden louhintaa (bandwidth mining). Tämä on hajautettujen fyysisten infrastruktuuriverkkojen eli DePIN-ratkaisujen (Decentralized Physical Infrastructure Networks) ydintä. Kalliiden louhintalaitteiden sijaan jaatkin vain ylimääräisen lähetyskapasiteettisi muille.

- Passiivista tuloa tavallisille käyttäjille: Muutat kotireitittimesi mikrotason internet-palveluntarjoajaksi. Olipa kyseessä vierasverkkoaan jakava kivijalkamyymälä tai kuituliittymän omistava kotitalous, ansaitset tokeneita datapaketeista, jotka menisivät muuten hukkaan.

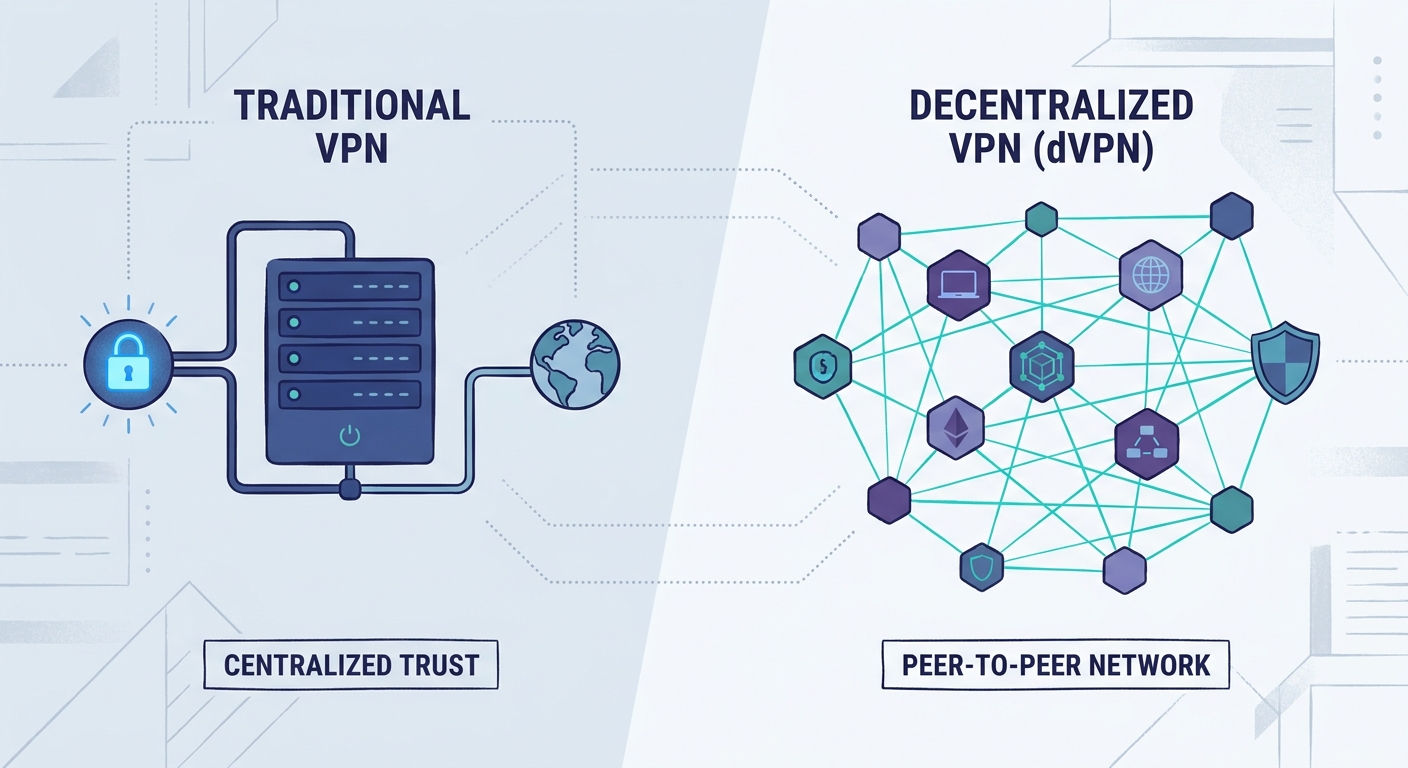

- Vastustuskyky sensuurille: Toisin kuin keskitetyt VPN-palveluntarjoajat, jotka voidaan pakottaa sulkemaan palvelunsa oikeuden päätöksellä, P2P-verkko on täysin hajautettu. Viranomaisten on huomattavasti vaikeampaa estää tuhansia vaihtuvia kotitalouksien IP-osoitteita.

- Tehokkuutta ilman hukkakapasiteettia: Rahoitusalalla korkeataajuuskaupankäynti vaatii pientä viivettä, kun taas terveydenhuollossa etäklinikat tarvitsevat suojattuja tunneleita. Hajautettu resurssipooli mahdollistaa sen, että nämä toimialat voivat "vuokrata" dynaamisesti lähimmän ja nopeimman solmun (node).

Suurin haaste on kuitenkin työn todentaminen. Jos reititän salattua liikennettäsi, mistä järjestelmä tietää, etten vain hävittänyt paketteja tai valehdellut datan määrästä? Emme voi luottaa pelkkään solmun omaan ilmoitukseen.

Tarvitsemme matemaattisen pääkirjan estämään kaistanleveyden kaksoiskäytön (double spending). Koska emme voi tarkistaa datan sisältöä yksityisyyden turvaamiseksi, käytämme kryptografisia todisteita varmistaaksemme, että "Solmu A" todella siirsi "X megatavua" "Käyttäjälle B".

Messarin vuoden 2024 raportin mukaan DePIN-sektori on kasvanut useiden miljardien dollarien markkinaksi, koska se muuttaa laitteiston tuottavaksi omaisuudeksi. Tämä kaistanleveyden "Airbnb-malli" ratkaisee vihdoin ne skaalautuvuusongelmat, jotka kaatoivat varhaiset P2P-kokeilut.

Mutta tarkastellaanpa asiaa lähemmin pakettitasolla – miten voimme todentaa tämän datan vaarantamatta käyttäjän salausta?

Kuinka kryptografinen laskenta toimii konepellin alla

Miten voimme todella luottaa siihen, että tuntemattoman henkilön reititin käsittelee arkaluonteista dataamme urkkimatta tai väärentämättä tehtyä työtä? Tilannetta voisi verrata veden virtaaman mittaamiseen putkessa, jonka sisälle ei näe – onneksi matematiikka tarjoaa keinon varmistaa volyymi ilman tarvetta kurkistaa itse sisältöön.

Perinteisessä VPN-palvelussa käyttäjä joutuu luottamaan palveluntarjoajan hallintapaneeliin, joka ilmoittaa datankulutukseksi esimerkiksi 5 Gt. P2P-verkossa hyödynnämme kaistanleveyden varmennetta (Proof of Bandwidth), joka pitää kaikki osapuolet rehellisinä. Solmu (palveluntarjoaja) ja asiakas (käyttäjä) allekirjoittavat käytännössä digitaalisen kuitin jokaisesta tunnelin läpi kulkevasta pienestä tietomäärästä.

- Kryptografiset sydämenlyönnit (Heartbeats): Järjestelmä lähettää "kanaripaketteja" satunnaisin väliajoin. Jos solmu pudottaa nämä paketit tai viivästyttää niitä säästääkseen omaa kaistanleveyttään, viivepiikit tallentuvat lohkoketjuun ja solmun mainepisteet laskevat.

- Nollatietotodistukseen (Zero-Knowledge) perustuva auditointi: Käytämme zk-todistuksia, joiden avulla verkko voi varmistaa tiedonsiirron tapahtuneen ilman, että auditoija näkee varsinaista liikennettä. Tämä on ratkaisevan tärkeää esimerkiksi terveydenhuollon kaltaisilla aloilla, joilla tietosuojasäädökset kieltävät kolmansia osapuolia nuuskimasta metadataa.

- Pakettien allekirjoittaminen: Jokainen tietosegmentti saa kryptografisen allekirjoituksen solmun yksityisellä avaimella. Se on kuin kirjeen vahasinetti; se todistaa, että paketti on peräisin tietystä lähteestä tiettynä ajankohtana.

Kun varmenteet on luotu, tarvitsemme tavan suorittaa maksut ilman välikättä, joka ottaisi 30 prosentin siivun välistä. Tässä kohtaa älysopimukset toimivat automaattisena sulkutilipalveluna. Niitä voi ajatella limsa-automaattina, joka vapauttaa tuotteen (tokenit) vasta, kun se on 100-prosenttisen varma siitä, että maksu (kaistanleveys) on suoritettu.

Esimerkiksi vähittäiskaupassa, jossa liikkeet jakavat vierasverkkojaan, älysopimus voi automatisoida mikromaksut tunnin välein. Jos solmu menee offline-tilaan tai alkaa "hukata" liikennettä (niin sanottu black-holing) – mikä on yleinen ongelma reitityksen monimutkaistuessa IPv4:stä IPv6:een siirryttäessä – sopimus yksinkertaisesti lopettaa maksamisen.

CoinGeckon (2024) mukaan DePIN-sektori kypsyy kovaa vauhtia, koska nämä automaattiset rangaistusmekanismit (slashing) tarjoavat turvatason, jota vanhan liiton P2P-verkoilla ei koskaan ollut. Jos huijaat, menetät "panoksesi" (ne tokenit, jotka lukitsit liittyessäsi verkkoon).

Seuraavaksi pureudumme siihen, miksi tämä hajautettu lähestymistapa on itse asiassa turvallisempi kuin perinteinen yritystason VPN.

Tietosuoja ja tietoturva tokenisoidussa verkossa

Jos perinteinen VPN on mielestäsi luottamukseen perustuva "musta laatikko", hajautettu verkko muistuttaa enemmän lasista kelloa, jonka jokaisen rattaan liikkeen voit nähdä. Monet pelkäävät, että kaistanleveyden jakaminen tarkoittaa vieraiden ihmisten päästämistä nuuskimaan verkkopankkitunnuksia, mutta nykyaikaisen tunneloinnin matematiikka tekee tästä rakenteesta itse asiassa yksityisemmän kuin tavallinen yritysverkko.

Dataa ei vain heitetä tuuleen, vaan käytämme alan standardien mukaisia protokollia, kuten WireGuardia, käärimään jokaisen tietobitun kohinakerrokseen. Koska nämä dVPN-verkot (hajautetut VPN-verkot) toimivat vertaisverkkoperiaatteella (P2P), hakkereille tai viranomaisille ei muodostu yhtä keskitettyä "hunajapurkkia" eli palvelinta, johon hyökätä.

- Huipputason tunnelointi: WireGuardin kaltaiset protokollat käyttävät ChaCha20-salausta, joka on huomattavasti nopeampi kuin kankeissa perintöjärjestelmissä käytetty vanha AES-salaus. Se sopii täydellisesti vähätehoisille solmuille, kuten kodin Raspberry Pi -laitteille.

- Liikenteen peittäminen (Obfuscation): Alueilla, joissa vallitsee tiukka sensuuri, jo pelkkä VPN-liikenteen havaitseminen voi johtaa ongelmiin. Edistyneet solmut hyödyntävät "Shadowsocks"-tekniikkaa tai monihyppyreititystä (multi-hop), jolloin salattu datasi näyttää tavalliselta Zoom-puhelulta tai Netflix-striimiltä.

- Solmujen eristäminen: Kaistanleveyttään jakava henkilö (solmun ylläpitäjä) ei koskaan näe salaamatonta dataasi. Hänen laitteensa toimii vain välittäjänä, joka siirtää eteenpäin salattuja tietopaketteja, joita hän ei pysty avaamaan.

Electronic Frontier Foundationin (EFF) vuoden 2023 tekninen analyysi korostaa, että suurin riski missä tahansa tunnelissa ei ole itse salaus, vaan palveluntarjoajan lokikäytännöt.

Tokenisoidussa verkossa ei ole yhtä "palveluntarjoajaa", joka säilyttäisi lokeja. Lohkoketjun "pääkirja" välittää vain siitä, että 50 megatavua siirtyi pisteestä A pisteeseen B – sille on samantekevää, katsoitko kissavideoita vai arkaluonteisia terveystietoja. Vaikka yksittäinen solmu yrittäisi tallentaa metatietojasi, SquirrelVPN:n kaltaiset työkalut pitävät yhteisön ajan tasalla siitä, miten avaimia kierrätetään ja miten monihyppyreittejä käytetään näkymättömyyden maksimoimiseksi.

Seuraavaksi tarkastelemme, miten tämä kokonaisuus skaalautuu, kun tuhannet ihmiset liittyvät verkkoon samanaikaisesti.

Hajautetun kaistanleveyden monetisoinnin haasteet

Kaikki sujuu hienosti, kunnes 4K-striimisi alkaa pätkiä, koska solmuasi isännöivä käyttäjä päätti aloittaa massiivisen pelipäivityksen lataamisen. Siirtyminen keskitetystä yritystason konesalista epämääräiseen P2P-verkkoon tuo mukanaan käytännön ongelmia, joita pelkkä matematiikka ei aina pysty ratkaisemaan.

Kun verkossa on tuhansia solmuja (nodes), jotka ilmestyvät ja katoavat jatkuvasti, liikenteen sujuvuuden ylläpitäminen on todellinen haaste. Jos solmu muuttuu "laiskaksi" tai sen kotiyhteys ruuhkautuu, koko tunneloitu yhteys voi alkaa tuntua vanhalta modeemiyhteydeltä.

- Layer 2 -mikromaksut: Emme voi kirjata jokaista yksittäistä pakettia suoraan päälohkoketjuun, sillä siirtomaksut (gas fees) nousisivat suuremmiksi kuin itse kaistanleveyden arvo. Nykyiset järjestelmät hyödyntävät ketjun ulkopuolisia (off-chain) maksuväyliä käsitelläkseen tuhansia pikkutapahtumia sekunnissa.

- Solmujen maine (Reputation): Jos solmu epäonnistuu toistuvasti "sydänääni-tarkistuksissa" (heartbeat checks) tai kärsii suuresta pakettihävikistä, verkon on ohjattava liikenne automaattisesti sen ohi. Kyseessä on ikään kuin itsestään korjautuva kartta, joka karsii pois umpikujat.

- "Laiskan solmun" ongelma: Jotkut palveluntarjoajat saattavat yrittää "valvottaa" verkkoa varaamalla paikan ja steikkaamalla tokeneita, mutta eivät todellisuudessa välitä liikennettä tehokkaasti. Älykkäiden sopimusten on oltava aggressiivisia ja leikattava palkkioita (slashing) alisuoriutumisen seurauksena.

Sitten on vielä oikeudellinen puoli, joka on tällä hetkellä melkoista harmaata aluetta. Jos joku käyttää kotisi IP-osoitetta laittomuuksiin, kuka on loppujen lopuksi vastuussa?

Internet Societyn (ISOC) vuoden 2023 raportissa todetaan, että "välittäjän vastuu" on edelleen merkittävä este hajautetulle infrastruktuurille, sillä paikallinen lainsäädäntö ei useinkaan osaa erottaa tiedon lähettäjää ja välittävää solmua toisistaan.

Kotiyhteyden IP-osoitteen jakaminen saattaa myös rikkoa Internet-palveluntarjoajasi (ISP) käyttöehtoja, jotka yleensä kieltävät yhteyden jälleenmyynnin. Lisäksi globaalien tietosuojalakien, kuten GDPR:n, noudattaminen samalla kun kaikki pidetään anonyyminä, on vaikea tasapainoilu mille tahansa Web3-projektille.

Näistä hidasteista huolimatta teknologia kehittyy vauhdilla. Seuraavaksi katsomme, pystyvätkö nämä hajautetut ratkaisut todella haastamaan suuret palveluntarjoajat suorassa nopeustestissä.

Web3-aikakauden internet-vapaus

Mihin tämä kaikki meidät sitten johdattaa? Olemme siirtymässä tulevaisuuteen, jossa internet ei ole vain suurilta teleoperaattoreilta ostettava palvelu, vaan jotain, jota rakennamme yhdessä hyödyntämällä vertaisverkkoja (P2P) ja reitittimien vapaata kapasiteettia.

Todellinen mullistus tapahtuu, kun nämä eri teknologiset kerrokset alkavat integroitua. Kuvittele tilanne, jossa dVPN-tunneli ei ainoastaan reititä liikennettäsi, vaan hakee automaattisesti välimuistiin tallennettua dataa lähellä sijaitsevista hajautetuista tallennussolmuista. Kyseessä on itsekorjautuva silmukkaverkko (mesh-verkko), jossa verkko itsessään toimii tietokoneena.

- Integroitu infrastruktuuri: Olemme matkalla kohti kokonaisuutta, jossa P2P-kaistanleveys, hajautettu laskentateho ja tallennustila toimivat saman kannustinkerroksen alaisuudessa. Esimerkiksi paikallinen kivijalkamyymälä voisi ylläpitää solmua, joka hoitaa sekä salattua liikennettä että paikallista datan välimuistia lähialueen käyttäjille.

- Tokenien hyötykäyttö: Tokenit eivät ole enää pelkkää "louhintaa" varten. Korkean riskin finanssialalla tai terveydenhuollossa voit "polttaa" tokeneita priorisoidaksesi tietoliikennepakettisi kulkemaan verkon pienimmän viiveen polkua pitkin.

- Todellinen omistajuus: Hallitset vihdoinkin yhteytesi "viimeistä mailia". Jos internet-palveluntarjoajasi yrittää rajoittaa kryptoliikennettäsi, verkko reitittää datan automaattisesti naapurin kotitalous-IP-osoitteen kautta ohi esteiden.

Tämä siirtymä kohti DePIN-malleja (hajautetut fyysiset infrastruktuuriverkot) on valtava. Messarin (2023) mukaan tämä malli on vallankumouksellinen, koska se korvaa massiiviset investointikustannukset yhteisön omistamalla laitteistolla. Se on monimutkaista ja teknistä, mutta se on ainoa keino palauttaa todella vapaa internet. Kun katsoo, kuinka nopeasti nämä protokollat kehittyvät, perinteinen keskitetty VPN-malli alkaa näyttää auttamattomasti vanhentuneelta.