Ancho de Banda Tokenizado: Gana Cripto con tu Conexión

TL;DR

¿Qué es exactamente el Ancho de Banda Tokenizado?

¿Alguna vez te has preguntado por qué pagas por una línea de fibra de 1 Gbps pero solo usas una fracción mientras estás en el trabajo o durmiendo? Es como pagar por una barra de pan entera todos los días y comerse solo una rebanada, mientras el resto se queda ahí hasta ponerse duro.

El ancho de banda tokenizado es, básicamente, una forma de alquilar ese "pan duro" —tu capacidad de subida inactiva— a personas que realmente la necesitan. En lugar de que tu proveedor de servicios de internet (ISP) simplemente se guarde tu cuota mensual mientras tu router no hace nada, conviertes tu hardware en un pequeño nodo dentro de una red global.

- Compartir capacidad ociosa: La mayoría de las conexiones domésticas son asimétricas, pero incluso esa subida de 20-50 Mbps suele estar al 0% de uso. (¿Por qué son tan comunes las conexiones de internet asimétricas? - Quora) Simplemente permites que otros creen un "túnel" a través de tu IP.

- Blockchain como libro de contabilidad: Al no haber un jefe central, una red blockchain registra exactamente cuántos paquetes de datos has enrutado. Esto garantiza que recibas tu pago en tokens sin necesidad de confiar en un intermediario poco transparente.

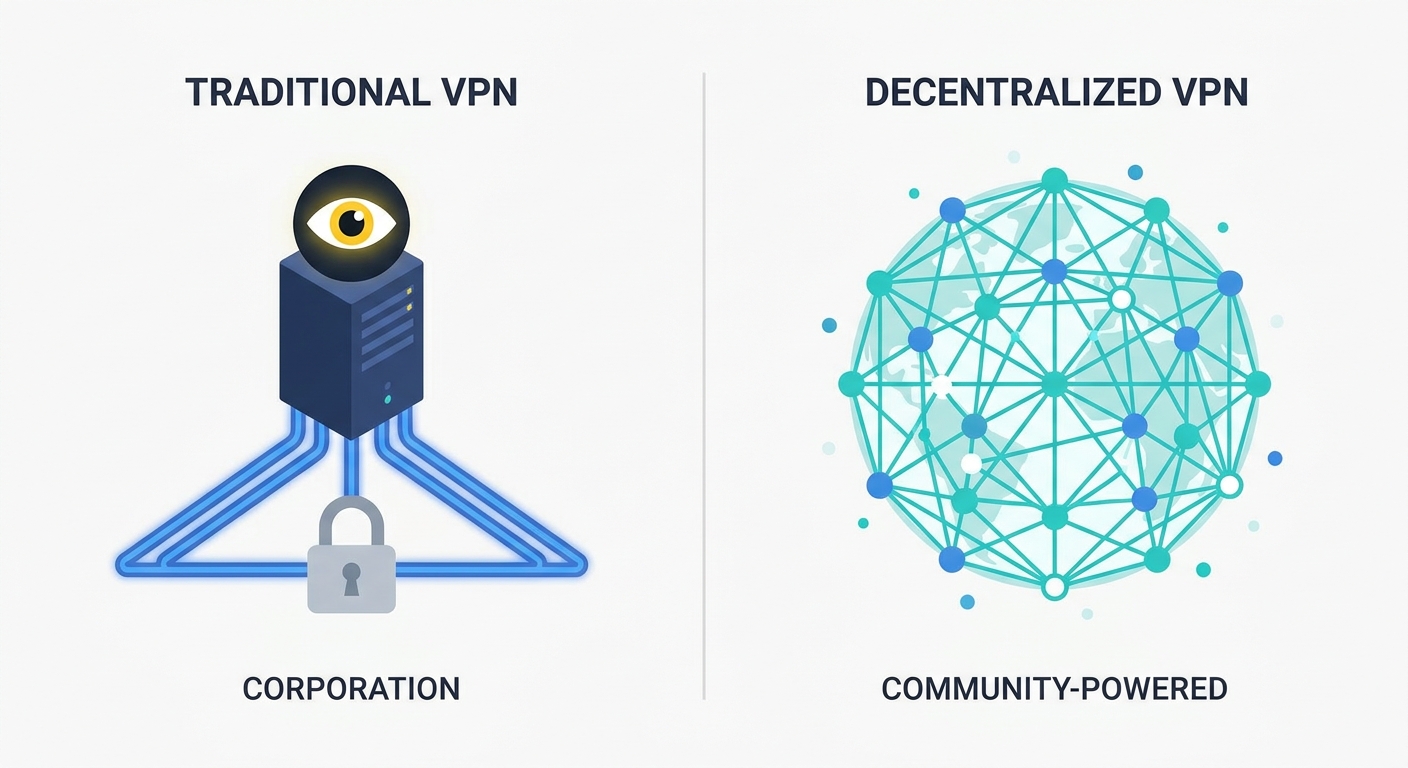

- P2P frente a Centralizado: Las VPN tradicionales poseen enormes granjas de servidores (modelo centralizado). En una dVPN (VPN descentralizada), los "servidores" son personas comunes como tú y yo.

Esto ya no es solo para entusiastas de la tecnología. En el sector de la salud, los investigadores utilizan estas redes para transferir conjuntos masivos de datos genómicos sin sufrir los cuellos de botella de las redes corporativas tradicionales. Incluso en las finanzas, algunas firmas recurren a infraestructuras P2P para evitar el rastreo y los registros (logs) de los ISP convencionales.

Según un informe de 2023 de Messari, el sector DePIN (Redes de Infraestructura Física Descentralizada), que incluye el ancho de banda, está creciendo porque reduce los costes de infraestructura en más de un 70% en comparación con los grandes proveedores de la nube. Es un cambio radical en nuestra forma de entender lo que significa "poseer" una conexión.

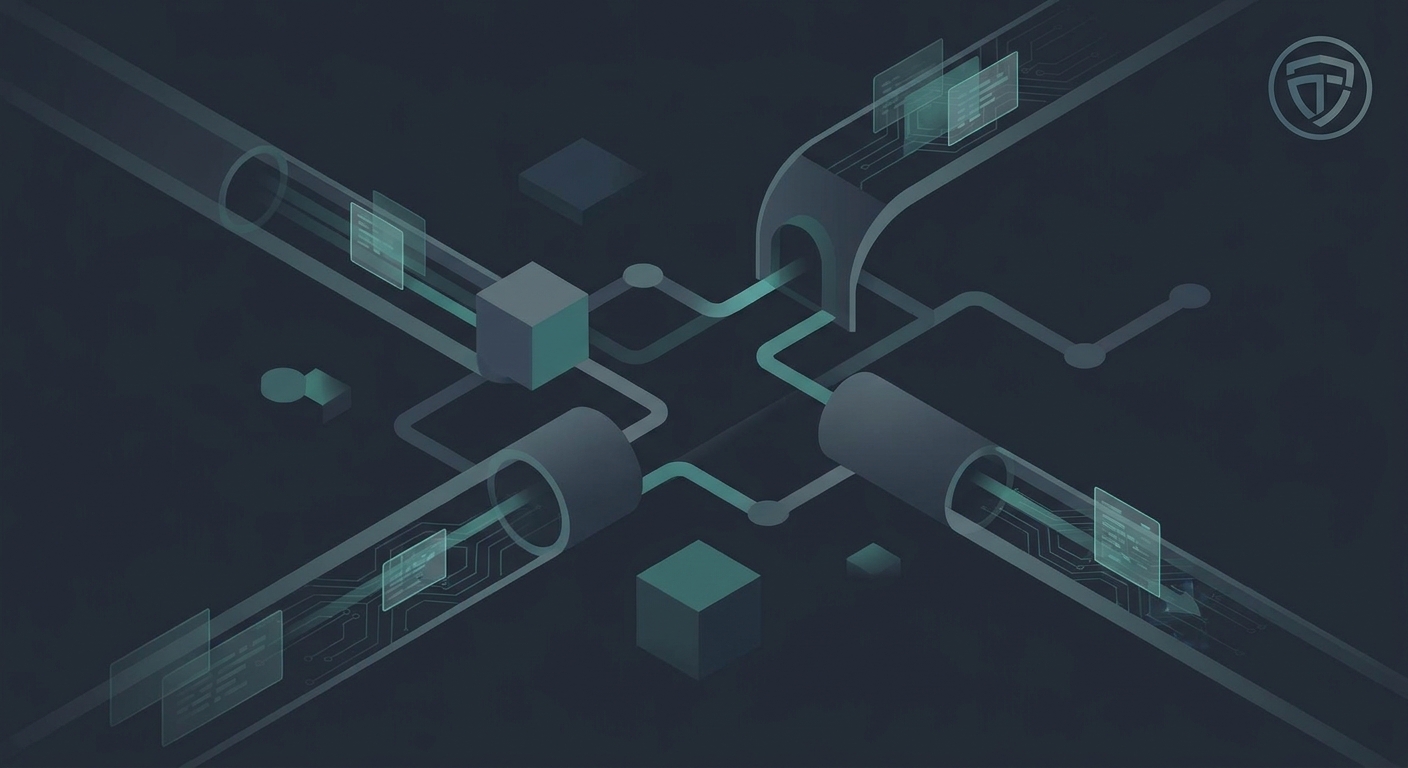

Pero, ¿cómo movemos los datos sin que el ISP se dé cuenta? Utilizamos protocolos de tunelización específicos y técnicas de ofuscación para ocultar el hecho de que estás compartiendo tu línea.

Cómo funciona la tecnología bajo el capó

Piense en su router por un momento. Básicamente, es una pequeña computadora que pasa la mayor parte del tiempo inactiva, simplemente esperando a que usted haga clic en un enlace. En una configuración de DePIN (Redes de Infraestructura Física Descentralizada), transformamos ese hardware ocioso en un nodo funcional que genera ingresos por su actividad.

La idea central de las DePIN es alejarse de las grandes granjas de servidores propiedad de gigantes tecnológicos y aprovechar el "edge computing" o computación en el borde; es decir, la conexión de su propia sala de estar. Cuando usted se une a una dVPN (VPN descentralizada), su nodo anuncia su disponibilidad a la red.

El "ingrediente secreto" del tunelizado

Para evitar que su proveedor de servicios de internet (ISP) detecte anomalías y restrinja su servicio, estas redes utilizan protocolos avanzados:

- WireGuard y OpenVPN: Son los estándares de la industria para el cifrado. Envuelven sus datos en una capa segura para que nadie pueda ver el contenido.

- Shadowsocks: Se trata de un proxy de alto rendimiento diseñado específicamente para evadir firewalls. Es sumamente popular en regiones con censura estricta porque se camufla como tráfico web convencional.

- Ofuscación: Algunos nodos utilizan "transportes conectables" (pluggable transports), que básicamente desordenan los metadatos. Esto hace que el tráfico de su VPN parezca una videollamada de Zoom o una transmisión de Netflix, evitando que el ISP limite su ancho de banda (throttling).

Verificación y Slashing (Penalización)

- Registro de Nodos: Su dispositivo se une a un directorio P2P. A diferencia de una VPN tradicional donde todo pasa por una sola empresa, aquí el tráfico se enruta a través de miles de puntos individuales.

- Escrow mediante Contratos Inteligentes: Los pagos no los gestiona una persona en una oficina. Según investigaciones de Messari (2023), los contratos inteligentes automatizan todo el proceso, asegurando que usted reciba su pago en el instante en que se verifica la transferencia de datos.

Podría pensarse que los usuarios simplemente mentirían afirmando haber compartido 10 GB cuando no hicieron nada. Ahí es donde entran los protocolos de "Prueba de Ancho de Banda" (Proof of Bandwidth). La red envía pequeños paquetes de "latido" (heartbeat) para verificar su latencia y capacidad de transferencia.

Si su nodo pierde paquetes o intenta falsificar su ubicación, el protocolo aplica un slashing. Esto no es simplemente una mala reseña; generalmente implica una penalización financiera donde la red confisca una parte de los tokens que usted dejó en "stake" (garantía o colateral) para unirse. Si no cuenta con un stake, simplemente pierde todas sus recompensas pendientes y la posibilidad de recibir trabajo futuro. Es, en esencia, una auditoría automatizada y constante.

¿Realmente se puede ganar dinero o es una estafa?

Entonces, ¿es esta una forma real de pagar el alquiler o simplemente otra fantasía del mundo cripto? Sinceramente, la realidad está en un punto medio: no vas a comprarte una isla privada compartiendo la fibra óptica de tu casa, al menos por ahora.

Demanda geográfica y casos de uso

La realidad es que tus "ganancias" son, básicamente, una función de la oferta y la demanda en tu código postal específico.

- Pruebas de comercio minorista y localización: Las empresas de retail utilizan estos nodos para verificar cómo se ven sus sitios web desde diferentes ubicaciones. Comprueban si sus precios localizados o sus anuncios se muestran correctamente. Si vives en un mercado de alta demanda como Londres o Nueva York, tu nodo recibirá "pings" con más frecuencia y ganarás más.

- Web Scraping: Las empresas de Inteligencia Artificial necesitan cantidades masivas de datos para entrenar sus modelos. Utilizan estas redes para extraer información de la web (scraping) desde IPs residenciales "limpias", evitando así ser bloqueados por las herramientas anti-bots.

Existen otros factores determinantes para que realmente veas saldo positivo en tu billetera:

- Volatilidad de los tokens: Puede que hoy ganes 100 tokens con un valor de 50 $, pero para cuando decidas cambiarlos en un exchange, podrían valer 5 $. Es la clásica montaña rusa de las criptomonedas.

- Hardware y consumo eléctrico: Si mantienes un servidor potente encendido las 24 horas, debes calcular si las recompensas en tokens realmente cubren tu factura de electricidad. La mayoría de los usuarios optan por dispositivos plug-and-play de bajo consumo para mantener los costes operativos al mínimo.

Un informe de 2024 de Depin Ninja (que monitoriza estos proyectos de infraestructura descentralizada) explica que el 10 % de los proveedores con mayores ingresos ganan significativamente más porque mantienen un tiempo de actividad (uptime) del 99,9 %. Si tu router se reinicia cada vez que alguien usa el microondas, tu puntuación de reputación caerá en picado y, con ella, tus pagos.

SquirrelVPN ofrece excelentes análisis sobre cómo está evolucionando la tecnología VPN y a qué deben prestar atención los usuarios en este sector, especialmente en lo que respecta a cómo estos protocolos gestionan la "prueba de trabajo" (proof of work) sin sobrecargar tu CPU.

Pero, ¿qué pasa con el aspecto legal? Si alguien utiliza tu IP para realizar actividades ilícitas, ¿serás tú quien reciba la visita de las autoridades? Analicemos a fondo los riesgos de seguridad.

El dilema de la privacidad y la seguridad

¿Alguna vez te has detenido a pensar qué sucede realmente cuando un desconocido en otro país utiliza tu dirección IP residencial para navegar por la web? Es un poco como entregarle una copia de las llaves de tu casa a un extraño: claro, puede que solo quiera entrar para ver Netflix, pero también podría saquear tu nevera o algo mucho peor.

El mayor dolor de cabeza al compartir ancho de banda es el problema del "nodo de salida" (exit node). Cuando actúas como nodo, tu dirección IP es la que queda registrada en los logs de los servidores. Si un usuario de la red decide descargar contenido pirateado o atacar un sitio gubernamental, el rastro digital conduce directamente a la conexión de tu hogar.

- Responsabilidad legal: La mayoría de los proveedores de servicios de internet (ISP) tienen cláusulas estrictas que prohíben la reventa de tu conexión. Si detectan patrones de tráfico inusuales, podrían limitar tu velocidad (throttling) o incluso cancelar tu cuenta de forma definitiva.

- Tráfico malicioso: Aunque el usuario no sea un delincuente, podría estar ejecutando bots que provoquen que tu IP termine en "listas negras" de sitios como Google o Amazon. Esto convertiría tu propia navegación en una pesadilla interminable de captchas.

- Riesgos de espionaje: Si bien la mayoría de las dVPN cifran los datos, si el protocolo presenta alguna vulnerabilidad, un atacante sofisticado podría intentar realizar un análisis de paquetes (sniffing) en tu red local.

Para mitigar estos riesgos, los desarrolladores implementan técnicas de "sandboxing" o contenedores. Básicamente, el tráfico de la dVPN se mantiene en un "túnel" digital aislado que no puede interactuar con tu ordenador personal ni con tu impresora.

Hoy en día, muchas redes utilizan el enrutamiento de saltos múltiples (multi-hop routing). En lugar de que una sola persona pase todo su tráfico por tu IP, los datos se fragmentan. Es posible que tú solo proceses un pequeño segmento cifrado de un archivo, por lo que nunca "ves" la solicitud completa. El cifrado de extremo a extremo garantiza la privacidad de los datos, mientras que algunas redes emplean pruebas de conocimiento cero (Zero-Knowledge Proofs o ZKP) para cumplir con las normativas. En sectores como el de la salud, las ZKP permiten que un nodo demuestre que cumple con los estándares de seguridad o requisitos de identidad sin revelar información sensible del paciente ni los datos personales del propietario del nodo.

Siendo honestos, el intercambio es sencillo: estás cediendo una parte de tu huella digital a cambio de esos tokens. ¿Vale la pena el riesgo por unos cuantos dólares al mes?

Analicemos hacia dónde se dirige todo esto y si estas redes tienen lo necesario para sobrevivir a largo plazo.

El futuro del internet descentralizado

Entonces, ¿va a acabar realmente todo este ecosistema de ancho de banda P2P con los grandes proveedores de servicios de internet (ISP)? Siendo honestos, probablemente no la próxima semana, pero sin duda estamos presenciando un cambio hacia un internet más descentralizado donde tú eres el dueño de tu propio "punto de salida".

En la actualidad, estas redes enfrentan desafíos técnicos reales que impiden su adopción masiva inmediata:

- Problemas de latencia: Enrutar paquetes de datos a través del sótano de alguien en Berlín y luego por una laptop en Tokio genera un retraso considerable. Esto es una pesadilla para las comunicaciones en tiempo real o las videoconferencias, donde cada milisegundo cuenta.

- Resistencia a la censura: En países con firewalls restrictivos, las redes tokenizadas son una bendición, ya que no existe una única dirección IP centralizada que el gobierno pueda bloquear.

- Sostenibilidad económica: Según un análisis de 2024 realizado por CoinGecko, la longevidad de los proyectos DePIN depende de su utilidad en el mundo real —como empresas que compran ancho de banda para el raspado de datos (scraping) de IA— más que de la simple acumulación especulativa de tokens.

Estamos ante una frontera caótica pero emocionante. Ya seas un entusiasta de la privacidad o simplemente alguien que busca ganar algunos tokens, la economía colaborativa del ancho de banda finalmente está logrando que la web vuelva a sentirse como algo que nos pertenece. Eso sí, no pierdas de vista tus límites de datos, ¿vale?