Guía de Enrutamiento Autónomo para Nodos VPN Globales

TL;DR

Introducción al Enrutamiento Autónomo en dVPN

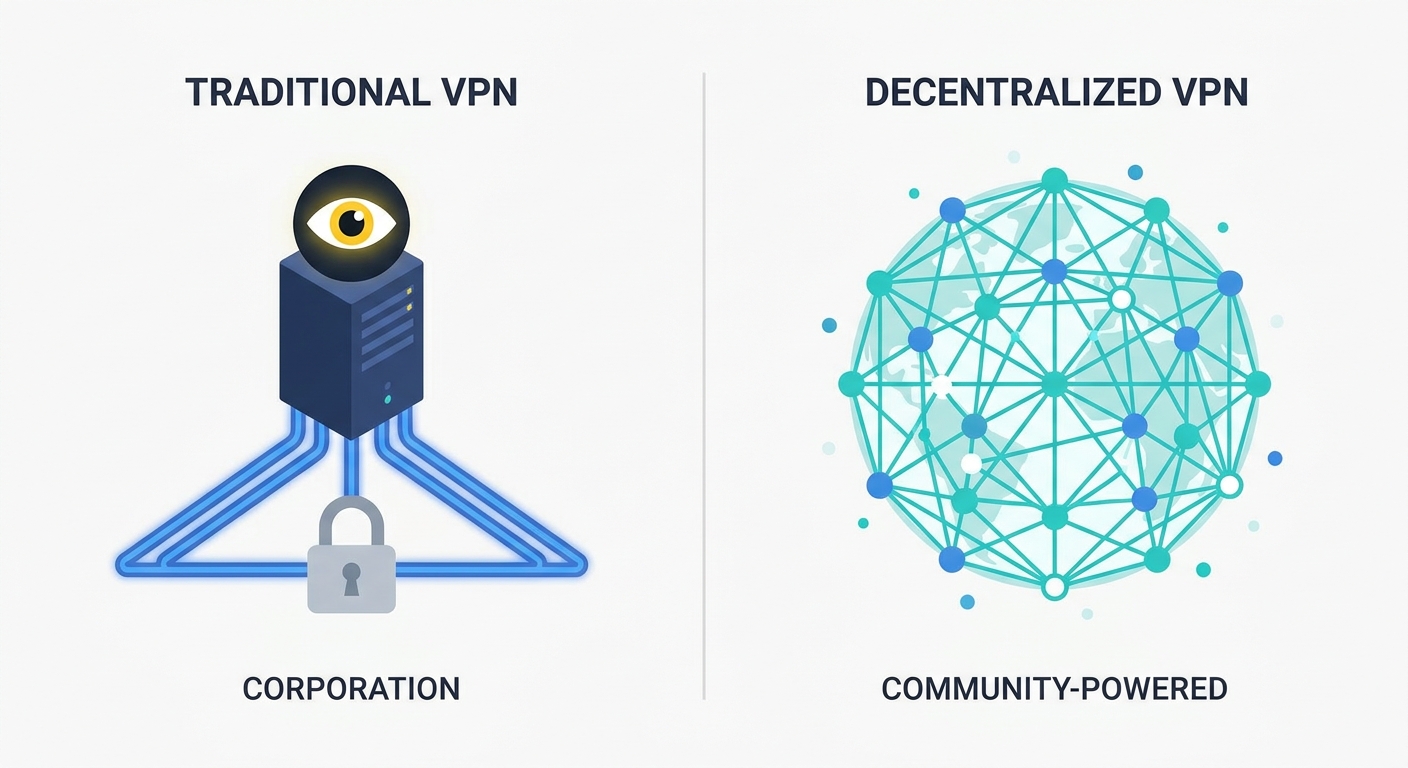

¿Alguna vez te has preguntado por qué tu VPN "sin registros" (no-logs) sigue pareciendo una caja negra controlada por una empresa cualquiera en un paraíso fiscal? Sinceramente, el modelo tradicional está obsoleto porque nos obliga a confiar en que una única entidad no husmeará en nuestros paquetes de datos.

En una configuración estándar, te conectas a un servidor propiedad de un proveedor. En una dVPN, hablamos de Enrutamiento Autónomo, donde la propia red determina cómo mover los datos sin necesidad de un jefe central. Es la transición de la gestión manual de servidores al descubrimiento de nodos P2P.

En lugar de que un CEO decida dónde instalar un nuevo servidor, la red utiliza DePIN (Redes de Infraestructura Física Descentralizada) para permitir que cualquier persona comparta su ancho de banda excedente. Esto es posible gracias a protocolos como IP-over-P2P (IPOP), que utiliza una Tabla de Hash Distribuida (DHT) para mapear direcciones IP a identificadores P2P.

Según GroupVPN.dvi, un artículo de 2010 de la Universidad de Florida, esto permite crear "redes virtuales de autoconfiguración" que no requieren un coordinador central para funcionar.

- Descubrimiento Automatizado: Los nodos se encuentran entre sí mediante una red superpuesta estructurada (como un anillo Chord o Symphony) en lugar de utilizar una lista de servidores predefinida.

- Escalabilidad Dinámica: La red crece de forma orgánica a medida que se unen más usuarios; no existe un "límite de capacidad" impuesto por un presupuesto corporativo.

- Resiliencia: Si un nodo se cae, el algoritmo de enrutamiento simplemente lo rodea. Se acabaron los mensajes de "Servidor fuera de servicio" en tu aplicación de VPN.

El gran problema es que las VPN centralizadas son, esencialmente, honeypots (señuelos). Si un gobierno presenta una citación judicial a un proveedor, ese punto único de falla compromete a todos los usuarios. Incluso si afirman que no guardan registros, es imposible verificar qué software se está ejecutando realmente en su hardware.

Como señalaron los miembros de la comunidad de Privacy Guides en un debate de 2023, muchos proveedores centralizados simplemente alquilan espacio VPS a grandes corporaciones, lo que significa que el hoster puede seguir viendo los datos de flujo de red (netflow) incluso si el proveedor de VPN no los registra.

Las dVPN resuelven esto dotando de transparencia a la infraestructura. En regiones con restricciones, como en el caso de un periodista en un país con alta censura, un nodo dVPN que se ejecuta sobre una IP residencial es mucho más difícil de bloquear que una IP de un centro de datos conocido.

No se trata solo de ocultarse, sino de construir una red que no pertenezca a nadie, para que nadie pueda ser forzado a activar el "botón de apagado" (kill switch).

A continuación, profundizaremos en la columna vertebral técnica y en los incentivos económicos que mantienen a estos nodos comunicándose entre sí sin que tus datos se pierdan en el abismo.

La columna vertebral técnica del intercambio de ancho de banda P2P

Si crees que una red P2P es solo un montón de ordenadores gritando al vacío, vas a tener serios problemas al intentar enrutar tráfico sensible de una VPN. Sin un "jefe" central (el servidor) que le diga a cada uno a dónde ir, necesitamos una forma de que los nodos se encuentren y se mantengan organizados sin que todo se convierta en un caos absoluto.

En el ecosistema de las dVPN (VPN descentralizadas), solemos hablar de dos tipos de redes superpuestas (overlays): estructuradas y no estructuradas. Las redes no estructuradas son como una habitación llena de gente donde simplemente gritas un nombre esperando que alguien te escuche; funcionan bien para grupos pequeños, pero no escalan para una VPN global.

Las redes estructuradas, como las utilizadas en el framework Brunet, emplean un anillo unidimensional (imagínalo como un círculo de direcciones). Cada nodo recibe una dirección P2P única y solo necesita conocer a sus vecinos inmediatos para que todo el sistema siga funcionando. Aquí es donde entran en juego las Tablas de Hash Distribuidas (DHT).

En lugar de preguntar a una API central "¿dónde está el nodo de Japón?", consultas a la DHT. Es un mapa descentralizado donde los pares (peers) almacenan pares de (clave, valor). En una dVPN, la clave suele ser un hash de la IP deseada y el valor es la dirección P2P del nodo que posee esa IP en ese momento.

La mayoría de los usuarios domésticos están detrás de un NAT (Traducción de Direcciones de Red), que actúa como una puerta de una sola vía: puedes salir, pero nadie puede llamar a tu puerta desde el exterior. Si queremos una verdadera economía colaborativa de ancho de banda, necesitamos que los usuarios comunes puedan ser nodos.

Esto lo resolvemos mediante el UDP hole punching (perforación de puertos UDP). Dado que la red superpuesta pública ya conoce a ambos pares, actúa como un punto de encuentro o "rendezvous". Los dos nodos intentan comunicarse entre sí exactamente al mismo tiempo; el NAT interpreta esto como una solicitud saliente y permite el paso del tráfico.

Para mantener la seguridad durante este intercambio (handshake), los nodos utilizan un protocolo de cifrado (a menudo basado en el Noise Protocol) para establecer una clave de sesión antes de que fluya cualquier dato real. Esto garantiza que incluso el punto de encuentro sea incapaz de ver qué hay dentro del túnel.

- Overlays Estructurados: Utilizan una topología de anillo (como Symphony) para asegurar que puedas encontrar cualquier nodo en saltos de O(log N).

- Relay Fallback: Si el hole punching falla (especialmente con NATs simétricos), los datos pueden retransmitirse a través de otros pares, aunque esto añade algo de latencia.

- Pathing: Una técnica en la que multiplexamos un único socket UDP tanto para el descubrimiento público como para los túneles privados de la VPN, haciendo que la configuración sea mucho más ligera.

Hay quienes critican la blockchain por ser una "base de datos ineficiente" y, honestamente, tienen razón: es lenta. Pero, como mencionamos anteriormente en las guías de privacidad, esa ineficiencia es en realidad una ventaja competitiva cuando no puedes confiar en las personas que operan los nodos.

Utilizamos smart contracts (contratos inteligentes) para gestionar la reputación y el tiempo de actividad (uptime) de los nodos. Si un nodo empieza a perder paquetes de repente o a registrar tráfico, la red debe saberlo. En lugar de que un CEO despida a un mal empleado, el contrato inteligente detecta el fallo en la prueba de ancho de banda (proof-of-bandwidth) y aplica un slashing (penalización) a las recompensas del nodo o reduce su puntuación de reputación.

La parte compleja es la facturación. En un mercado de ancho de banda P2P, debes pagar por lo que consumes, pero no queremos que quede un registro permanente de tus hábitos de navegación en un libro de contabilidad público.

- Pruebas de Conocimiento Cero (ZKP): Demuestran que pagaste por 5GB de datos sin revelar qué nodo específico utilizaste.

- Micropagos Off-chain: Uso de canales de estado (como Lightning Network) para enviar fracciones minúsculas de un token por cada megabyte, de modo que la blockchain solo registre el inicio y el fin de la sesión.

- Revocación basada en Consenso: Si un usuario o nodo actúa de forma maliciosa, la red utiliza un consenso descentralizado para emitir una revocación. Al no existir una autoridad de certificación (CA) centralizada, los propios nodos acuerdan ignorar al actor malintencionado basándose en pruebas criptográficas de su mal comportamiento.

A continuación, analizaremos los protocolos criptográficos específicos —concretamente cómo implementamos WireGuard y el Noise Protocol— para evitar que tus datos sean interceptados por quien aloja tu nodo de salida.

Ancho de banda tokenizado y la economía del minado

¿Alguna vez te has preguntado por qué pagas veinte dólares al mes por una VPN cuando tu router doméstico está ahí sentado sin hacer nada mientras estás en el trabajo? Sinceramente, el concepto de "Airbnb para el ancho de banda" es la única forma real de escalar la privacidad sin limitarnos a construir más centros de datos corporativos que los gobiernos pueden bloquear fácilmente.

La idea central aquí es el minado de ancho de banda. No estás minando problemas matemáticos como en Bitcoin; estás proporcionando una utilidad real. Al ejecutar un nodo de dVPN (VPN descentralizada), básicamente estás alquilando tu capacidad de subida no utilizada a alguien que necesita un punto de salida en tu región.

Las redes incentivadas por tokens son el "porqué" de toda la operación. La gente no mantiene nodos por amor al arte —bueno, quizá algunos sí—, pero la mayoría busca un beneficio económico.

- Ingresos pasivos: Los usuarios ganan recompensas en cripto (tokens) basadas en el volumen de datos que enrutan o el tiempo que permanecen en línea.

- Oferta y demanda: En un mercado descentralizado, si surge una necesidad repentina de nodos en, por ejemplo, Turquía o Brasil, las recompensas en tokens pueden dispararse, incentivando a más personas a desplegar nodos allí.

- Sin intermediarios: En lugar de que un proveedor se lleve una comisión del 70% para "marketing", el valor fluye directamente del usuario que paga por la VPN al operador del nodo que proporciona el canal.

Es una jugada clásica de DePIN (Redes de Infraestructura Física Descentralizada). Estás tomando infraestructura física que ya existe —tu fibra óptica doméstica o un pequeño VPS— y conectándola a una red global. Esto crea un pool distribuido de IPs residenciales que son casi imposibles de distinguir del tráfico normal, lo que se convierte en una pesadilla para los firewalls de censura.

Pero aquí está el dolor de cabeza técnico: ¿cómo sabes que el tipo en Alemania realmente enrutó tus 2GB de tráfico? En una economía P2P, siempre habrá quien intente hacer trampas. Reclamarán haber enviado datos que no enviaron, o descartarán paquetes para ahorrar sus propios límites de datos mientras siguen cobrando recompensas.

Aquí es donde entran el Proof-of-Relay (Prueba de Relevo) y mecanismos de consenso similares. Necesitamos una forma de verificar el trabajo sin que un servidor central vigile el tráfico (lo cual destruiría la privacidad).

Como se señala en el documento de GroupVPN, podemos usar una DHT (tabla de hash distribuida) para rastrear estas interacciones, pero necesitamos una "prueba" que sea criptográficamente verificable. Normalmente, esto implica recibos firmados. Cuando usas un nodo, tu cliente firma un pequeño "recibo de paquete" cada pocos megabytes y lo envía al nodo. El nodo luego presenta estos recibos a un contrato inteligente para reclamar sus tokens.

Prevenir los ataques Sybil es el jefe final en este escenario. Un ataque Sybil ocurre cuando una persona crea 10,000 nodos falsos para intentar controlar la red o farmear todas las recompensas.

- Staking: Para ejecutar un nodo, a menudo tienes que hacer "stake" o bloquear una cierta cantidad del token nativo de la red. Si actúas de forma maliciosa, pierdes tu depósito.

- Puntuaciones de reputación: Los nodos que llevan meses activos con un tiempo de actividad (uptime) del 99% tienen prioridad para el tráfico sobre un nodo nuevo aleatorio que acaba de aparecer.

- Proof-of-Bandwidth (Prueba de Ancho de Banda): La red lanza ocasionalmente paquetes de "desafío" —básicamente un test de velocidad descentralizado— para asegurarse de que realmente tienes la conexión de 100Mbps que dices tener.

He visto a gente en la comunidad montar "plataformas de minado" que son simplemente un grupo de Raspberry Pi 4 conectadas a diferentes conexiones residenciales. En un entorno comercial, el dueño de una pequeña tienda podría ejecutar un nodo en la VLAN de su Wi-Fi para invitados para compensar su factura mensual de internet.

En el sector financiero, estamos viendo cómo los DEX (exchanges descentralizados) analizan estas redes para asegurar que sus front-ends no puedan ser derribados por un solo ISP que bloquee su API. Si el ancho de banda está tokenizado, la red es capaz de autorepararse.

Una discusión de 2023 en la comunidad de Privacy Guides destacó que, si bien estos incentivos son excelentes, debemos ser cuidadosos. Si las recompensas por "minar" son demasiado altas, acabas teniendo centros de datos haciéndose pasar por usuarios domésticos, lo que anula el propósito de tener una red residencial distribuida.

En cualquier caso, si vas a configurar esto, asegúrate de que el firewall de tu Linux esté bien configurado. No querrás ser un nodo de salida sin un endurecimiento (hardening) básico de seguridad.

A continuación, analizaremos los protocolos de cifrado reales, específicamente cómo utilizamos herramientas como WireGuard y el protocolo Noise para evitar que el operador del nodo vea lo que estás haciendo.

Protocolos de Preservación de la Privacidad y Seguridad

Bien, ya has construido una red descentralizada y la gente está compartiendo su ancho de banda, pero ¿cómo evitamos que el operador del nodo de salida intercepte tu contraseña bancaria? Honestamente, si no estás cifrando el túnel de forma adecuada, solo estás construyendo una vía más rápida para que los hackers roben tu identidad.

Para entender cómo están evolucionando las herramientas de privacidad Web3, podemos analizar proyectos como SquirrelVPN como un caso de estudio sobre cómo se implementan estos protocolos en el mundo real. En una dVPN (VPN Descentralizada), manejamos dos capas de "oscuridad": la seguridad punto a punto (PtP) y la seguridad de extremo a extremo (EtE).

Para la capa PtP, utilizamos el Noise Protocol Framework. Esta es la misma base matemática que impulsa a WireGuard. Permite que dos nodos realicen un saludo mutuo (handshake) y establezcan un conducto cifrado sin necesidad de una autoridad central que verifique sus identidades. En su lugar, utilizan claves públicas estáticas que ya están indexadas en la tabla de hash distribuida (DHT).

Para estos túneles P2P, solemos apoyarnos en DTLS (Datagram Transport Layer Security) o en el transporte basado en UDP de WireGuard. A diferencia del TLS estándar, que requiere un flujo TCP constante, estos funcionan sobre UDP. Esto es fundamental para el rendimiento de la VPN porque, si se pierde un paquete, la conexión completa no se detiene esperando un reintento; simplemente sigue fluyendo, que es exactamente lo que buscas para actividades de baja latencia como el gaming o la voz sobre IP (VoIP).

El verdadero "jefe final" es el nodo de salida. Dado que alguien tiene que entregar finalmente tu tráfico a la web abierta, ese último nodo puede ver el destino. Para mitigar esto, utilizamos el enrutamiento de saltos múltiples (multi-hop routing), donde el nodo de salida ni siquiera sabe quién eres, solo conoce la dirección del nodo de relevo que le envió los datos.

Ahora, ¿qué pasa cuando el operador de un nodo resulta ser un actor malicioso? En una VPN convencional, el administrador simplemente borra su cuenta, pero en una red P2P, no existe un "administrador" con un botón rojo. Necesitamos una forma de expulsar a los nodos maliciosos sin una autoridad central, de lo contrario, todos estamos en riesgo.

Aquí es donde entran en juego los algoritmos de revocación por difusión (broadcast revocation algorithms). Como una característica específica del marco de trabajo GroupVPN, cuando se detecta que un nodo se comporta de forma indebida —ya sea fallando en los desafíos de prueba de ancho de banda (proof-of-bandwidth) o intentando inyectar scripts— la capa de consenso de la red firma un mensaje de revocación que se propaga por todo el espacio de direcciones circular. Debido a que la red está estructurada como un anillo, el mensaje viaja de forma recursiva, alcanzando a cada par en un tiempo de O(log^2 N).

Esto funciona gracias a la PKI (Infraestructura de Clave Pública). Cada nodo tiene un certificado vinculado a su dirección P2P. En lugar de depender de un servidor central que podría quedar fuera de servicio, los nodos pueden almacenar estos "certificados de defunción" de revocación en la DHT. Si un nodo intenta conectarse contigo, consultas la DHT; si está en la lista, cortas la conexión antes de que pueda siquiera enviar un saludo.

- Vinculación de Identidad: Los certificados se firman contra la dirección P2P del nodo, por lo que no pueden simplemente cambiar su nombre para volver a entrar.

- Particionamiento Recursivo: La difusión divide la red en secciones, asegurando que cada nodo reciba el aviso sin ser saturado por mensajes duplicados.

- CRLs Locales: Los nodos mantienen una pequeña caché local de revocaciones recientes para no tener que consultar la DHT por cada paquete individual.

No es un sistema perfecto —los ataques Sybil siguen siendo un dolor de cabeza—, pero al combinar el staking con estos protocolos de revocación, hacemos que sea demasiado costoso para un actor malicioso intentar reingresar constantemente.

A continuación, analizaremos cómo logramos conectar estos túneles descentralizados con la internet tradicional sin romper la promesa de "cero registros" (no-logs).

El futuro de la libertad en la Web3

Si todavía pagas una suscripción mensual a una empresa de VPN que podría desaparecer o ser absorbida mañana mismo, básicamente estás alquilando una casa sobre un terreno inestable. Siendo honestos, el objetivo final no es solo tener mejores aplicaciones de VPN, sino reemplazar la idea misma de un ISP (Proveedor de Servicios de Internet) centralizado por algo que realmente podamos controlar.

Nos dirigimos hacia un mundo donde las dVPN (VPN descentralizadas) no son solo una aplicación que activas cuando quieres ver Netflix de otro país. La meta es un modelo de ISP descentralizado (dISP), donde tu conectividad sea nativamente de salto múltiple (multi-hop) y de punto a punto (peer-to-peer) desde el momento en que tu router se sincroniza.

- Reemplazo de los ISP tradicionales: En lugar de que una gran compañía de cable sea dueña de la "última milla" de tu conexión, un dISP utiliza redes en malla (mesh networking) y el intercambio de ancho de banda P2P para enrutar el tráfico. Si tu vecino tiene fibra óptica y tú tienes un nodo 5G, la red decide de forma autónoma la mejor ruta basándose en la latencia y el coste en tokens.

- Integración con navegadores Web3: Imagina un navegador donde la VPN no sea una extensión, sino parte integral de la pila de red central. Utilizando protocolos como libp2p, los navegadores podrían obtener datos directamente de la capa superpuesta de la dVPN, haciendo que los cortafuegos estatales sean casi inútiles, ya que no hay una "salida" central que bloquear.

- Seguridad en IoT y Edge Computing: Los dispositivos domésticos inteligentes son famosos por su inseguridad. Al asignar a cada dispositivo IoT una dirección P2P en una estructura de red organizada (como el anillo Symphony mencionado anteriormente), puedes crear una "red doméstica" privada y cifrada que abarque todo el mundo sin necesidad de abrir un solo puerto en tu router.

Pensemos en una clínica de salud en una zona rural. En lugar de depender de un ISP local inestable que no cifra nada, podrían usar un nodo dVPN para crear un túnel directo protegido por WireGuard hacia un hospital a 800 kilómetros de distancia. Como señalaron los investigadores de la Universidad de Florida en el artículo sobre GroupVPN, esta naturaleza de "autoconfiguración" facilita enormemente que personas sin conocimientos técnicos mantengan enlaces seguros.

Pero seamos realistas, no todo es de color de rosa ni se soluciona solo con tokens. Si alguna vez has intentado enrutar tu tráfico a través de tres nodos residenciales distintos en tres continentes diferentes, sabrás que la latencia es el asesino silencioso del sueño descentralizado.

- El equilibrio entre velocidad y descentralización: En una VPN centralizada, cuentan con conexiones de 10 Gbps en centros de datos de Nivel 1 (Tier-1). En una dVPN, a menudo estás a merced de la velocidad de subida del hogar de alguien. Necesitamos un mejor enrutamiento de rutas múltiples (multipath routing), donde tu cliente divida un solo archivo en fragmentos y los descargue a través de cinco nodos diferentes simultáneamente, para siquiera acercarnos a las velocidades comerciales.

- Obstáculos legales y regulatorios: Si eres un operador de nodo y alguien usa tu IP residencial para cometer un acto ilegal, ¿quién es el responsable? Aunque el cifrado protege el contenido, el problema del "nodo de salida" es real. Necesitamos marcos robustos de "proxy legal" o un enrutamiento de cebolla (onion routing) más avanzado para que los operadores de nodos no carguen con la responsabilidad ajena.

De cualquier forma, la tecnología está avanzando. Estamos pasando de "confiar en una marca" a "confiar en las matemáticas". Es una transición compleja, pero sinceramente, es la única manera de recuperar una internet verdaderamente abierta.

A continuación, concluiremos analizando cómo puedes empezar a contribuir a estas redes hoy mismo sin arruinar tu instalación de Linux.

Conclusiones y Reflexiones Finales

Entonces, tras analizar a fondo las matemáticas del enrutamiento y la tokenómica, ¿en qué punto nos encontramos realmente? Honestamente, parece que finalmente hemos llegado a un momento en el que la "privacidad" que se nos ha prometido durante años puede ser verificable, en lugar de ser solo una promesa de palabra de un proveedor de VPN corporativo.

Hemos evolucionado de los túneles P2P básicos hacia un Enrutamiento Autónomo completo, donde la red es, esencialmente, un organismo vivo con capacidad de autoreparación. Ya no se trata solo de ocultar tu IP; se trata de construir una web que no tenga un "botón de apagado" en manos de un solo CEO.

Si estás pensando en sumergirte en este ecosistema, estos son los puntos clave sobre cómo estos sistemas están cambiando las reglas del juego:

- Verificación en lugar de Confianza: Como mencionamos anteriormente, no necesitamos confiar en una política de "no-logs" cuando la infraestructura es de código abierto y el enrutamiento lo gestiona una DHT (Tabla de Hash Distribuida). Puedes auditar el código y la blockchain gestiona la reputación sin necesidad de intermediarios.

- Resiliencia mediante DePIN: Al utilizar IPs residenciales y nodos domésticos, estas redes son mucho más difíciles de bloquear para los censores en comparación con las IPs de centros de datos conocidos. Si un nodo entra en una lista negra, aparecen tres más para ocupar su lugar.

- La Economía del Ancho de Banda: Aquí, la tokenización no es solo una palabra de moda. Es el combustible real que mantiene los nodos operativos. Sin los incentivos de la minería de ancho de banda, no tendríamos la cobertura global necesaria para que una VPN sea lo suficientemente rápida para el uso diario.

- Seguridad Blindada: Entre el protocolo WireGuard y los protocolos de revocación que discutimos, el riesgo de que un "nodo malicioso" espíe tus datos es cada día menor. Las matemáticas simplemente hacen que ser un actor malintencionado resulte demasiado costoso.

Si eres desarrollador o un usuario avanzado, el siguiente paso lógico es desplegar tu propio nodo. No seas solo un consumidor; conviértete en la infraestructura. La mayoría de estas redes ofrecen una configuración bastante sencilla si te sientes cómodo utilizando una terminal.

Por ejemplo, aquí tienes un ejemplo hipotético de cómo se vería la configuración básica de un nodo en una máquina Linux (nota: este es un esquema genérico, consulta la documentación específica de protocolos como Sentinel o Mysterium antes de ejecutar comandos):

# Ejemplo hipotético para la configuración de un nodo dVPN genérico

sudo apt update && sudo apt install wireguard-tools -y

# Descarga del script de configuración del proveedor

curl -sSL https://get.example-dvpn-protocol.io | bash

# Inicialización del nodo con tu dirección de billetera para recompensas

dvpn-node init --operator-address tu_direccion_de_billetera

# Iniciar el servicio

sudo systemctl enable dvpn-node && sudo systemctl start dvpn-node

El futuro de la libertad de internet en la Web3 no nos lo va a entregar una gran empresa tecnológica. Se va a construir gracias a miles de nosotros operando nodos pequeños y cifrados en nuestros hogares y oficinas.

Como se destaca en la investigación de GroupVPN.dvi que analizamos antes, la "barrera de entrada" para estas redes finalmente está cayendo. Tenemos las herramientas, el cifrado es sólido y los incentivos están alineados.

Así que, en resumen: deja de pagar por la "privacidad" y empieza a construirla. Es un proceso algo complejo y la latencia puede ser molesta en ocasiones, pero es la única forma de mantener internet abierto. Gracias por acompañarme en este análisis técnico. Ve a reforzar tus instalaciones de Linux y quizás intenta alojar un nodo este fin de semana. Quién sabe, podrías incluso ganar algunos tokens mientras duermes.