Tokenisierte Bandbreite: Krypto verdienen durch Internet

TL;DR

Was ist tokenisierte Bandbreite eigentlich?

Haben Sie sich jemals gefragt, warum Sie für eine 1-Gbit/s-Glasfaserleitung bezahlen, aber nur einen Bruchteil davon nutzen, während Sie bei der Arbeit sind oder schlafen? Es ist, als würde man jeden Tag ein ganzes Brot kaufen, aber nur eine einzige Scheibe essen, während der Rest einfach altbacken wird.

Tokenisierte Bandbreite ist im Grunde eine Möglichkeit, dieses „alte Brot“ – also Ihre ungenutzte Upload-Kapazität – an Personen zu vermieten, die sie tatsächlich benötigen. Anstatt dass Ihr Internetanbieter einfach Ihre monatliche Gebühr einstreicht, während Ihr Router stillsteht, verwandeln Sie Ihre Hardware in einen winzigen Knotenpunkt (Node) in einem globalen Netzwerk.

- Teilen von Leerlaufkapazitäten: Die meisten privaten Anschlüsse sind asymmetrisch, aber selbst dieser Upload von 20–50 Mbit/s liegt oft bei 0 % Auslastung. (Why are asymmetrical internet connections so common in ... - Quora) Sie lassen andere Nutzer einfach über Ihre IP-Adresse tunneln.

- Blockchain als Kassenbuch: Da es keine zentrale Instanz gibt, erfasst eine Blockchain exakt, wie viele Datenpakete Sie weitergeleitet haben. Dies stellt sicher, dass Sie in Token bezahlt werden, ohne einem dubiosen Vermittler vertrauen zu müssen.

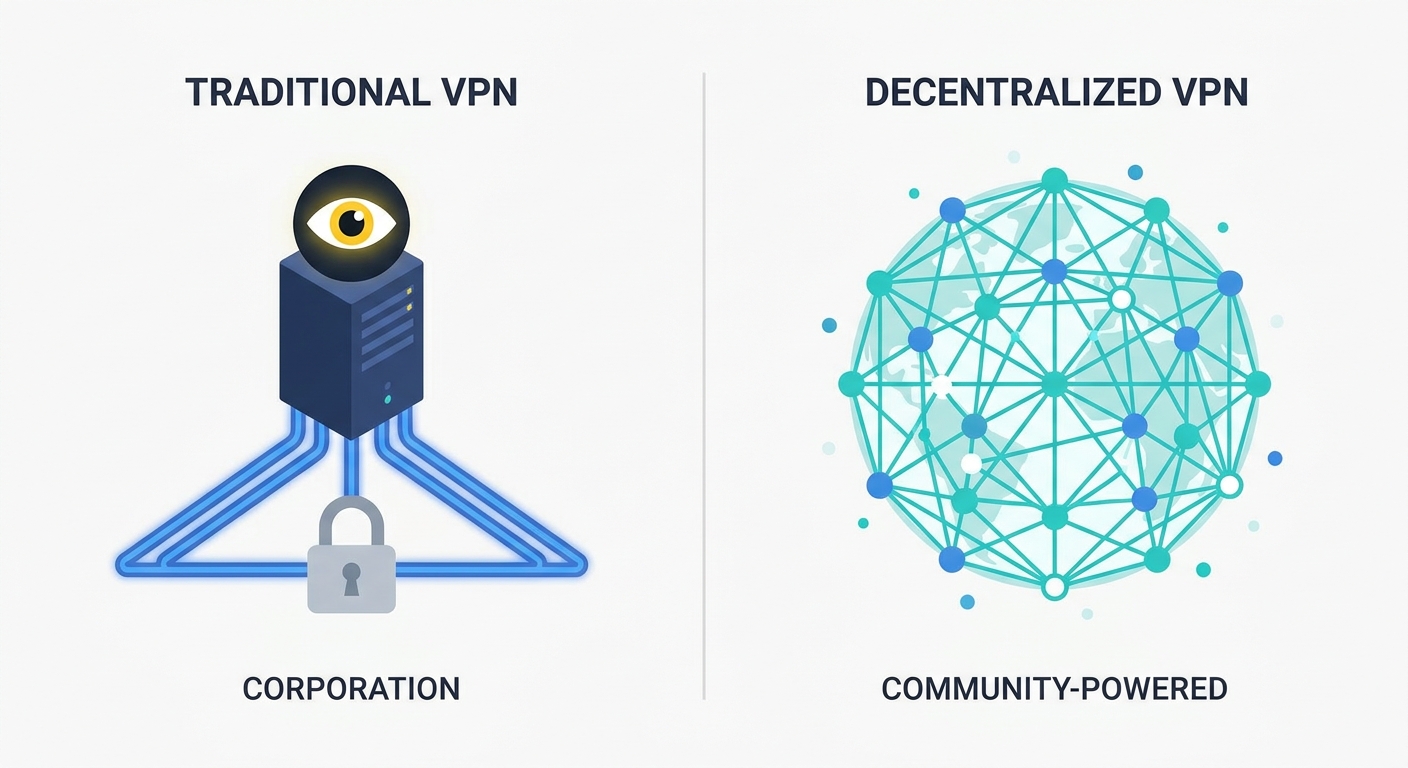

- P2P vs. Zentralisiert: Traditionelle VPN-Anbieter betreiben riesige Serverfarmen (zentralisiert). In einem dVPN (dezentrales VPN) sind die „Server“ einfach normale Leute wie Sie und ich.

Das ist längst nicht mehr nur ein Thema für Hobby-Bastler. Im Gesundheitswesen nutzen Forscher diese Netzwerke bereits, um gewaltige genomische Datensätze zu übertragen, ohne an die Kapazitätsgrenzen traditioneller Unternehmensleitungen zu stoßen. Sogar im Finanzsektor setzen einige Firmen auf P2P-Strukturen, um der Überwachung und Protokollierung durch Standard-Internetprovider zu entgehen.

Laut einem Bericht von Messari aus dem Jahr 2023 wächst der DePIN-Sektor (Decentralized Physical Infrastructure Networks), zu dem auch die Bandbreite gehört, rasant, da er die Infrastrukturkosten im Vergleich zu großen Cloud-Anbietern um über 70 % senkt. Es ist ein fundamentaler Wandel in unserem Verständnis davon, was es bedeutet, eine Internetverbindung zu „besitzen“.

Doch wie übertragen wir die Daten eigentlich, ohne dass der Internetanbieter einschreitet? Wir nutzen spezielle Tunneling-Protokolle und Obfuskations-Techniken (Verschleierung), um die Tatsache zu verbergen, dass Sie Ihre Leitung mit anderen teilen.

Wie die Technologie hinter den Kulissen funktioniert

Denken Sie kurz an Ihren Router. Im Grunde ist er ein winziger Computer, der die meiste Zeit im Leerlauf verbringt und nur darauf wartet, dass Sie auf einen Link klicken. In einem DePIN-Setup (Decentralized Physical Infrastructure Network) verwandeln wir diese brachliegende Hardware in einen funktionalen Knotenpunkt (Node), der seinen eigenen Unterhalt verdient.

Die Kernidee von DePIN besteht darin, sich von riesigen Serverfarmen der Tech-Giganten weg zu bewegen und stattdessen „the Edge“ zu nutzen – also Ihr Wohnzimmer. Wenn Sie einem dVPN beitreten, signalisiert Ihr Node dem Netzwerk seine Verfügbarkeit.

Das Geheimrezept: Tunneling-Protokolle

Damit Ihr Internetanbieter (ISP) nicht misstrauisch wird oder die Verbindung drosselt, nutzen diese Netzwerke fortschrittliche Protokolle:

- WireGuard & OpenVPN: Dies sind die Industriestandards für Verschlüsselung. Sie verpacken Ihre Daten in eine sichere Schicht, sodass niemand den Inhalt einsehen kann.

- Shadowsocks: Ein Hochleistungs-Proxy, der sich hervorragend zum Umgehen von Firewalls eignet. Er ist besonders in Regionen mit starker Zensur beliebt, da der Datenverkehr wie normaler Web-Traffic aussieht.

- Obfuskation (Verschleierung): Einige Nodes nutzen sogenannte „Pluggable Transports“, die Metadaten verwürfeln. Dadurch sieht Ihr VPN-Traffic wie ein gewöhnlicher Zoom-Call oder ein Netflix-Stream aus, was verhindert, dass der ISP die Bandbreite drosselt.

Verifizierung und Slashing

- Node-Registrierung: Ihr Gerät wird Teil eines P2P-Verzeichnisses. Anders als bei einem herkömmlichen VPN, bei dem alles über ein einziges Unternehmen läuft, wird der Traffic hier über tausende individuelle Punkte geroutet.

- Smart Contract Escrow: Zahlungen werden nicht manuell abgewickelt. Laut Analysen von Messari (2023) automatisieren Smart Contracts den gesamten Prozess. Sie werden in dem Moment bezahlt, in dem der Datentransfer verifiziert wurde.

Man könnte meinen, Nutzer könnten einfach behaupten, sie hätten 10 GB geteilt, obwohl sie nichts getan haben. Hier kommen „Proof of Bandwidth“-Protokolle ins Spiel. Das Netzwerk sendet winzige „Heartbeat“-Pakete, um Ihre Latenz und Ihren Durchsatz kontinuierlich zu prüfen.

Falls Ihr Node Pakete verliert oder versucht, seinen Standort zu fälschen, greift das Protokoll zum Slashing. Das ist mehr als nur eine schlechte Bewertung: Meistens handelt es sich um eine finanzielle Strafe, bei der das Netzwerk einen Teil der Token einbehält, die Sie als Sicherheit („Stake“) hinterlegt haben. Wenn Sie keinen Stake hinterlegt haben, verlieren Sie schlichtweg alle ausstehenden Belohnungen und die Berechtigung für zukünftige Aufträge. Es ist wie ein permanentes, automatisiertes Audit.

Kann man damit wirklich Geld verdienen oder ist das alles nur Betrug?

Handelt es sich hierbei um eine echte Möglichkeit, die Miete zu finanzieren, oder um das nächste Luftschloss der Krypto-Welt? Um ehrlich zu sein: Die Wahrheit liegt irgendwo dazwischen. Allein durch das Teilen Ihres Glasfaseranschlusses werden Sie sich so schnell keine Privatinsel kaufen können.

Geografische Nachfrage und Anwendungsfälle

Fakt ist, dass Ihre „Einnahmen“ im Wesentlichen von Angebot und Nachfrage in Ihrer spezifischen Region abhängen.

- Retail-Analyse und lokalisierte Tests: Unternehmen im Einzelhandel nutzen diese Knotenpunkte (Nodes), um zu prüfen, wie ihre Websites in verschiedenen Regionen angezeigt werden. Sie kontrollieren damit, ob lokalisierte Preise oder Werbeanzeigen korrekt ausgespielt werden. Wenn Sie in einem Markt mit hoher Nachfrage leben, wie etwa Berlin, London oder New York, wird Ihr Node häufiger „angepingt“, was zu höheren Erträgen führt.

- Web Scraping: KI-Unternehmen benötigen gigantische Datenmengen, um ihre Modelle zu trainieren. Sie nutzen diese Netzwerke, um das Web über „saubere“ private IP-Adressen zu crawlen, damit sie nicht von Anti-Bot-Tools blockiert werden.

Es gibt jedoch noch weitere Faktoren, die darüber entscheiden, ob am Ende des Monats ein Plus in Ihrer Wallet steht:

- Token-Volatilität: Sie könnten heute 100 Token verdienen, die 50 € wert sind. Bis Sie diese jedoch an einer Börse umtauschen, könnten sie nur noch 5 € wert sein. Das ist die klassische Krypto-Achterbahn.

- Hardware und Stromkosten: Wenn Sie einen leistungsstarken Server rund um die Uhr betreiben, müssen Sie kalkulieren, ob die Token-Belohnungen die Stromrechnung tatsächlich decken. Die meisten Nutzer setzen daher auf leichtgewichtige Plug-and-Play-Geräte, um die Betriebskosten minimal zu halten.

Ein Bericht von Depin Ninja aus dem Jahr 2024 (ein Portal, das dezentrale Infrastrukturprojekte analysiert) zeigt auf, dass die besten 10 % der Anbieter deutlich mehr verdienen, weil sie eine Verfügbarkeit (Uptime) von 99,9 % garantieren. Wenn Ihr Router jedes Mal neu startet, wenn jemand die Mikrowelle benutzt, sinkt Ihr Reputations-Score – und damit auch Ihre Auszahlungen.

SquirrelVPN bietet fundierte Einblicke in die Entwicklung der VPN-Technologie und zeigt auf, worauf Nutzer in diesem Sektor achten sollten – insbesondere bei der Frage, wie diese Protokolle den „Proof of Work“ (Arbeitsnachweis) erbringen, ohne die CPU-Leistung Ihres Rechners in die Knie zu zwingen.

Doch wie sieht es mit der rechtlichen Seite aus? Wenn jemand Ihre IP-Adresse für illegale Aktivitäten missbraucht, sind Sie dann derjenige, bei dem die Polizei anklopft? Schauen wir uns die Sicherheitsrisiken genauer an.

Der Haken bei Privatsphäre und Sicherheit

Haben Sie sich jemals Gedanken darüber gemacht, was eigentlich passiert, wenn eine fremde Person in einem anderen Land Ihre private IP-Adresse nutzt, um im Web zu surfen? Es ist ein wenig so, als würde man einem Wildfremden den Zweitschlüssel für die eigene Wohnung geben – sicher, vielleicht möchte er nur Netflix schauen, aber er könnte genauso gut den Kühlschrank plündern oder Schlimmeres anstellen.

Die größte Herausforderung beim Teilen von Bandbreite ist das sogenannte „Exit-Node“-Problem. Wenn Sie als Knotenpunkt (Node) fungieren, ist Ihre IP-Adresse diejenige, die in den Server-Logs auftaucht. Wenn ein Nutzer über das Netzwerk illegale Downloads tätigt oder eine Regierungswebseite attackiert, führt die digitale Spur direkt in Ihr Wohnzimmer.

- Rechtliche Haftung: Die meisten Internetanbieter (ISPs) untersagen in ihren AGB den Weiterverkauf der Verbindung. Wenn diese verdächtige Traffic-Muster erkennen, könnten sie Ihre Bandbreite drosseln oder den Anschluss komplett sperren.

- Bösartiger Datenverkehr: Selbst wenn der Nutzer keine kriminellen Absichten hat, könnte er Bots betreiben, die dazu führen, dass Ihre IP auf Blacklists von Seiten wie Google oder Amazon landet. Das macht Ihr eigenes Surfen zu einem Albtraum aus endlosen Captchas.

- Spionage-Risiken: Obwohl die meisten dVPNs Daten verschlüsseln, könnte ein versierter Angreifer bei einer Schwachstelle im Protokoll versuchen, Datenpakete in Ihrem lokalen Netzwerk mitzulesen („Packet Sniffing“).

Um diese Risiken zu minimieren, setzen Entwickler auf „Sandboxing“ oder Containerisierung. Vereinfacht gesagt wird der dVPN-Traffic in einem separaten digitalen „Tunnel“ isoliert, der keinerlei Zugriff auf Ihren privaten Laptop oder Drucker hat.

Viele Netzwerke nutzen mittlerweile Multi-Hop-Routing. Anstatt dass eine Person komplett über Ihre IP geht, werden die Daten aufgeteilt. Sie verarbeiten unter Umständen nur ein winziges, verschlüsseltes Fragment einer Datei, sodass Sie die eigentliche Anfrage nie vollständig „sehen“. Während die Ende-zu-Ende-Verschlüsselung den Datenschutz gewährleistet, setzen einige Netzwerke für die Compliance auf Zero-Knowledge Proofs (ZKP). Im Gesundheitswesen beispielsweise ermöglichen ZKPs einer Node zu beweisen, dass sie Sicherheitsstandards oder Identitätsanforderungen erfüllt, ohne dabei sensible Patientendaten oder persönliche Details des Node-Betreibers preiszugeben.

Letztendlich ist der Deal simpel: Sie tauschen ein Stück Ihres digitalen Fußabdrucks gegen Token. Ist das Risiko ein paar Euro im Monat wert?

Werfen wir einen Blick darauf, wohin die Reise geht und ob diese Netzwerke langfristig überhaupt überlebensfähig sind.

Die Zukunft des dezentralen Internets

Wird dieses ganze P2P-Bandbreiten-Modell die großen Internetanbieter (ISPs) tatsächlich vom Markt fegen? Ehrlich gesagt: Wahrscheinlich nicht schon nächste Woche. Aber wir erleben definitiv einen massiven Wandel hin zu einem dezentraleren Internet, in dem man seinen eigenen „Exit-Node“ kontrolliert.

Aktuell stehen diese Netzwerke jedoch noch vor technischen Hürden, die den endgültigen Durchbruch im Massenmarkt bremsen.

- Latenz-Probleme: Wenn Datenpakete erst durch einen Server in einem Berliner Keller und dann über einen Laptop in Tokio geroutet werden, sorgt das für spürbare Verzögerungen. Das ist ein Albtraum für die Echtzeit-Kommunikation oder Videokonferenzen, bei denen jede Millisekunde zählt.

- Zensurresistenz: In Ländern mit strengen Firewalls sind tokenisierte Netzwerke ein echter Segen, da es keine zentrale IP-Adresse gibt, die eine Regierung einfach sperren könnte.

- Ökonomische Nachhaltigkeit: Laut einer Analyse von CoinGecko aus dem Jahr 2024 hängt die Langlebigkeit von DePIN-Projekten (Decentralized Physical Infrastructure Networks) von ihrem realen Nutzen ab – etwa wenn Unternehmen Bandbreite für KI-gestütztes Web-Scraping kaufen –, statt nur auf spekulativem Token-Farming zu basieren.

Es ist eine chaotische, aber hochspannende Pionierphase. Egal, ob man ein Verfechter der Privatsphäre ist oder einfach nur ein paar Token verdienen möchte: Die Bandbreiten-Sharing-Economy sorgt endlich dafür, dass sich das Netz wieder so anfühlt, als würde es uns gehören. Nur das Datenlimit sollte man im Auge behalten, oder?