Dezentrales autonomes Routing für globale VPN-Knoten

TL;DR

Einführung in das autonome Routing in dVPNs

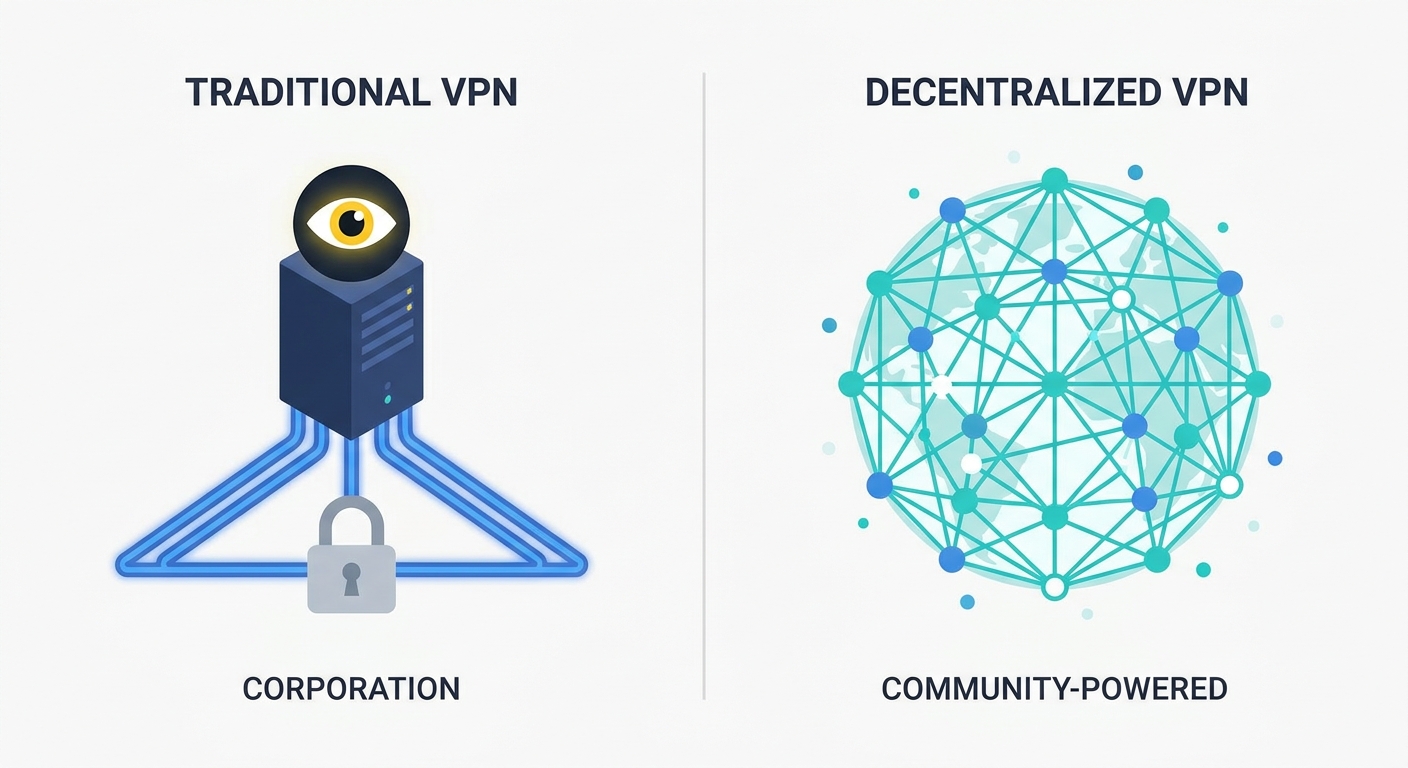

Haben Sie sich jemals gefragt, warum sich Ihr „No-Logs“-VPN immer noch wie eine Blackbox anfühlt, die von irgendeinem Unternehmen in einer Steueroase kontrolliert wird? Ehrlich gesagt ist das traditionelle Modell veraltet, da es darauf basiert, dass wir einer einzigen Instanz vertrauen müssen, unsere Datenpakete nicht zu analysieren.

In einem Standard-Setup verbinden Sie sich mit einem Server, der einem Provider gehört. Bei einem dVPN sprechen wir hingegen von autonomem Routing. Hier bestimmt das Netzwerk selbst, wie Daten bewegt werden – ganz ohne zentralen Akteur. Es ist der entscheidende Wechsel von der manuellen Serververwaltung hin zur P2P-Knotenerkennung (Node Discovery).

Anstatt dass ein CEO entscheidet, wo ein neuer Server aufgestellt wird, nutzt das Netzwerk DePIN (Decentralized Physical Infrastructure Networks), damit jeder seine überschüssige Bandbreite teilen kann. Ermöglicht wird dies durch Protokolle wie IP-over-P2P (IPOP), die eine verteilte Hashtabelle (Distributed Hash Table, DHT) nutzen, um IP-Adressen auf P2P-Identifikatoren abzubilden.

Laut GroupVPN.dvi, einer Publikation der University of Florida aus dem Jahr 2010, ermöglicht dies „selbstkonfigurierende virtuelle Netzwerke“, die für ihren Betrieb keinen zentralen Koordinator benötigen.

- Automatisierte Erkennung: Knoten finden sich gegenseitig über ein strukturiertes Overlay (wie einen Chord- oder Symphony-Ring) anstatt über eine fest codierte Serverliste.

- Dynamische Skalierung: Das Netzwerk wächst organisch mit jedem neuen Teilnehmer; es gibt keine „Kapazitätsgrenze“, die durch ein Unternehmensbudget festgeschrieben ist.

- Resilienz: Fällt ein Knoten aus, leitet der Routing-Algorithmus den Datenverkehr einfach daran vorbei. Fehlermeldungen wie „Server Down“ in Ihrer VPN-App gehören damit der Vergangenheit an.

Das Kernproblem ist, dass zentralisierte VPNs im Grunde Honeypots sind. Wenn eine Regierung eine Vorladung an einen Provider schickt, gefährdet dieser „Single Point of Failure“ die Sicherheit aller Nutzer. Selbst wenn „No-Logs“ versprochen wird, lässt sich technisch nicht verifizieren, was tatsächlich auf deren Hardware abläuft.

Wie Mitglieder der Privacy Guides Community in einer Diskussion im Jahr 2023 anmerkten, mieten viele zentralisierte Anbieter lediglich VPS-Kapazitäten bei großen Konzernen an. Das bedeutet, dass der Hoster die Netflow-Daten weiterhin einsehen kann, selbst wenn der VPN-Anbieter keine Protokolle führt.

dVPNs lösen dieses Problem, indem sie die Infrastruktur transparent machen. In restriktiven Regionen – etwa für Journalisten in Ländern mit starker Zensur – ist ein dVPN-Knoten, der über eine private Wohnzimmer-IP (Residential IP) läuft, wesentlich schwerer zu blockieren als eine bekannte Rechenzentrum-IP.

Es geht nicht nur um Anonymisierung, sondern darum, ein Netzwerk aufzubauen, das niemandem gehört. So kann auch niemand gezwungen werden, den „Kill Switch“ für die Freiheit im Internet umzulegen.

Im nächsten Abschnitt tauchen wir tiefer in das technische Grundgerüst und die ökonomischen Anreize ein, die dafür sorgen, dass diese Knoten miteinander kommunizieren, ohne dass Ihre Daten im digitalen Abgrund verloren gehen.

Das technische Rückgrat des P2P-Bandbreitenteilens

Wer glaubt, ein P2P-Netzwerk sei lediglich ein Haufen Computer, die unkoordiniert ins Leere rufen, wird bei dem Versuch, sensiblen VPN-Traffic zu routen, schnell an seine Grenzen stoßen. Ohne eine zentrale Instanz (den Server), die jedem Teilnehmer den Weg weist, benötigen wir ein System, mit dem sich Nodes gegenseitig finden und organisieren können, ohne im Chaos zu versinken.

In der Welt der dVPNs (dezentrale VPNs) unterscheiden wir primär zwischen zwei Arten von Overlays: strukturierten und unstrukturierten. Unstrukturierte Netzwerke gleichen einem überfüllten Raum, in dem man einfach einen Namen ruft und hofft, dass jemand antwortet – das funktioniert in kleinen Gruppen, skaliert aber nicht für ein globales VPN.

Strukturierte Overlays, wie sie beispielsweise im Brunet-Framework zum Einsatz kommen, nutzen einen eindimensionalen Ring (man kann sich das wie einen Kreis aus Adressen vorstellen). Jeder Node erhält eine eindeutige P2P-Adresse und muss lediglich seine unmittelbaren Nachbarn kennen, um das Gesamtsystem am Laufen zu halten. Hier kommen Distributed Hash Tables (DHT) ins Spiel.

Anstatt eine zentrale API zu fragen: „Wo ist der Node für Japan?“, stellt man eine Anfrage an die DHT. Dies ist eine dezentrale Karte, auf der Peers (Key-Value)-Paare speichern. In einem dVPN ist der Key (Schlüssel) meist ein Hash der gewünschten IP, während der Value (Wert) die P2P-Adresse des Nodes ist, der diese IP aktuell bereitstellt.

Die meisten Heimanwender befinden sich hinter einem NAT (Network Address Translation), das wie eine Einwegtür fungiert: Man kann zwar rausgehen, aber niemand von außen kann einfach anklopfen. Wenn wir eine echte Sharing Economy für Bandbreite aufbauen wollen, müssen jedoch auch reguläre Privathaushalte als Nodes fungieren können.

Dieses Problem lösen wir mittels UDP Hole Punching. Da das öffentliche Overlay bereits beide Peers kennt, dient es als „Rendezvous-Punkt“. Die beiden Nodes versuchen, exakt zeitgleich miteinander zu kommunizieren; das NAT interpretiert dies als ausgehende Anfrage und lässt den eingehenden Traffic passieren.

Um die Sicherheit während dieses Handshakes zu gewährleisten, nutzen die Nodes einen Verschlüsselungs-Handshake (oft basierend auf dem Noise-Protokoll), um einen Session-Key zu etablieren, bevor tatsächliche Daten fließen. Dies stellt sicher, dass selbst der Rendezvous-Punkt keinen Einblick in den getunnelten Datenverkehr hat.

- Strukturierte Overlays: Nutzen eine Ring-Topologie (wie Symphony), um sicherzustellen, dass jeder Node in O(log N) Hops gefunden werden kann.

- Relay-Fallback: Sollte das Hole Punching fehlschlagen (oft bei symmetrischen NATs der Fall), können die Daten über andere Peers weitergeleitet werden, was jedoch die Latenz leicht erhöht.

- Pathing: Ein Verfahren, bei dem ein einzelner UDP-Socket sowohl für das öffentliche Discovery als auch für private VPN-Tunnel gemultiplext wird, was das Setup deutlich ressourcenschonender macht.

Manche kritisieren die Blockchain als „ineffiziente Datenbank“ – und ehrlich gesagt haben sie recht: Sie ist langsam. Doch wie bereits in unseren Privacy-Guides erwähnt, ist diese Ineffizienz ein Feature, wenn man den Betreibern der einzelnen Nodes nicht blind vertrauen kann.

Wir nutzen Smart Contracts, um die Reputation und die Verfügbarkeit (Uptime) der Nodes zu verwalten. Wenn ein Node plötzlich Pakete verwirft oder Traffic protokolliert, muss das Netzwerk reagieren. Anstatt dass ein CEO einen schlechten Mitarbeiter entlässt, erkennt der Smart Contract den fehlgeschlagenen „Proof-of-Bandwidth“. In der Folge werden die Rewards des Nodes gekürzt (Slashing) oder sein Reputations-Score gesenkt.

Die größte Herausforderung ist die Abrechnung. In einem P2P-Bandbreitenmarktplatz muss für die Nutzung gezahlt werden, aber wir wollen keine dauerhaften Aufzeichnungen über das Surfverhalten in einem öffentlichen Ledger hinterlassen.

- Zero-Knowledge Proofs (ZKP): Beweisen Sie, dass Sie für 5 GB Daten bezahlt haben, ohne preiszugeben, welchen spezifischen Node Sie genutzt haben.

- Off-Chain-Mikrozahlungen: Nutzung von State Channels (ähnlich wie das Lightning Network), um winzige Token-Beträge pro übertragenem Megabyte zu senden. Die Blockchain sieht so nur den Beginn und das Ende einer Sitzung.

- Konsensbasierte Revozierung: Wenn sich ein Nutzer oder Node böswillig verhält, nutzt das Netzwerk einen dezentralen Konsens, um eine Sperre (Revocation) zu verbreiten. Da es keine zentrale Zertifizierungsstelle (CA) gibt, einigen sich die Nodes basierend auf kryptografischen Beweisen des Fehlverhaltens darauf, den böswilligen Akteur zu ignorieren.

Als Nächstes widmen wir uns den eigentlichen Krypto-Protokollen – insbesondere der Frage, wie wir Technologien wie WireGuard und das Noise-Protokoll einsetzen, damit Ihre Daten nicht vom Betreiber Ihres Exit-Nodes mitgelesen werden können.

Tokenisierte Bandbreite und die Mining-Ökonomie

Hast du dich jemals gefragt, warum du monatlich zwanzig Euro für ein VPN bezahlst, während dein Heimrouter buchstäblich nichts tut, während du bei der Arbeit bist? Ehrlich gesagt ist dieses "Airbnb für Bandbreite"-Konzept der einzige Weg, wie wir Privatsphäre wirklich skalieren können, ohne einfach nur noch mehr Rechenzentren von Großkonzernen zu bauen, die für Regierungen leicht zu sperren sind.

Die Kernidee dahinter ist das Bandwidth Mining. Dabei löst du keine mathematischen Rätsel wie beim Bitcoin-Mining, sondern stellst einen echten Nutzwert bereit. Indem du einen dVPN-Node betreibst, vermietest du im Grunde deine ungenutzte Upload-Kapazität an jemanden, der einen Exit-Point in deiner Region benötigt.

Token-incentivierte Netzwerke sind das "Warum" hinter der gesamten Operation. Menschen betreiben Nodes nicht nur aus reiner Nächstenliebe – nun ja, vielleicht einige – aber die meisten wollen eine Gegenleistung.

- Passives Einkommen: Nutzer verdienen Krypto-Belohnungen (Token) basierend auf dem Volumen der weitergeleiteten Daten oder der Zeit, die sie online bleiben.

- Angebot und Nachfrage: In einem dezentralen Marktplatz können die Token-Belohnungen sprunghaft ansteigen, wenn plötzlich ein Bedarf an Nodes in Ländern wie der Türkei oder Brasilien besteht. Das motiviert mehr Menschen, dort Nodes zu starten.

- Kein Mittelsmann: Anstatt dass ein Provider 70 % für "Marketing" einbehält, fließt der Wert direkt vom Nutzer, der für das VPN zahlt, zum Node-Betreiber, der die Leitung bereitstellt.

Es ist ein klassisches DePIN-Szenario (Decentralized Physical Infrastructure Networks). Du nimmst physische Infrastruktur, die bereits existiert – deine Glasfaserleitung zu Hause oder einen kleinen VPS – und bindest sie in ein globales Netzwerk ein. Dadurch entsteht ein verteilter Pool von Residential IPs, die fast unmöglich von regulärem Datenverkehr zu unterscheiden sind. Das macht es für Zensur-Firewalls zu einem Albtraum, Schritt zu halten.

Aber hier liegt die technische Herausforderung: Woher weiß man, ob der Typ in Deutschland tatsächlich deine 2 GB Traffic weitergeleitet hat? In einer P2P-Ökonomie wird es immer Versuche geben zu betrügen. Leute werden behaupten, sie hätten Daten gesendet, die sie nie verschickt haben, oder sie lassen Pakete fallen, um ihr eigenes Datenlimit zu schonen, während sie trotzdem Belohnungen kassieren.

Hier kommen Proof-of-Relay und ähnliche Konsensmechanismen ins Spiel. Wir brauchen einen Weg, die Arbeit zu verifizieren, ohne dass ein zentraler Server den Traffic überwacht (was die Privatsphäre zerstören würde).

Wie im GroupVPN-Paper beschrieben, können wir die DHT (Distributed Hash Table) nutzen, um diese Interaktionen zu verfolgen, aber wir benötigen einen "Beweis", der kryptografisch verifizierbar ist. In der Regel geschieht dies über signierte Quittungen. Wenn du einen Node nutzt, signiert dein Client alle paar Megabyte eine kleine "Paketquittung" und sendet sie an den Node. Der Node reicht diese Quittungen dann bei einem Smart Contract ein, um seine Token einzufordern.

Die Verhinderung von Sybil-Attacken ist hier der Endgegner. Eine Sybil-Attacke liegt vor, wenn eine Person 10.000 Fake-Nodes erstellt, um das Netzwerk zu kontrollieren oder alle Belohnungen abzugreifen.

- Staking: Um einen Node zu betreiben, muss man oft eine bestimmte Menge des nativen Netzwerk-Tokens "staken" oder sperren. Wer sich bösartig verhält, verliert seine Einlage.

- Reputations-Scores: Nodes, die seit Monaten mit einer Verfügbarkeit von 99 % online sind, erhalten Priorität beim Traffic gegenüber irgendeinem neuen Node, der gerade erst aufgetaucht ist.

- Proof-of-Bandwidth: Das Netzwerk sendet gelegentlich "Challenge"-Pakete – im Grunde ein dezentraler Speedtest –, um sicherzustellen, dass du tatsächlich die 100-Mbit-Leitung hast, die du angibst.

Ich habe Leute in der Community gesehen, die "Mining-Rigs" gebaut haben, die lediglich aus einem Stapel Raspberry Pi 4s bestehen, die an verschiedenen privaten Internetanschlüssen hängen. Im kleingewerblichen Bereich könnte ein Ladenbesitzer einen Node in seinem Gäste-WLAN-VLAN laufen lassen, um seine monatliche Internetrechnung zu refinanzieren.

Im Finanzsektor sehen wir bereits, dass DEXs (dezentrale Börsen) diese Netzwerke in Betracht ziehen, um sicherzustellen, dass ihre Front-Ends nicht durch die Blockierung ihrer API durch einen einzelnen ISP lahmgelegt werden können. Wenn Bandbreite tokenisiert ist, wird das Netzwerk selbstheilend.

Eine Diskussion in der Privacy Guides Community im Jahr 2023 hob hervor, dass diese Anreize zwar großartig sind, wir aber vorsichtig sein müssen. Wenn die "Mining"-Belohnungen zu hoch sind, bekommt man nur noch Rechenzentren, die sich als Heimanwender tarnen, was den Zweck eines verteilten Residential-Netzwerks zunichtemacht.

Wie auch immer, wenn du das Ganze aufsetzen willst, stelle sicher, dass deine Linux-Firewall wasserdicht ist. Du willst kein Exit-Node sein, ohne eine grundlegende Systemhärtung vorgenommen zu haben.

Als Nächstes schauen wir uns die eigentlichen Verschlüsselungsprotokolle an – insbesondere, wie wir Tools wie WireGuard und das Noise-Protokoll nutzen, um zu verhindern, dass der Node-Betreiber sieht, was du tust.

Datenschutz-Protokolle und Netzwerksicherheit

Angenommen, Sie haben ein dezentrales Netzwerk aufgebaut und die Nutzer teilen fleißig ihre Bandbreite – aber wie verhindern wir, dass der Betreiber des Exit-Nodes Ihre Bankdaten mitliest? Ganz ehrlich: Wenn der eigentliche Tunnel nicht verschlüsselt ist, bauen Sie lediglich eine schnellere Autobahn für Identitätsdiebe.

Um zu verstehen, wie sich Web3-Privacy-Tools entwickeln, lohnt sich ein Blick auf Projekte wie SquirrelVPN als Fallstudie dafür, wie diese Protokolle in der Praxis implementiert werden. In einem dVPN (dezentrales VPN) arbeiten wir mit zwei Ebenen der Sicherheit: Point-to-Point (PtP) und End-to-End (EtE).

Für die PtP-Ebene nutzen wir das Noise Protocol Framework. Das ist dieselbe mathematische Grundlage, auf der auch WireGuard basiert. Es ermöglicht zwei Nodes, einen gegenseitigen Handshake durchzuführen und eine verschlüsselte Verbindung aufzubauen, ohne dass eine zentrale Instanz die Identitäten verifizieren muss. Stattdessen werden statische Public Keys verwendet, die bereits in der DHT (Distributed Hash Table) indiziert sind.

Für diese P2P-Tunnel setzen wir meist auf DTLS (Datagram Transport Layer Security) oder den UDP-basierten Transport von WireGuard. Im Gegensatz zum Standard-TLS, das einen stabilen TCP-Stream benötigt, funktionieren diese Protokolle über UDP. Das ist für die VPN-Performance entscheidend: Wenn ein Paket verloren geht, friert nicht die gesamte Verbindung ein, während auf eine erneute Übertragung gewartet wird. Der Datenfluss läuft einfach weiter – ein Muss für Anwendungen mit niedriger Latenz wie Gaming oder VoIP.

Der eigentliche „Endgegner“ ist jedoch der Exit-Node. Da irgendjemand Ihren Traffic letztlich ins offene Web einspeisen muss, sieht dieser letzte Knotenpunkt zwangsläufig das Ziel der Verbindung. Um dieses Risiko zu minimieren, nutzen wir Multi-Hop-Routing. Dabei kennt der Exit-Node Ihre Identität nicht, sondern sieht nur die Adresse des Relay-Nodes, von dem die Daten stammen.

Was passiert aber, wenn sich ein Node-Betreiber als bösartig entpuppt? In einem herkömmlichen VPN löscht der Administrator einfach dessen Account. In einem P2P-Netzwerk gibt es jedoch keinen „Admin“ mit einem roten Knopf. Wir benötigen eine Methode, um schädliche Nodes ohne zentrale Autorität auszuschließen, da sonst das gesamte Netzwerk gefährdet ist.

Hier kommen Broadcast-Revocation-Algorithmen ins Spiel. Als spezifisches Feature des GroupVPN-Frameworks wird, sobald ein Node negativ auffällt – etwa durch das Scheitern bei Proof-of-Bandwidth-Challenges oder den Versuch, Scripte einzuschleusen –, eine Widerrufsnachricht (Revocation) vom Consensus-Layer des Netzwerks signiert und über den zirkulären Adressraum verbreitet. Da das Netzwerk wie ein Ring strukturiert ist, verbreitet sich die Nachricht rekursiv und erreicht jeden Peer in O(log^2 N) Zeit.

Dieses System funktioniert dank der PKI (Public Key Infrastructure). Jeder Node besitzt ein Zertifikat, das fest mit seiner P2P-Adresse verknüpft ist. Anstatt sich auf einen zentralen Server zu verlassen, der offline gehen könnte, speichern die Nodes diese „digitalen Sterbeurkunden“ (Revocation Certificates) direkt in der DHT. Wenn ein Node versucht, eine Verbindung zu Ihnen aufzubauen, prüfen Sie die DHT; steht er auf der Liste, wird die Verbindung abgebrochen, noch bevor ein Datenaustausch stattfindet.

- Identitätsbindung: Zertifikate sind an die P2P-Adresse des Nodes gebunden. Ein Angreifer kann also nicht einfach seinen Namen ändern, um wieder beizutreten.

- Rekursive Partitionierung: Der Broadcast unterteilt das Netzwerk in Sektionen. So wird sichergestellt, dass jeder Node informiert wird, ohne durch doppelte Nachrichten überlastet zu werden.

- Lokale CRLs (Certificate Revocation Lists): Nodes speichern einen kleinen lokalen Cache der jüngsten Widerrufe, damit sie nicht für jedes einzelne Paket die DHT abfragen müssen.

Es ist kein perfektes System – Sybil-Angriffe bleiben eine Herausforderung –, aber durch die Kombination von Staking mit diesen Revocation-Protokollen machen wir es für böswillige Akteure schlichtweg zu teuer, immer wieder zurückzukehren.

Als Nächstes schauen wir uns an, wie wir diese dezentralen Tunnel mit dem klassischen Internet verbinden, ohne das „No-Logs“-Versprechen zu brechen.

Die Zukunft der Web3-Internetfreiheit

Wer heute noch monatliche Abogebühren an einen VPN-Anbieter zahlt, der morgen sang- und klanglos verschwinden oder aufgekauft werden könnte, baut sein digitales Haus im Grunde auf Treibsand. Machen wir uns nichts vor: Das eigentliche Ziel sind nicht bloß bessere VPN-Apps – es geht darum, das gesamte Konzept zentralisierter Internetdienstanbieter (ISPs) durch ein Modell zu ersetzen, das wir tatsächlich selbst kontrollieren.

Wir bewegen uns auf eine Welt zu, in der dVPNs nicht mehr nur eine App sind, die man kurz aktiviert, um Netflix-Inhalte aus anderen Ländern freizuschalten. Die Vision ist ein dezentraler ISP (dISP)-Ansatz, bei dem die Konnektivität von dem Moment an, in dem sich der Router synchronisiert, nativ auf Multi-Hop-Verbindungen und Peer-to-Peer-Strukturen basiert.

- Ablösung traditioneller ISPs: Anstatt dass ein einziger großer Kabelnetzbetreiber die „letzte Meile“ Ihres Internetzugangs kontrolliert, nutzt ein dISP Mesh-Netzwerke und P2P-Bandbreitenteilung für das Routing. Wenn Ihr Nachbar eine Glasfaserleitung hat und Sie einen 5G-Knoten betreiben, entscheidet das Netzwerk autonom über den besten Pfad – basierend auf Latenz und Token-Kosten.

- Web3-Browserintegration: Stellen Sie sich einen Browser vor, bei dem das VPN keine Erweiterung ist, sondern fester Bestandteil des Netzwerk-Stacks. Durch Protokolle wie libp2p könnten Browser Daten direkt aus dem dVPN-Overlay beziehen. Staatliche Firewalls würden damit praktisch wirkungslos, da es keinen zentralen „Exit-Point“ mehr gibt, den man blockieren könnte.

- Sicherheit für IoT und Edge-Computing: Smart-Home-Geräte sind bekanntlich extrem unsicher. Indem man jedem IoT-Gerät eine P2P-Adresse in einem strukturierten Overlay zuweist (wie dem zuvor erwähnten Symphony-Ring), lässt sich ein privates, verschlüsseltes „Heimnetzwerk“ aufbauen, das den gesamten Globus umspannt – ohne dass ein einziger Port am Router geöffnet werden muss.

Betrachten wir zum Beispiel eine medizinische Klinik in einer ländlichen Region. Anstatt sich auf einen instabilen lokalen ISP zu verlassen, der keinerlei Verschlüsselung bietet, könnten sie einen dVPN-Node nutzen, um einen direkten, mit WireGuard gesicherten Tunnel zu einem 800 Kilometer entfernten Krankenhaus aufzubauen. Wie Forscher der University of Florida in ihrem GroupVPN-Paper dargelegt haben, macht diese „selbstkonfigurierende“ Natur es auch für Laien wesentlich einfacher, sichere Verbindungen aufrechtzuerhalten.

Aber bleiben wir realistisch: Es ist nicht alles Gold, was glänzt (oder mit Token belohnt wird). Wer jemals versucht hat, seinen Traffic über drei verschiedene private Nodes auf drei verschiedenen Kontinenten zu leiten, weiß, dass die Latenz der stille Killer des dezentralen Traums ist.

- Der Kompromiss zwischen Geschwindigkeit und Dezentralisierung: Ein zentralisierter VPN-Anbieter nutzt 10-Gbit/s-Leitungen in Tier-1-Rechenzentren. In einem dVPN ist man oft von der Upload-Geschwindigkeit eines privaten Internetanschlusses abhängig. Wir benötigen besseres Multipath-Routing – bei dem der Client eine Datei in Fragmente aufteilt und diese gleichzeitig über fünf verschiedene Nodes lädt –, um auch nur annähernd an kommerzielle Geschwindigkeiten heranzukommen.

- Regulatorische und rechtliche Hürden: Wenn Sie einen Node betreiben und jemand nutzt Ihre private IP-Adresse für illegale Aktivitäten, wer trägt dann die Verantwortung? Während die Verschlüsselung den Inhalt schützt, bleibt das Problem des „Exit-Nodes“ real. Wir brauchen robuste rechtliche Proxy-Frameworks oder fortschrittlicheres Onion-Routing, damit Node-Betreiber nicht für das Fehlverhalten Dritter haftbar gemacht werden können.

Wie dem auch sei: Die Technologie macht enorme Fortschritte. Wir bewegen uns weg vom „Vertrauen in eine Marke“ hin zum „Vertrauen in die Mathematik“. Der Übergang ist holprig, aber letztlich ist es der einzige Weg, um ein wirklich offenes Internet zurückzugewinnen.

Im nächsten Abschnitt schauen wir uns an, wie Sie schon heute einen Beitrag zu diesen Netzwerken leisten können, ohne dabei Ihre Linux-Installation zu zerschießen.

Fazit und abschließende Gedanken

Nachdem wir uns nun durch die gesamte Routing-Mathematik und die Tokenomics gearbeitet haben – wo stehen wir eigentlich? Ehrlich gesagt fühlt es sich so an, als wären wir endlich an einem Punkt angelangt, an dem die „Privatsphäre“, die uns seit Jahren versprochen wird, tatsächlich verifizierbar wird. Wir müssen uns nicht mehr auf das bloße Ehrenwort eines kommerziellen VPN-Anbieters verlassen.

Die Entwicklung hat uns vom einfachen P2P-Tunneling hin zum vollständig autonomen Routing geführt, bei dem das Netzwerk im Grunde wie ein lebendiger, selbstheilender Organismus funktioniert. Es geht nicht mehr nur darum, die eigene IP-Adresse zu verschleiern; es geht darum, ein Web aufzubauen, das keinen „Kill Switch“ besitzt, über den ein einzelner CEO entscheiden könnte.

Wenn Sie in dieses Ökosystem eintauchen möchten, sind hier die wichtigsten Punkte, wie diese Systeme die Spielregeln grundlegend verändern:

- Verifizierung statt Vertrauen: Wie bereits erwähnt, müssen wir keiner „No-Logs“-Richtlinie blind vertrauen, wenn die Infrastruktur Open-Source ist und das Routing über eine DHT (Distributed Hash Table) abgewickelt wird. Der Code ist auditierbar, und die Blockchain verwaltet die Reputation der Knoten ohne Mittelsmänner.

- Resilienz durch DePIN: Durch die Nutzung von Residential-IPs und privaten Knoten (Nodes) sind diese Netzwerke für Zensurbehörden wesentlich schwerer zu blockieren als bekannte Rechenzentrum-IPs. Wird ein Knoten auf die schwarze Liste gesetzt, tauchen an seiner Stelle drei neue auf.

- Die Bandbreiten-Ökonomie: Tokenisierung ist hier kein bloßes Schlagwort. Sie ist der Treibstoff, der die Nodes am Laufen hält. Ohne die Mining-Anreize gäbe es schlichtweg nicht die globale Abdeckung, die notwendig ist, um ein VPN schnell genug für den täglichen Gebrauch zu machen.

- Gehärtete Sicherheit: Dank WireGuard und den besprochenen Revozierungsprotokollen sinkt das Risiko, dass ein „Rogue Node“ (böswilliger Knoten) Daten mitschneidet, von Tag zu Tag. Die Mathematik dahinter sorgt dafür, dass es schlichtweg zu teuer ist, sich als böswilliger Akteur im Netzwerk zu verhalten.

Für Entwickler oder Power-User ist der nächste logische Schritt das Aufsetzen eines eigenen Knotens. Seien Sie nicht nur Konsument, sondern werden Sie Teil der Infrastruktur. Die meisten dieser Netzwerke bieten ein recht einfaches Setup an, sofern Sie sich im Terminal sicher fühlen.

Hier ist ein hypothetisches Beispiel, wie eine grundlegende Node-Einrichtung auf einem Linux-System aussehen könnte (Hinweis: Dies ist ein allgemeines Template; prüfen Sie bitte die spezifische Dokumentation von Protokollen wie Sentinel oder Mysterium, bevor Sie Befehle ausführen):

# Hypothetisches Beispiel für ein allgemeines dVPN-Node-Setup

sudo apt update && sudo apt install wireguard-tools -y

# Download des Setup-Skripts des Providers

curl -sSL https://get.example-dvpn-protocol.io | bash

# Initialisierung des Knotens mit Ihrer Reward-Wallet

dvpn-node init --operator-address Ihre_Wallet_Adresse

# Starten des Dienstes

sudo systemctl enable dvpn-node && sudo systemctl start dvpn-node

Die Zukunft der Web3-Internetfreiheit wird uns nicht von den großen Tech-Konzernen serviert. Sie wird von Tausenden von uns aufgebaut, die kleine, verschlüsselte Knoten in ihren Abstellkammern und Büros betreiben.

Wie in der eingangs betrachteten Forschung von GroupVPN.dvi dargelegt, sinkt die Einstiegshürde für diese Netzwerke endlich massiv. Die Tools sind da, die Verschlüsselung ist solide und die Anreize sind richtig gesetzt.

Also: Hören Sie auf, für „Privatsphäre“ zu bezahlen, und fangen Sie an, sie selbst mit aufzubauen. Es mag anfangs etwas technisch sein und die Latenz könnte gelegentlich nerven, aber es ist der einzige Weg, das Internet offen zu halten. Vielen Dank, dass Sie diesen Deep Dive mitgemacht haben. Härten Sie Ihre Linux-Instanzen und versuchen Sie vielleicht dieses Wochenende mal, einen Node zu hosten. Vielleicht verdienen Sie sogar ein paar Token, während Sie schlafen.