ما هي شبكات البنية التحتية اللامركزية؟ أمن الشبكات والخصوصية

TL;DR

فهم ثورة شبكات البنية التحتية الفيزيائية اللامركزية وأهميتها

هل تساءلت يوماً لماذا يجب أن تمر بياناتك عبر مستودع ضخم بلا نوافذ تملكه إحدى شركات التقنية الكبرى لمجرد إرسال بريد إلكتروني خاص؟ الأمر يشبه إرسال رسالة بريدية يجب أن تمر عبر غرفة معيشة شخص غريب أولاً قبل وصولها لوجهتها.

هنا يأتي دور شبكات البنية التحتية الفيزيائية اللامركزية، المعروفة اختصاراً بمصطلح دي بين. تخيل هذا المفهوم كأنه "نموذج مشاركة السكن" ولكن لنطاق التردد الترددي أو الأجهزة. فبدلاً من استحواذ شركة واحدة عملاقة على كافة الخوادم، يقوم أفراد عاديون — مثلي ومثلك — بتوصيل أجهزتهم الخاصة لإنشاء شبكة عالمية موحدة.

- أجهزة قائمة على التعهيد الجماعي: يستضيف الأفراد عُقداً تقنية صغيرة (مثل أجهزة توجيه متخصصة) في منازلهم لتوفير خدمات مثل الواي فاي أو التخزين السحابي.

- العمود الفقري القائم على البلوكشين: يتولى سجل عام رقمي إدارة عمليات الدفع والتتبع، مما يلغي الحاجة لوسيط يقتطع عمولات ضخمة.

- حوافز الرموز الرقمية: تتقاضى أجراً في شكل رموز مشفرة مقابل مشاركة مواردك غير المستغلة، مما يضمن استمرارية نمو الشبكة وتوسعها.

إن الاعتماد على صوامع التقنية الكبرى المركزية يشكل خطراً أمنياً جسيماً؛ فعندما يواجه مزود سحابي رئيسي "يوماً سيئاً"، يتوقف نصف الإنترنت عن العمل. هذا ما يسمى بـ نقطة الفشل الواحدة التي يعشق المخترقون استغلالها.

وفقاً لتقرير صادر عن مؤسسة "ميساري" لعام 2024، نما قطاع البنية التحتية اللامركزية ليصبح سوقاً بمليارات الدولارات لأنه يقضي على هذه الاختناقات. في قطاع الرعاية الصحية، يعني هذا أن سجلات المرضى لا تقبع في خادم واحد عرضة للاختراق. وفي القطاع المالي، يمنع هذا النموذج أي خلل مفاجئ في واجهة برمجة التطبيقات من تجميد حساباتك.

إننا نشهد تحولاً جذرياً من "الثقة في الشركات" إلى "الثقة في البروتوكولات البرمجية". وفي الفقرة التالية، سنستعرض كيف يساهم هذا النظام فعلياً في الحفاظ على خصوصية تصفحك للإنترنت.

كيف تعمل الخصوصية المدعومة بالبلوكتشين على إصلاح الإنترنت

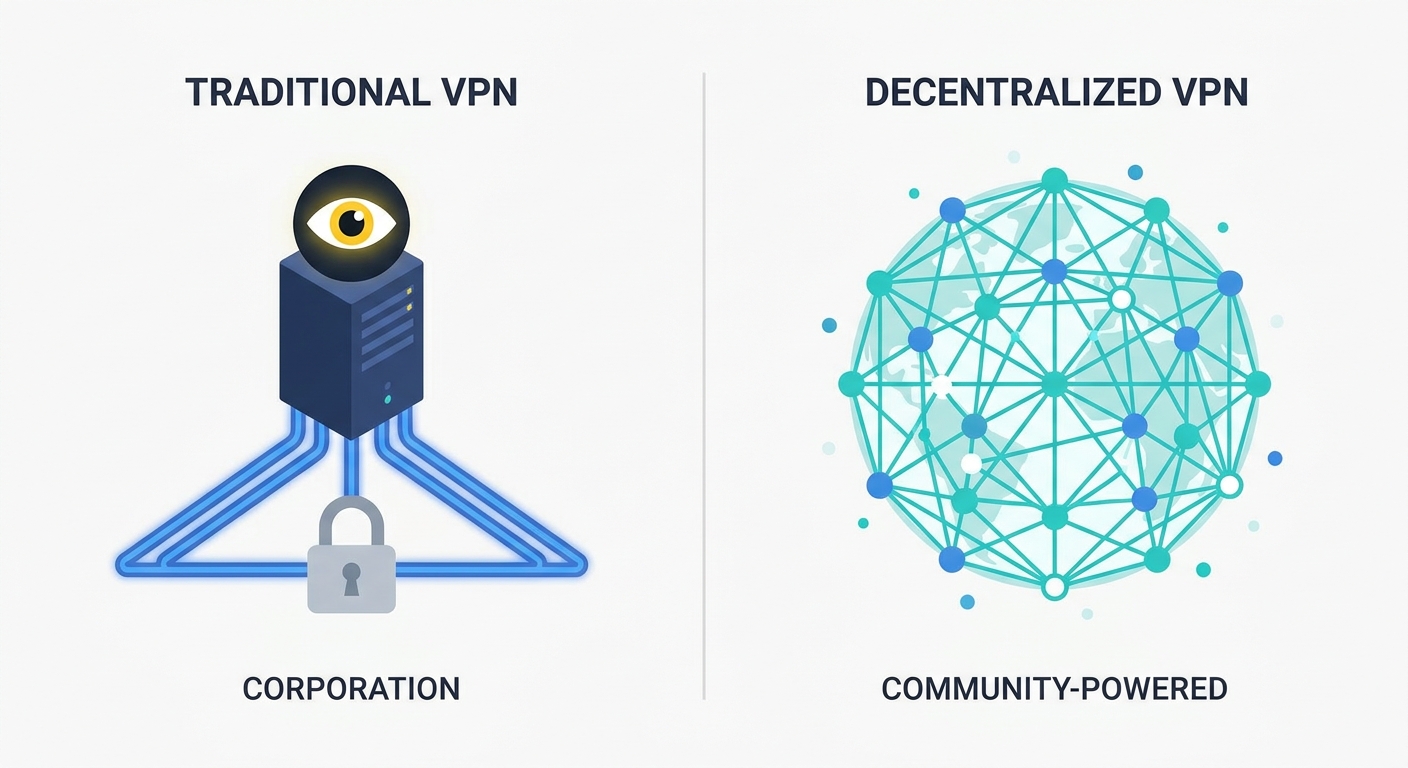

هل ساورك الشك يوماً في أن خدمات الشبكات الخاصة الافتراضية التقليدية مجرد وعود واهية بعدم الاطلاع على بياناتك؟ في الواقع، أنت تمنح سجل تصفحك بالكامل لشركة واحدة، وتأمل ألا تكون سياسة "عدم الاحتفاظ بالسجلات" مجرد شعار تسويقي براق.

في الأنظمة التقليدية، تمر كافة بياناتك عبر خادم مركزي. وإذا تعرض هذا الخادم للاختراق أو تلقى طلباً قانونياً بالإفصاح، فإن خصوصيتك تتبخر في لحظة. هذا النموذج يمثل "نقطة فشل مركزية" وعنق زجاجة ضخم.

"أشار تحليل أجرته مؤسسة 'كونسومر ريبورتس' في عام 2023 إلى أن العديد من خدمات الشبكات الخاصة الافتراضية الشهيرة تعاني فعلياً من نقص الشفافية فيما يتعلق بملكية الخوادم وممارسات التعامل مع البيانات."

تأتي الشبكات الخاصة الافتراضية اللامركزية (dVPN) لتقلب هذه الموازين. فبدلاً من الاعتماد على شركة كبرى واحدة، أنت تستخدم شبكة خصوصية من الند للند (P2P). يتم تقسيم بياناتك وإرسالها عبر عُقد متعددة يمتلكها أفراد مختلفون، مما يعني أنه لا يوجد كيان واحد يمتلك الصورة الكاملة لنشاطك.

- غياب السجلات المركزية: نظراً لعدم وجود خادم مركزي، لا يوجد مكان واحد لتخزين (أو سرقة) سجلات نشاطك.

- مقاومة الرقابة: من الصعب جداً على الحكومات حظر آلاف العناوين الرقمية (IP) المنزلية الفردية مقارنة بحظر مركز بيانات ضخم وواضح.

- الأنفاق اللامركزية: يعمل هذا البروتوكول على إخفاء هويتك عبر تمرير اتصالك من خلال شبكة عالمية من الأقران.

وهنا تكمن الميزة الأكثر ابتكاراً: اقتصاد مشاركة النطاق الترددي. تخيل الأمر كأنه "منصة إير بي إن بي" لسعة الإنترنت. إذا كان لدي فائض في سرعة إنترنت الألياف البصرية في منزلي ولا أستخدمه، يمكنني "تأجيره" للشبكة.

ولضمان نزاهة الجميع، تستخدم شبكات البنية التحتية الفيزيائية اللامركزية (DePIN) ما يُعرف بـ بروتوكول إثبات النطاق الترددي. هذا البروتوكول بمثابة "مصافحة رقمية" تثبت أنني قدمت السرعة التي وعدت بها فعلياً قبل أن أحصل على المكافآت.

في قطاع الرعاية الصحية، يمكن للعيادة استخدام هذه التقنية لإرسال ملفات الصور الطبية الضخمة بأمان دون القلق من تعطل واجهة برمجة التطبيقات لمزود سحابي واحد. وفي قطاع التجزئة، تساعد المتاجر على معالجة المدفوعات حتى لو تعرض مزود خدمة الإنترنت الرئيسي لانقطاع.

إن الأمر يتعلق باستعادة السيطرة من عمالقة التكنولوجيا. ولكن كيف نتأكد من أن هذه العُقد تقوم فعلياً بما تدعيه؟ دعونا ننتقل للحديث عن التقنيات التي تضمن نزاهة هذه الشبكات.

الربح أثناء التصفح: اقتصاد شبكات البنية التحتية الفيزيائية اللامركزية (DePIN)

هل سبق لك أن نظرت إلى فاتورة الإنترنت الشهرية وشعرت ببعض الاستياء لأنك تدفع مقابل خدمة متاحة على مدار الساعة، بينما لا تستخدمها فعلياً إلا لبضع ساعات في اليوم؟ الأمر يشبه تماماً شراء بيتزا كاملة كل ليلة وأنت لا تأكل منها سوى قطعتين فقط.

تتيح لك تقنيات الـ DePIN التوقف عن هدر تلك "البيتزا الإضافية" عبر تحويل جهاز التوجيه (الراوتر) الخاص بك إلى خدمة شبكة افتراضية خاصة قائمة على العقد (Node-based VPN). عندما تشارك عرض النطاق الترددي (Bandwidth) غير المستغل لديك، فأنت لا تكتفي بمساعدة شخص آخر على التصفح بخصوصية فحسب، بل إنك تقوم فعلياً بعملية تعدين النطاق الترددي.

- كسب الرموز الرقمية (Tokens): تتقاضى أجراً بالعملة المشفرة الأصلية للشبكة مقابل كل جيجابايت يمر عبر العقدة الخاصة بك.

- الدخل السلبي: بمجرد إعداد الأجهزة، ستبدأ في جني الأرباح حرفياً أثناء نومك أو عملك.

- ديناميكيات السوق: غالباً ما يتم تحديد سعر النطاق الترددي الخاص بك من خلال سوق النطاق الترددي القائم على الند للند (P2P)، حيث تفرض قوى العرض والطلب حجم أرباحك.

لقد كنت أتابع عن كثب كيف يناقش موقع SquirrelVPN هذه التوجهات، ومن الواضح أن البقاء على اطلاع بأي البروتوكولات هي الأكثر كفاءة يعد أمراً جوهرياً. فليست كل الشبكات تدفع نفس العائدات، لذا عليك البحث جيداً لمعرفة أي شبكة مرمزة (Tokenized Network) تقدم أفضل مكافآت مقابل "وقت التشغيل" (Uptime).

السبب وراء الانفجار المعرفي والنمو الهائل في هذا القطاع — حيث أشار تقرير لعام 2024 من CoinGecko إلى أن فئة الـ DePIN أصبحت الآن فئة بمليارات الدولارات — يعود إلى ما يسمى بـ "تأثير عجلة القيادة" (Flywheel Effect).

فكلما زاد عدد الأشخاص المنضمين للحصول على المكافآت، أصبحت الشبكة أقوى وأرخص للمستخدمين. وهذا الانخفاض في تكلفة الوصول اللامركزي إلى الإنترنت يجذب المزيد من العملاء الذين يدفعون مقابل الخدمة، مما يرفع بدوره قيمة الرموز الرقمية لأصحاب العقد.

في قطاع التجزئة، قد يقوم متجر صغير بتشغيل عقدة لتغطية تكاليف مزود خدمة الإنترنت الخاص به. أما في القطاع المالي، فقد تستخدم الشركات هذه المكافآت لتمويل طبقة الشبكة الخاصة بها. إنها صفقة رابحة للجميع، باستثناء شركات الاتصالات الكبرى.

ولكن، كيف نضمن أن هذه العقد لا تقوم ببساطة بسرقة بياناتك بينما تجني أنت الأرباح؟ دعونا نتعمق في التقنيات التي تضمن نزاهة مزودي الخدمة.

التحديات ومستقبل حرية الإنترنت في عصر الويب 3 (Web3)

يبرز هنا السؤال الجوهري: هل هذه الشبكات اللامركزية سريعة بما يكفي للاستخدام اليومي؟ لا أحد يرغب في الانتظار لعشر ثوانٍ لتحميل صورة أو مقطع فيديو، مهما كانت درجة "الخصوصية" التي يتمتع بها.

في الوقت الراهن، قد تعاني عُقد الشبكات من نوع "ند لند" (P2P) من تفاوت في مستويات زمن الاستجابة (Latency). فبما أن بياناتك قد تنتقل من غرفة لاعب محترف في أوهايو إلى مقهى في برلين، فإن هذه القفزات الإضافية قد تؤدي إلى إبطاء السرعة مقارنة بمراكز البيانات الضخمة والمركزية.

ومع ذلك، فإن تقنيات الشبكات الافتراضية الخاصة (VPN) من الجيل التالي أصبحت أكثر ذكاءً في توجيه حركة المرور. فبدلاً من القفزات العشوائية، تستخدم البروتوكولات الجديدة الذكاء الاصطناعي لإيجاد المسار الأقصر والأكثر استقراراً عبر حوض النطاق الترددي الموزع.

- التوجيه الذكي: تختار شبكات الـ dVPN الحديثة العُقد بناءً على سرعة الاستجابة (Ping) والاستقرار في الوقت الفعلي، وليس بناءً على الموقع الجغرافي فحسب.

- كفاءة البروتوكولات: استخدام تقنيات مثل "واير جارد" (WireGuard) يجعل التشفير "أخف وزناً"، مما يضمن عدم إرهاق المعالج في جهازك.

- حوسبة الحافة (Edge Computing): في قطاع التجزئة مثلاً، يعني هذا قدرة المتجر على معالجة البيانات محلياً عبر عُقدة قريبة بدلاً من إرسالها عبر القارة.

تتجلى القوة الحقيقية لأدوات خصوصية الويب 3 في كيفية تعاملها مع محاولات الحجب والرقابة الحكومية. فعندما تحاول سلطة ما قطع الخدمة، فإنها عادةً ما تستهدف عناوين البروتوكول (IP) الضخمة التابعة للمزودين الكبار.

أما في الشبكة الموزعة، فلا يوجد "مفتاح إيقاف" مركزي. أنت تستخدم آلاف الاتصالات المنزلية العادية، مما يجعل من المستحيل تقريباً تصفيتها أو حجبها دون تعطيل الإنترنت بالكامل للجميع.

وفقاً لتقرير صادر عن مؤسسة "ميساري" (Messari) لعام 2024 -والتي تتابع نمو هذا القطاع عن كثب- فإن النطاق الهائل لهذه الشبكات هو ما يمنحها هذه المرونة العالية. ففي القطاع المالي، تضمن هذه التقنية بقاء منصات التداول قيد التشغيل أثناء الانقطاعات المحلية، وفي قطاع الرعاية الصحية، تضمن وصول الأطباء إلى السجلات الطبية حتى في حال تعطل خطوط الربط الرئيسية.

النظام ليس مثالياً بعد، لكننا نقترب من ذلك بخطى ثابتة. والآن، لنختتم جولتنا بالتعرف على كيفية البدء فعلياً في استخدام هذه التقنيات اليوم.

الخلاصة: هل حان الوقت للانتقال إلى شبكة افتراضية خاصة قائمة على البلوكشين؟

بعد كل هذا الحديث عن العقد البرمجية والرموز الرقمية، هل حان الوقت فعلاً للتخلي عن مزود الخدمة التقليدي والتحول إلى الشبكات الافتراضية الخاصة القائمة على البلوكشين؟ إنها خطوة كبيرة، ولكن إذا كنت قد سئمت من الاعتماد الكلي على مجرد وعود الشركات، فإن عالم شبكات البنية التحتية الفيزيائية اللامركزية (DePIN) يقدم لك بديلاً ملموساً وأكثر موثوقية.

إن الانتقال إلى هذا النوع من الشبكات لا يقتصر على تعزيز الخصوصية فحسب، بل يعني الانضمام الفعلي إلى "اقتصاد تشاركي" حقيقي. فبدلاً من أن تذهب رسوم اشتراكك إلى خزائن الشركات الكبرى، تظل هذه القيمة داخل الشبكة لمكافأة الأفراد الذين يقدمون عرض النطاق الترددي الفعلي.

- تحول اقتصادي: ستنتقل من كونك مجرد "منتج" يتم استغلال بياناته إلى مشارك فاعل. في قطاع التجزئة مثلاً، تستخدم الشركات الصغيرة هذه التقنية لتأمين شبكات "الواي فاي" للضيوف دون الحاجة لدفع مبالغ طائلة مقابل أجهزة ومعدات مؤسسية باهظة الثمن.

- الموثوقية والاستمرارية: نظرًا لعدم وجود "نقطة فشل مركزية"، تعد هذه الشبكات مثالية للتطبيقات المالية التي تتطلب استمرارية الخدمة بنسبة 100%. فحتى لو توقفت إحدى العقد عن العمل، يقوم البروتوكول تلقائياً بالعثور على عقدة بديلة.

- مقاومة الرقابة: كما رأينا، من المستحيل تقريباً إغلاق هذه الشبكات، مما يجعلها شريان حياة للباحثين والصحفيين في المناطق التي تفرض قيوداً صارمة على الوصول إلى المعلومات.

بكل صراحة، لا تزال هذه التكنولوجيا في مرحلة النمو، لكن التحول نحو بدائل مزودي خدمة الإنترنت اللامركزية يبدو أمراً حتمياً. وكما أشار تقرير "ميساري" (Messari) سابقاً، فإن القيمة السوقية لهذا القطاع تُقدر بالفعل بالمليارات، والسبب ببساطة هو رغبة المستخدمين في استعادة السيطرة على خصوصيتهم.

سواء كنت من هواة الألعاب الإلكترونية الذين يبحثون عن مسارات اتصال أسرع، أو صاحب عمل يسعى لتأمين بيانات حساسة، فإن مفهوم الـ DePIN ليس مجرد مصطلح رنان، بل هو العمود الفقري الجديد لإنترنت أكثر حرية. تذكر فقط اختيار البروتوكول الذي يلبي احتياجاتك من حيث السرعة والكفاءة!