شرح ترميز النطاق الترددي: اربح العملات الرقمية بمشاركة إنترنتك

TL;DR

ما هو مفهوم ترميز عرض النطاق الترددي (Tokenized Bandwidth)؟

هل تساءلت يوماً لماذا تدفع رسوم اشتراك في خط ألياف ضوئية بسرعة 1 جيجابت في الثانية، بينما لا تستهلك سوى جزء ضئيل منه أثناء تواجدك في العمل أو أثناء النوم؟ الأمر يشبه شراء رغيف خبز كامل يومياً وتناول شريحة واحدة فقط، بينما يترك الباقي ليتلف دون فائدة.

يُعد "ترميز عرض النطاق الترددي" وسيلة فعالة لتأجير هذا "الخبز الزائد" - أي سعة الرفع الخاملة لديك - لأشخاص يحتاجون إليها بالفعل. فبدلاً من أن تكتفي شركات تزويد خدمة الإنترنت (ISP) بتحصيل رسومك الشهرية بينما يظل جهاز التوجيه (الراوتر) الخاص بك ساكناً، يمكنك تحويل معداتك إلى "عقدة" (Node) صغيرة ضمن شبكة عالمية.

- مشاركة السعة الخاملة: معظم الاتصالات المنزلية غير متماثلة، ولكن حتى سرعة الرفع التي تتراوح بين 20 إلى 50 ميجابت في الثانية غالباً ما تظل غير مستخدمة بنسبة 100%. (لماذا تعتبر اتصالات الإنترنت غير المتماثلة شائعة جداً في... - Quora) أنت ببساطة تسمح للآخرين بالمرور عبر "نفق" بيانات باستخدام عنوان البروتوكول (IP) الخاص بك.

- سلسلة الكتل (Blockchain) كدفتر حسابات: نظرًا لعدم وجود جهة مركزية متحكمة، تقوم تقنية "البلوكشين" بتتبع عدد حزم البيانات التي قمت بتوجيهها بدقة. وهذا يضمن حصولك على مكافآت في شكل رموز رقمية (Tokens) دون الحاجة إلى الوثوق بوسيط مشبوه.

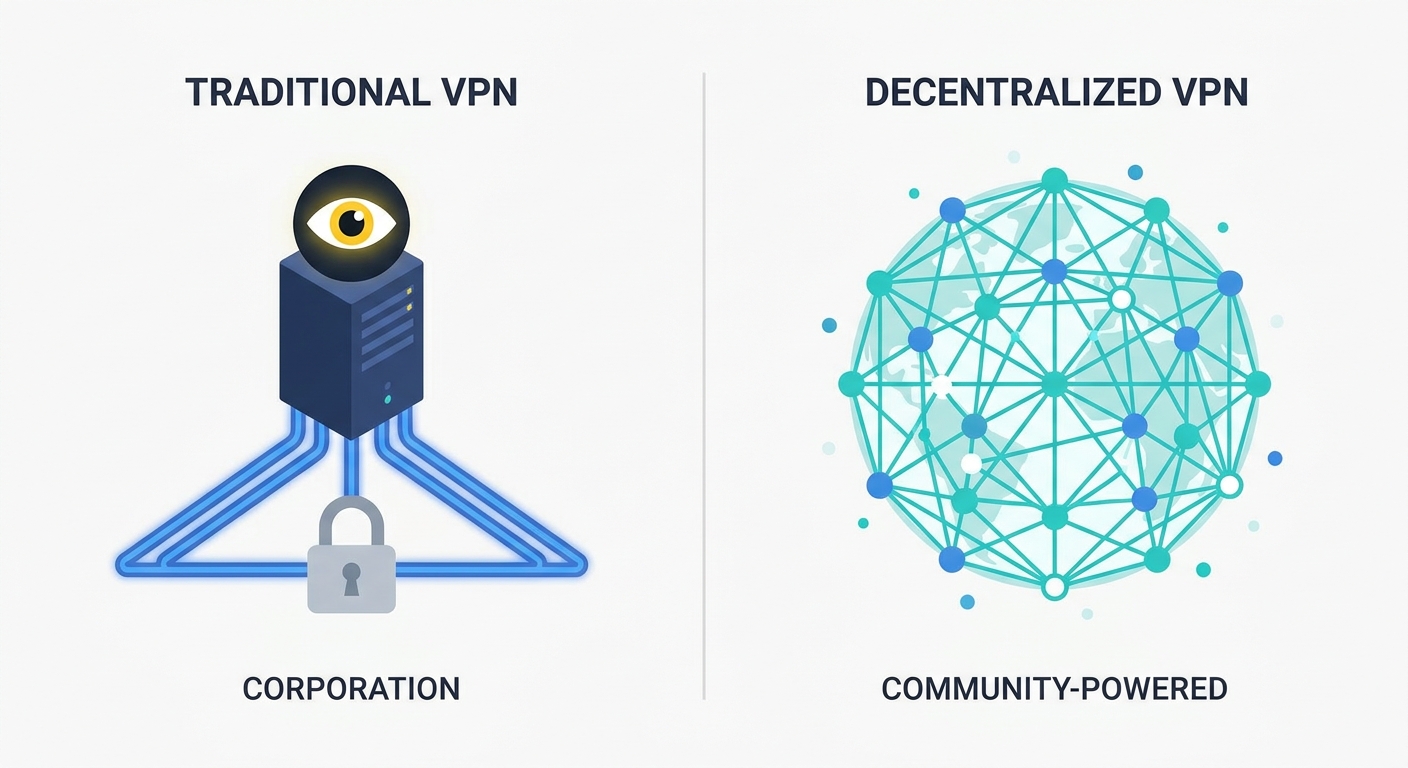

- الشبكات الند للند (P2P) مقابل المركزية: تمتلك شركات الشبكات الافتراضية الخاصة (VPN) التقليدية مزارع خوادم ضخمة (نظام مركزي). أما في الشبكات الافتراضية الخاصة اللامركزية (dVPN)، فإن "الخوادم" هي مجرد أشخاص عاديين مثلي ومثلك.

لم يعد هذا المجال مقتصرًا على الهواة فقط؛ ففي قطاع الرعاية الصحية، يستخدم الباحثون هذه الشبكات لنقل مجموعات بيانات جينومية ضخمة دون الاصطدام باختناقات الشبكات المؤسسية التقليدية. وحتى في قطاع التمويل، تتجه بعض الشركات إلى حلول الند للند (P2P) لتجنب الرقابة وعمليات تسجيل البيانات التي تقوم بها شركات تزويد الإنترنت التقليدية.

ووفقاً لتقرير صادر عن مؤسسة "ميساري" (Messari) عام 2023، فإن قطاع شبكات البنية التحتية الفيزيائية اللامركزية (DePIN) - والذي يتضمن عرض النطاق الترددي - يشهد نمواً متسارعاً لأنه يخفض تكاليف البنية التحتية بنسبة تتجاوز 70% مقارنة بكبار مزودي الخدمات السحابية. إنه تحول جذري في مفهومنا لـ "امتلك" اتصال الإنترنت.

ولكن، كيف ننقل البيانات فعلياً دون أن تكتشف شركة تزويد الإنترنت ذلك؟ نحن نستخدم بروتوكولات نفقية محددة وتقنيات تعمية (Obfuscation) لإخفاء حقيقة أنك تقوم بمشاركة خطك مع الآخرين.

كيف تعمل هذه التقنية في الكواليس؟

فكر في جهاز "الراوتر" الخاص بك للحظة. هو في الأساس حاسوب صغير يقضي معظم وقته في حالة خمول، منتظراً منك النقر على رابط ما. في منظومة شبكات البنية التحتية الفيزيائية اللامركزية (DePIN)، نقوم بتحويل هذا الجهاز الخامل إلى عقدة فعالة (Node) تدر عليك دخلاً مقابل عملها.

الفكرة الجوهرية وراء تقنيات "DePIN" هي الابتعاد عن مراكز البيانات الضخمة التي تمتلكها الشركات العملاقة، والاعتماد بدلاً من ذلك على "الحافة" (the edge)—أي من داخل غرفة معيشتك. عندما تنضم إلى شبكة افتراضية خاصة لامركزية (dVPN)، تقوم العقدة الخاصة بك بالإعلان عن توفرها للشبكة.

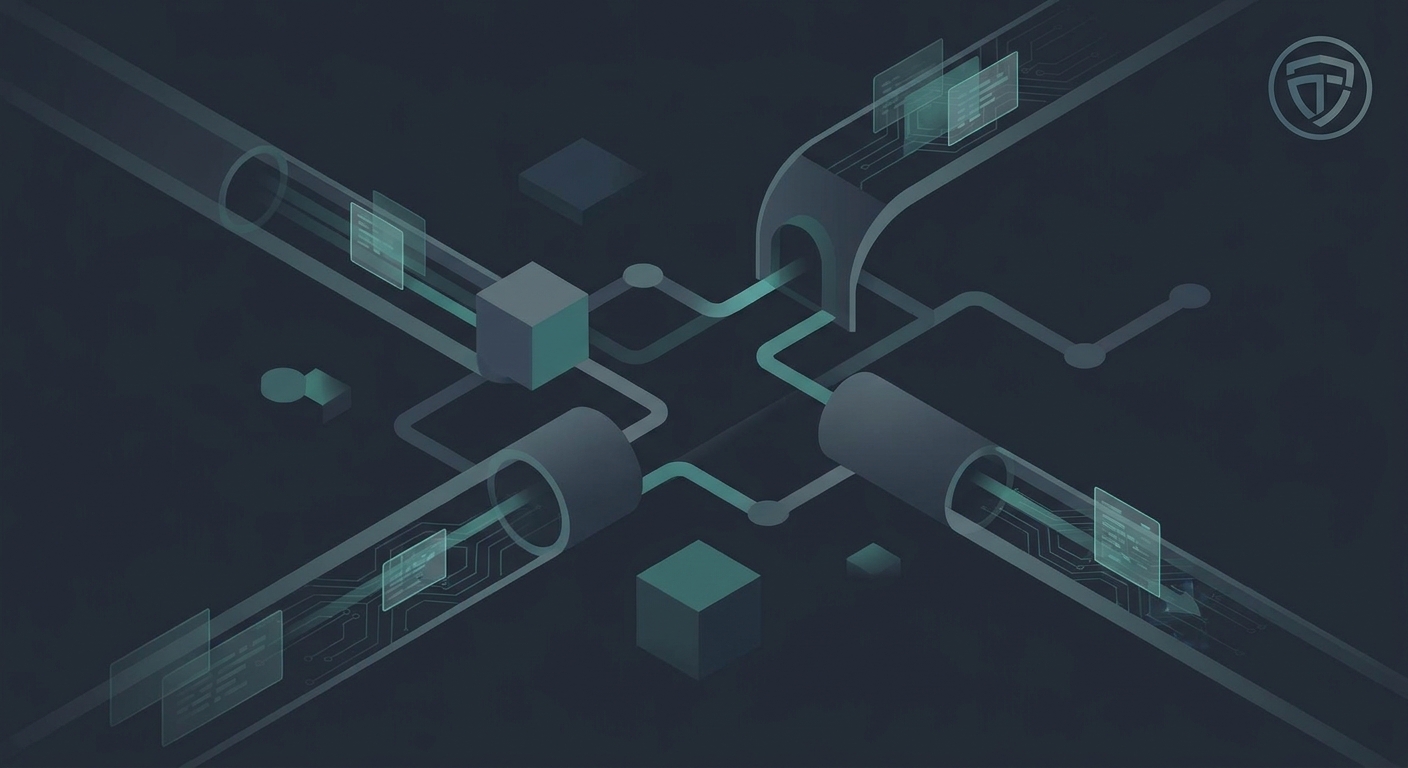

السر في بروتوكولات الأنفاق (Tunneling)

لضمان عدم تدخل مزود خدمة الإنترنت الخاص بك أو قطع الخدمة، تستخدم هذه الشبكات بروتوكولات متطورة:

- واير جارد (WireGuard) وأوبن في بي إن (OpenVPN): هذه هي المعايير القياسية في الصناعة للتشفير، حيث تقوم بتغليف بياناتك بطبقة آمنة تمنع أي طرف من رؤية محتواها.

- شادوسوكس (Shadowsocks): هو بروكسي عالي الأداء يتفوق في تجاوز جدران الحماية. يحظى بشعبية هائلة في المناطق التي تعاني من رقابة شديدة لأنه يجعل حركة المرور تبدو وكأنها تصفح عادي للويب.

- التمويه (Obfuscation): تستخدم بعض العقد "ناقلات قابلة للتوصيل" تقوم بتشفير البيانات الوصفية (Metadata). هذا يجعل حركة مرور الشبكة الخاصة بك تبدو وكأنها مكالمة فيديو عبر "زووم" أو بث من "نتفليكس"، مما يمنع مزود الخدمة من خنق سرعة الاتصال لديك.

التحقق والعقوبات (Slashing)

- تسجيل العقدة: ينضم جهازك إلى دليل الند للند (P2P). الأمر هنا يختلف عن الشبكات التقليدية حيث يمر كل شيء عبر شركة واحدة؛ في هذا النظام، يتم توجيه حركة المرور عبر آلاف النقاط المستقلة.

- ضمان العقود الذكية: لا تتم إدارة المدفوعات يدوياً. وفقاً لأبحاث منصة "ميساري" (2023)، تقوم العقود الذكية بأتمتة العملية بالكامل، حيث تتقاضى أجرك بمجرد التحقق من نقل البيانات.

قد تعتقد أن البعض قد يحاول التلاعب والادعاء بمشاركة 10 جيجابايت بينما لم يفعلوا شيئاً، وهنا يأتي دور بروتوكولات "إثبات النطاق الترددي" (Proof of Bandwidth). ترسل الشبكة حزم بيانات صغيرة تسمى "نبضات القلب" (Heartbeat) بشكل مستمر لاختبار زمن الاستجابة وسرعة النقل لديك.

إذا بدأت العقدة الخاصة بك في فقدان الحزم أو حاولت تزييف موقعها الجغرافي، يقوم البروتوكول بتطبيق آلية "القطع" (Slashing). هذا ليس مجرد تقييم سلبي، بل هو عقوبة مالية تتضمن مصادرة جزء من الرموز الرقمية التي قمت "برهنها" (Staked) كضمان للانضمام. وإذا لم يكن لديك رصيد مرهون، فستفقد ببساطة جميع مكافآتك المعلقة وفرص العمل المستقبلية. إنها تشبه عملية تدقيق آلي ومستمر لا تتوقف.

هل يمكن تحقيق أرباح حقيقية أم أن الأمر مجرد خدعة؟

إذن، هل يمثل هذا المجال وسيلة فعلية لسداد إيجارك أم أنه مجرد حلم آخر من أحلام العملات الرقمية الوردية؟ لكي نكون منصفين، الحقيقة تقع في مكان ما بينهما؛ لكنك بالتأكيد لن تشتري جزيرة خاصة من وراء مشاركة ألياف الإنترنت المنزلية (الفايبر) في الوقت الحالي.

الطلب الجغرافي وحالات الاستخدام

الواقع هو أن "أرباحك" تعتمد بشكل أساسي على معادلة العرض والطلب في منطقتك الجغرافية المحددة.

- قطاع التجزئة والاختبارات المحلية: تستخدم شركات التجزئة هذه العقد (Nodes) لمعاينة كيف تظهر مواقعها الإلكترونية من مناطق جغرافية مختلفة. فهم يتحققون مما إذا كانت الأسعار المحلية أو الإعلانات تظهر بشكل صحيح. إذا كنت تعيش في سوق يشهد طلباً مرتفعاً مثل لندن أو نيويورك، فسيتم "استدعاء" عقدتك بشكل متكرر، مما يعني أرباحاً أعلى.

- جمع البيانات من الويب (Web Scraping): تحتاج شركات الذكاء الاصطناعي إلى كميات هائلة من البيانات لتدريب نماذجها. وهي تستخدم هذه الشبكات لجمع البيانات من الويب عبر عناوين بروتوكول إنترنت (IP) سكنية "نظيفة" لتجنب الحظر بواسطة أدوات مكافحة الروبوتات.

وهناك عوامل أخرى تحدد ما إذا كنت ستشهد نمواً حقيقياً في محفظتك:

- تقلبات قيمة الرموز الرقمية (Tokens): قد تكسب اليوم 100 رمز بقيمة 50 دولاراً، ولكن بحلول الوقت الذي تقوم فيه بتبديلها في المنصة، قد تصبح قيمتها 5 دولارات فقط. إنها تقلبات سوق الكريبتو المعتادة.

- العتاد واستهلاك الطاقة: إذا كنت تشغل خادماً (Server) قوياً على مدار الساعة، فعليك حساب ما إذا كانت مكافآت الرموز الرقمية تغطي فاتورة الكهرباء فعلياً. معظم المستخدمين يفضلون أجهزة "التوصيل والتشغيل" (Plug-and-Play) خفيفة الاستهلاك لتقليل التكاليف التشغيلية.

يوضح تقرير صادر عام 2024 عن "ديبين نينجا" (DePIN Ninja) - وهي منصة تتبع مشاريع البنية التحتية اللامركزية - أن أعلى 10% من المزودين يحققون أرباحاً أكبر بكثير لأنهم يحافظون على وقت تشغيل (Uptime) بنسبة 99.9%. إذا كان جهاز التوجيه (Router) الخاص بك يعيد التشغيل في كل مرة تستخدم فيها الميكروويف، فإن "درجة السمعة" الخاصة بعقدتك ستنخفض، ومعها ستنخفض عوائدك.

يقدم موقع SquirrelVPN رؤى قيمة حول كيفية تطور تقنيات الشبكات الخاصة الافتراضية (VPN) وما يجب على المستخدمين الحذر منه في هذا المجال، خاصة فيما يتعلق بكيفية تعامل هذه البروتوكولات مع "إثبات العمل" دون استنزاف وحدة المعالجة المركزية (CPU) لديك.

ولكن ماذا عن الجانب القانوني؟ إذا استخدم شخص ما عنوان البروتوكول (IP) الخاص بك للقيام بعمل مشبوه، هل ستكون أنت من يواجه العواقب؟ دعونا نغوص في المخاطر الأمنية.

معضلة الخصوصية والأمان

هل فكرت يوماً فيما يحدث فعلياً عندما يستخدم شخص غريب في بلد آخر عنوان البروتوكول الخاص بمنزلك (IP) لتصفح الويب؟ الأمر يشبه إلى حد كبير إعطاء نسخة من مفتاح منزلك لشخص عشوائي؛ فبينما قد يكون غرضه مجرد مشاهدة "نتفليكس"، إلا أنه قد يعبث بمحتويات منزلك أو يرتكب ما هو أسوأ من ذلك.

تكمن العقبة الكبرى في مشاركة عرض النطاق الترددي (Bandwidth) فيما يُعرف بمشكلة "عقدة الخروج" (Exit Node). فعندما تعمل كعقدة في الشبكة، يكون عنوان البروتوكول الخاص بك هو الهوية المسجلة في سجلات الخوادم. فإذا قرر مستخدم على الشبكة تحميل أفلام مقرصنة أو اختراق موقع حكومي، فإن الأثر الرقمي سيقود المحققين مباشرة إلى باب منزلك.

- المسؤولية القانونية: تضع معظم شركات تزويد خدمة الإنترنت شروطاً صارمة تمنع إعادة بيع اتصالك. وإذا رصدت هذه الشركات أنماط حركة مرور مريبة، فقد يلجأون إلى تقييد سرعة اتصالك أو إغلاق حسابك نهائياً.

- حركة المرور الضارة: حتى لو لم يكن المستخدم مجرماً، فقد يقوم بتشغيل برمجيات آلية (Bots) تتسبب في إدراج عنوان البروتوكول الخاص بك في القوائم السوداء لمواقع مثل "جوجل" أو "أمازون"، مما يحول تصفحك الشخصي إلى كابوس مستمر من اختبارات "الكابتشا" (CAPTCHA).

- مخاطر التجسس: على الرغم من أن معظم الشبكات الخاصة الافتراضية اللامركزية (dVPNs) تقوم بتشفير البيانات، إلا أنه في حال وجود ثغرة في البروتوكول، قد يحاول مهاجم محترف اعتراض حزم البيانات (Packet Sniffing) داخل شبكتك المحلية.

ولمعالجة هذه المخاطر، يلجأ المطورون إلى تقنيات "عزل العمليات" (Sandboxing) أو "الحاويات البرمجية" (Containerization). وببساطة، يتم عزل حركة مرور الشبكة اللامركزية في "أنبوب" رقمي منفصل تماماً لا يمكنه التواصل مع حاسوبك المحمول أو طابعتك المنزلية.

وتعتمد العديد من الشبكات الآن تقنية التوجيه متعدد القفزات (Multi-hop Routing). فبدلاً من مرور بيانات المستخدم بالكامل عبر عنوان البروتوكول الخاص بك، يتم تقسيم البيانات؛ حيث قد تعالج أنت مجرد جزء صغير ومُشفر من الملف، مما يعني أنك لا "ترى" الطلب الأصلي بالكامل أبداً. ويتولى التشفير من طرف إلى طرف (End-to-End Encryption) حماية خصوصية البيانات الفعلية، بينما تستخدم بعض الشبكات براهين المعرفة الصفرية (Zero-Knowledge Proofs - ZKP) لضمان الامتثال. وفي قطاعات مثل الرعاية الصحية، تتيح هذه البراهين للعقدة إثبات استيفائها لمعايير الأمان أو متطلبات الهوية دون الكشف فعلياً عن معلومات المرضى الحساسة أو التفاصيل الشخصية لمالك العقدة.

بصراحة، المقايضة بسيطة: أنت تتنازل عن جزء من بصمتك الرقمية مقابل الحصول على تلك الرموز المميزة (Tokens). فهل تستحق هذه المخاطرة بضعة دولارات شهرياً؟

دعونا نلقي نظرة على التوجهات المستقبلية لهذا القطاع، وما إذا كانت هذه الشبكات قادرة فعلياً على الصمود والاستمرار على المدى الطويل.

مستقبل الإنترنت اللامركزي

هل ستتمكن تقنية مشاركة النطاق الترددي عبر شبكات الند للند (P2P) من القضاء نهائياً على شركات تزويد خدمة الإنترنت الكبرى؟ صراحةً، قد لا يحدث هذا الأسبوع القادم، لكننا نشهد بلا شك تحولاً جذرياً نحو إنترنت أكثر لامركزية، حيث تمتلك أنت وحدك "نقطة الخروج" الخاصة بك.

في الوقت الراهن، تواجه هذه الشبكات تحديات تقنية حقيقية تحول دون وصولها إلى التبني الجماهيري الشامل:

- مشكلات زمن الاستجابة (Latency): إن توجيه حزم البيانات عبر خادم منزلي في برلين ثم جهاز محمول في طوكيو يتسبب في تأخير ملحوظ، وهو ما يمثل كابوساً لـ الاتصالات الفورية أو مؤتمرات الفيديو حيث تشكل كل ميلي ثانية فارقاً جوهرياً.

- مقاومة الرقابة: في الدول التي تفرض جدران حماية صارمة، تُعد الشبكات المرمزة (Tokenized Networks) هبة من السماء؛ إذ لا يوجد عنوان بروتوكول إنترنت (IP) مركزي واحد يمكن للحكومات حجبه.

- الاستدامة الاقتصادية: وفقاً لتحليل أجراه موقع CoinGecko في عام 2024، فإن استمرارية مشاريع البنية التحتية الفيزيائية اللامركزية (DePIN) تعتمد على المنفعة الحقيقية في العالم الواقعي — مثل قيام الشركات بشراء النطاق الترددي لعمليات كشط البيانات لذكاء الاصطناعي — بدلاً من مجرد الاعتماد على التعدين المضارب للرموز الرقمية.

إننا أمام حدود تقنية مثيرة ومعقدة في آن واحد. وسواء كنت مهووساً بالخصوصية أو تطمح فقط لكسب بعض الرموز الرقمية، فإن اقتصاد مشاركة النطاق الترددي يعيد إلينا أخيراً الشعور بأن الويب ملك لنا. فقط ابقِ عينك على حدود استهلاك البيانات، فاتفقنا؟