دليل التوجيه الذاتي اللامركزي لعقد الشبكات الخاصة العالمية

TL;DR

مقدمة في التوجيه الذاتي ضمن شبكات الشبكة الخاصة الافتراضية اللامركزية (dVPN)

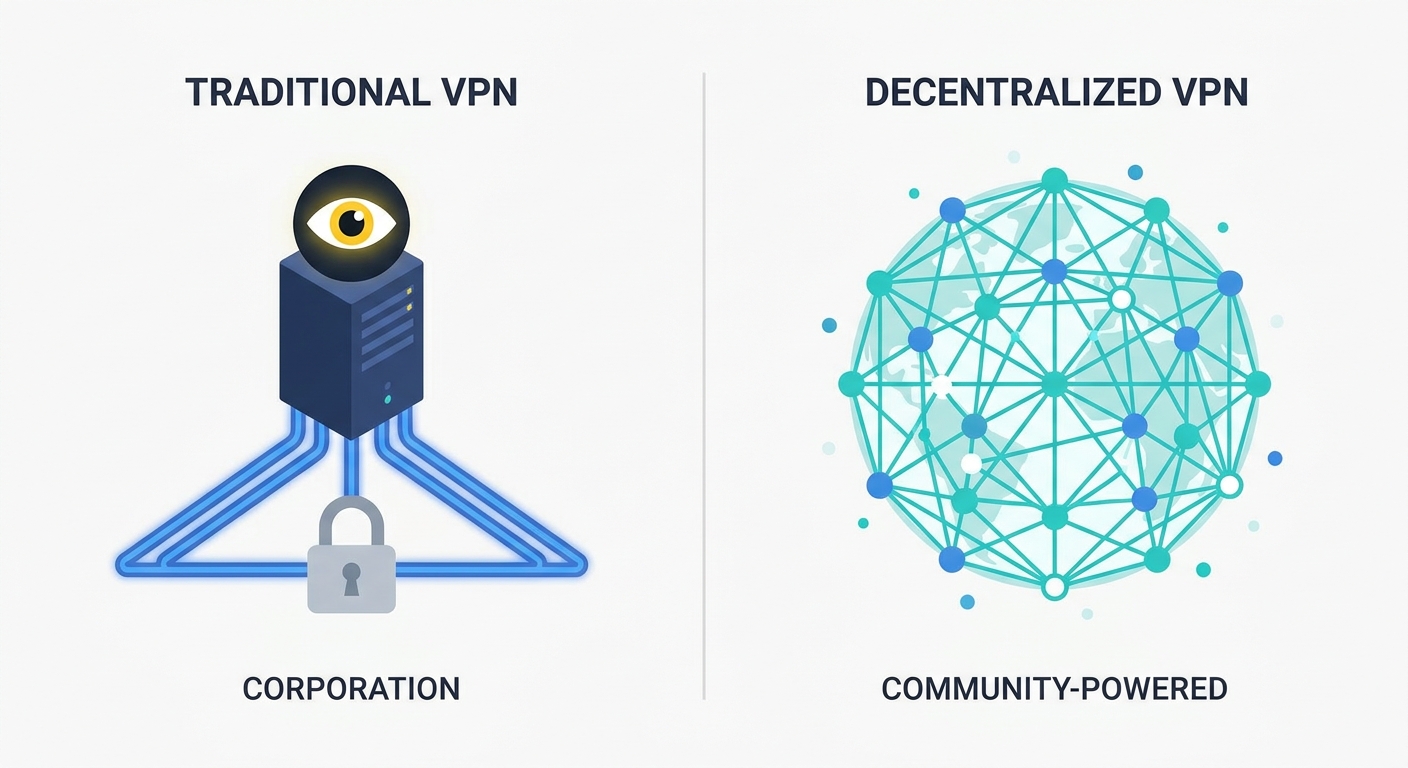

هل تساءلت يوماً لماذا لا تزال خدمات الـ VPN التي تدعي "عدم الاحتفاظ بالسجلات" تبدو وكأنها "صندوق أسود" غامض تديره شركة مجهولة في أحد الملاذات الضريبية؟ بصراحة، النموذج التقليدي الحالي يعاني من خلل جوهري؛ لأنه يعتمد كلياً على ثقتنا في جهة واحدة نأمل ألا تتلصص على بياناتنا.

في الإعدادات القياسية، أنت تتصل بخادم مملوك لمزود الخدمة. أما في عالم الـ dVPN، فنحن نتحدث عن التوجيه الذاتي (Autonomous Routing)، حيث تتولى الشبكة نفسها تحديد كيفية نقل البيانات دون وجود مدير مركزي. إنه التحول من الإدارة اليدوية للخوادم إلى اكتشاف العقد عبر شبكات الند للند (P2P Node Discovery).

بدلاً من وجود مدير تنفيذي يقرر مكان وضع الخادم الجديد، تستخدم الشبكة نموذج شبكات البنية التحتية الفيزيائية اللامركزية (DePIN) للسماح لأي شخص بمشاركة عرض النطاق الترددي الفائض لديه. ويصبح هذا ممكناً بفضل بروتوكولات مثل بروتوكول الإنترنت عبر الند للند (IP-over-P2P)، والذي يستخدم جدول هاش موزّع (DHT) لربط عناوين البروتوكول بمعرفات شبكة الند للند.

ووفقاً لورقة بحثية من جامعة فلوريدا عام 2010 بعنوان GroupVPN.dvi، فإن هذا النظام يسمح بإنشاء "شبكات افتراضية ذاتية التكوين" لا تحتاج إلى منسق مركزي لتعمل بفعالية.

- الاكتشاف التلقائي: تعثر العقد على بعضها البعض باستخدام طبقة هيكلية متطورة (مثل حلقات Chord أو Symphony) بدلاً من الاعتماد على قائمة خوادم ثابتة ومبرمجة مسبقاً.

- التوسع الديناميكي: تنمو الشبكة بشكل طبيعي مع انضمام المزيد من المستخدمين؛ فلا توجد "سعة قصوى" تحددها ميزانية شركة معينة.

- المرونة والاستمرارية: إذا توقفت إحدى العقد عن العمل، تكتشف خوارزمية التوجيه ذلك تلقائياً وتتجاوزها. وداعاً لرسائل "الخادم متوقف" التي تظهر في تطبيقات الـ VPN التقليدية.

المشكلة الكبرى تكمن في أن شبكات الـ VPN المركزية هي في الأساس "مصائد بيانات" (Honeypots). فإذا قدمت حكومة ما مذكرة قضائية لمزود الخدمة، فإن نقطة الفشل الواحدة هذه تعرض خصوصية الجميع للخطر. وحتى لو ادعوا "عدم الاحتفاظ بالسجلات"، فليس لديك وسيلة فعلية للتحقق مما يتم تشغيله على أجهزتهم الخاصة.

وكما أشار أعضاء في Privacy Guides Community خلال نقاش في عام 2023، فإن العديد من المزودين المركزيين يستأجرون مساحات لخوادم افتراضية (VPS) من شركات كبرى، مما يعني أن الشركة المضيفة يمكنها رؤية تدفق البيانات (Netflow) حتى لو لم يقم مزود الـ VPN بتسجيلها.

تعالج شبكات الـ dVPN هذه المعضلة عبر جعل البنية التحتية شفافة بالكامل. ففي المناطق التي تفرض قيوداً صارمة، مثل حالة صحفي في دولة تمارس رقابة عالية، يكون حظر عقدة dVPN تعمل عبر عنوان بروتوكول سكني (Residential IP) أصعب بكثير من حظر عناوين مراكز البيانات المعروفة.

الأمر لا يقتصر فقط على التخفي، بل يتعلق ببناء شبكة لا يملكها أحد، وبالتالي لا يمكن إجبار أي جهة على تفعيل "مفتاح التعطيل" (Kill Switch).

في القسم التالي، سنغوص في العمود الفقري التقني والحوافز الاقتصادية التي تضمن استمرار تواصل هذه العقد مع بعضها البعض دون أن تضيع بياناتك في غياهب الإنترنت.

العمود الفقري التقني لمشاركة عرض النطاق الترددي عبر شبكات الند للند (P2P)

إذا كنت تعتقد أن شبكة الند للند (P2P) مجرد مجموعة من الحواسيب التي تصرخ في فراغ، فستواجه وقتاً عصيباً في محاولة توجيه بيانات شبكة افتراضية خاصة (VPN) حساسة. فبدون وجود "مدير مركزي" (الخادم) يوجه الجميع، نحتاج إلى وسيلة تتيح للعقد (Nodes) العثور على بعضها البعض والبقاء منظمة دون أن تتحول الشبكة إلى فوضى عارمة.

في عالم الشبكات الافتراضية الخاصة اللامركزية (dVPN)، نتحدث عادةً عن نوعين من الشبكات المتراكبة (Overlays): المهيكلة وغير المهيكلة. الشبكات غير المهيكلة تشبه غرفة مزدحمة تصرخ فيها باسم شخص ما وتأمل أن يسمعك؛ وهي رائعة للمجموعات الصغيرة، لكنها لا تصلح للتوسع في شبكة VPN عالمية.

أما الشبكات المتراكبة المهيكلة، مثل تلك المستخدمة في إطار عمل برونيه (Brunet)، فتعتمد على حلقة أحادية الأبعاد (تخيلها كدائرة من العناوين). تحصل كل عقدة على عنوان P2P فريد، ولا تحتاج فعلياً إلا لمعرفة جيرانها المباشرين لضمان استمرار عمل المنظومة بأكملها. وهنا يأتي دور جداول الهاش الموزعة (DHT).

بدلاً من سؤال واجهة برمجة تطبيقات (API) مركزية "أين توجد العقدة الخاصة باليابان؟"، تقوم بالاستعلام عبر الـ DHT. إنه بمثابة خريطة لامركزية حيث يخزن الأقران أزواجاً من (المفتاح والقيمة). في شبكات dVPN، يكون "المفتاح" عادةً هو هاش (Hash) لعنوان الـ IP المطلوب، و"القيمة" هي عنوان P2P للعقدة التي تحمل ذلك الـ IP حالياً.

يقع معظم المستخدمين المنزليين خلف تقنية "ترجمة عناوين الشبكة" (NAT)، والتي تعمل كباب ذو اتجاه واحد؛ يمكنك الخروج منه، لكن لا يمكن لأحد من الخارج طرق بابك. وإذا أردنا بناء اقتصاد مشاركة حقيقي لعرض النطاق الترددي (Bandwidth)، فنحن بحاجة لأن يكون المستخدمون المنزليون العاديون هم أنفسهم عقد الشبكة.

نحل هذه المعضلة عبر تقنية "ثقب بروتوكول UDP" (UDP hole punching). وبما أن الشبكة المتراكبة العامة تعرف كلا الطرفين مسبقاً، فهي تعمل كنقطة "لقاء" (Rendezvous). تحاول العقدتان التحدث مع بعضهما البعض في نفس اللحظة تماماً؛ عندها يظن نظام الـ NAT أنه طلب صادر ويسمح بمرور البيانات.

وللحفاظ على الأمان أثناء هذه المصافحة، تستخدم العقد بروتوكول تشفير (غالباً ما يعتمد على بروتوكول Noise) لإنشاء مفتاح جلسة قبل تدفق أي بيانات فعلية. هذا يضمن أنه حتى نقطة اللقاء لا يمكنها الإطلاع على ما يدور داخل النفق المشفر.

- الشبكات المتراكبة المهيكلة: تستخدم طوبولوجيا حلقية (مثل Symphony) لضمان إمكانية العثور على أي عقدة في عدد قليل من القفزات (O(log N) hops).

- التتابع الاحتياطي (Relay Fallback): في حال فشل تقنية ثقب الـ NAT (خاصة في حالات الـ NAT المتماثل الصعبة)، يمكن ترحيل البيانات عبر أقران آخرين، رغم أن هذا قد يزيد من زمن الاستجابة (Lag) قليلاً.

- التوجيه المتعدد (Pathing): خدعة تقنية حيث نستخدم مقبس UDP واحداً لعمليتي الاكتشاف العام وأنفاق الـ VPN الخاصة معاً، مما يجعل الإعداد أكثر كفاءة وخفة.

ينتقد البعض تقنيات البلوكشين (Blockchain) لكونها "قاعدة بيانات غير فعالة"، وبصراحة، هم على حق؛ فهي بطيئة. ولكن كما ذكرنا سابقاً في مناقشات أدلة الخصوصية، فإن عدم الكفاءة هذا هو في الواقع "ميزة" عندما لا يمكنك الوثوق بالأشخاص الذين يشغلون العقد.

نحن نستخدم العقود الذكية (Smart Contracts) لإدارة السمعة و"وقت التشغيل" (Uptime) الخاص بالعقد. إذا بدأت عقدة ما فجأة في إسقاط الحزم البرمجية أو تسجيل بيانات المرور، يجب أن تعرف الشبكة بذلك. وبدلاً من قيام مدير تنفيذي بطرد موظف سيء، يكتشف العقد الذكي فشل "إثبات عرض النطاق الترددي" (Proof-of-Bandwidth) ويقوم تلقائياً بخصم مكافآت العقدة (Slashing) أو خفض تقييم سمعتها.

الجزء الأصعب هو الفوترة. في سوق عرض النطاق الترددي P2P، يجب أن تدفع مقابل ما تستخدمه، لكننا لا نريد سجلاً دائماً لعادات التصفح الخاصة بك على سجل عام متاح للجميع.

- إثباتات المعرفة الصفرية (Zero-Knowledge Proofs): لإثبات أنك دفعت مقابل 5 جيجابايت من البيانات دون الكشف عن العقدة التي استخدمتها.

- المدفوعات الصغيرة خارج السلسلة (Off-chain Micropayments): استخدام قنوات الحالة (مثل شبكة البرق Lightning) لإرسال أجزاء ضئيلة من الرمز المميز (Token) مقابل كل ميجابايت، بحيث لا يرى البلوكشين سوى بداية الجلسة ونهايتها.

- الإلغاء القائم على الإجماع: إذا تصرف مستخدم أو عقدة بشكل ضار، تستخدم الشبكة إجماعاً لامركزياً لبث أمر إلغاء. وبما أنه لا يوجد "سلطة تصديق" (CA) مركزية، فإن العقد نفسها تتفق على تجاهل الطرف السيء بناءً على إثبات تشفيري لسوء السلوك.

في القسم التالي، سنلقي نظرة على بروتوكولات التشفير الفعلية – وتحديداً كيف نستخدم تقنيات مثل WireGuard وبروتوكول Noise – لمنع الشخص الذي يستضيف عقدة الخروج (Exit Node) الخاصة بك من قراءة بياناتك.

عرض النطاق الترددي المرمز واقتصاد التعدين

هل تساءلت يوماً لماذا تدفع عشرين دولاراً شهرياً مقابل خدمة شبكة افتراضية خاصة (VPN) بينما يقبع جهاز التوجيه (الراوتر) في منزلك دون عمل طوال فترة تواجدك في الوظيفة؟ بصراحة، إن مفهوم "Airbnb لعرض النطاق الترددي" هو السبيل الوحيد والفعلي لتوسيع نطاق الخصوصية دون الاعتماد على بناء المزيد من مراكز البيانات التابعة للشركات الكبرى، والتي يسهل على الحكومات حجبها.

الفكرة الجوهرية هنا هي تعدين عرض النطاق الترددي (Bandwidth Mining). أنت لا تقوم بتعدين معادلات رياضية معقدة كما هو الحال في البتكوين، بل تقدم منفعة حقيقية. من خلال تشغيل عقدة (Node) في شبكة VPN لامركزية (dVPN)، فأنت تقوم أساساً بتأجير سعة الرفع غير المستخدمة لديك لشخص آخر يحتاج إلى نقطة خروج في منطقتك الجغرافية.

الشبكات المحفزة بالرموز الرقمية (Tokens) هي المحرك الأساسي لهذه العملية برمتها. فالناس لا يشغلون العقد بدافع فعل الخير فحسب — رغم وجود البعض كذلك — ولكن الغالبية تسعى للحصول على عائد مادي.

- دخل سلبي: يكسب المستخدمون مكافآت بالعملات الرقمية (الرموز) بناءً على حجم البيانات التي يتم تمريرها عبر أجهزتهم أو مدة بقائهم متصلين بالشبكة.

- العرض والطلب: في السوق اللامركزية، إذا ظهرت حاجة مفاجئة للعقد في مناطق مثل تركيا أو البرازيل، ترتفع مكافآت الرموز، مما يحفز المزيد من الأشخاص على تفعيل عقد جديدة هناك.

- إلغاء الوسيط: بدلاً من حصول مزود الخدمة على حصة 70% مقابل "التسويق"، تتدفق القيمة مباشرة من المستخدم الذي يدفع مقابل خدمة الـ VPN إلى مشغل العقدة الذي يوفر المسار التقني.

هذا هو التطبيق النموذجي لشبكات البنية التحتية الفيزيائية اللامركزية (DePIN). أنت تأخذ بنية تحتية مادية موجودة بالفعل — مثل اتصال الألياف الضوئية المنزلي أو خادم افتراضي خاص (VPS) صغير — وتربطها بشبكة عالمية. هذا يخلق حوضاً موزّعاً من عناوين البروتوكول السكني (Residential IPs) التي يكاد يكون من المستحيل تمييزها عن حركة المرور العادية، مما يجعلها كابوساً لعمليات الحجب وجدران الحماية الرقابية.

ولكن هنا تبرز المعضلة التقنية: كيف تتأكد من أن الشخص الموجود في ألمانيا قد قام فعلياً بتمرير 2 جيجابايت من بياناتك؟ في اقتصاد الند للند (P2P)، سيحاول البعض الغش؛ فقد يدّعون إرسال بيانات لم يرسلوها، أو يسقطون حزم البيانات لتوفير سعة باقاتهم الخاصة مع الاستمرار في جمع المكافآت.

هنا يأتي دور إثبات الترحيل (Proof-of-Relay) وآليات الإجماع المماثلة. نحن بحاجة إلى وسيلة للتحقق من العمل دون وجود خادم مركزي يراقب حركة المرور (لأن ذلك سيقضي على الخصوصية).

كما هو موضح في ورقة GroupVPN، يمكننا استخدام جدول الهاش الموزع (DHT) لتتبع هذه التفاعلات، لكننا نحتاج إلى "إثبات" قابل للتحقق منه تشفيرياً. يتضمن ذلك عادةً إيصالات موقعة؛ فعندما تستخدم عقدة ما، يقوم تطبيق العميل لديك بتوقيع "إيصال حزمة" صغير كل بضعة ميجابايتات ويرسله إلى العقدة. تقوم العقدة بعد ذلك بتقديم هذه الإيصالات إلى عقد ذكي للمطالبة برموزها الرقمية.

منع هجمات سيبيل (Sybil Attacks) هو التحدي الأكبر هنا. هجوم سيبيل يحدث عندما يقوم شخص واحد بإنشاء 10,000 عقدة وهمية لمحاولة السيطرة على الشبكة أو الاستئثار بكل المكافآت.

- الرهن (Staking): لتشغيل عقدة، غالباً ما يتعين عليك "رهن" أو قفل كمية معينة من الرموز الأصلية للشبكة. إذا تصرفت بشكل ضار، فستفقد مبلغ التأمين الخاص بك.

- درجات السمعة: العقد التي تعمل منذ أشهر مع نسبة تشغيل تصل إلى 99% تحصل على الأولوية في حركة المرور مقارنة بعقدة جديدة عشوائية ظهرت للتو.

- إثبات عرض النطاق الترددي: تقوم الشبكة أحياناً بإرسال حزم "تحدي" — وهي في الأساس اختبار سرعة لامركزي — للتأكد من أنك تمتلك فعلياً سرعة 100 ميجابت في الثانية التي تدعي امتلاكها.

لقد رأيت أشخاصاً في المجتمع يعدّون "منصات تعدين" ليست سوى مجموعة من أجهزة Raspberry Pi 4 متصلة بوصلات منزلية مختلفة. وفي سياق تجاري، قد يقوم صاحب متجر صغير بتشغيل عقدة على شبكة الواي فاي الخاصة بالضيوف (عبر شبكة محلية افتراضية معزولة - VLAN) لتغطية تكلفة فاتورة الإنترنت الشهرية.

وفي القطاع المالي، نرى المنصات اللامركزية (DEXs) تتطلع إلى هذه الشبكات لضمان عدم إمكانية تعطيل واجهاتها الأمامية من قبل مزود خدمة إنترنت واحد يحجب واجهة برمجة التطبيقات (API) الخاصة بها. فإذا كان عرض النطاق الترددي مرمزاً، تصبح الشبكة ذاتية الإصلاح.

أشار نقاش جرى عام 2023 في "مجتمع أدلة الخصوصية" (Privacy Guides Community) إلى أنه رغم أهمية هذه الحوافز، يجب أن نتوخى الحذر. فإذا كانت مكافآت "التعدين" مرتفعة للغاية، فسينتهي بنا المطاف بمراكز بيانات تتخفى في زي مستخدمين منزليين، مما يقوض الغرض الأساسي من وجود شبكة سكنية موزعة.

على أي حال، إذا كنت تنوي إعداد هذا النظام، فتأكد من إحكام جدار الحماية في نظام لينكس الخاص بك. لا ترغب في أن تكون عقدة خروج دون إجراء بعض التحصينات الأساسية.

في القسم التالي، سنلقي نظرة على بروتوكولات التشفير الفعلية — وتحديداً كيف نستخدم تقنيات مثل WireGuard وبروتوكول Noise لمنع مشغل العقدة من رؤية نشاطك.

بروتوكولات الحفاظ على الخصوصية والأمن الرقمي

لقد نجحتَ في بناء شبكة لامركزية، وبدأ المستخدمون بالفعل في مشاركة سعة النطاق الترددي، ولكن كيف نمنع مشغل "عقدة الخروج" (Exit Node) من التلصص على كلمة مرور حسابك البنكي؟ بصراحة، إذا لم تكن تقوم بتشفير النفق الفعلي للبيانات، فأنت ببساطة تبني طريقاً أسرع للمخترقين لسرقة هويتك الرقمية.

لفهم كيفية تطور أدوات الخصوصية في عصر الويب 3 (Web3)، يمكننا النظر إلى مشاريع مثل "SquirrelVPN" كدراسة حالة لكيفية تنفيذ هذه البروتوكولات على أرض الواقع. في شبكات الـ VPN اللامركزية (dVPN)، نتعامل مع مستويين من التشفير: أمن "نقطة إلى نقطة" (PtP) والأمن "من الطرف إلى الطرف" (EtE).

بالنسبة لطبقة الـ PtP، نستخدم إطار عمل بروتوكول نويز (Noise Protocol Framework). هذه هي نفس الخوارزميات الرياضية التي تشغل بروتوكول واير جارد (WireGuard) الشهير. فهي تتيح لعقدتين إجراء "مصافحة" متبادلة وإنشاء أنبوب مشفر دون الحاجة إلى سلطة مركزية للتحقق من هوياتهما. بدلاً من ذلك، تستخدم العقد مفاتيح عامة ثابتة مفهرسة مسبقاً في جدول الهاش الموزع (DHT).

وفي هذه الأنفاق القائمة على تقنية النظير للنظير (P2P)، نعتمد عادةً على بروتوكول أمن طبقة النقل لمخططات البيانات (DTLS) أو النقل القائم على بروتوكول UDP الخاص بـ "واير جارد". وعلى عكس بروتوكول TLS القياسي الذي يتطلب تدفقاً مستمراً عبر TCP، تعمل هذه البروتوكولات عبر UDP. وهذا يمثل نقلة نوعية في أداء الـ VPN؛ فإذا فُقدت حزمة بيانات، لا تتوقف الوصلة بأكملها بانتظار إعادة المحاولة، بل تستمر في العمل بسلاسة، وهو بالضبط ما تحتاجه للتطبيقات التي تتطلب زمن استجابة منخفض مثل الألعاب الإلكترونية أو الاتصالات الصوتية عبر الإنترنت (VoIP).

أما "العدو الأكبر" في هذه المنظومة فهو عقدة الخروج. وبما أن شخصاً ما يجب أن ينقل بياناتك في النهاية إلى الإنترنت المفتوح، فإن تلك العقدة الأخيرة تستطيع رؤية الوجهة النهائية. وللحد من هذا الخطر، نستخدم التوجيه متعدد القفزات (Multi-hop Routing)، حيث لا تعرف عقدة الخروج هويتك الحقيقية، بل تعرف فقط عنوان عقدة الترحيل التي أرسلت البيانات إليها.

ولكن ماذا يحدث عندما يسيء مشغل العقدة التصرف؟ في شبكات الـ VPN التقليدية، يقوم المسؤول ببساطة بحذف حسابه، ولكن في شبكة P2P، لا يوجد "مسؤول" يمتلك زر الإيقاف. نحن بحاجة إلى وسيلة لطرد العقد الخبيثة دون وجود سلطة مركزية، وإلا سنكون جميعاً في خطر.

هنا يأتي دور خوارزميات إلغاء البث (Broadcast Revocation Algorithms). كميزة محددة في إطار عمل "GroupVPN"، عندما يتم ضبط عقدة تمارس سلوكاً مشبوهاً—مثل الفشل في اختبارات "إثبات سعة النطاق" (Proof-of-Bandwidth) أو محاولة حقن برمجيات خبيثة—يتم توقيع رسالة إلغاء بواسطة طبقة الإجماع في الشبكة وبثها عبر فضاء العناوين الدائري. ولأن الشبكة مهيكلة على شكل حلقة، تنتقل الرسالة بشكل تكراري لتصل إلى كل نظير في وقت قياسي (O(log^2 N)).

يعتمد هذا النظام على البنية التحتية للمفاتيح العامة (PKI). فكل عقدة تمتلك شهادة مرتبطة بعنوانها في شبكة الـ P2P. وبدلاً من الاعتماد على خادم مركزي قد يتوقف عن العمل، يمكن للعقد تخزين "شهادات الإلغاء" هذه في جدول الهاش الموزع (DHT). إذا حاولت عقدة الاتصال بك، فستتحقق من الجدول؛ وإذا كانت مدرجة في القائمة السوداء، فستقطع الاتصال قبل أن تبدأ العقدة حتى في إرسال أول إشارة.

- ربط الهوية: يتم توقيع الشهادات مقابل عنوان الـ P2P الخاص بالعقدة، لذا لا يمكن للمهاجم ببساطة تغيير اسمه للعودة مجدداً.

- التقسيم التكراري: يقوم البث بتقسيم الشبكة إلى قطاعات، مما يضمن وصول التنبيه لكل عقدة دون إغراق الشبكة برسائل مكررة.

- قوائم الإلغاء المحلية (CRLs): تحتفظ العقد بذاكرة تخزين مؤقتة محلية لعمليات الإلغاء الأخيرة، حتى لا تضطر للرجوع إلى جدول الـ DHT مع كل حزمة بيانات.

النظام ليس مثالياً تماماً—فهجمات "سيبيل" (Sybil Attacks) لا تزال تشكل تحدياً—ولكن عبر دمج نظام "الرهن" (Staking) مع بروتوكولات الإلغاء هذه، نجعل تكلفة العودة للشبكة باهظة جداً لأي طرف سيء النية.

في القسم التالي، سنستعرض كيف نقوم بربط هذه الأنفاق اللامركزية بشبكة الإنترنت التقليدية دون الإخلال بوعد "عدم الاحتفاظ بالسجلات" (No-logs).

مستقبل حرية الإنترنت في عصر الويب 3 (Web3)

إذا كنت لا تزال تدفع اشتراكاً شهرياً لشركة شبكة خاصة افتراضية (VPN) قد تختفي أو يتم الاستحواذ عليها غداً، فأنت في الحقيقة كمن يستأجر منزلاً فوق حفرة منهدمة. وبصراحة، الهدف النهائي الحقيقي لا يقتصر فقط على تطوير تطبيقات أفضل للشبكات الخاصة الافتراضية، بل يمتد إلى استبدال فكرة "مزود خدمة الإنترنت" (ISP) المركزي ذاتها بشيء نملكه ونتحكم فيه فعلياً.

نحن نتحرك نحو عالم لا تكون فيه الشبكات الخاصة الافتراضية اللامركزية (dVPNs) مجرد تطبيق تقوم بتفعيله عندما تريد مشاهدة محتوى محجوب جغرافياً. الهدف هو الوصول إلى نموذج مزود خدمة الإنترنت اللامركزي (dISP)، حيث يكون اتصالك بطبيعته متعدد القفزات (Multi-hop) ومن نوع "ند لند" (P2P) منذ اللحظة التي يتزامن فيها جهاز التوجيه (الراوتر) الخاص بك مع الشبكة.

- استبدال مزودي خدمة الإنترنت التقليديين: بدلاً من وجود شركة كابلات كبرى تمتلك "الميل الأخير" من اتصالك بالإنترنت، يستخدم مزود الخدمة اللامركزي (dISP) الشبكات المتداخلة (Mesh Networking) ومشاركة النطاق الترددي بنظام الند للند لتوجيه حركة البيانات. فإذا كان جارك يمتلك خط ألياف ضوئية وأنت تمتلك عقدة (Node) لشبكة الجيل الخامس (5G)، ستقوم الشبكة ذاتياً بتحديد المسار الأفضل بناءً على زمن الاستجابة وتكلفة الرموز الرقمية (Tokens).

- تكامل متصفحات الويب 3: تخيل متصفحاً لا تكون فيه الشبكة الخاصة الافتراضية مجرد إضافة (Extension)، بل جزءاً أصيلاً من بروتوكولات الاتصال الأساسية. باستخدام بروتوكولات مثل libp2p، يمكن للمتصفحات جلب البيانات مباشرة من الطبقة المتراكبة للشبكة اللامركزية (dVPN Overlay)، مما يجعل جدران الحماية الحكومية عديمة الفائدة تقريباً لعدم وجود "نقطة خروج" مركزية يمكن حجبها.

- أمن إنترنت الأشياء (IoT) والحوسبة الطرفية: من المعروف أن أجهزة المنزل الذكي تفتقر إلى الأمان. ولكن عبر منح كل جهاز إنترنت أشياء عنواناً بنظام الند للند في طبقة متراكبة منظمة (مثل حلقة "سيمفوني" التي ذكرناها سابقاً)، يمكنك إنشاء "شبكة منزلية" خاصة ومشفرة تمتد عبر العالم دون الحاجة لفتح منفذ واحد في جهاز التوجيه الخاص بك.

فكر في عيادة رعاية صحية في منطقة ريفية؛ بدلاً من الاعتماد على مزود خدمة محلي غير مستقر ولا يوفر أي تشفير، يمكنهم استخدام عقدة (Node) لشبكة لامركزية لإنشاء نفق مباشر ومؤمن ببروتوكول WireGuard يصل إلى مستشفى يبعد مئات الأميال. وكما أشار باحثو جامعة فلوريدا في ورقة "GroupVPN" البحثية، فإن طبيعة "التكوين الذاتي" هذه تجعل من السهل جداً على غير المتخصصين تقنياً الحفاظ على روابط آمنة.

ولكن لنكن واقعيين، فالأمر ليس مجرد مكاسب ورموز رقمية طوال الوقت. إذا حاولت يوماً توجيه بياناتك عبر ثلاث عقد منزلية مختلفة في ثلاث قارات مختلفة، فستدرك أن زمن الاستجابة (Latency) هو القاتل الصامت لحلم اللامركزية.

- المقايضة بين السرعة واللامركزية: في الشبكات الخاصة الافتراضية المركزية، يمتلكون قنوات نقل بيانات بسرعة 10 جيجابت في الثانية في مراكز بيانات من الفئة الأولى. أما في الشبكات اللامركزية، فأنت غالباً تحت رحمة سرعة الرفع (Upload) المنزلية لشخص ما. نحن بحاجة إلى تقنيات أفضل في التوجيه متعدد المسارات (Multipath Routing)، حيث يقوم جهازك بتقسيم الملف الواحد إلى أجزاء وسحبها عبر خمس عقد مختلفة في آن واحد، لكي نقترب حتى من السرعات التجارية المعهودة.

- العقبات التنظيمية والقانونية: إذا كنت مشغلاً لعقدة (Node Operator) وقام شخص ما باستخدام عنوان البروتوكول (IP) السكني الخاص بك للقيام بعمل غير قانوني، فمن المسؤول؟ بينما يحمي التشفير "محتوى" بياناتك، تظل مشكلة "عقدة الخروج" (Exit Node) قائمة. نحن بحاجة إلى أطر عمل قوية لـ "الوكيل القانوني" أو تقنيات أكثر تقدماً في "توجيه البصلة" (Onion Routing) حتى لا يجد مشغلو العقد أنفسهم في مواجهة المساءلة القانونية نيابة عن الآخرين.

على أي حال، التكنولوجيا تتقدم بخطى ثابتة. نحن ننتقل من مرحلة "الثقة في العلامة التجارية" إلى "الثقة في الخوارزميات والرياضيات". إنه انتقال معقد، لكنه بصراحة السبيل الوحيد لاستعادة إنترنت مفتوح وحر حقاً.

في الجزء التالي، سنلخص كل هذا عبر استعراض كيف يمكنك البدء فعلياً في المساهمة في هذه الشبكات اليوم دون المخاطرة بإتلاف نظام "لينكس" الخاص بك.

الخاتمة ورؤى نهائية

بعد التعمق في حسابات التوجيه المعقدة واقتصاديات الرموز الرقمية، أين نجد أنفسنا الآن؟ بصراحة، يبدو أننا وصلنا أخيراً إلى نقطة تتحول فيها "الخصوصية" التي وُعدنا بها لسنوات من مجرد وعود شفهية تقدمها شركات الشبكات الخاصة الافتراضية (VPN) التقليدية، إلى واقع ملموس وقابل للتحقق تقنياً.

لقد انتقلنا من أنفاق الند للند (P2P) البسيطة إلى التوجيه الذاتي (Autonomous Routing) الكامل، حيث تعمل الشبكة ككائن حي يعالج نفسه بنفسه. الأمر لم يعد يقتصر على إخفاء عنوان البروتوكول (IP) الخاص بك فحسب؛ بل يتعلق ببناء شبكة ويب لا تملك أي جهة أو مدير تنفيذي "مفتاح إيقاف" مركزي لها.

إذا كنت تتطلع للانخراط في هذا المجال، فإليك النقاط الجوهرية التي توضح كيف تغير هذه الأنظمة قواعد اللعبة فعلياً:

- التحقق بدلاً من الثقة: كما ذكرنا سابقاً، لسنا بحاجة للوثوق بسياسة "عدم الاحتفاظ بالسجلات" عندما تكون البنية التحتية مفتوحة المصدر ويتم التوجيه عبر جدول هاش موزّع (DHT). يمكنك تدقيق الكود البرمجي بنفسك، بينما تتولى تقنية "بلوكشين" إدارة نظام السمعة دون الحاجة لوسيط.

- المرونة عبر شبكات البنية التحتية الفيزيائية اللامركزية (DePIN): من خلال الاعتماد على عناوين بروتوكول منزلية وعقد تشغيل محلية، يصبح حجب هذه الشبكات من قبل أجهزة الرقابة أصعب بكثير مقارنة بعناوين مراكز البيانات المعروفة. فإذا تم إدراج عقدة في القائمة السوداء، تظهر ثلاث عقد أخرى مكانها فوراً.

- اقتصاد النطاق الترددي: "التوكنات" أو الرموز الرقمية ليست مجرد مصطلح رنان هنا، بل هي الوقود الفعلي الذي يضمن استمرار عمل العقد. فبدون حوافز التعدين، لن نحصل على التغطية العالمية اللازمة لجعل شبكة (VPN) سريعة بما يكفي للاستخدام اليومي.

- الأمن المُعزز: بفضل بروتوكول WireGuard وبروتوكولات الإلغاء التي ناقشناها، تتضاءل مخاطر قيام "عقدة مارقة" بالتنصت على بياناتك يوماً بعد يوم. ببساطة، تجعل الحسابات الرياضية تكلفة التصرف بسوء نية باهظة جداً وغير مجدية.

إذا كنت مطوراً أو مستخدماً متقدماً، فإن الخطوة التالية هي تشغيل عقدتك الخاصة. لا تكتفِ بأن تكون مجرد مستهلك، بل كن جزءاً من البنية التحتية. معظم هذه الشبكات توفر عملية إعداد بسيطة جداً إذا كنت معتاداً على التعامل مع واجهة السطر البرمجي (Terminal).

على سبيل المثال، إليك نموذج افتراضي لما قد تبدو عليه عملية إعداد عقدة أساسية على نظام لينكس (ملاحظة: هذا قالب عام، ويجب عليك مراجعة الوثائق الرسمية لبروتوكولات مثل Sentinel أو Mysterium قبل تنفيذ الأوامر):

# مثال افتراضي لإعداد عقدة dVPN عامة

sudo apt update && sudo apt install wireguard-tools -y

# تحميل نص الإعداد البرمجي الخاص بالمزود

curl -sSL https://get.example-dvpn-protocol.io | bash

# تهيئة العقدة وربطها بمحفظة المكافآت الخاصة بك

dvpn-node init --operator-address your_wallet_addr

# تشغيل الخدمة وتفعيلها تلقائياً

sudo systemctl enable dvpn-node && sudo systemctl start dvpn-node

إن مستقبل حرية الإنترنت في عصر "Web3" لن تقدمه لنا شركات التقنية الكبرى على طبق من ذهب، بل سيبنيه الآلاف منا عبر تشغيل عقد مشفرة صغيرة في منازلنا ومكاتبنا.

وكما أشار البحث الخاص بـ GroupVPN.dvi الذي استعرضناه سابقاً، فإن "حواجز الدخول" لهذه الشبكات بدأت تتلاشى أخيراً. الأدوات متوفرة، التشفير قوي، والحوافز الاقتصادية متوافقة مع الأهداف التقنية.

لذا، توقف عن الدفع مقابل "الخصوصية" وابدأ في بنائها بنفسك. قد تبدو الأمور معقدة قليلاً في البداية، وقد يزعجك تأخير الاستجابة أحياناً، لكنه المسار الوحيد لضمان بقاء الإنترنت مفتوحاً للجميع. شكراً لمتابعتكم هذا التعمق التقني؛ انطلقوا الآن لتأمين أنظمة لينكس الخاصة بكم، وربما تجربون استضافة عقدة هذا الأسبوع.. قد تربحون بعض الرموز الرقمية حتى أثناء نومكم.