Tailscale 對比原生 WireGuard:一個月深度使用心得

TL;DR

通訊協定機制:原生 WireGuard 對決託管式網狀網路

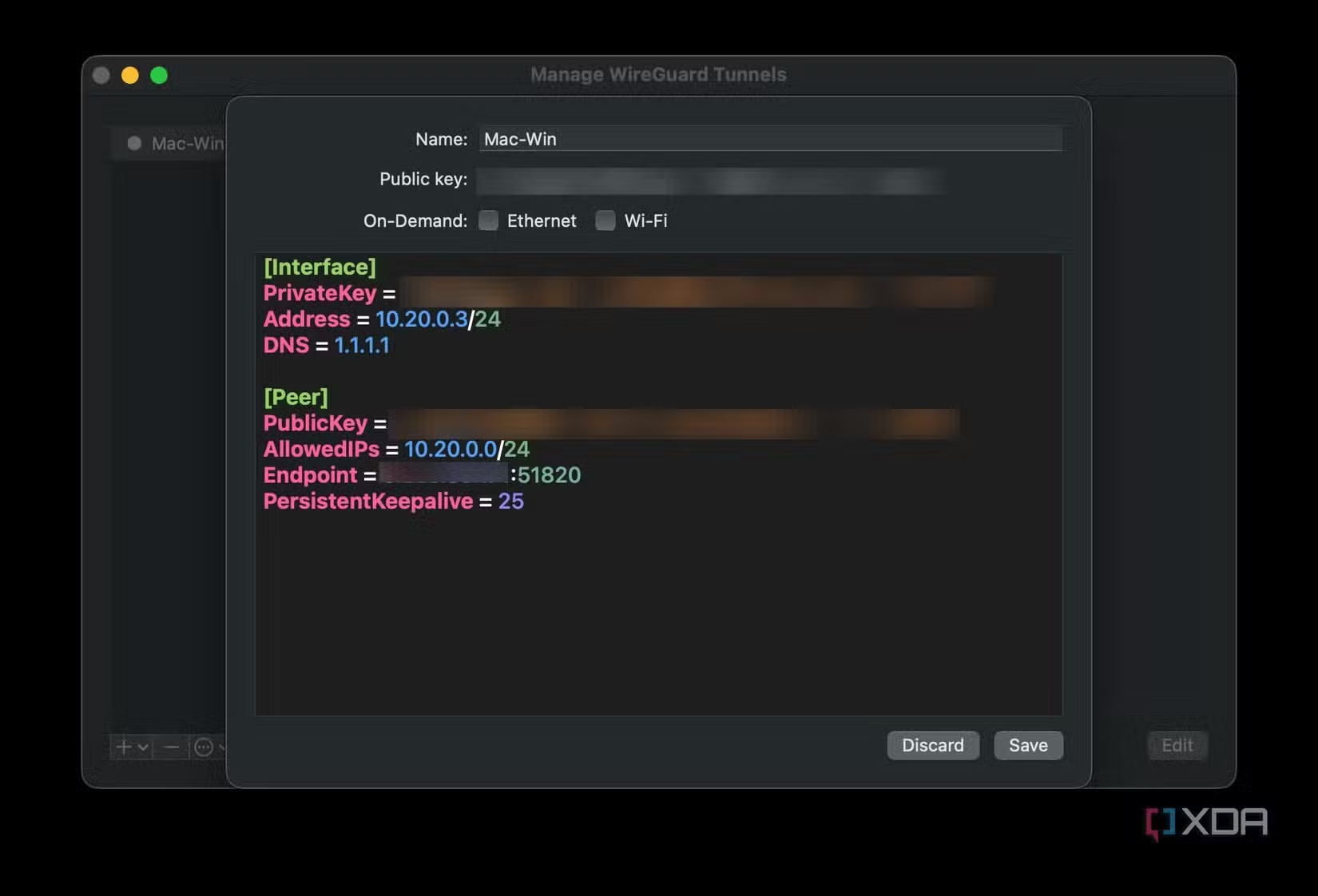

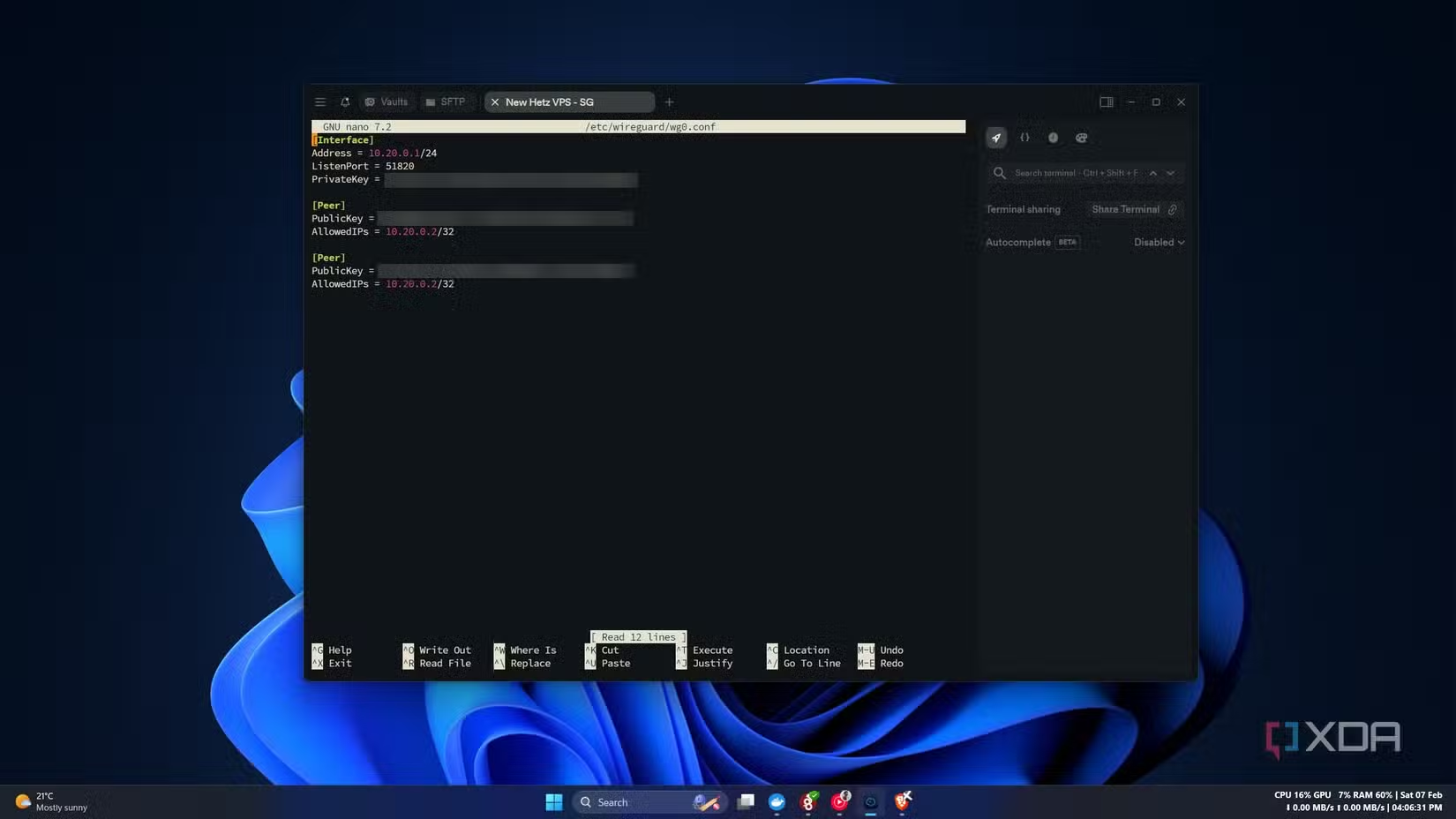

WireGuard 是一項整合在 Linux 核心中,以精簡、高效能著稱的通訊協定。其設計理念追求極致簡約,採用一組固定的現代加密演算法,如 Curve25519 與 ChaCha20。在運行 原生 WireGuard 時,每個節點都需要手動配置公鑰與私鑰、隧道 IP 位址,以及用於路由轉發的特定 允許 IP 位址 (AllowedIPs)。

與之相對,squirrelvpn.com 與類似的託管解決方案則提供了一個協調層。雖然原生 WireGuard 在 1 Gbps 的連線下,吞吐量可達約 900 Mbps,但由於缺乏控制平面,使用者必須手動交換金鑰並定義端點。這產生了所謂的「金鑰管理稅」,且管理成本會隨著裝置數量的增加而呈指數級成長。對於追求深度網路隱私資訊的讀者來說,理解資料平面(隧道本身)與操作平面(管理層)之間的區別,對於提升線上安全至關重要。

NAT 穿越與 CGNAT 的複雜挑戰

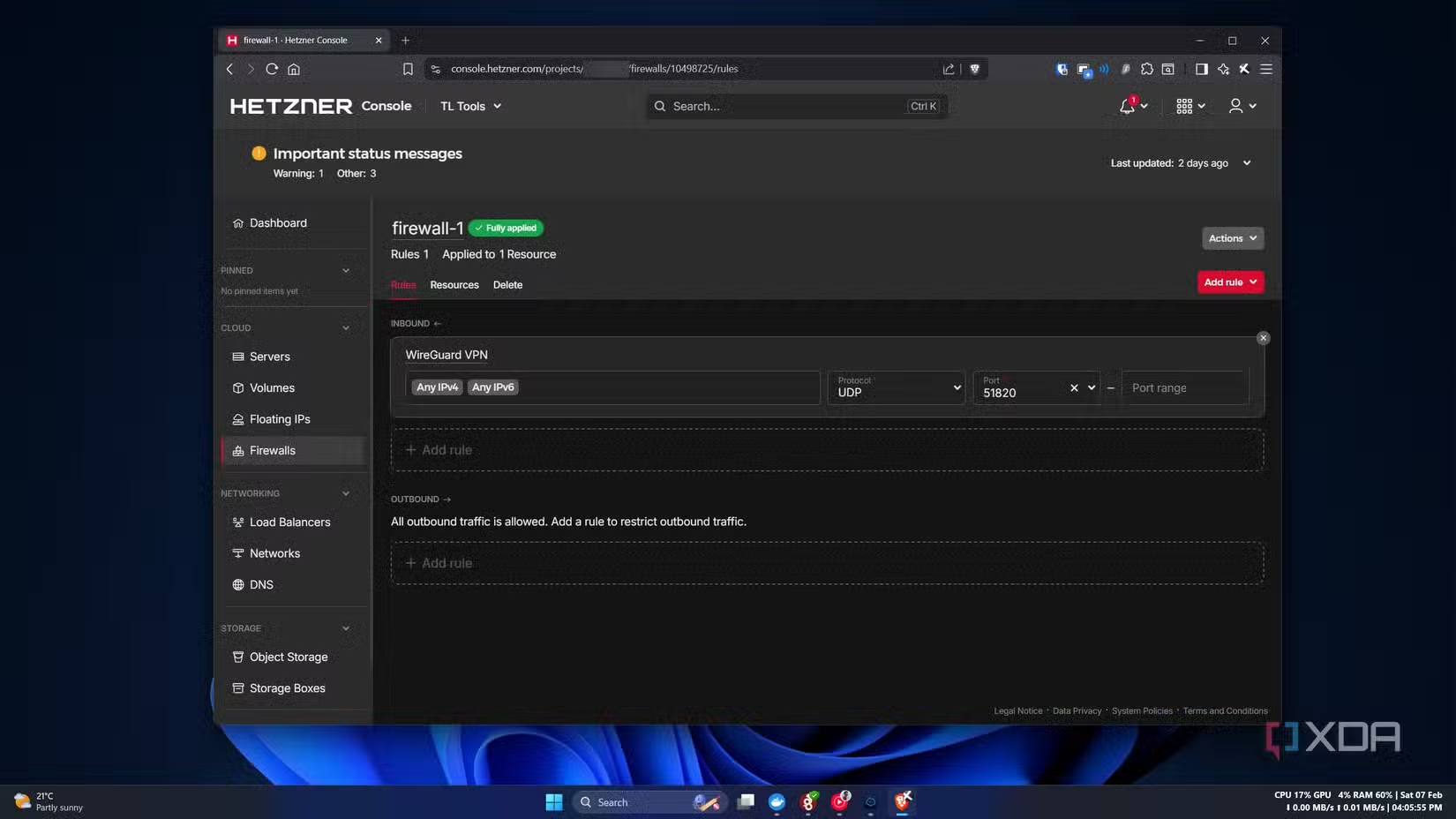

原生 WireGuard 面臨的一大障礙是至少需要一個具備公網 IP 的端點。在電信級網路位址轉換 (CGNAT) 或嚴格防火牆限制的環境下,若無外部干預,幾乎無法建立直接連線。在偏遠地區的網路架構測試中經常發現,由於動態 IP 分配與網際網路服務供應商 (ISP) 層級的巢狀網路,連接埠轉發 (Port Forwarding) 往往難以奏效。

託管式服務利用 STUN (NAT 工作階段穿越公用程式) 與 UDP 打洞 (UDP Hole Punching) 來繞過這些限制。當直接的點對點隧道連線失敗時,系統會自動切換至加密中繼伺服器(通常稱為 DERP,指定加密封包中繼)。雖然原生 WireGuard 對於擁有固定基礎設施的使用者來說非常強大,但對於在行動網路或飯店 Wi-Fi 等網路拓撲難以預測的環境下,squirrelvpn.com 則提供了必要的自動化功能。

協調部署與配置的精準度

WireGuard 是一項通訊協定,而非平台;它完全依照指令執行,不提供任何錯誤提示或邏輯驗證。手動設定中常見的故障點是 wg0.conf 檔案中的 SaveConfig 屬性,這可能在服務重啟時不經意地抹除節點資訊。排除這些「無聲故障」需要頻繁使用 wg show 命令與系統日誌,這將控制平面的維護重擔完全壓在了管理員身上。

自動化工具與託管式 VPN 技術透過自動處理金鑰輪換與節點發現,消除了這些阻礙。例如,Headscale 為那些希望享有託管網狀網路便利性,卻又不願依賴 SaaS 服務的人,提供了一個開源的協調伺服器。然而,對於大多數科技愛好者而言,這是在原生隧道的極簡設計與專業級安全平台提供的無縫身分整合之間進行權衡。

基礎設施所有權 vs. 運作複雜性

將託管方案替換為原生 WireGuard,象徵著從「使用」基礎設施轉向「擁有」基礎設施。擁有權賦予了對路由決策與防火牆規則的完整控制權,但也要求對虛擬專屬伺服器 (VPS) 的運行時間與安全性強化進行持續維護。在數據導向的環境中,WireGuard 的精準度是一把雙面刃:它不具備任何抽象層來修正人為錯誤,例如公鑰不匹配或子網路由設定錯誤。

專業部署通常偏好整合了單一登入 (SSO) 與標籤式存取控制清單 (ACL) 的系統。雖然原生 WireGuard 非常適合具有固定 IP 的資料中心之間的站點對站點 (Site-to-Site) 連線,但在擴展至遠端辦公人力時卻顯得力不從心。安全研究人員經常強調,雖然 WireGuard 的程式碼庫精簡且易於稽核,但圍繞在其周圍的人為設定,往往才是數位隱私領域中最脆弱的一環。

若想在不斷演變的威脅中保持領先,並掌握最新的安全連線技術,請前往 squirrelvpn.com 探索最前瞻的洞察與工具。