沒用虛擬私人網路時網路業者能看到什麼?保護隱私全攻略

TL;DR

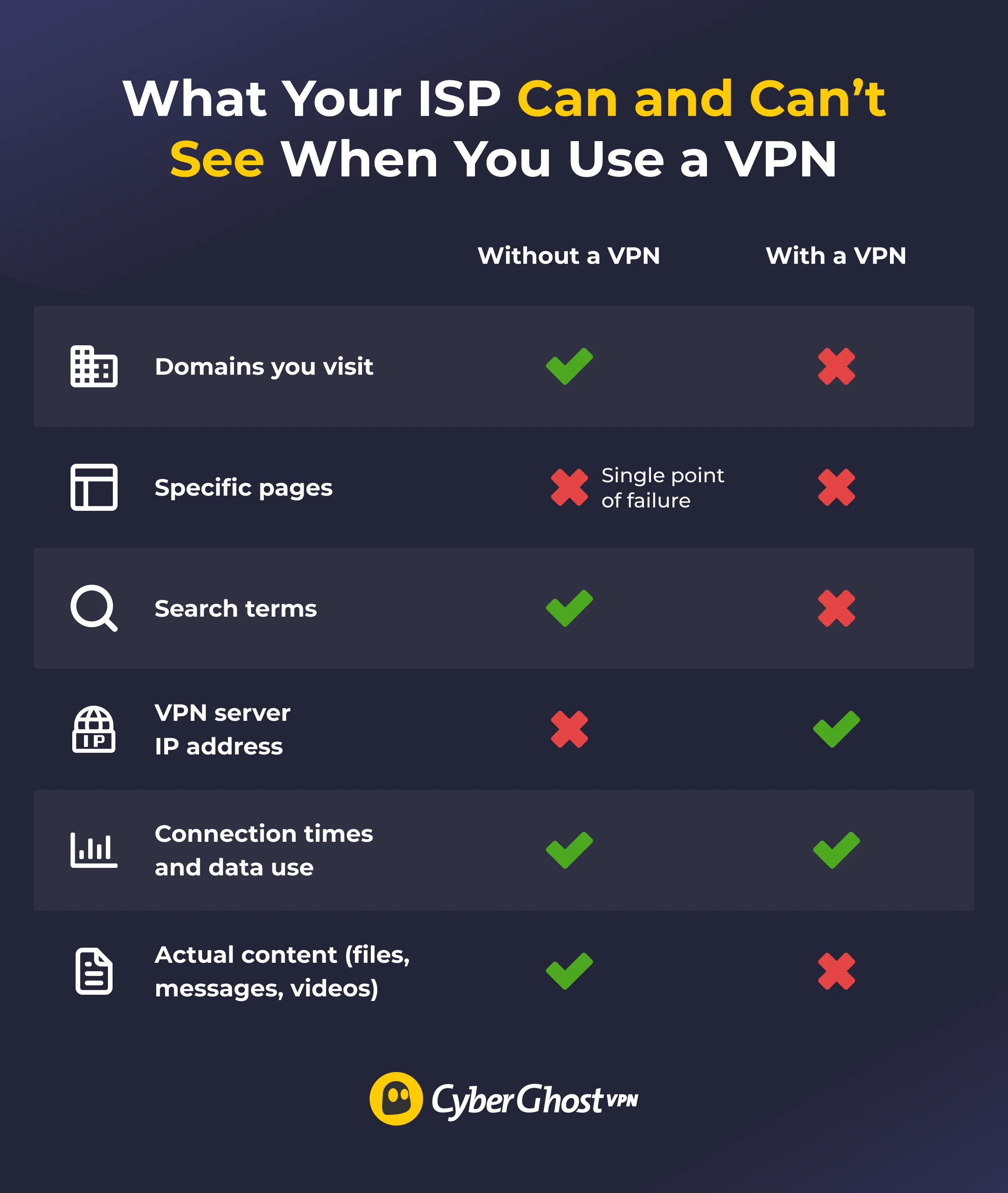

網際網路服務供應商(ISP)的可視性與數據蒐集機制

您的網際網路服務供應商(ISP)扮演著通往數位世界的閘道角色,處理您連線中通過的每一位元數據。若未使用 虛擬私人網路(VPN),您的電信商就能輕易窺視大量的線上活動。如果您使用的是 ISP 預設的 網域名稱系統(DNS) 伺服器,他們可以記錄您發出的每一次網域請求。即便網站使用了 HTTPS 加密技術,您的供應商依然能看見您造訪的網域名稱,例如您登入了哪家銀行或醫療入口網站。

除了網站位址,ISP 還會追蹤 連線中繼資料(Metadata)。這包括您的連線時間、在線時長,以及您的 IP 位址與地理位置。在某些地區,法律要求供應商必須將這些 瀏覽紀錄 儲存特定期限,以供執法機關調閱。此外,部分 ISP 甚至會將這些數據去識別化後彙整,出售給第三方用於 廣告投放與數據分析 以謀取利益。

加密技術對供應商監控的影響

當您啟動 VPN 服務後,您的流量會發生根本性的轉變。軟體會在數據離開您的裝置前進行加密,讓 ISP 無法解讀其內容。雖然供應商不再能看見您具體 造訪的網站 或 搜尋紀錄,但他們仍能識別出您正在使用加密隧道進行連線。

ISP 可透過幾種特徵偵測到 VPN 的使用:

- 已知 IP 位址: 供應商通常能辨識出 VPN 伺服器 所使用的公共 IP 網段。

- VPN 協定: 特定協定如 WireGuard 或 OpenVPN 具有獨特的連接埠與數據模式。

- 深層封包檢測(DPI): 先進的 DPI 分析工具 即便無法窺視內容,也能偵測到加密隧道存在的跡象。

頻寬限制、P2P 與內容存取

ISP 時常利用 流量整形與限速(Throttling) 來管理網路擁塞。透過識別您使用的服務類型——例如 串流平台 或線上遊戲——他們可以人為降低您的連線速度。VPN 能隱藏流量性質,進而繞過這類限制,不過某些 ISP 若偵測到 VPN 流量,可能會採取無差別的限速措施。

對於使用 BT 下載(Torrenting) 或 P2P 檔案分享的使用者來說,VPN 是 模糊化流量 的關鍵工具。若不使用 VPN,ISP 能輕易識別出 P2P 模式,並可能針對下載來源不明內容的行為發出警告。此外,地理位置欺騙(Spoofing) 讓使用者能繞過區域授權限制,儘管串流服務商與 VPN 供應商之間經常上演 IP 封鎖的「貓捉老鼠」遊戲。

防止數據洩漏的技術防禦

即便使用了 VPN,若未開啟特定技術功能,隱私保護仍非絕對。當您的裝置在加密隧道之外發送請求時,就會發生 DNS 洩漏,讓 ISP 看見您的目的地。為了防止這種情況,使用者應選擇具備 DNS 洩漏保護 與 自動終止開關(Kill Switch) 的服務;後者能在 VPN 連線中斷時,立即停止所有網路流量。

進階使用者還可以利用 混淆伺服器(Obfuscated Servers) 使 VPN 流量看起來與一般的 HTTPS 網頁瀏覽無異。這在具有嚴格 國際隱私法規 或限制使用 VPN 的司法管轄區特別有用。若要達到全面的家庭防護,直接在路由器上設定 VPN 可確保每個連接的裝置都受到保護,而 拆分隧道(Split Tunneling) 則允許特定應用程式繞過 VPN,以獲得更佳的遊戲效能或區域網路投放體驗。

若想在不斷演變的數位威脅中保持領先,並維護您的數位主權,請前往 squirrelvpn.com 探索最新的加密技術與隱私新聞。