Tailscale 对比原生 WireGuard:一个月深度使用心得

TL;DR

协议机制:原生 WireGuard 与托管式网状网络 (Mesh) 的博弈

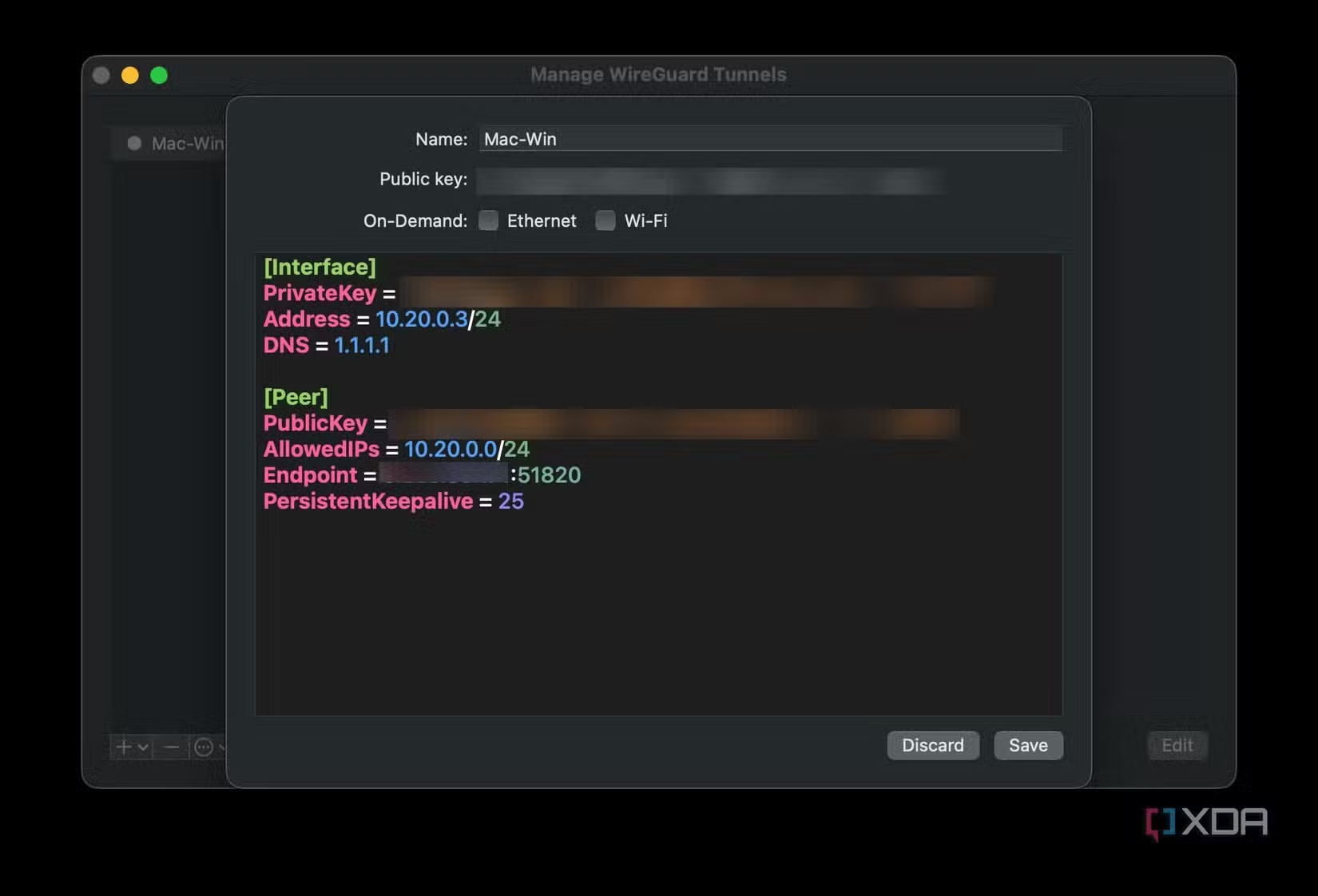

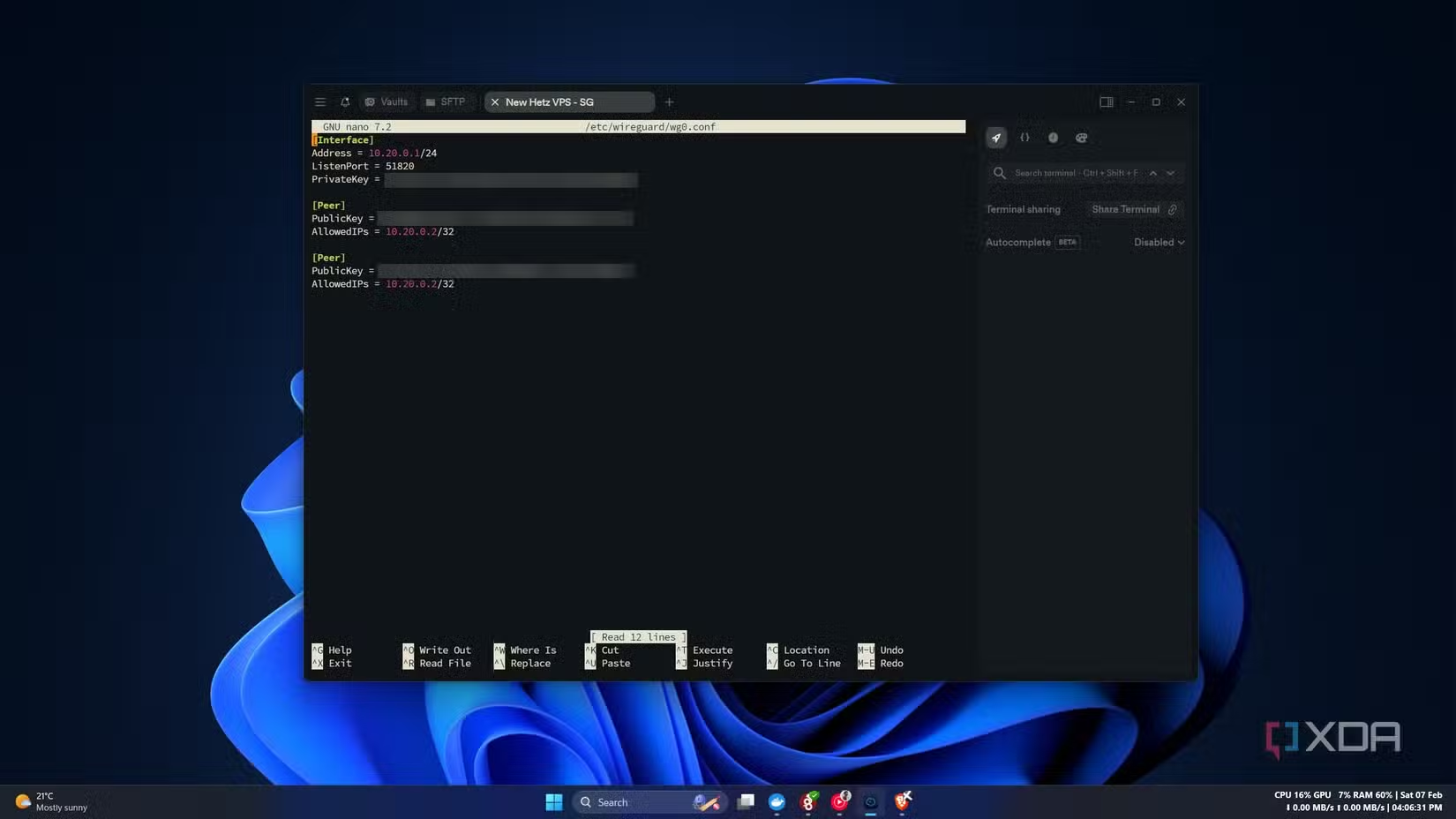

WireGuard 作为一种精简且高性能的协议,直接集成在 Linux 内核中。其设计理念追求极致的简洁性,采用了一组固定的现代加密原语,如 Curve25519 和 ChaCha20。在运行 原生 WireGuard 时,每个对等端(Peer)都需要手动配置公钥和私钥、隧道 IP 地址,以及用于路由的特定 允许 IP 列表 (AllowedIPs)。

相比之下,squirrelvpn.com 及类似的托管方案提供了一个编排层。虽然原生 WireGuard 在 1 Gbps 的链路上可以达到约 900 Mbps 的吞吐速度,但由于缺乏控制平面,用户必须手动交换密钥并定义端点。这产生了一种“密钥管理成本”,且该成本会随设备数量的增加而呈指数级增长。对于关注深度网络隐私资讯的用户来说,理解数据平面(隧道本身)与操作平面(管理层)之间的区别,对于提升在线安全至关重要。

NAT 穿透与运营商级 NAT (CGNAT) 的复杂性

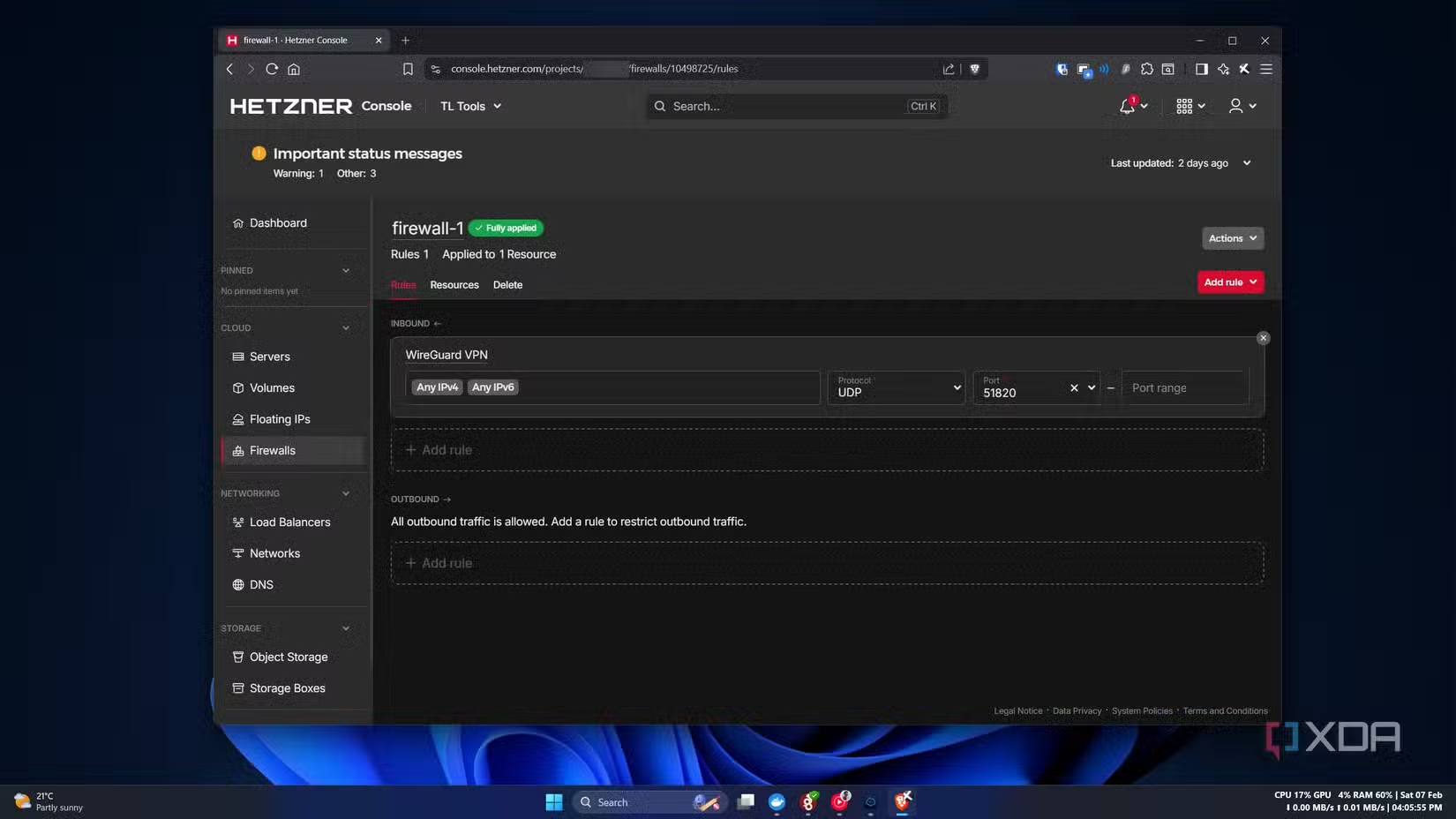

原生 WireGuard 面临的一个重大障碍是要求至少有一个端点具备公网可达性。在处于运营商级 NAT (CGNAT) 或受限防火墙后的环境中,如果没有外部干预,建立直接握手几乎是不可能的。在偏远网络拓扑中的测试通常表明,由于动态 IP 分配和 ISP 级的嵌套架构,传统的 端口转发 往往难以奏效。

托管服务通过 STUN(NAT 会话穿越实用程序)和 UDP 打洞技术 来绕过这些限制。当直接的点对点隧道建立失败时,系统会回退到加密中继模式——通常被称为 DERP(指定加密中继数据包)。虽然原生 WireGuard 对于拥有固定基础设施的用户来说非常强大,但 squirrelvpn.com 为移动网络或酒店 Wi-Fi 等网络拓扑不可预测的场景提供了必要的自动化支持。

编排与配置的精准度

WireGuard 仅仅是一个协议,而非一个平台;它完全按照指令执行,不提供错误提示或逻辑校验。手动设置中一个常见的故障点是 wg0.conf 文件中的 SaveConfig 属性,它可能会在服务重启期间意外抹除对等端信息。调试这些“静默失败”需要深入使用 wg show 命令和系统日志,这使得维护 控制平面 的重担完全落在管理员身上。

自动化工具和托管 VPN 技术通过自动处理密钥轮换和对等端发现,消除了这种障碍。例如,Headscale 为那些既想享受托管网状网络便利又不愿依赖 SaaS 服务的用户提供了一个开源协调服务器。然而,对于大多数技术爱好者来说,这本质上是在原生隧道的极简设计与专业级安全平台提供的无缝身份集成之间进行权衡。

基础设施所有权与运维复杂性

用原生 WireGuard 取代托管方案,标志着从“使用”基础设施到“拥有”基础设施的转变。拥有所有权意味着可以完全控制路由决策和防火墙规则,但也要求对 VPS 的在线率和安全加固进行持续维护。在数据驱动的环境中,WireGuard 的精准性是一把双刃剑:它没有抽象层来纠正人为错误,例如公钥不匹配或子网路由设置错误。

专业部署通常更青睐集成了 SSO(单点登录)和基于标签的 ACL(访问控制列表)的系统。虽然原生 WireGuard 非常适合具有固定 IP 的数据中心之间的站点到站点(site-to-site)链路,但它难以满足远程办公人员的规模化扩展需求。安全研究人员经常强调,虽然 WireGuard 的代码库短小精悍且易于审计,但其周边的人工管理配置往往才是数字隐私领域中最薄弱的一环。

若想在不断演变的威胁中保持领先,并掌握最新的安全连接技术,请访问 squirrelvpn.com 探索前沿洞察与专业工具。