运营商能看到你的上网记录吗?如何通过虚拟专用网络保护隐私

TL;DR

运营商的监控视野与数据收集机制

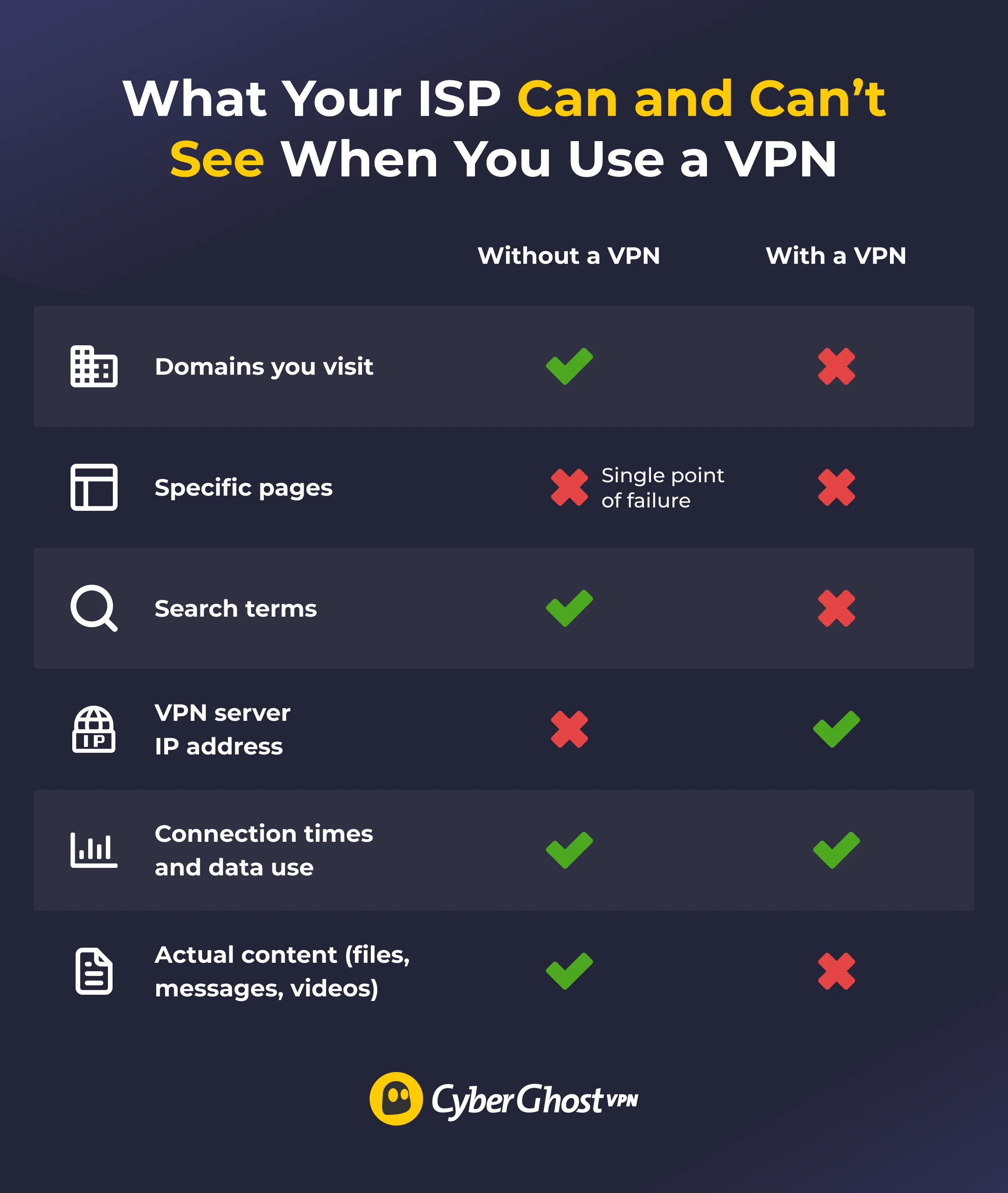

您的互联网服务提供商(ISP)是您通往数字世界的网关,处理着通过您连接传输的每一比特数据。如果没有使用 虚拟专用网络 (VPN),运营商可以洞察您大量的线上活动。如果您使用运营商默认的 域名系统 (DNS) 服务器,他们可以记录您发出的每一个域名请求。即便网站使用了 HTTPS 加密,您的运营商依然能看到您访问的域名,例如您访问的是银行网站还是医疗门户。

除了访问地址,运营商还会追踪 连接元数据。这包括您的上线时间、在线时长,以及您的 IP 地址和地理位置。在某些地区,法律要求运营商将这些 浏览历史记录 存储固定期限,以供监管部门查阅。此外,部分运营商还会通过将这些匿名化的聚合数据出售给第三方用于 广告投放和数据分析 来实现变现。

加密技术对运营商监控的影响

当您开启 VPN 服务时,您的网络流量会发生根本性的转变。软件会在数据离开您的设备之前对其进行加密,使运营商无法读取其内容。虽然运营商无法再看到您访问的 具体网站 或 搜索历史,但他们仍然能够识别出您正在使用加密隧道。

运营商可以通过以下几种特征检测到 VPN 的使用:

- 已知 IP 地址: 运营商通常能识别出 VPN 服务器 所使用的公网 IP 段。

- VPN 协议: 诸如 WireGuard 或 OpenVPN 等特定协议具有独特的端口和数据模式。

- 深度包检测 (DPI): 先进的 DPI 分析工具 即使无法看到加密内容,也能检测到加密隧道的存在。

网络限速、P2P 与内容访问限制

运营商经常利用 流量整形和限速 来管理网络拥塞。通过识别您正在使用的服务类型(如 流媒体平台 或在线游戏),他们可以人为地降低您的连接速度。VPN 可以通过隐藏流量性质来绕过这种限制,不过如果运营商检测到 VPN 流量,可能会对其进行无差别限速。

对于涉及 磁力下载/种子下载 或 P2P 文件共享的用户来说,VPN 是 混淆流量 的关键工具。如果没有 VPN,运营商可以轻易识别出 P2P 模式,并可能针对下载来源不明的内容发送警告。此外,地理位置伪装 允许用户绕过区域版权限制,尽管流媒体服务与 VPN 提供商之间经常上演 IP 封禁的“猫鼠游戏”。

防范数据泄露的技术保障

即便使用了 VPN,除非开启特定的技术功能,否则隐私保护并非万无一失。当您的设备在加密隧道之外发送请求时,就会发生 DNS 泄露,导致运营商看到您的访问目的地。为了防止这种情况,用户应选择提供 DNS 泄露保护 和 自动终止开关 (Kill Switch) 的服务;后者能在 VPN 连接断开时立即切断所有网络流量。

高级用户还可以利用 混淆服务器 使 VPN 流量看起来像标准的 HTTPS 网页浏览。这在 国际隐私法规 严苛或 VPN 使用受限的地区尤为有效。为了实现全面的家庭网络保护,直接在路由器上配置 VPN 可以确保每个连接的设备都受到屏蔽,而 拆分隧道 (Split Tunneling) 功能则允许特定应用绕过 VPN,以获得更好的游戏性能或本地投屏体验。

若要走在不断演变的数字威胁前端并维护您的数字主权,请访问 squirrelvpn.com 探索最新的加密技术和隐私资讯。