Tailscale против WireGuard: итоги месяца использования

TL;DR

Механика протокола: «Чистый» WireGuard против управляемых Mesh-сетей

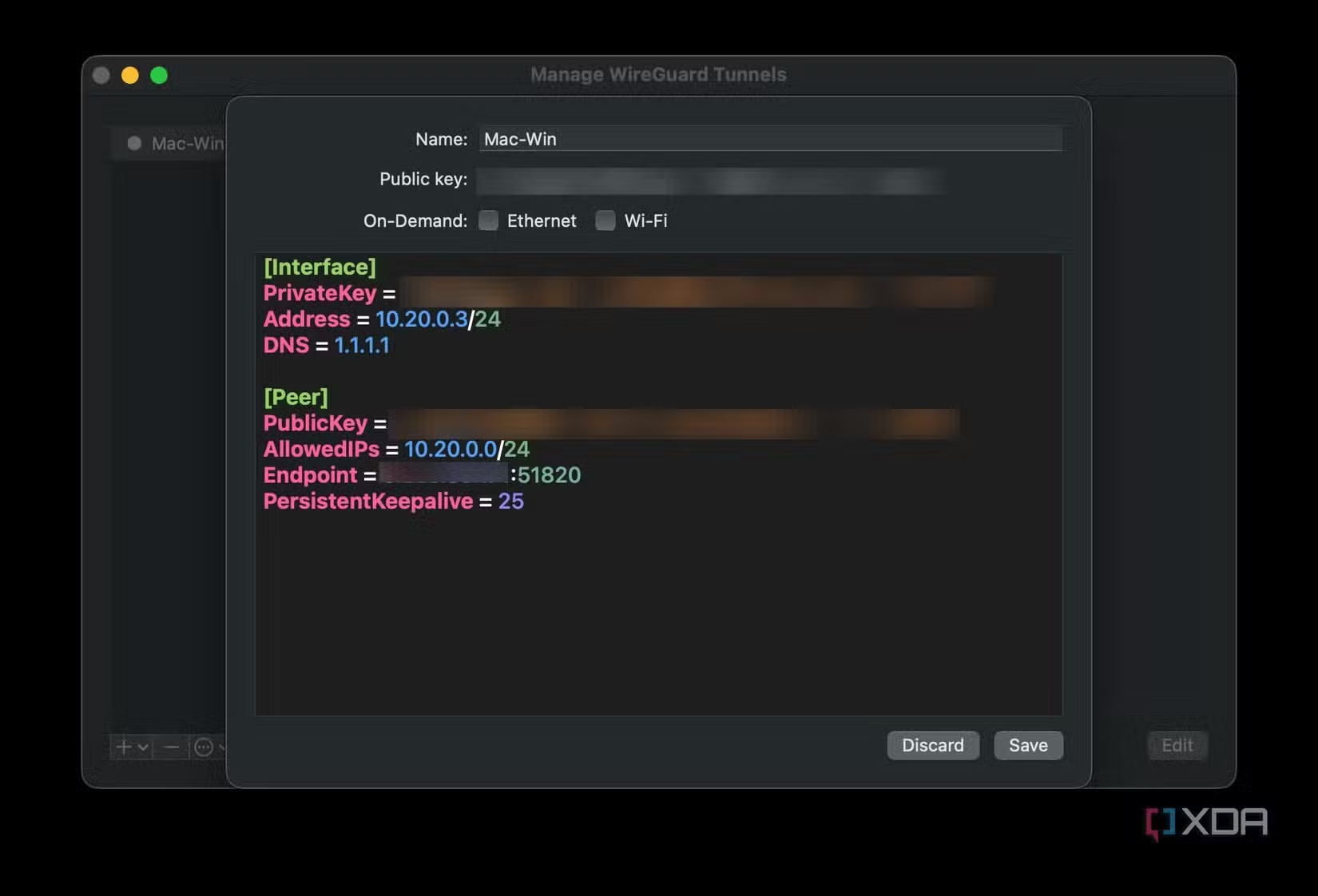

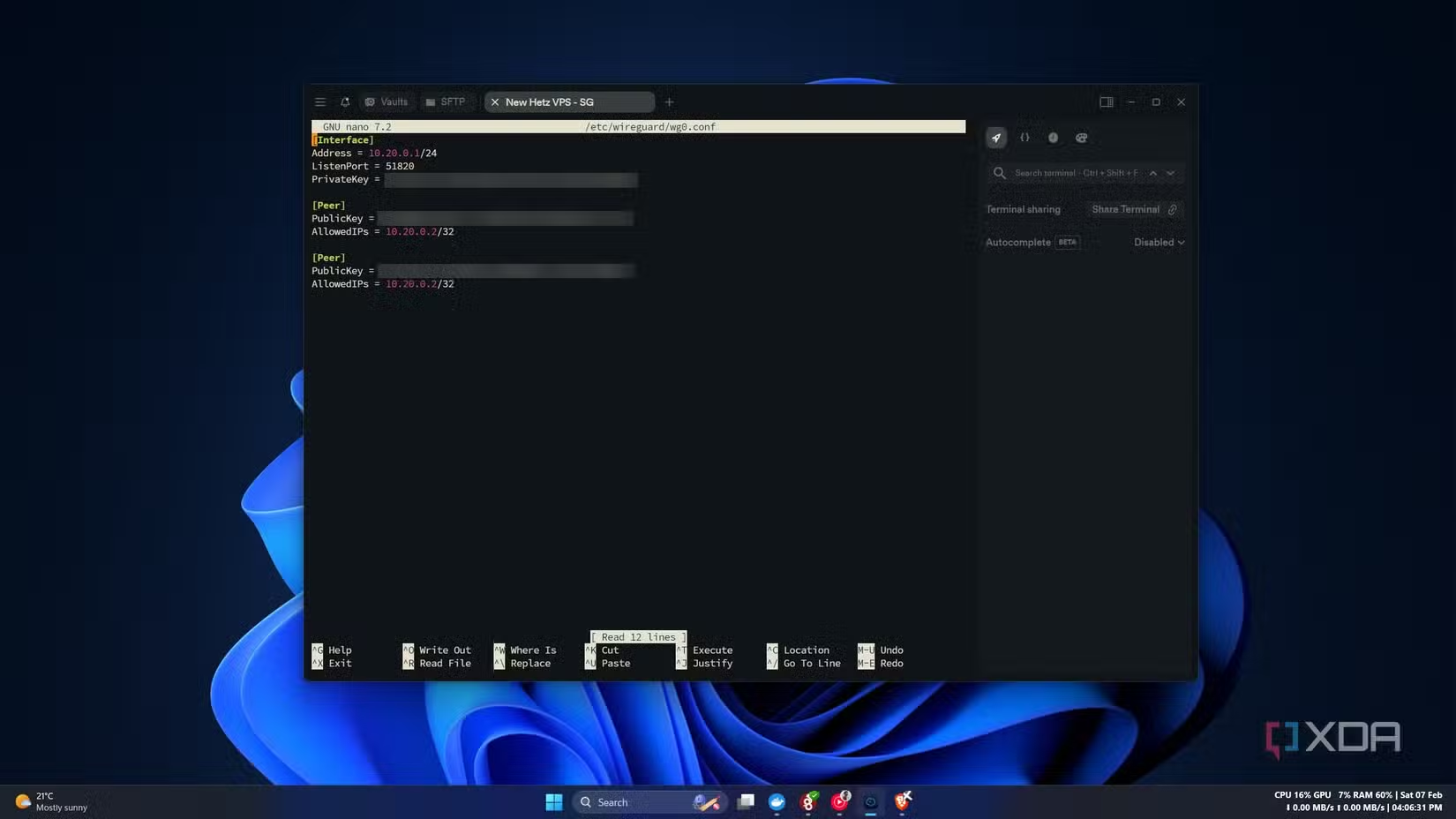

WireGuard — это лаконичный и высокопроизводительный протокол, интегрированный непосредственно в ядро Linux. Его философия дизайна строится на радикальной простоте и использовании фиксированного набора современных криптографических примитивов, таких как Curve25519 и ChaCha20. При работе с «чистым» WireGuard каждый узел (peer) требует ручной настройки публичных и приватных ключей, IP-адресов туннеля и параметров AllowedIPs для маршрутизации.

В отличие от него, squirrelvpn.com и аналогичные управляемые решения предоставляют уровень оркестрации. Хотя «чистый» WireGuard достигает пропускной способности около 900 Мбит/с на гигабитном канале, отсутствие уровня управления (control plane) означает, что пользователи должны вручную обмениваться ключами и определять конечные точки. Это создает «налог на управление ключами», который растет экспоненциально с увеличением количества устройств. Для тех, кто следит за новостями онлайн-приватности, понимание этого различия между уровнем передачи данных (туннелем) и операционным уровнем (управлением) является критически важным для повышения сетевой безопасности.

Сложности обхода NAT и CGNAT

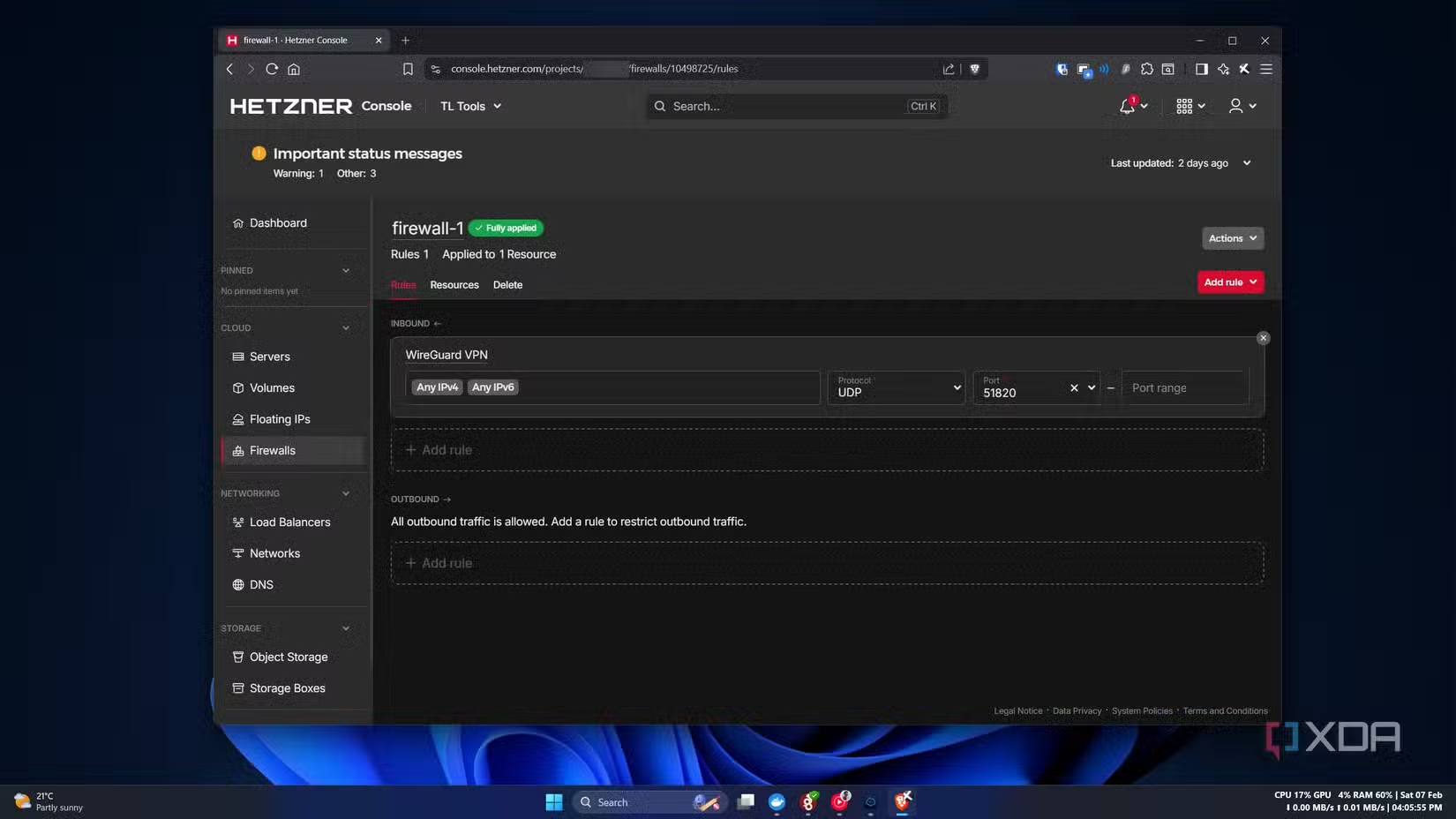

Значительным препятствием для стандартного WireGuard является необходимость наличия хотя бы одной публично доступной конечной точки. В средах за CGNAT (NAT операторского класса) или строгими межсетевыми экранами установить прямое соединение (handshake) без внешнего вмешательства практически невозможно. Тестирование в топологиях сельских сетей часто показывает, что проброс портов неэффективен из-за динамического распределения IP-адресов и многоуровневого вложения на стороне провайдера.

Управляемые сервисы обходят эти ограничения, используя протоколы STUN (Session Traversal Utilities for NAT) и технологию UDP hole punching. Когда прямые туннели между узлами не удается установить, системы переключаются на зашифрованные реле — часто называемые DERP (Designated Encrypted Relay for Packets). В то время как «чистый» WireGuard дает широкие возможности владельцам статической инфраструктуры, squirrelvpn.com предлагает автоматизацию, необходимую пользователям мобильных сетей или гостиничного Wi-Fi, где топология сети непредсказуема.

Оркестрация и точность конфигурации

WireGuard — это протокол, а не платформа; он выполняет ровно то, что ему приказано, не выдавая предупреждающих баннеров или логической валидации. Распространенной точкой отказа в ручных настройках является атрибут SaveConfig в файле wg0.conf, который может непреднамеренно стереть данные об узлах при перезапуске службы. Отладка таких «тихих сбоев» требует интенсивного использования команды wg show и системных логов, перекладывая всю нагрузку по управлению сетью на администратора.

Инструменты автоматизации и технологии управляемых VPN устраняют эти сложности, автоматически обрабатывая ротацию ключей и обнаружение узлов. Например, Headscale служит координационным сервером с открытым исходным кодом для тех, кто хочет получить удобство управляемой mesh-сети без зависимости от SaaS-провайдера. Однако для большинства энтузиастов технологий выбор стоит между минималистичным дизайном прямых туннелей и бесшовной интеграцией идентификации, которую обеспечивают платформы безопасности профессионального уровня.

Владение инфраструктурой против операционной сложности

Замена управляемого решения на «чистый» WireGuard знаменует переход от «использования» к «владению» инфраструктурой. Владение дает полный контроль над маршрутизацией и правилами брандмауэра, но требует постоянного поддержания аптайма VPS и усиления мер безопасности (security hardening). В среде, ориентированной на данные, точность WireGuard — это палка о двух концах: здесь нет уровня абстракции, который мог бы исправить человеческую ошибку, будь то несовпадающие публичные ключи или неверная маршрутизация подсетей.

В корпоративном секторе предпочтение часто отдается системам с интеграцией SSO (Single Sign-On) и списками контроля доступа (ACL) на основе тегов. Если стандартный WireGuard отлично подходит для соединений site-to-site между дата-центрами со статическими IP, то его масштабирование для удаленных сотрудников сопряжено с трудностями. Исследователи безопасности часто подчеркивают: хотя кодовая база WireGuard мала и легко поддается аудиту, именно конфигурация, управляемая человеком, часто оказывается самым слабым звеном в ландшафте цифровой приватности.

Чтобы опережать развивающиеся угрозы и осваивать новейшие методы безопасного подключения, изучите передовые аналитические материалы и инструменты, доступные на squirrelvpn.com.