Что видит провайдер без VPN и как защитить приватность

TL;DR

Видимость данных для провайдера и механизмы их сбора

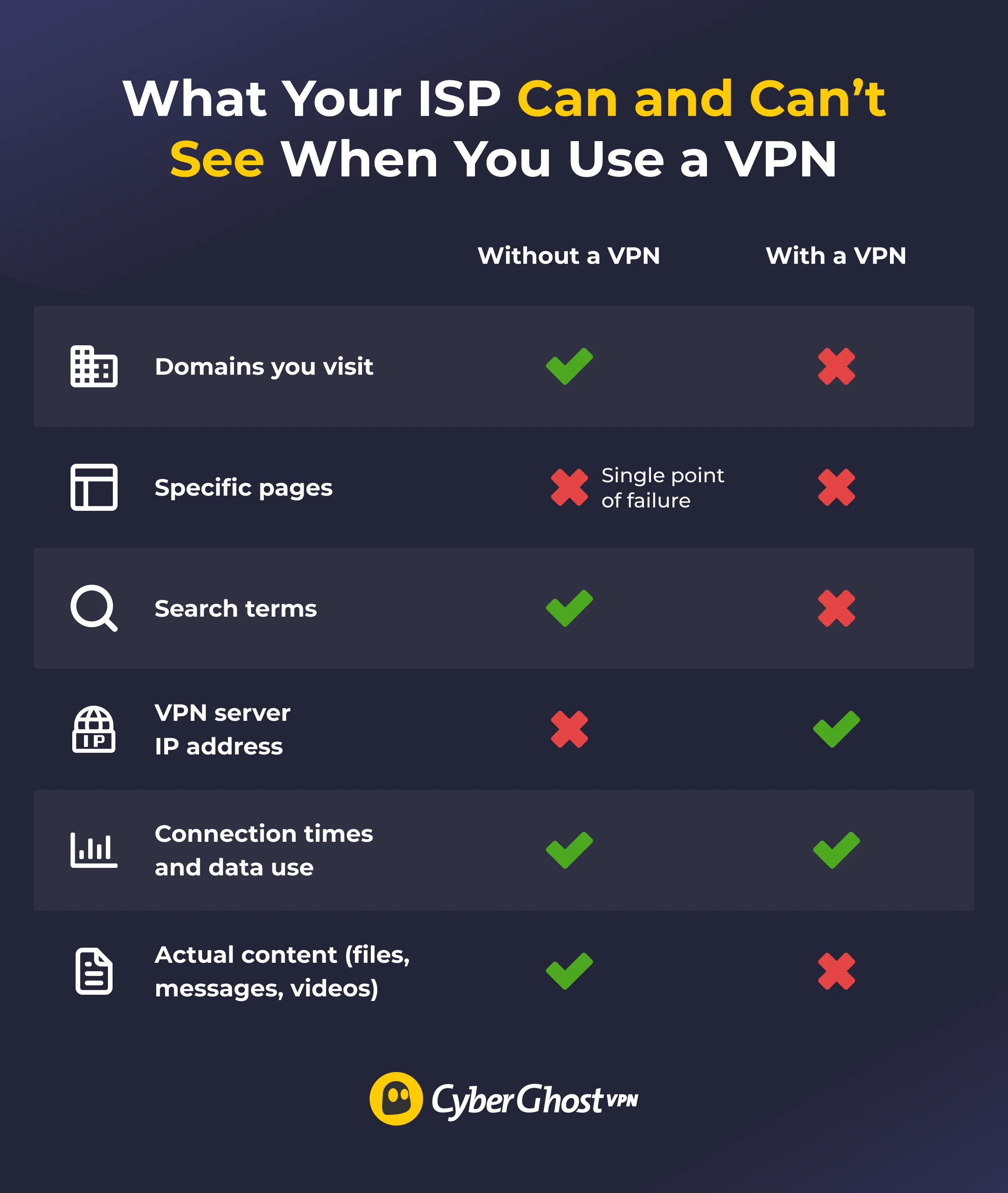

Ваш интернет-провайдер (ISP) является своего рода шлюзом в цифровой мир, через который проходит каждый бит передаваемой вами информации. Без использования VPN провайдер видит практически все ваши действия в сети. Если вы используете стандартные DNS-серверы своего провайдера, он может фиксировать каждый запрос к доменам. Даже если сайт защищен HTTPS-шифрованием, провайдер все равно видит названия посещаемых вами ресурсов, будь то личный кабинет банка или медицинский портал.

Помимо самих адресов, провайдеры отслеживают метаданные соединения. Сюда входит время подключения, длительность сессии, а также ваш IP-адрес и местоположение. В ряде стран законодательство обязывает операторов связи хранить историю посещений в течение определенного срока, предоставляя к ней доступ по запросу властей. Более того, некоторые провайдеры монетизируют эти сведения, продавая агрегированные анонимные данные третьим лицам для таргетинга рекламы и аналитики.

Как шифрование влияет на мониторинг со стороны провайдера

При включении VPN-сервиса характер вашего трафика коренным образом меняется. Приложение шифрует данные еще до того, как они покинут ваше устройство, делая их нечитаемыми для провайдера. Хотя оператор больше не может видеть конкретные посещаемые сайты или вашу историю поиска, он все равно понимает, что вы используете зашифрованный туннель.

Провайдеры могут распознать использование VPN по нескольким признакам:

- Известные IP-адреса: Операторы часто идентифицируют диапазоны публичных IP-адресов, принадлежащих VPN-серверам.

- VPN-протоколы: Определенные протоколы, такие как WireGuard или OpenVPN, используют специфические порты и паттерны данных.

- Глубокий анализ пакетов (DPI): Продвинутые инструменты DPI-анализа способны обнаружить наличие зашифрованного туннеля, даже если они не могут расшифровать его содержимое.

Троттлинг, P2P и доступ к контенту

Провайдеры часто прибегают к шейпингу и троттлингу трафика, чтобы снизить нагрузку на сеть. Определив тип используемого сервиса — например, стриминговые платформы или онлайн-игры — они могут искусственно замедлять скорость соединения. VPN помогает обойти эти ограничения, скрывая природу вашего трафика, хотя некоторые провайдеры могут применять троттлинг ко всему VPN-трафику в целом при его обнаружении.

Для пользователей, практикующих торрентинг или P2P-обмен файлами, VPN является незаменимым инструментом для маскировки трафика. Без него провайдеры легко вычисляют P2P-активность и могут направлять предупреждения о загрузке контента из сомнительных источников. Кроме того, подмена геолокации позволяет обходить региональные ограничения лицензирования, хотя стриминговые гиганты и VPN-провайдеры ведут постоянную игру в «кошки-мышки», блокируя и обновляя IP-адреса.

Технические средства защиты от утечек данных

Даже с VPN конфиденциальность не будет полной без активации специальных функций. Утечка DNS происходит, когда ваше устройство отправляет запросы в обход зашифрованного туннеля, позволяя провайдеру видеть конечный пункт назначения. Чтобы предотвратить это, следует выбирать сервисы с защитой от утечек DNS и функцией автоматического аварийного выключателя (Kill Switch), который мгновенно блокирует интернет-трафик при обрыве VPN-соединения.

Опытные пользователи также могут использовать обфусцированные серверы, чтобы VPN-трафик выглядел как обычный просмотр веб-страниц через HTTPS. Это особенно актуально в странах со строгим регулированием интернета или там, где использование VPN ограничено. Для комплексной защиты дома рекомендуется настроить VPN непосредственно на роутере — это обезопасит все подключенные устройства. А функция раздельного туннелирования (Split Tunneling) позволит отдельным приложениям работать напрямую для лучшей производительности в играх или при трансляции контента на локальные устройства.

Чтобы быть в курсе актуальных цифровых угроз и защитить свое право на приватность, следите за новинками в области технологий шифрования и новостями безопасности на squirrelvpn.com.