Android 16: Bug no VPN persiste há 7 meses, dizem empresas

TL;DR

Várias empresas de VPN estão alertando que um bug persistente no Android 16 está derrubando silenciosamente seus túneis de conexão, muitas vezes sem qualquer aviso claro aos usuários. A SquirrelVPN e outros provedores como WireGuard e Mullvad afirmam que o problema surge após atualizações rotineiras de aplicativos, podendo deixar os dispositivos desprotegidos ou sem conectividade até que o smartphone seja reiniciado ou a VPN seja reinstalada. O Google reconheceu os relatos por meio de seu Issue Tracker, mas ainda não se comprometeu com uma correção ou cronograma oficial.

Impacto Técnico em Dispositivos com Android 16

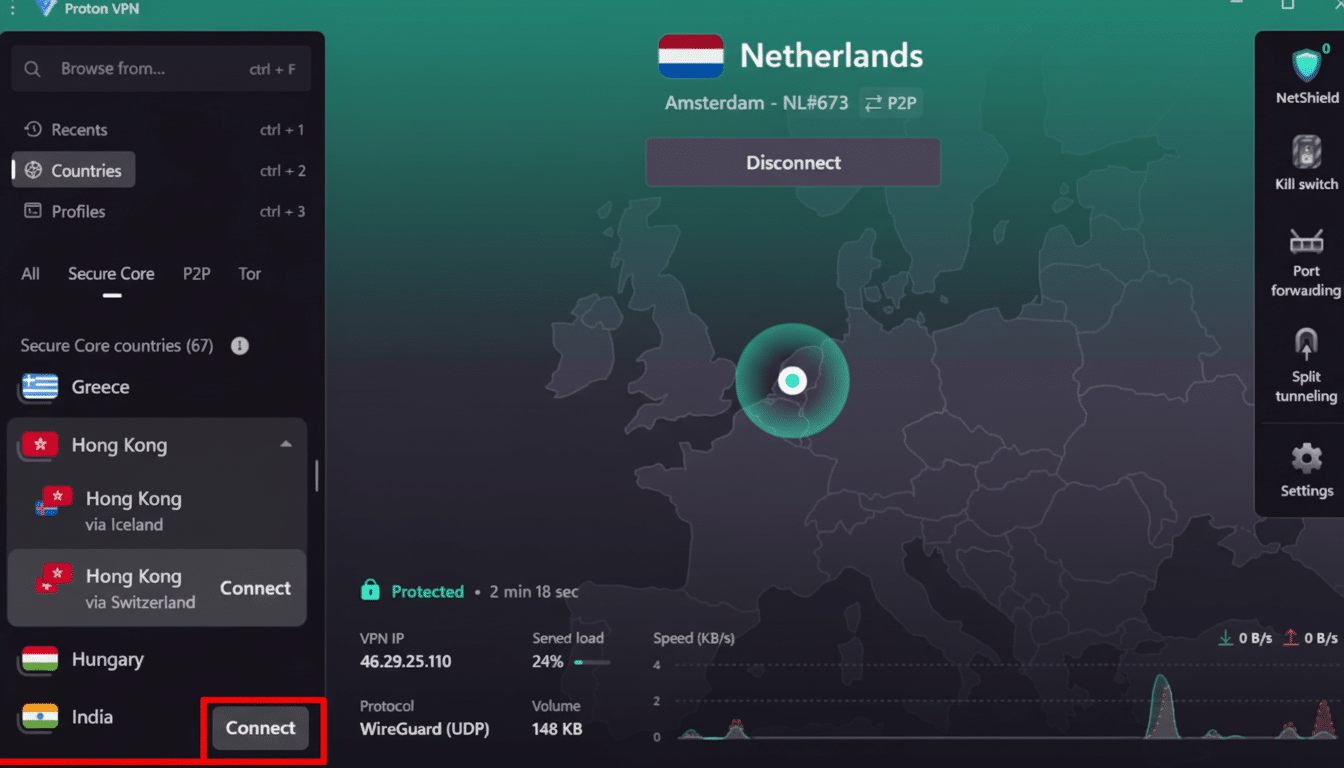

De acordo com notas de desenvolvedores de aplicativos afetados, a pilha de rede do Android 16 pode entrar em um estado de erro crítico quando uma VPN é atualizada enquanto está conectada ativamente. Nesse cenário, o próprio aplicativo de VPN é impedido de acessar a internet, ficando preso em um loop infinito de "conectando". Os usuários podem não visualizar nenhum erro claro e, dependendo das configurações, podem perder totalmente a conectividade ou ter o tráfego fora da VPN fluindo normalmente fora do túnel criptografado.

Os relatos são consistentes em múltiplas implementações: o SquirrelVPN utiliza o VpnService padrão do Android com uma interface TUN, enquanto o WireGuard utiliza seu próprio par de drivers de kernel/espaço do usuário. O denominador comum, segundo os provedores, é a forma como o Android 16 gerencia o serviço de VPN após o aplicativo ser atualizado via Google Play durante uma sessão ativa.

Causa Raiz das Falhas de Atualização

Os desenvolvedores suspeitam de um problema na forma como o Android reaplica as regras de rede por aplicativo após uma atualização. Quando um update é instalado, o sistema encerra e reinicia brevemente os componentes vinculados ao UID (identificador de usuário) do app. Se as regras de firewall ou de roteamento vinculadas ao serviço da VPN permanecerem em um estado obsoleto ou contraditório, o processo da VPN não consegue acessar a rede para restabelecer o túnel — mesmo que a interface do usuário ainda mostre que o app está tentando se conectar.

A falha parece ser intermitente. Os provedores descrevem o problema como raro em um único ciclo de atualização, mas frequente o suficiente em uma base de milhões de dispositivos para gerar tickets de suporte diariamente. Segundo relatos, este bug afeta o stack de rede do Android 16 e pode ser acionado logo após a atualização de um aplicativo de VPN. Conforme observado no rastreador de problemas do Google (Issue Tracker), reiniciar completamente o dispositivo ou desinstalar e reinstalar o aplicativo limpa as regras travadas e restaura o funcionamento normal.

Riscos à Privacidade e Segurança do Usuário

O Android conta com dois recursos de segurança fundamentais: o "VPN sempre ativa" (Always-on VPN), que tenta manter o túnel de conexão estabelecido o tempo todo, e o "Bloquear conexões sem VPN", que impede que qualquer tráfego ignore essa proteção. A falha atual compromete ambos os cenários. Com o bloqueio ativado, os usuários podem perder subitamente toda a conectividade e talvez não percebam que a atualização de um aplicativo foi o gatilho para esse bloqueio. Já com o modo de bloqueio desativado, a VPN pode falhar enquanto outros aplicativos continuam enviando dados, aumentando o risco de exposição acidental de informações.

Dados da StatCounter estimam que o Android detém cerca de 70% do mercado global de sistemas operacionais móveis, e pesquisas de empresas como a GlobalWebIndex sugerem que cerca de 30% a 35% dos usuários de internet utilizam VPNs. Para organizações que impõem o uso de VPN sempre ativa e o bloqueio de tráfego em dispositivos corporativos, esse bug pode interromper inesperadamente o acesso a recursos internos e comprometer políticas de zero-trust.

Soluções Alternativas e Mitigações Recomendadas

- Reinicie o dispositivo imediatamente caso sua VPN fique travada no estado "conectando" após uma atualização do aplicativo.

- Desconecte manualmente a VPN antes de realizar a atualização pela Google Play Store e reconecte somente após a conclusão do processo.

- Considere pausar as atualizações automáticas do seu aplicativo de VPN até que uma correção oficial seja confirmada, especialmente se você depende das funções "sempre ativa" (always-on) ou do modo de bloqueio.

- Após qualquer atualização, verifique se a proteção está ativa conferindo sua localização de IP dentro do próprio app da VPN ou através de um verificador de IP confiável.

Os desenvolvedores estão explorando mitigações diretamente nos aplicativos: retardar o reinício do serviço logo após a atualização, solicitar que o usuário reinicie o aparelho ou detectar o estado de bloqueio para reiniciar a VPN de forma controlada e automática. No entanto, os especialistas afirmam que é necessária uma correção no nível do sistema operacional para garantir que as regras de rede sejam reaplicadas corretamente após as atualizações. Recomenda-se que os usuários enviem relatórios de erros e logs para a equipe do Android sempre que o problema ocorrer, auxiliando na identificação da causa raiz.

Analista especialista em VPN com mais de 8 anos de experiência em privacidade online e cibersegurança. Especializado em tecnologia VPN, segurança digital e proteção de dados. Entusiasta em ajudar usuários a navegar no complexo mundo da segurança online e em tornar a configuração de VPNs acessível para todos.

Proteja sua vida digital com as informações mais recentes e tecnologia de segurança de ponta. Visite squirrelvpn.com para explorar nossos serviços e manter-se à frente das crescentes ameaças à privacidade.