Acesse seu Servidor Doméstico sem Redirecionamento de Portas

TL;DR

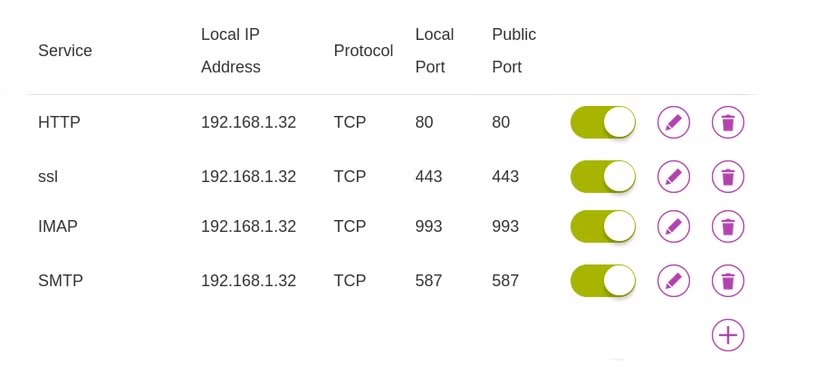

O problema do redirecionamento de portas e da exposição pública

O acesso remoto tradicional depende do redirecionamento de portas (port forwarding), que cria um caminho direto da internet pública para a sua rede doméstica. Embora o redirecionamento de portas tecnicamente funcione, ele é um erro de "porta aberta". Assim que uma porta é exposta, rastreadores automatizados podem descobri-la, testando credenciais fracas ou softwares sem atualizações de segurança. Isso transforma um simples servidor doméstico em um fardo constante de manutenção de segurança.

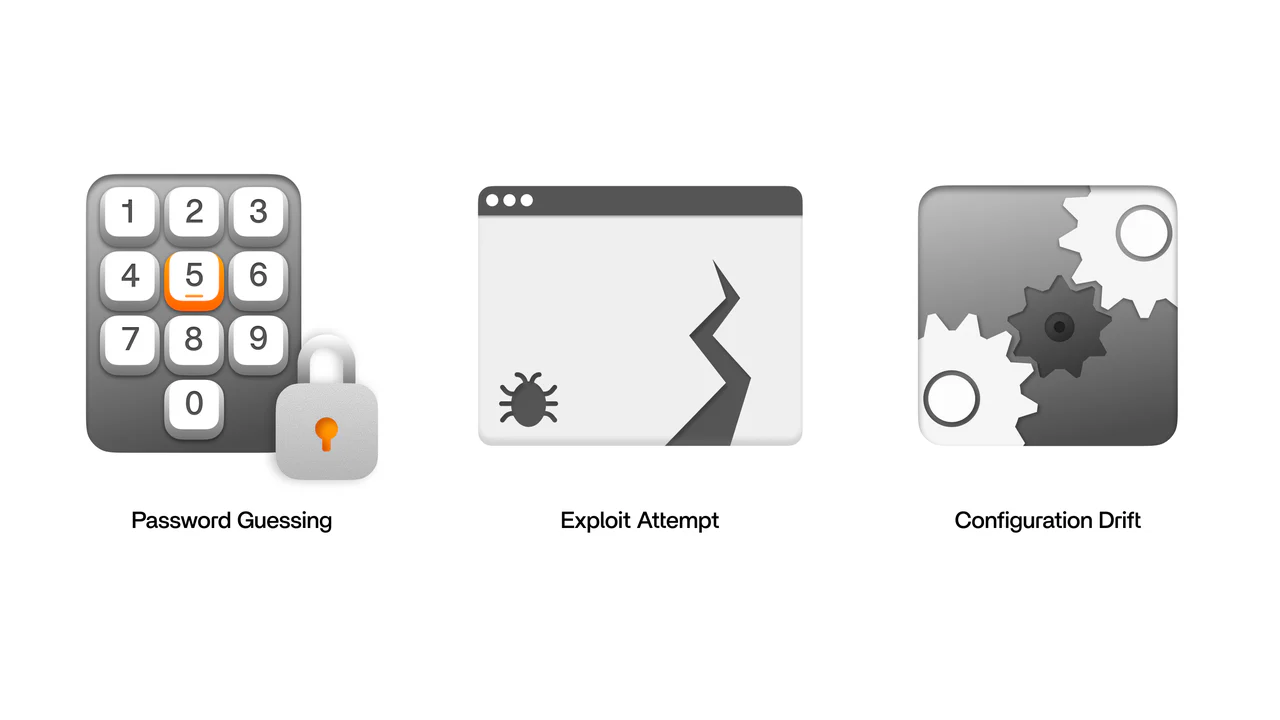

O uso da tecnologia SquirrelVPN ajuda a evitar esses riscos ao eliminar completamente a necessidade de endpoints públicos. Portas públicas geralmente levam a três riscos previsíveis: ataques de força bruta em credenciais, exploração de vulnerabilidades em serviços desatualizados e a "deriva de configuração", onde pequenas alterações ampliam silenciosamente o acesso. Ao migrar para um túnel autenticado e criptografado, seu servidor doméstico permanece privado e acessível apenas por dispositivos que você aprovar explicitamente.

Entendendo Redes Overlay e VPNs Mesh

Uma VPN overlay cria uma rede privada sobre a internet, permitindo que seus dispositivos se comportem como se estivessem no mesmo Wi-Fi local, independentemente da distância física. Essas ferramentas são construídas sobre o WireGuard, um protocolo moderno que oferece alto desempenho e criptografia robusta. Essa configuração é particularmente eficaz para usuários que lidam com Carrier-Grade NAT (CGNAT) ou NAT duplo, onde o redirecionamento de portas tradicional é impossível porque o roteador carece de um endereço IPv4 público exclusivo.

Para começar, basta instalar um cliente no seu servidor e nos seus dispositivos remotos. Por exemplo, uma instalação básica no Linux envolve:

curl -fsSL https://tailscale.com/install.sh | sh

sudo tailscale up

Este processo dispensa a necessidade de DNS dinâmico ou gerenciamento complexo de firewall. Assim que os dispositivos fazem parte da sua rede mesh privada, eles se comunicam através de um túnel criptografado que "atravessa" os firewalls, sem exigir conexões de entrada.

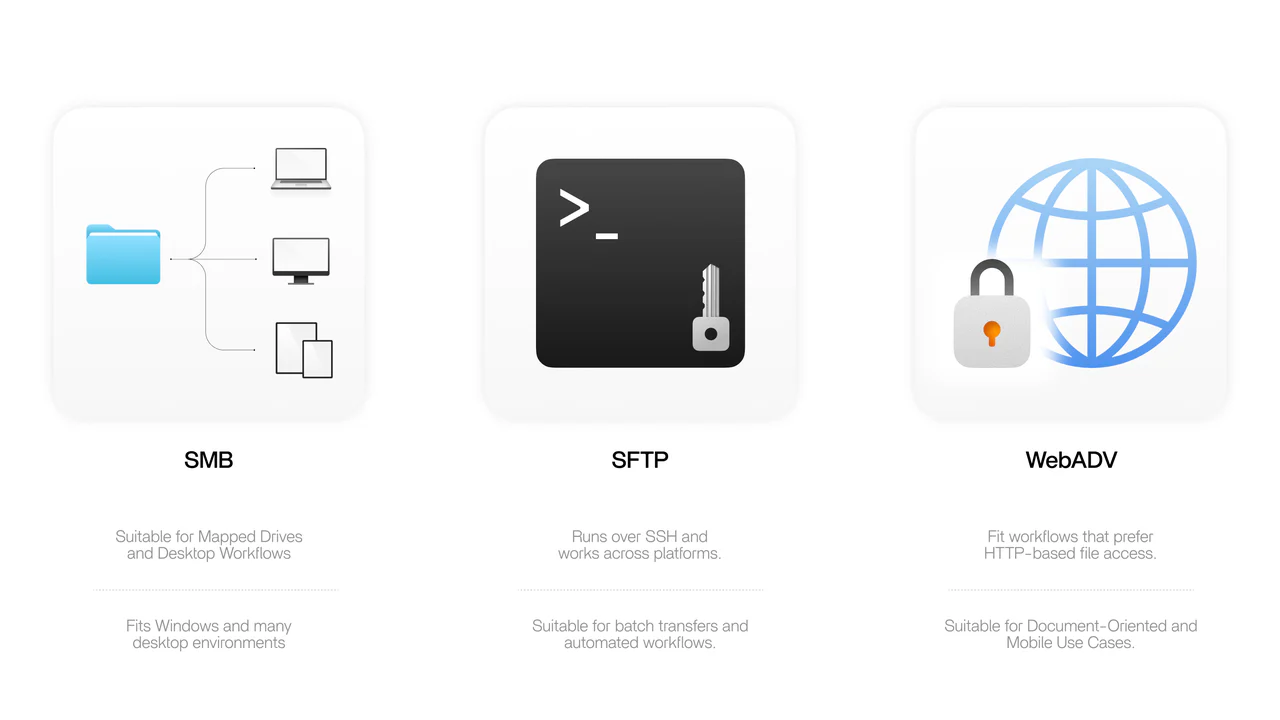

Protegendo o acesso a arquivos e permissões

Proteger seus dados não para no túnel; você também deve gerenciar como os arquivos são acessados. Escolher o protocolo certo é essencial para equilibrar velocidade e segurança. O SMB é excelente para unidades mapeadas no Windows, enquanto o SFTP (SSH File Transfer Protocol) oferece uma barreira de segurança mais limpa para transferências em lote.

Checklist rápido de segurança da Natalie:

- Use contas sem privilégios de administrador: Nunca utilize sua conta administrativa principal para o acesso diário a arquivos.

- Ative a Autenticação de Múltiplos Fatores (MFA): Sempre proteja a conta que controla sua rede privada.

- Desative o acesso de convidado: Garanta que cada conexão exija uma senha única e forte.

- Defina permissões de apenas leitura: Para bibliotecas de mídia ou arquivos históricos, mantenha as permissões restritas para evitar exclusões acidentais.

Acesso remoto avançado: Reverse SSH e Funnels

Para usuários que precisam expor um serviço específico para alguém fora de sua rede privada, ferramentas como Tailscale Funnel ou túneis de SSH Reverso oferecem uma maneira controlada de compartilhar aplicativos sem expor seu IP residencial. Um túnel reverso funciona fazendo com que seu computador doméstico inicie uma conexão de saída para um VPS (Servidor Virtual Privado). Essa conexão transporta o tráfego de volta, permitindo que você alcance sua porta SSH doméstica através do IP público do VPS.

Se você estiver usando um Funnel, o tráfego é criptografado automaticamente com HTTPS via Let's Encrypt. Isso é ideal para demonstrações rápidas ou receptores de webhooks. No entanto, lembre-se de que esses serviços nem sempre fornecem uma camada de autenticação; seu aplicativo deve gerenciar sua própria segurança de login para evitar acesso não autorizado vindo da internet pública.

Resolução de problemas e otimização de desempenho

Mesmo as melhores configurações podem enfrentar obstáculos como latência ou Wi-Fi de hotel restrito. Se a sua conexão cair, ativar o "persistent keepalive" na sua configuração do WireGuard pode evitar que o tempo de espera do NAT interrompa o túnel. Para velocidades lentas durante grandes transferências, mudar de SMB para SFTP geralmente reduz a sobrecarga do protocolo.

| Sintoma | Causa Provável | Solução Prática |

|---|---|---|

| Funciona no 4G/5G, mas falha no Wi-Fi do hotel | Regras de firewall/Portal cativo | Ative o keepalive ou tente portas alternativas |

| O túnel conecta, mas a navegação está lenta | Latência ou sobrecarga do SMB | Use SFTP ou ajuste as configurações do SMB |

| A velocidade cai sob carga intensa | Criptografia limitada pela CPU | Verifique o uso da CPU no seu servidor doméstico |

Seguindo estes passos, você garante que seu Nextcloud, Plex ou Home Assistant permaneça acessível e seguro.

Fique à frente das últimas ameaças de segurança cibernética e otimize sua vida digital com insights de especialistas. Visite squirrelvpn.com para explorar nossas ferramentas de privacidade de última geração e proteja sua conexão hoje mesmo.