Ancaman Kuantum pada Kriptografi RSA dan ECC

TL;DR

Mekanisme Kerentanan RSA dan ECC

RSA (Rivest-Shamir-Adleman) dan Kriptografi Kurva Eliptik (ECC) merupakan tulang punggung dari standar berita privasi daring modern dan koneksi web yang aman. RSA mengandalkan tingkat kesulitan ekstrem dalam memfaktorkan angka prima yang sangat besar, sementara ECC menggunakan Masalah Logaritma Diskrit Kurva Eliptik (ECDLP). Pada perangkat keras klasik, kunci ECC 256-bit memberikan keamanan yang setara dengan kunci RSA 3.072-bit karena algoritma rho Pollard akan membutuhkan waktu miliaran tahun untuk membongkarnya.

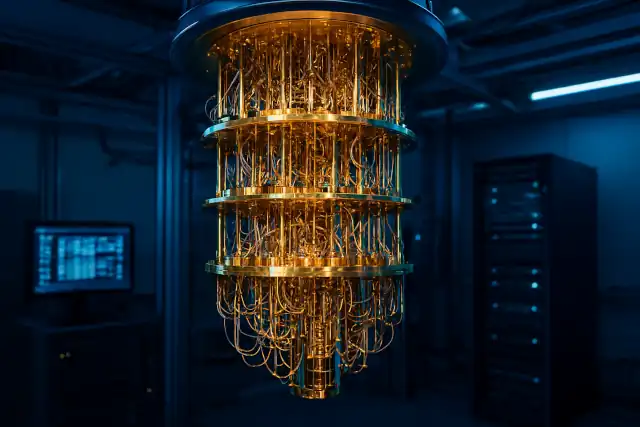

Namun, keamanan ini hanya bersifat asimetris secara komputasi bagi mesin klasik. Algoritma Shor, sebuah mesin pencari periode kuantum, dapat menyelesaikan faktorisasi bilangan bulat dan logaritma diskrit dalam waktu polinomial. Meskipun sirkuit kuantum untuk ECC lebih kompleks per bit—karena membutuhkan inversi modular dan gerbang Toffoli—algoritma ini memerlukan total sumber daya yang jauh lebih sedikit untuk ditembus dibandingkan RSA. Penelitian dari Webber et al. (2022) menunjukkan bahwa ECC 256-bit dapat dipatahkan dengan sekitar 2.330 qubit logis, sedangkan RSA 2048-bit membutuhkan 4.098 qubit logis.

Risiko Harvest Now, Decrypt Later (HNDL)

Bahaya paling mendesak bagi pengguna teknologi VPN adalah strategi "Panen Sekarang, Dekripsi Nanti" atau Harvest Now, Decrypt Later (HNDL). Aktor tingkat negara saat ini tengah mencegat dan menyimpan sesi SSL/TLS yang terenkripsi serta terowongan VPN. Meskipun mereka belum bisa membaca data tersebut saat ini, tujuannya adalah untuk mendekripsinya setelah Komputer Kuantum yang Relevan secara Kriptografis (CRQC) tersedia.

Hal ini menimbulkan risiko kritis bagi data dengan sensitivitas jangka panjang, seperti kekayaan intelektual, rekam medis, dan komunikasi pemerintah. Jika data Anda harus tetap rahasia selama sepuluh tahun atau lebih, maka ancaman tersebut sudah aktif sejak sekarang. Organisasi harus mengevaluasi paparan kriptografi mereka dan bertransisi ke protokol tahan kuantum untuk melindungi diri dari dekripsi trafik masa kini di masa depan.

Standar Baru: ML-KEM dan ML-DSA

Transisi meninggalkan RSA dan ECC melibatkan perpindahan ke Kriptografi Pasca-Kuantum (PQC). Ini adalah algoritma klasik yang dirancang agar tahan terhadap serangan kuantum. Proyek Kriptografi Pasca-Kuantum NIST telah memfinalisasi tiga standar utama: FIPS 203 (ML-KEM), FIPS 204 (ML-DSA), dan FIPS 205 (SLH-DSA).

ML-KEM (sebelumnya dikenal sebagai Kyber) adalah mekanisme berbasis kisi (lattice-based) yang digunakan untuk enkripsi umum dan enkapsulasi kunci. Ini adalah standar bawaan yang direkomendasikan untuk aplikasi TLS dan VPN. ML-DSA (sebelumnya Dilithium) berfungsi sebagai standar untuk tanda tangan digital. Algoritma baru ini hadir dengan konsekuensi tertentu; misalnya, skema berbasis kisi memiliki kunci publik dan teks sandi yang jauh lebih besar, yang dapat meningkatkan beban handshake sebesar 20-35% dibandingkan dengan ECDH klasik.

Mengimplementasikan Agilitas Kripto dan Penerapan Hibrida

Bagi pengembang dan administrator sistem, beralih ke PQC bukanlah sekadar pembaruan tambalan (patch) sederhana. Hal ini memerlukan perencanaan Migrasi Kriptografi Pasca-Kuantum yang berfokus pada agilitas kripto (crypto-agility). Artinya, membangun sistem di mana algoritma kriptografi bersifat modular dan dapat ditukar melalui konfigurasi, bukan melalui penulisan ulang kode.

Praktik terbaik di industri saat ini adalah pertukaran kunci hibrida. Dengan menjalankan ML-KEM dan ECDH klasik secara bersamaan, Anda memastikan bahwa koneksi tetap aman bahkan jika algoritma PQC yang baru nantinya ditemukan memiliki kelemahan klasik. Alat sumber terbuka seperti proyek liboqs menyediakan referensi implementasi untuk algoritma-algoritma ini, memungkinkan audit keamanan dan pengujian di lingkungan produksi.

Tetaplah selangkah di depan dalam perkembangan kuantum dengan tren keamanan siber terbaru dan pembahasan teknis yang mendalam. Jelajahi fitur keamanan canggih kami dan lindungi jejak digital Anda hari ini di squirrelvpn.com.