Akses Server Rumah Tanpa Port Forwarding dengan Aman

TL;DR

Masalah Port Forwarding dan Eksposur Publik

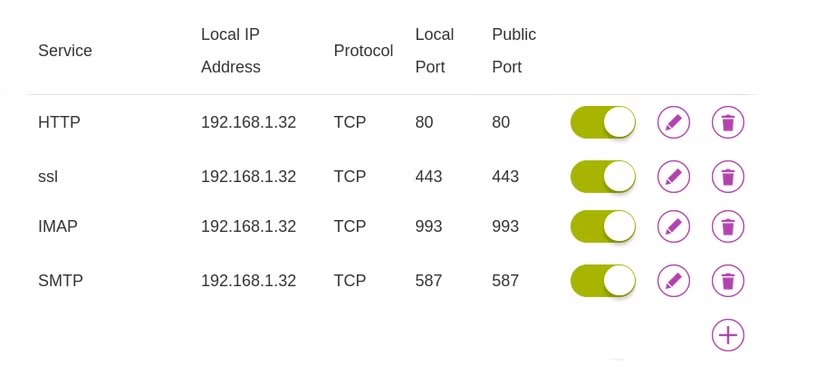

Akses jarak jauh tradisional sangat bergantung pada port forwarding, yang menciptakan jalur langsung dari internet publik ke jaringan rumah Anda. Meskipun port forwarding secara teknis berfungsi, metode ini adalah kesalahan "pintu terbuka" yang fatal. Begitu sebuah port terekspos, pemindai otomatis dapat menemukannya dan mencoba membobol kredensial yang lemah atau mengeksploitasi perangkat lunak yang belum diperbarui. Hal ini mengubah server rumah yang sederhana menjadi beban pemeliharaan keamanan yang terus-menerus.

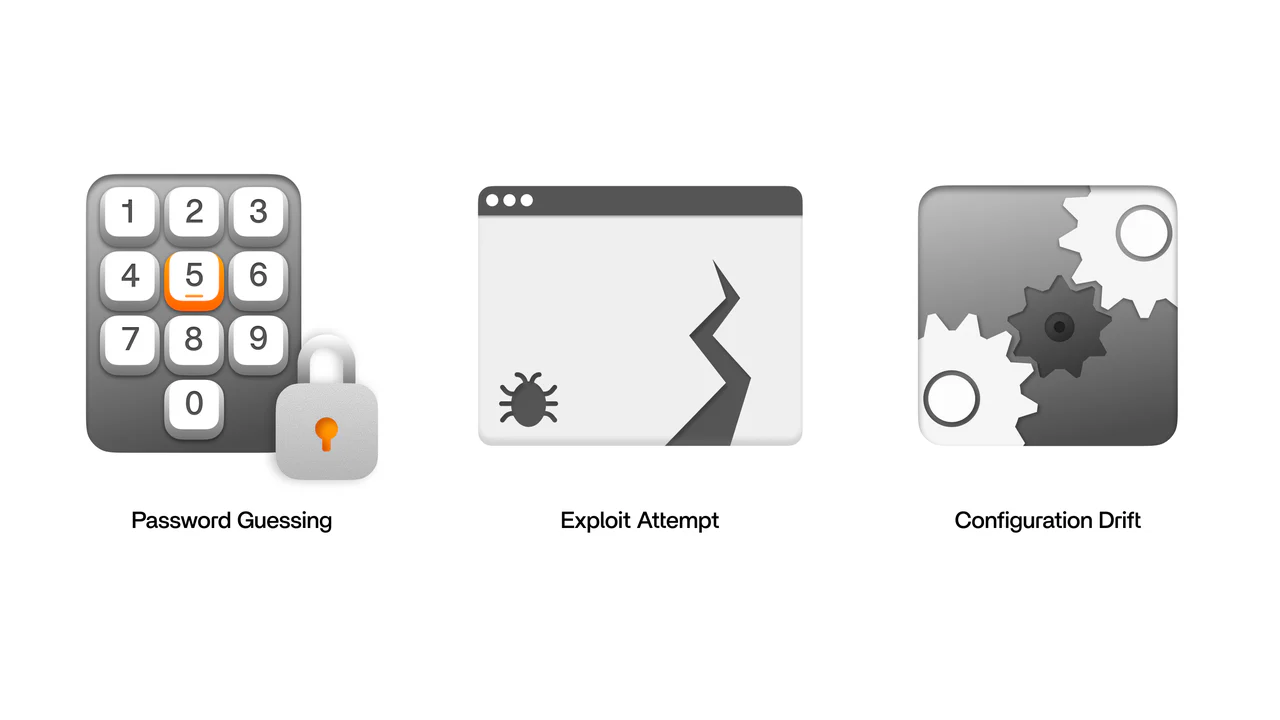

Menggunakan teknologi SquirrelVPN membantu Anda menghindari risiko ini dengan menghilangkan kebutuhan akan endpoint publik sepenuhnya. Port publik biasanya mengundang tiga risiko utama: serangan kredensial, upaya eksploitasi pada layanan yang belum ditambal (unpatched), dan pergeseran konfigurasi di mana perubahan kecil secara diam-diam memperluas akses pihak luar. Dengan beralih ke terowongan terenkripsi dan terautentikasi, server rumah Anda tetap privat dan hanya dapat dijangkau oleh perangkat yang telah Anda setujui secara eksplisit.

Memahami Overlay Network dan Mesh VPN

VPN overlay menciptakan jaringan privat di atas internet, memungkinkan perangkat Anda berperilaku seolah-olah berada di jaringan Wi-Fi lokal yang sama, terlepas dari jarak fisik yang ada. Alat-alat ini dibangun di atas WireGuard, sebuah protokol modern yang menawarkan performa tinggi dan kriptografi yang kuat. Pengaturan ini sangat efektif bagi pengguna yang menghadapi kendala Carrier-Grade NAT (CGNAT) atau double NAT, di mana port forwarding tradisional tidak mungkin dilakukan karena router tidak memiliki alamat IPv4 publik yang unik.

Untuk memulainya, Anda cukup menginstal aplikasi klien pada server dan perangkat jarak jauh Anda. Sebagai contoh, instalasi dasar pada Linux melibatkan perintah:

curl -fsSL https://tailscale.com/install.sh | sh

sudo tailscale up

Proses ini meniadakan kebutuhan akan DNS dinamis (DDNS) atau manajemen firewall yang rumit. Setelah perangkat menjadi bagian dari jaringan mesh privat Anda, mereka berkomunikasi melalui terowongan terenkripsi yang mampu menembus firewall tanpa memerlukan koneksi masuk (incoming connections).

Mengamankan Akses File dan Izin Pengguna

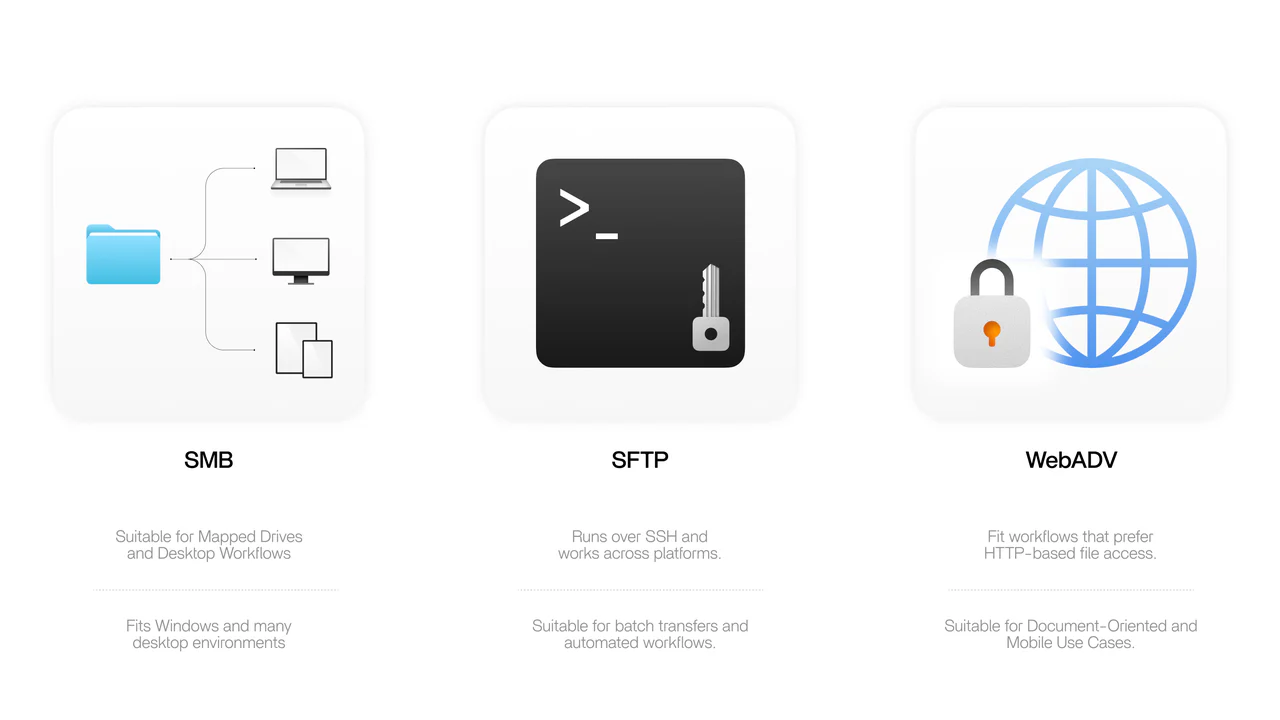

Melindungi data Anda tidak berhenti pada pembuatan terowongan saja; Anda juga harus mengelola bagaimana file diakses. Memilih protokol yang tepat sangat penting untuk menyeimbangkan kecepatan dan keamanan. SMB sangat baik untuk pemetaan drive di Windows, sementara SFTP (SSH File Transfer Protocol) memberikan batasan keamanan yang lebih bersih untuk transfer data dalam jumlah besar.

Daftar Periksa Keamanan Cepat ala Natalie:

- Gunakan Akun Non-Admin: Jangan pernah gunakan akun admin utama untuk akses file harian.

- Aktifkan Autentikasi Multi-Faktor (MFA): Selalu kunci akun yang mengontrol jaringan privat Anda.

- Nonaktifkan Akses Tamu (Guest Access): Pastikan setiap koneksi memerlukan kata sandi yang unik dan kuat.

- Atur Izin Baca-Saja (Read-Only): Untuk pustaka media atau arsip, batasi izin akses guna mencegah penghapusan yang tidak disengaja.

Akses Jarak Jauh Tingkat Lanjut: Reverse SSH dan Funnel

Bagi pengguna yang perlu mengekspos layanan tertentu kepada orang di luar jaringan privat mereka, alat seperti Tailscale Funnel atau Reverse SSH Tunnel menawarkan cara terkontrol untuk berbagi aplikasi tanpa membocorkan IP rumah Anda. Reverse tunnel bekerja dengan meminta komputer rumah Anda menginisiasi koneksi outbound ke sebuah VPS (Virtual Private Server). Koneksi ini membawa lalu lintas data secara terbalik, memungkinkan Anda menjangkau port SSH rumah melalui IP publik VPS tersebut.

Jika Anda menggunakan Funnel, lalu lintas secara otomatis dienkripsi dengan HTTPS melalui Let's Encrypt. Ini sangat ideal untuk demo cepat atau penerima webhook. Namun, ingatlah bahwa layanan ini tidak selalu menyediakan lapisan autentikasi; aplikasi Anda harus menangani keamanan login-nya sendiri untuk mencegah akses tidak sah dari internet publik.

Pemecahan Masalah dan Optimalisasi Performa

Bahkan pengaturan terbaik pun bisa menghadapi kendala seperti latensi atau pembatasan pada Wi-Fi hotel. Jika koneksi Anda terputus, mengaktifkan fitur "persistent keepalive" pada konfigurasi WireGuard dapat mencegah timeout NAT yang merusak terowongan. Untuk kecepatan yang lambat saat transfer file besar, beralih dari SMB ke SFTP sering kali dapat mengurangi beban protokol (overhead).

| Gejala | Kemungkinan Penyebab | Solusi Praktis |

|---|---|---|

| Berhasil di data seluler, gagal di Wi-Fi hotel | Aturan firewall/Captive portal | Aktifkan keepalive atau coba port alternatif |

| Terowongan terhubung, tapi akses sangat lambat | Latensi atau beban protokol SMB | Gunakan SFTP atau sesuaikan pengaturan SMB |

| Kecepatan turun saat beban tinggi | Enkripsi membebani CPU | Periksa penggunaan CPU pada server rumah Anda |

Dengan mengikuti langkah-langkah ini, Anda dapat memastikan layanan Nextcloud, Plex, atau Home Assistant Anda tetap dapat diakses dengan aman.

Tetaplah selangkah di depan dari ancaman keamanan siber terbaru dan optimalkan kehidupan digital Anda dengan wawasan ahli. Kunjungi squirrelvpn.com untuk menjelajahi alat privasi mutakhir kami dan amankan koneksi Anda hari ini.