Amenaza Cuántica: El Riesgo para Cifrados RSA y ECC

TL;DR

El funcionamiento técnico de la vulnerabilidad en RSA y ECC

Tanto RSA (Rivest-Shamir-Adleman) como la criptografía de curva elíptica (ECC) constituyen la columna vertebral de las noticias sobre privacidad en línea y las conexiones web seguras actuales. RSA se basa en la extrema dificultad de factorizar números primos de gran tamaño, mientras que la ECC utiliza el problema del logaritmo discreto de curva elíptica (ECDLP). En el hardware convencional, una clave ECC de 256 bits ofrece una seguridad equivalente a una clave RSA de 3072 bits, ya que el algoritmo rho de Pollard tardaría miles de millones de años en vulnerarla.

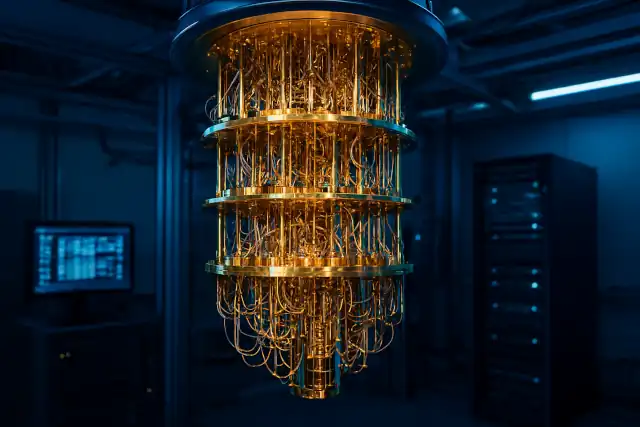

Sin embargo, esta seguridad es computacionalmente asimétrica solo para las máquinas clásicas. El algoritmo de Shor, una herramienta cuántica diseñada para hallar periodos, puede resolver tanto la factorización de enteros como los logaritmos discretos en un tiempo polinómico. Aunque el circuito cuántico para ECC es más complejo por bit —al requerir inversión modular y puertas Toffoli—, necesita muchos menos recursos totales para ser vulnerado que RSA. Investigaciones de Webber et al. (2022) indican que una clave ECC de 256 bits puede romperse con aproximadamente 2330 cúbits lógicos, mientras que una RSA de 2048 bits requiere 4098 cúbits lógicos.

El riesgo de "Recolectar ahora, descifrar después" (HNDL)

El peligro más inmediato para los usuarios de tecnología VPN es la estrategia conocida como "Harvest Now, Decrypt Later" (Recolectar ahora, descifrar después). Diversos actores estatales están interceptando y almacenando actualmente sesiones SSL/TLS cifradas y túneles VPN. Aunque hoy no pueden leer estos datos, el objetivo es descifrarlos en cuanto esté disponible un ordenador cuántico criptográficamente relevante (CRQC).

Esto representa un riesgo crítico para la información con sensibilidad a largo plazo, como la propiedad intelectual, los historiales médicos y las comunicaciones gubernamentales. Si sus datos deben permanecer confidenciales durante diez años o más, la amenaza es real hoy mismo. Las organizaciones deben evaluar su exposición criptográfica y realizar la transición a protocolos de resistencia cuántica para protegerse contra el descifrado futuro del tráfico actual.

Nuevos estándares: ML-KEM y ML-DSA

La transición para abandonar RSA y ECC implica migrar hacia la criptografía post-cuántica (PQC). Se trata de algoritmos clásicos diseñados específicamente para resistir ataques cuánticos. El proyecto de criptografía post-cuántica del NIST ha finalizado tres estándares principales: FIPS 203 (ML-KEM), FIPS 204 (ML-DSA) y FIPS 205 (SLH-DSA).

ML-KEM (anteriormente conocido como Kyber) es un mecanismo basado en redes (lattices) utilizado para el cifrado general y la encapsulación de claves. Es el estándar recomendado por defecto para aplicaciones TLS y VPN. Por su parte, ML-DSA (antes Dilithium) sirve como el estándar para firmas digitales. Estos nuevos algoritmos conllevan ciertas contrapartidas; por ejemplo, los esquemas basados en redes tienen claves públicas y textos cifrados mucho más grandes, lo que puede aumentar la sobrecarga del intercambio de claves (handshake) entre un 20% y un 35% en comparación con el ECDH clásico.

Implementación de agilidad criptográfica y despliegues híbridos

Para los desarrolladores y administradores de sistemas, el paso a la PQC no es un simple parche. Requiere una planificación de migración a la criptografía post-cuántica centrada en la agilidad criptográfica. Esto significa construir sistemas donde los algoritmos sean modulares y puedan intercambiarse mediante configuración, en lugar de tener que reescribir el código.

La mejor práctica actual de la industria es el intercambio de claves híbrido. Al ejecutar ML-KEM y el ECDH clásico de forma simultánea, se garantiza que la conexión permanezca segura incluso si se descubriera una vulnerabilidad clásica en el nuevo algoritmo PQC. Herramientas de código abierto como el proyecto liboqs proporcionan implementaciones de referencia de estos algoritmos, lo que permite realizar auditorías de seguridad y pruebas en entornos de producción.

Anticípese a la era cuántica con las últimas tendencias en ciberseguridad y análisis técnicos profundos. Explore nuestras funciones de seguridad avanzada y proteja su huella digital hoy mismo en squirrelvpn.com.