Acceso Remoto Seguro a tu Servidor sin Abrir Puertos

TL;DR

El problema del redireccionamiento de puertos y la exposición pública

El acceso remoto convencional se basa en el redireccionamiento de puertos (port forwarding), lo que crea una ruta directa desde la internet pública hacia su red doméstica. Aunque el redireccionamiento de puertos funciona técnicamente, es un error de "puerta abierta". Una vez que un puerto queda expuesto, los escáneres automatizados pueden descubrirlo, probando credenciales débiles o software sin parches. Esto convierte a un simple servidor doméstico en una carga constante de mantenimiento de seguridad.

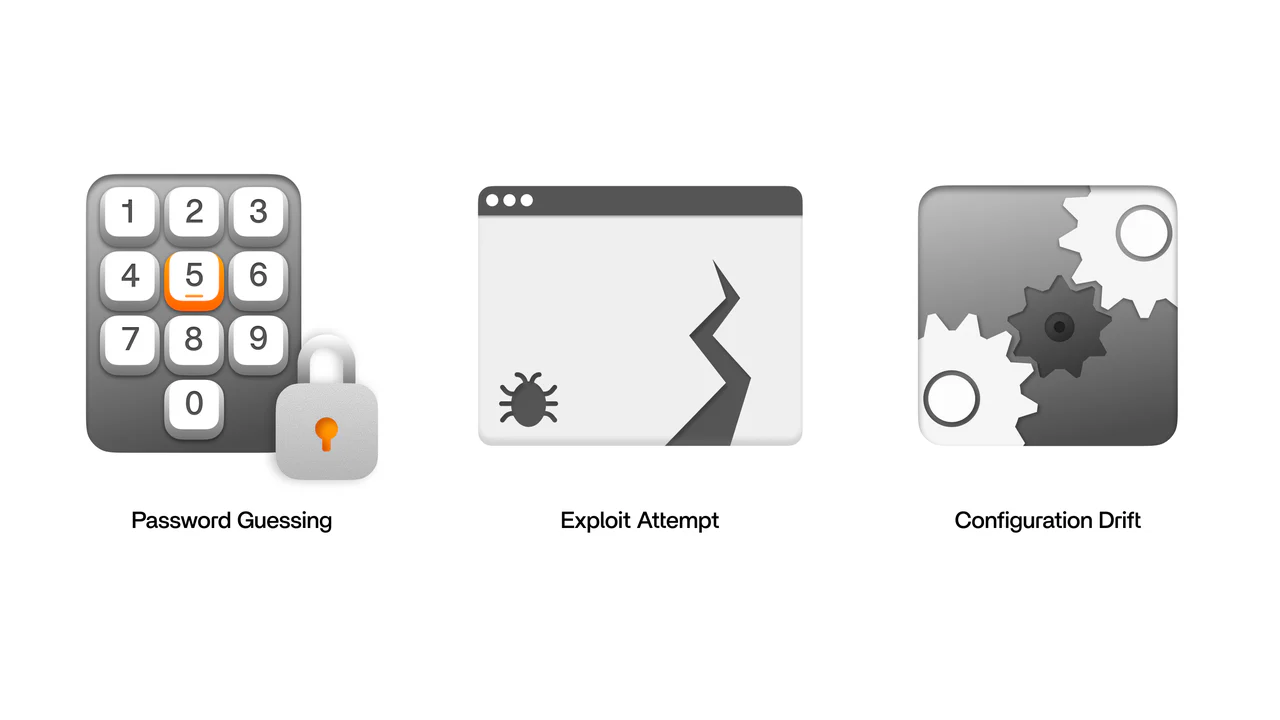

El uso de la tecnología de SquirrelVPN le ayuda a evitar estos riesgos al eliminar por completo la necesidad de puntos de acceso públicos. Los puertos públicos suelen derivar en tres riesgos predecibles: ataques de fuerza bruta a credenciales, intentos de explotación en servicios desactualizados y la "deriva de configuración", donde pequeños cambios amplían el acceso de forma silenciosa. Al migrar a un túnel autenticado y cifrado, su servidor doméstico permanece privado y solo es accesible para los dispositivos que usted apruebe explícitamente.

Entendiendo las redes superpuestas y las VPN de malla (Mesh VPN)

Una VPN superpuesta (overlay network) crea una red privada sobre internet, permitiendo que sus dispositivos se comporten como si estuvieran en la misma red Wi-Fi local, independientemente de la distancia física. Estas herramientas están basadas en WireGuard, un protocolo moderno que ofrece un alto rendimiento y una criptografía robusta. Esta configuración es particularmente efectiva para usuarios que deben lidiar con CGNAT (Carrier-Grade NAT) o NAT doble, situaciones donde el redireccionamiento de puertos tradicional es imposible porque el router carece de una dirección IPv4 pública única.

Para comenzar, simplemente instale un cliente en su servidor y en sus dispositivos remotos. Por ejemplo, una instalación básica en Linux consiste en:

curl -fsSL https://tailscale.com/install.sh | sh

sudo tailscale up

Este proceso elimina la necesidad de configurar DNS dinámico (DDNS) o realizar una gestión compleja del firewall. Una vez que los dispositivos forman parte de su red de malla privada, se comunican a través de un túnel cifrado que logra atravesar los firewalls desde adentro hacia afuera, sin requerir conexiones entrantes.

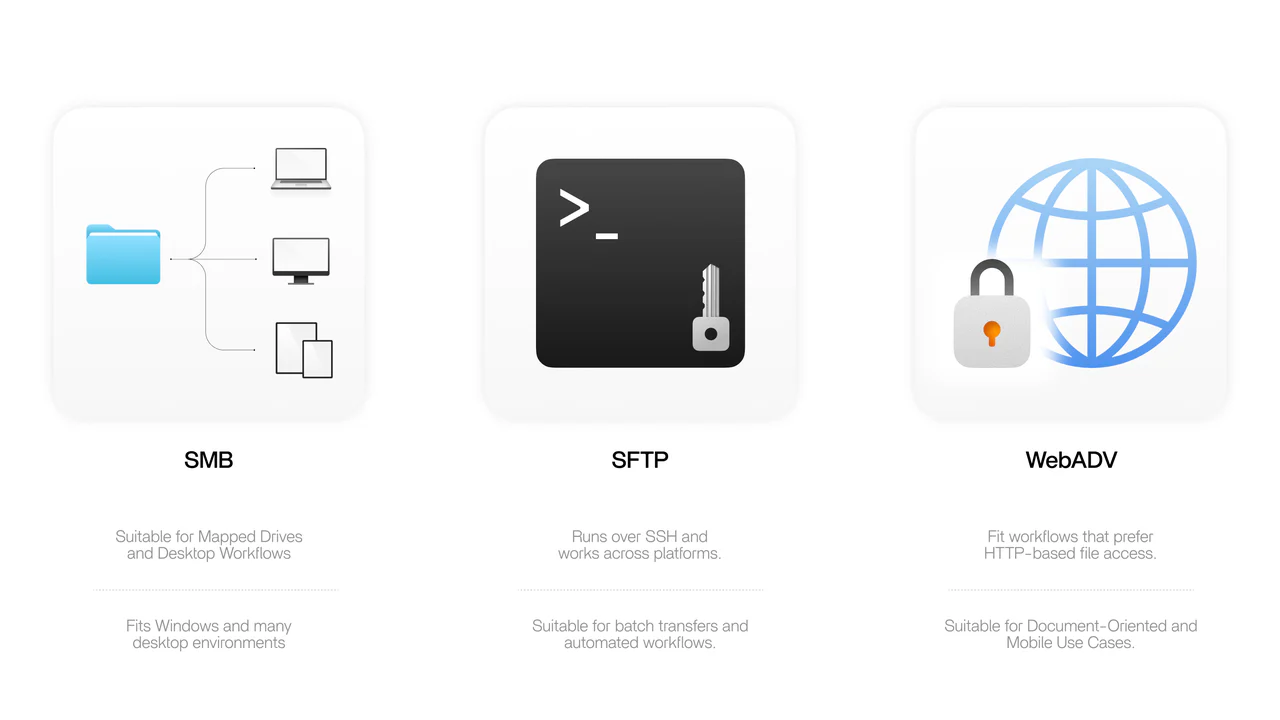

Seguridad en el acceso a archivos y permisos

Proteger sus datos no termina en el túnel; también debe gestionar cómo se accede a los archivos. Elegir el protocolo adecuado es esencial para equilibrar velocidad y seguridad. SMB es excelente para mapear unidades en Windows, mientras que SFTP (Protocolo de Transferencia de Archivos por SSH) proporciona un límite de seguridad más definido para transferencias por lotes.

Lista de verificación de seguridad rápida de Natalie:

- Use cuentas sin privilegios de administrador: Nunca utilice su cuenta de administrador principal para el acceso diario a archivos.

- Habilite la autenticación de múltiples factores (MFA): Proteja siempre la cuenta que controla su red privada.

- Desactive el acceso de invitados: Asegúrese de que cada conexión requiera una contraseña única y robusta.

- Establezca permisos de solo lectura: Para bibliotecas multimedia o archivos históricos, mantenga los permisos restringidos para evitar eliminaciones accidentales.

Acceso remoto avanzado: SSH inverso y Funnels

Para los usuarios que necesitan exponer un servicio específico a alguien fuera de su red privada, herramientas como Tailscale Funnel o los túneles SSH inversos ofrecen una forma controlada de compartir aplicaciones sin revelar su IP doméstica. Un túnel inverso funciona haciendo que su computadora local inicie una conexión saliente hacia un VPS (Servidor Virtual Privado). Esta conexión transporta el tráfico de vuelta, permitiéndole acceder al puerto SSH de su hogar a través de la IP pública del VPS.

Si utiliza un Funnel, el tráfico se cifra automáticamente con HTTPS a través de Let's Encrypt. Esto es ideal para demostraciones rápidas o receptores de Webhooks. Sin embargo, recuerde que estos servicios no siempre proporcionan una capa de autenticación; su aplicación debe gestionar su propia seguridad de inicio de sesión para evitar el acceso no autorizado desde la internet pública.

Resolución de problemas y optimización del rendimiento

Incluso las mejores configuraciones pueden enfrentar obstáculos como la latencia o las restricciones del Wi-Fi de un hotel. Si su conexión se cae, habilitar el "persistent keepalive" en su configuración de WireGuard puede evitar que los tiempos de espera de NAT interrumpan el túnel. Para velocidades lentas durante transferencias grandes, cambiar de SMB a SFTP suele reducir la sobrecarga del protocolo.

| Síntoma | Causa probable | Solución práctica |

|---|---|---|

| Funciona con datos móviles, falla en Wi-Fi de hotel | Reglas de firewall / Portal cautivo | Habilitar keepalive o probar puertos alternativos |

| El túnel conecta, pero la navegación es lenta | Latencia o sobrecarga de SMB | Usar SFTP o ajustar la configuración de SMB |

| La velocidad cae bajo carga pesada | Cifrado limitado por la CPU | Verifique el uso de CPU en su servidor doméstico |

Siguiendo estos pasos, puede garantizar que sus servicios de Nextcloud, Plex o Home Assistant permanezcan accesibles y seguros.

Manténgase a la vanguardia de las últimas amenazas de ciberseguridad y optimice su vida digital con el asesoramiento de expertos. Visite squirrelvpn.com para explorar nuestras herramientas de privacidad de última generación y proteja su conexión hoy mismo.