Quantenbedrohung für RSA- und ECC-Verschlüsselung erklärt

TL;DR

Die Funktionsweise der RSA- und ECC-Schwachstellen

Sowohl RSA (Rivest-Shamir-Adleman) als auch die Elliptische-Kurven-Kryptografie (ECC) bilden das Rückgrat moderner Online-Privatsphäre und sicherer Webverbindungen. RSA basiert auf der extremen Schwierigkeit, große Primzahlen zu faktorisieren, während ECC das Problem des diskreten Logarithmus in elliptischen Kurven (ECDLP) nutzt. Auf klassischer Hardware bietet ein 256-Bit-ECC-Schlüssel eine Sicherheit, die einem 3.072-Bit-RSA-Schlüssel entspricht, da der Pollard-Rho-Algorithmus Milliarden von Jahren benötigen würde, um ihn zu knacken.

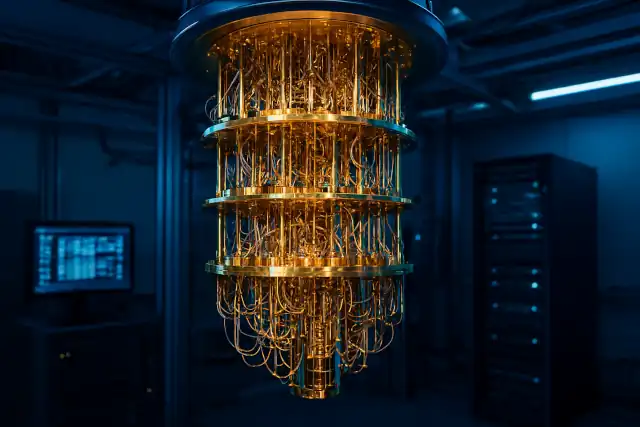

Diese Sicherheit ist jedoch nur bei klassischen Rechnern rechentechnisch asymmetrisch. Der Shor-Algorithmus, eine Quanten-Rechenmethode zur Periodenbestimmung, kann sowohl die Ganzzahlfaktorisierung als auch diskrete Logarithmen in polynomieller Zeit lösen. Obwohl die Quantenschaltkreise für ECC pro Bit komplexer sind – sie erfordern modulare Inversionen und Toffoli-Gatter –, werden insgesamt deutlich weniger Ressourcen benötigt, um sie zu brechen als bei RSA. Untersuchungen von Webber et al. (2022) zeigen, dass 256-Bit-ECC mit etwa 2.330 logischen Qubits geknackt werden kann, während 2048-Bit-RSA 4.098 logische Qubits erfordert.

Das „Harvest Now, Decrypt Later“-Risiko (HNDL)

Die unmittelbarste Gefahr für Nutzer von VPN-Technologien ist die Strategie „Harvest Now, Decrypt Later“ (Jetzt sammeln, später entschlüsseln). Staatliche Akteure fangen derzeit verschlüsselte SSL/TLS-Sitzungen und VPN-Tunnel ab und speichern diese. Auch wenn sie diese Daten heute noch nicht lesen können, besteht das Ziel darin, sie zu entschlüsseln, sobald ein kryptografisch relevanter Quantencomputer (CRQC) verfügbar ist.

Dies stellt ein kritisches Risiko für Daten mit langfristiger Sensibilität dar, wie etwa geistiges Eigentum, Krankenakten und Regierungskommunikation. Wenn Ihre Daten für zehn Jahre oder länger vertraulich bleiben müssen, ist die Bedrohung bereits heute akut. Unternehmen müssen ihre kryptografische Angriffsfläche bewerten und auf quantenresistente Protokolle umstellen, um sich gegen die zukünftige Entschlüsselung des heutigen Datenverkehrs zu schützen.

Neue Standards: ML-KEM und ML-DSA

Der Abschied von RSA und ECC erfordert den Übergang zur Post-Quanten-Kryptografie (PQC). Dabei handelt es sich um klassische Algorithmen, die so konzipiert sind, dass sie Quantenangriffen standhalten. Das NIST-Projekt für Post-Quanten-Kryptografie hat drei Hauptstandards finalisiert: FIPS 203 (ML-KEM), FIPS 204 (ML-DSA) und FIPS 205 (SLH-DSA).

ML-KEM (ehemals Kyber) ist ein gitterbasierter Mechanismus, der für allgemeine Verschlüsselung und Schlüsselaustausch (Key Encapsulation) verwendet wird. Er ist der empfohlene Standard für TLS- und VPN-Anwendungen. ML-DSA (ehemals Dilithium) dient als Standard für digitale Signaturen. Diese neuen Algorithmen bringen Kompromisse mit sich; so verfügen gitterbasierte Verfahren über wesentlich größere öffentliche Schlüssel und Chiffretexte, was den Handshake-Overhead im Vergleich zum klassischen ECDH um 20 bis 35 % erhöhen kann.

Implementierung von Krypto-Agilität und Hybrid-Deployments

Für Entwickler und Systemadministratoren ist der Umstieg auf PQC kein einfacher Patch. Er erfordert eine strategische Planung der Post-Quanten-Migration, die auf Krypto-Agilität setzt. Das bedeutet, Systeme so aufzubauen, dass kryptografische Algorithmen modular sind und über Konfigurationen statt durch Code-Anpassungen ausgetauscht werden können.

Die derzeitige Best Practice in der Branche ist der hybride Schlüsselaustausch. Durch die gleichzeitige Ausführung von ML-KEM und klassischem ECDH wird sichergestellt, dass die Verbindung auch dann sicher bleibt, falls sich der neue PQC-Algorithmus als anfällig gegenüber klassischen Angriffsmethoden erweisen sollte. Open-Source-Tools wie das liboqs-Projekt bieten Referenzimplementierungen dieser Algorithmen und ermöglichen Sicherheitsaudits sowie Tests in Produktionsumgebungen.

Bleiben Sie der Quantenentwicklung einen Schritt voraus mit den neuesten Cybersecurity-Trends und technischen Analysen. Entdecken Sie unsere fortschrittlichen Sicherheitsfunktionen und schützen Sie Ihren digitalen Fußabdruck noch heute auf squirrelvpn.com.