Sicherer Fernzugriff auf Heimserver ohne Portfreigabe

TL;DR

Das Problem mit Port-Weiterleitungen und öffentlicher Sichtbarkeit

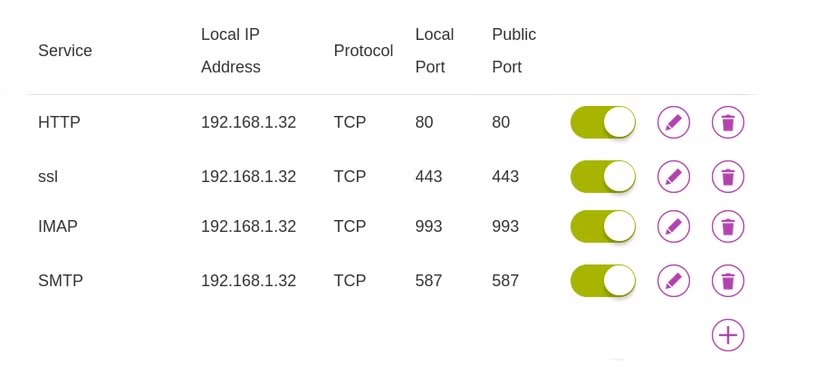

Herkömmlicher Fernzugriff basiert meist auf Port-Weiterleitungen (Port Forwarding), was faktisch eine direkte Verbindung vom öffentlichen Internet in Ihr Heimnetzwerk schafft. Obwohl Port-Weiterleitungen technisch funktionieren, sind sie ein Sicherheitsrisiko nach dem Prinzip der „offenen Tür“. Sobald ein Port exponiert ist, können automatisierte Scanner ihn entdecken und gezielt auf schwache Zugangsdaten oder ungepatchte Software prüfen. Dies verwandelt einen einfachen Heimserver schnell in eine dauerhafte Wartungslast für die Cybersicherheit.

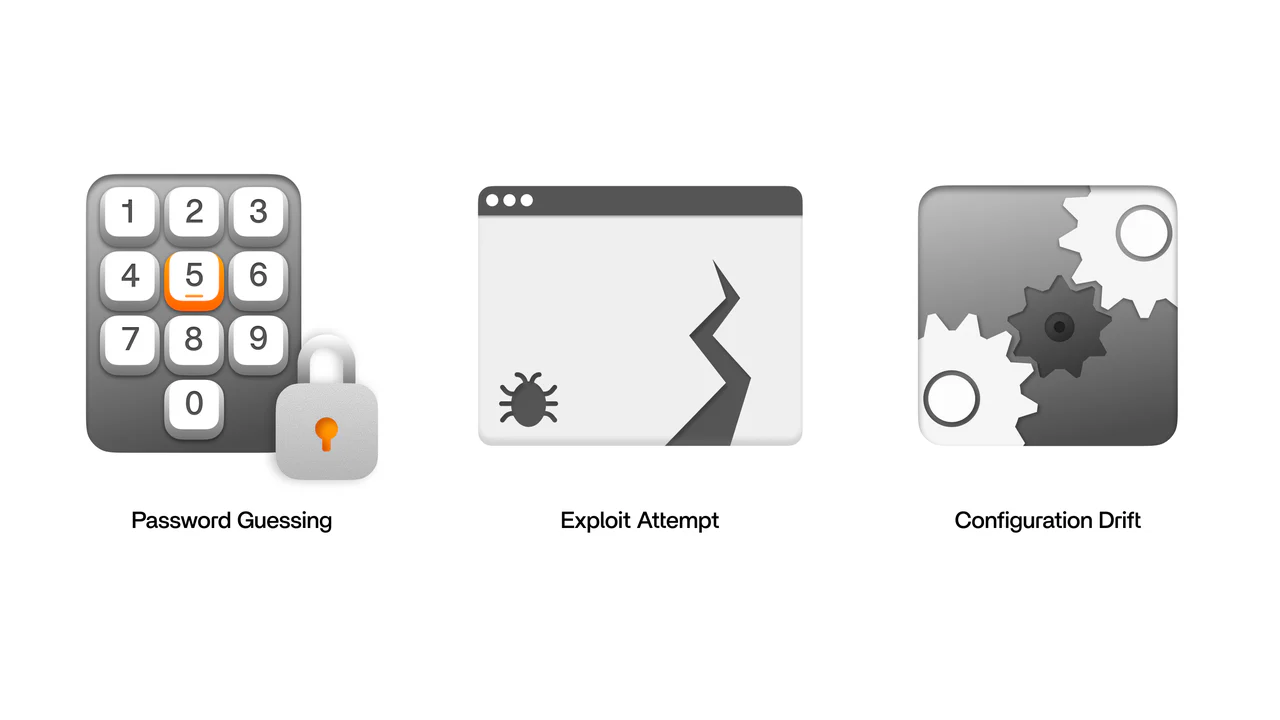

Die Technologie von SquirrelVPN hilft Ihnen, diese Risiken zu vermeiden, indem sie öffentliche Endpunkte komplett überflüssig macht. Öffentliche Ports führen typischerweise zu drei vorhersehbaren Gefahren: Brute-Force-Angriffe auf Passwörter, Exploit-Versuche auf ungepatchte Dienste und Konfigurationsfehler, bei denen kleine Änderungen unbemerkt den Zugriff erweitern. Durch den Wechsel zu einem authentifizierten, verschlüsselten Tunnel bleibt Ihr Heimserver privat und ist nur für Geräte erreichbar, die Sie explizit autorisiert haben.

Overlay-Netzwerke und Mesh-VPNs verstehen

Ein Overlay-VPN erstellt ein privates Netzwerk über das Internet, wodurch sich Ihre Geräte so verhalten, als befänden sie sich im selben lokalen WLAN – unabhängig von der physischen Distanz. Diese Tools basieren auf WireGuard, einem modernen Protokoll, das hohe Performance und starke Kryptografie bietet. Dieses Setup ist besonders effektiv für Nutzer, die mit Carrier-Grade NAT (CGNAT) oder Double NAT zu kämpfen haben, wo herkömmliche Port-Weiterleitungen unmöglich sind, da der Router keine eindeutige öffentliche IPv4-Adresse besitzt.

Um loszulegen, installieren Sie einfach einen Client auf Ihrem Server und Ihren Remote-Geräten. Eine Basis-Installation unter Linux sieht beispielsweise so aus:

curl -fsSL https://tailscale.com/install.sh | sh

sudo tailscale up

Dieser Prozess umgeht die Notwendigkeit für dynamisches DNS oder komplexes Firewall-Management. Sobald die Geräte Teil Ihres privaten Mesh-Netzwerks sind, kommunizieren sie über einen verschlüsselten Tunnel, der Firewalls per „UDP Hole Punching“ von innen nach außen durchdringt und keine eingehenden Verbindungen erfordert.

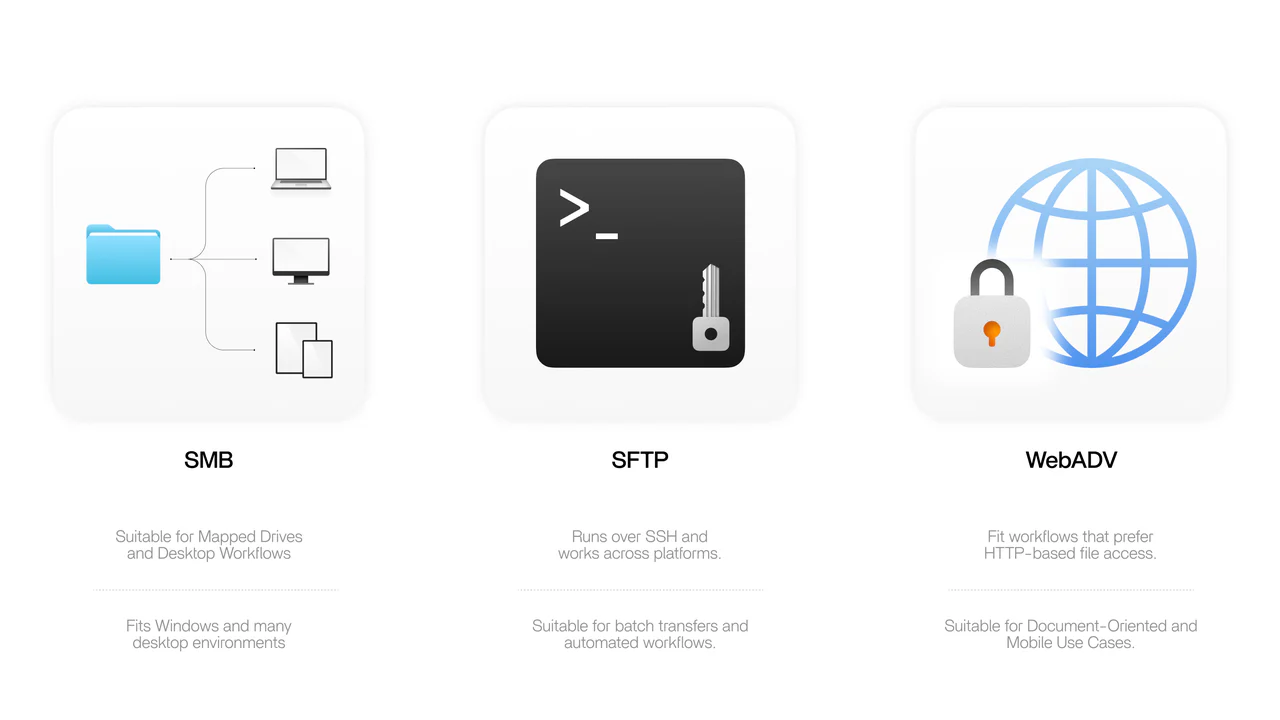

Dateizugriff und Berechtigungen absichern

Der Schutz Ihrer Daten endet nicht beim Tunnel; Sie müssen auch verwalten, wie auf Dateien zugegriffen wird. Die Wahl des richtigen Protokolls ist entscheidend für das Gleichgewicht zwischen Geschwindigkeit und Sicherheit. SMB eignet sich hervorragend für Netzlaufwerke unter Windows, während SFTP (SSH File Transfer Protocol) eine sauberere Sicherheitsabgrenzung für Batch-Übertragungen bietet.

Natalies Sicherheits-Checkliste:

- Keine Admin-Konten nutzen: Verwenden Sie für den täglichen Dateizugriff niemals Ihr Haupt-Administratorkonto.

- Multi-Faktor-Authentifizierung (MFA) aktivieren: Sichern Sie das Konto, das Ihr privates Netzwerk verwaltet, immer doppelt ab.

- Gastzugriff deaktivieren: Stellen Sie sicher, dass jede Verbindung ein individuelles, starkes Passwort erfordert.

- Nur-Lese-Berechtigungen setzen: Beschränken Sie die Rechte für Medienbibliotheken oder Archive, um versehentliches Löschen zu verhindern.

Fortgeschrittener Fernzugriff: Reverse SSH und Funnels

Für Nutzer, die einen bestimmten Dienst für Personen außerhalb ihres privaten Netzwerks freigeben müssen, bieten Tools wie Tailscale Funnel oder Reverse-SSH-Tunnel eine kontrollierte Möglichkeit zum Filesharing, ohne die eigene Heim-IP preiszugeben. Ein Reverse-Tunnel funktioniert, indem Ihr Heimcomputer eine ausgehende Verbindung zu einem VPS (Virtual Private Server) initiiert. Diese Verbindung leitet den Datenverkehr rückwärts weiter, sodass Sie Ihren SSH-Port zu Hause über die öffentliche IP des VPS erreichen können.

Wenn Sie einen Funnel nutzen, wird der Datenverkehr automatisch über Let's Encrypt mit HTTPS verschlüsselt. Dies ist ideal für kurze Demos oder Webhook-Empfänger. Beachten Sie jedoch, dass diese Dienste nicht immer eine eigene Authentifizierungsebene bieten; Ihre Anwendung muss also selbst für die Login-Sicherheit sorgen, um unbefugten Zugriff aus dem öffentlichen Internet zu verhindern.

Fehlerbehebung und Performance-Optimierung

Selbst die besten Setups können auf Hürden wie Latenzzeiten oder eingeschränktes Hotel-WLAN stoßen. Wenn Ihre Verbindung abbricht, kann das Aktivieren von „Persistent Keepalive“ in Ihrer WireGuard-Konfiguration verhindern, dass NAT-Timeouts den Tunnel unterbrechen. Bei langsamen Geschwindigkeiten während großer Übertragungen reduziert der Wechsel von SMB zu SFTP oft den Protokoll-Overhead.

| Symptom | Wahrscheinliche Ursache | Praktische Lösung |

|---|---|---|

| Funktioniert über Mobilfunk, scheitert im Hotel-WLAN | Firewall-Regeln / Captive Portal | Keepalive aktivieren oder alternative Ports testen |

| Tunnel steht, aber Browsing ist langsam | Latenz oder SMB-Overhead | SFTP nutzen oder SMB-Einstellungen optimieren |

| Geschwindigkeit bricht unter Last ein | CPU-Limit bei Verschlüsselung | CPU-Auslastung auf dem Heimserver prüfen |

Indem Sie diese Schritte befolgen, stellen Sie sicher, dass Ihre Nextcloud, Ihr Plex-Server oder Ihr Home Assistant jederzeit erreichbar und sicher bleiben.

Bleiben Sie den neuesten Cybersicherheits-Bedrohungen einen Schritt voraus und optimieren Sie Ihr digitales Leben mit Expertenwissen. Besuchen Sie squirrelvpn.com, um unsere modernen Datenschutz-Tools zu entdecken und Ihre Verbindung noch heute abzusichern.