Otimização de Tokenomics para Incentivos de Hardware DePIN

TL;DR

O desafio de manter os nós de hardware ativos

Já se perguntou por que aquele seu projeto "descentralizado" favorito de repente fica offline? Geralmente é porque quem opera o hardware percebeu que está pagando mais caro na conta de luz do que recebendo em tokens.

Operar um nó não é filantropia. Seja uma instituição médica compartilhando dados anonimizados ou uma loja de varejo hospedando um mini-servidor, a conta precisa fechar. Se o preço do token cai, mas o custo da energia continua alto, as pessoas simplesmente puxam a tomada. É um ciclo brutal.

- Eletricidade vs. Valor do Token: Em regiões com energia cara, os custos operacionais podem consumir o lucro de um nó em poucos dias se o mercado oscilar negativamente.

- Inflação em Estágios Iniciais: Muitos projetos emitem tokens em excesso no início para atrair "farmers", o que acaba derretendo o valor do ativo antes mesmo de a rede se tornar útil.

- Depreciação de Hardware: Servidores e roteadores têm vida útil. Se a rede P2P não gerar retorno suficiente para cobrir a substituição do equipamento a cada poucos anos, a infraestrutura simplesmente apodrece.

De acordo com um relatório de 2024 da Messari, o setor de DePIN (Redes de Infraestrutura Física Descentralizada) cresceu para uma capitalização de mercado de US$ 20 bilhões, mas manter essa parte "física" viva exige um equilíbrio real entre a oferta e a demanda de uso. (Alguns afirmam que são trilhões, mas geralmente estão confundindo o setor com todo o mercado cripto — vamos manter os pés no chão).

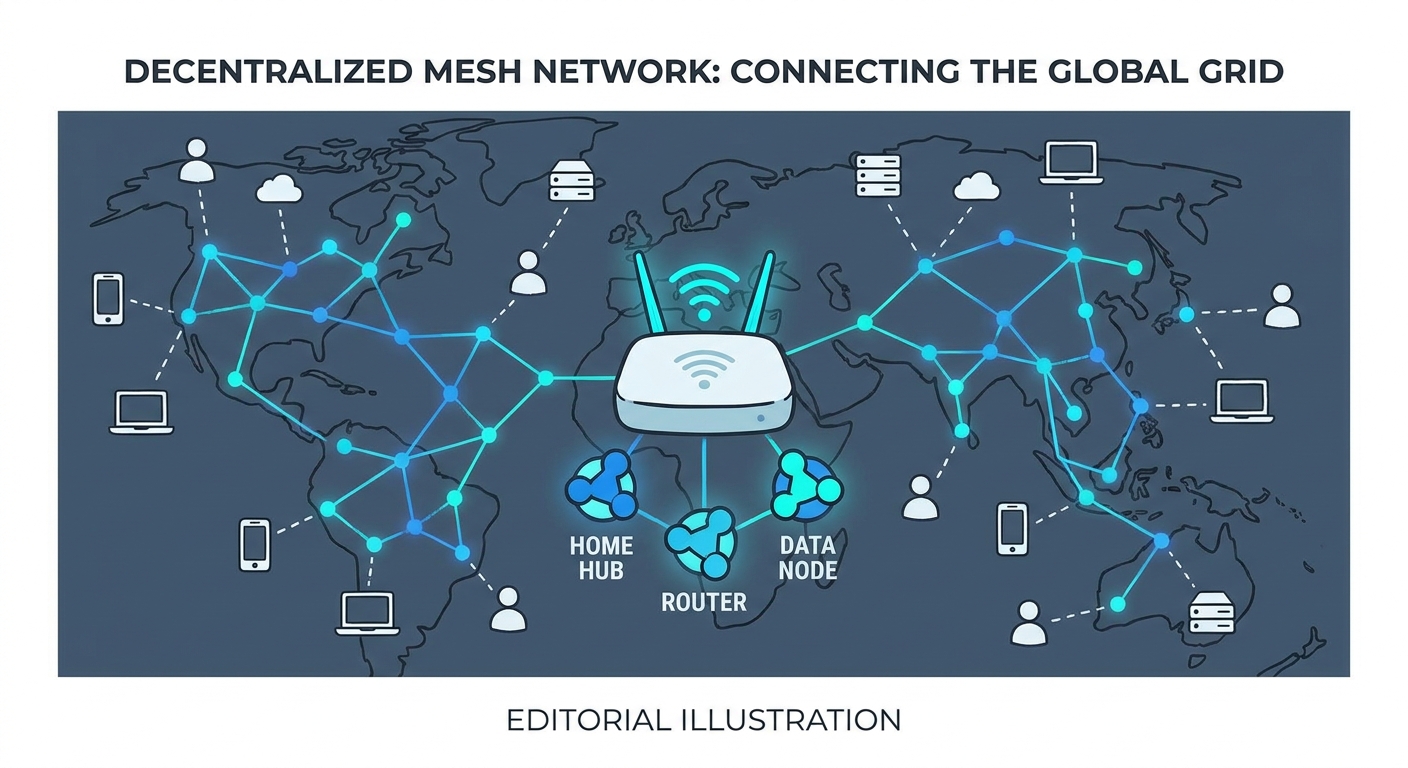

Pense nisso como o "Airbnb da largura de banda". Você tem megabits excedentes parados enquanto dorme. Uma VPN descentralizada (dVPN) permite que você venda esse excedente para alguém em uma região sob censura.

O grande segredo é o ajuste da oferta. Se uma empresa do setor financeiro precisa de proxies distribuídos e seguros para pesquisa de mercado, ela exige confiabilidade. Se os nós abandonam o barco porque as recompensas estão desequilibradas, todo o conceito de economia compartilhada de largura de banda desmorona. Estamos analisando como ajustar esses incentivos para que a rede permaneça estável, mesmo em períodos de volatilidade.

A seguir, vamos mergulhar nas estruturas de incentivo para garantir que ninguém saia no prejuízo.

Mecanismos para a otimização da tokenomics

Se você já tentou acessar um site de uma região com restrições, conhece bem a frustração de ver o nó "descentralizado" que está usando sofrer um lag repentino porque o provedor não está recebendo o suficiente para manter a qualidade. É um pesadelo de oferta e demanda que destrói a confiabilidade da rede mais rápido do que qualquer firewall governamental.

A realidade é que um nó operando em um porão em Ohio não tem o mesmo valor que um nó em uma zona de alta censura ou em uma área metropolitana carente de dados. Para manter a saúde de uma rede P2P, precisamos parar de pagar a mesma taxa fixa para todos e começar a aplicar o direcionamento geográfico.

- Incentivo a Hotspots: Se um projeto de DePIN (Redes de Infraestrutura Física Descentralizada) detecta um pico de demanda em um país específico, o protocolo deve aumentar automaticamente as recompensas para os nós daquela região.

- O Fator do Nó "Varejo": Imagine um pequeno comerciante na América do Sul operando um nó; se as recompensas não cobrirem os custos locais de hardware e energia, ele simplesmente desistirá.

- Equilíbrio de Mercado: Ao escalonar as recompensas com base na latência e na demanda local, evita-se o "lazy farming" (mineração preguiçosa), onde usuários configuram milhares de nós em áreas com energia barata, mas onde ninguém realmente precisa daquela largura de banda.

"A distribuição geográfica dos nós é, muitas vezes, um gargalo maior do que o número total de nós em si", afirma um relatório de 2023 da Messari sobre o estado da infraestrutura descentralizada.

Além disso, há o problema da oferta. A maioria dos projetos apenas emite tokens massivamente até que o preço chegue a zero. Um modelo de Equilíbrio entre Queima e Emissão (Burn-and-Mint Equilibrium - BME) resolve isso ao vincular o valor do token diretamente ao uso real da rede.

Nesse modelo, quando um usuário adquire largura de banda, ele paga em uma moeda estável (stablecoin), mas o protocolo "queima" o valor equivalente no token nativo, reduzindo a oferta circulante. Do outro lado, o protocolo "emite" novos tokens a uma taxa predefinida para recompensar os provedores. É como uma gangorra: se o uso é alto, queima-se mais do que se emite, tornando o token mais escasso e valioso. Isso mantém o preço estável para quem está operando o hardware.

Essa estrutura torna a mineração de largura de banda sustentável, pois as recompensas não vêm apenas de uma "impressora de dinheiro" — elas são lastreadas pelo consumo do mundo real. É a diferença entre um esquema insustentável e uma economia real.

A seguir, veremos como os sistemas de reputação impedem que agentes mal-intencionados manipulem esses pagamentos.

Sistemas de Reputação e Prevenção de Fraudes

Não se pode simplesmente distribuir tokens e esperar pelo melhor. Em uma rede P2P (ponto a ponto), sempre surgem os "maçãs podres" que tentam falsificar sua localização geográfica ou alegam fornecer velocidades de 1 Gbps quando, na verdade, estão operando em uma conexão ultrapassada e instável.

Para impedir isso, os protocolos modernos de DePIN (Redes de Infraestrutura Física Descentralizada) utilizam a Prova de Largura de Banda (Proof of Bandwidth - PoB). Em vez de apenas verificar se um nó está "ligado", a rede envia pequenos pacotes de dados criptografados através do nó em intervalos aleatórios. Se o nó não transmitir os dados corretamente ou se demorar demais, sua pontuação de reputação cai.

- Slashing (Penalização): Se um nó for pego mentindo sobre sua localização ou tempo de atividade (uptime), o protocolo pode aplicar o "slashing" em seus tokens em stake. Basicamente, eles perdem dinheiro por serem desonestos.

- Recompensas em Níveis: Nós com um longo histórico de 99% de disponibilidade recebem um "multiplicador de reputação". Eles ganham mais do que um nó novato porque a rede confia mais neles.

- Verificação por Pares (Peer Verification): Outros nós da rede atuam como "cães de guarda", enviando pings constantes entre si para verificar se todos estão realmente realizando o trabalho prometido.

Sem esses sistemas, o lado da "emissão" (minting) do modelo BME (Burn-and-Mint Equilibrium) seria rapidamente drenado por bots. Ao vincular os pagamentos a uma reputação verificável, a rede garante que apenas os provedores de alta qualidade fiquem com a maior fatia do bolo.

A seguir, veremos como se manter atualizado com as últimas novidades no setor de VPNs.

Mantenha-se à frente com as últimas atualizações em VPN

Passei a última década observando provedores de VPN centralizados jurarem que não mantêm registros de log, apenas para vê-los cederem no segundo em que uma intimação judicial bate à porta. Se você está cansado do modelo de privacidade baseado no "confia em mim", precisa acompanhar como o setor de DePIN (Redes de Infraestrutura Física Descentralizada) está mudando as regras do jogo agora mesmo.

Esse ecossistema evolui rápido — piscou, e você perde uma mudança de protocolo que torna seu nó (node) atual obsoleto. Estou observando uma tendência massiva onde os projetos estão deixando de lado os pools de tokens "globais" em favor de incentivos hiperlocais.

De acordo com um panorama do ecossistema de 2024 da CoinGecko, o setor de DePIN está se diversificando em subcategorias de nicho, como sensores descentralizados e computação, o que está forçando os protocolos de dVPN a serem muito mais competitivos em seus requisitos de tempo de atividade (uptime).

- Forks de protocolo: Fique atento aos lançamentos de "v2" que alteram a forma como seu hardware gera ganhos. Se você não atualizar seu cliente, estará basicamente queimando eletricidade por recompensas zero.

- Auditorias de privacidade: Pesquisadores de segurança agora estão fazendo transmissões ao vivo de ataques de red team nessas redes P2P para testar se conseguem desanonimizar os usuários.

- Votações de governança: Não ignore as notificações do Discord; um único voto pode reduzir suas recompensas de compartilhamento de largura de banda pela metade da noite para o dia, caso a comunidade decida mudar o rumo do projeto.

Estamos vendo avanços impressionantes com roteamento multi-hop e ZKP (Provas de Conhecimento Zero). Em vez de apenas um túnel, as novas atualizações permitem que você fragmente seu tráfego entre três nós diferentes em três países distintos.

Não escolha apenas aquela com o site mais chamativo. Analise o mapa de nós. Se 90% dos nós estiverem em um único data center na Virgínia, isso não é descentralizado — é apenas uma VPN comum com etapas extras.

- Verifique a taxa de rotatividade de nós (churn rate): se as pessoas estão abandonando a rede, os incentivos estão quebrados.

- Procure por documentação de API de código aberto; se você não consegue ver como o túnel é construído, não confie.

- Verifique a liquidez do token, para garantir que você possa realmente pagar pelo serviço ou monetizar sua banda sem precisar superar obstáculos absurdos.

A seguir, vamos analisar para onde tudo isso está caminhando.

O futuro do acesso descentralizado à internet

Se não corrigirmos a forma como essas redes distribuem seus pagamentos, a "internet descentralizada" se tornará apenas um cemitério de hardware caro. Olhando para frente, a tendência aponta para a automação total. Estamos falando de roteamento integrado por IA, onde a rede prevê picos de tráfego antes mesmo de acontecerem, realocando recompensas para essas regiões em tempo real.

O próximo grande desafio é a integração com o 6G e redes de satélite. Imagine um mundo onde seu nó de dVPN não seja apenas uma caixa na sua casa, mas parte de uma rede mesh conectada a satélites de órbita baixa. Isso tornaria praticamente impossível para qualquer governo derrubar a internet em uma região específica.

- Balanceamento de Carga via IA: Os protocolos do futuro utilizarão aprendizado de máquina para identificar "maus atores" com uma velocidade superior a qualquer sistema de reputação codificado manualmente.

- Hardware Zero-Config: Estamos caminhando para nós "plug and play" que otimizam automaticamente suas próprias configurações de tokenomics com base nos custos locais de energia elétrica.

- Liquidez Cross-Chain: Em breve, o token nativo da rede será irrelevante para o usuário final. Você pagará com o que tiver em mãos, e swaps no back-end processarão as mecânicas de "burn" (queima) e "mint" (cunhagem) instantaneamente.

Governança comunitária não é apenas um termo da moda; é um mecanismo de sobrevivência. Quando a comunidade pode votar nas estruturas de recompensa, ela consegue pivotar rapidamente quando uma região específica precisa de mais nós. Isso evita o efeito "cidade fantasma", onde há abundância de nós, mas nenhum onde os usuários realmente estão.

O futuro depende de protocolos de Proof of Bandwidth (Prova de Largura de Banda). Você não deve ser remunerado apenas por estar "online", mas sim por trafegar pacotes de dados de fato. Isso mantém a rede P2P eficiente e garante que quem paga por privacidade receba as velocidades de que realmente precisa.

O processo é complexo e bots movidos por IA estão sempre tentando burlar o sistema, mas a transição para uma infraestrutura tokenizada e transparente já é uma realidade. Mantenha seu firmware atualizado e fique de olho nas pools de liquidez. A era de confiar em um único provedor de internet (ISP) está chegando ao fim.