Tokenomics Optimization for Sustaining DePIN Hardware Incentives

TL;DR

ハードウェアノードの稼働維持という難題

お気に入りの「分散型」プロジェクトが、ある日突然サービスを停止してしまった理由を考えたことはありますか?その原因の多くは、ハードウェアを運用しているノード提供者が、報酬として受け取るトークンよりも電気代の方が高くついていることに気づいてしまったからです。

ノードの運用は慈善事業ではありません。匿名化されたデータを共有する医療機関であれ、小型サーバーを設置している小売店であれ、収支が合わなければ継続は不可能です。トークン価格が下落しても電気代が高いままであれば、人々は電源を引き抜きます。これは極めて残酷なサイクルです。

- 電気代 vs トークン価値: ドイツやカリフォルニアのようなエネルギーコストが高い地域では、市場が冷え込むと、わずか数日でノードの利益が電気代に飲み込まれてしまいます。

- 初期段階のインフレ: 多くのプロジェクトは、初期に「ファーマー(報酬目的の参加者)」を惹きつけようとしてトークンを発行しすぎます。その結果、ネットワークが実用化される前に価値が暴落してしまうのです。

- ハードウェアの減価償却: サーバーやルーターの寿命は永遠ではありません。ピア・ツー・ピア(P2P)ネットワークが数年ごとの機材更新費用を賄えるだけの収益をもたらさなければ、インフラはただ老朽化していくだけです。

メッサーリ(Messari)の2024年版レポートによると、分散型物理インフラネットワーク(DePIN)セクターの時価総額は200億ドル規模にまで成長しました。しかし、この「物理的」な部分を維持するためには、供給と実際の利用ニーズのバランスを保つことが不可欠です。(市場規模を数兆ドルと主張する向きもありますが、それは暗号資産市場全体と混同しているケースがほとんどです。ここでは現実的な数字を見つめましょう。)

これを「インターネットの空き部屋貸し」と考えてみてください。あなたが眠っている間、使われることのない余剰帯域(メガビット)が眠っています。分散型VPN(dVPN)を利用すれば、その余剰分を検閲が行われている地域のユーザーに販売することができるのです。

鍵となるのは、供給の最適化です。例えば、市場調査のために安全で分散されたプロキシを必要としている金融機関は、何よりも「信頼性」を求めています。報酬体系の不備によってノードが次々と離脱してしまえば、「帯域幅版Airbnb」というコンセプト自体が崩壊してしまいます。

私たちは、市場が不安定な状況でもネットワークの稼働を維持できるよう、インセンティブ構造をいかに改善すべきかを模索しています。

次に、参加者が損失を被ることのないよう、具体的なインセンティブ設計について深く掘り下げていきましょう。

トークノミクス最適化のメカニズム

制限された地域からウェブサイトにアクセスしようとした際、利用している「分散型」ノードが突然ラグに陥り、使い物にならなくなった経験はないでしょうか。これは、プロバイダー側が十分な報酬を得られていないために、ノードの維持に無頓着になっていることが原因です。こうした需給の不一致は、いかなる政府のファイアウォールよりも早く、ネットワークの信頼性を崩壊させます。

現実問題として、オハイオ州の地下室にあるノードと、検閲の厳しい地域やデータ通信が枯渇している大都市圏にあるノードの価値は同じではありません。ピア・ツー・ピア(P2P)ネットワークの健全性を維持するためには、一律の報酬体系を廃止し、地理的ターゲティングを導入する必要があります。

- ホットスポットへのインセンティブ: 特定の国で需要が急増した場合、プロトコルはその地域のノードに対する報酬を自動的に引き上げるべきです。

- 「リテール」ノードの要因: 例えば、南米の小さな商店主がノードを運用しているとします。報酬が現地のハードウェアコストをカバーできなければ、彼らはすぐに運用を止めてしまうでしょう。

- 市場の均衡: レイテンシ(遅延)や現地の需要に基づいて報酬を変動させることで、帯域需要が全くない電気代の安い地域に大量のノードを設置するような「レイジー・ファーミング(怠惰な報酬稼ぎ)」を防ぐことができます。

「ノードの総数よりも、ノードの分布状況こそがボトルネックになることが多い」 — 分散型インフラ(DePIN)の現状に関するメッサリ(Messari)の2023年レポートより。

また、供給面の問題も無視できません。多くのプロジェクトは、トークンの価格がゼロになるまで無計画に放出を続けます。これを解決するのが、トークンの価値をネットワークの実際の利用状況に直接結びつける**バーン・アンド・ミント・エクリブリウム(BME:焼却と鋳造の均衡)**モデルです。

このモデルでは、ユーザーが帯域幅を購入する際、支払いは法定通貨に連動した安定通貨(ステーブルコイン)で行われますが、プロトコルはその同等額のネイティブトークンを「バーン(焼却)」し、供給量を減少させます。その一方で、プロトコルはあらかじめ設定されたレートで新しいトークンを「ミント(鋳造)」し、プロバイダーに報酬として分配します。これはシーソーのような仕組みです。利用率が高ければ、鋳造される量よりも焼却される量が多くなり、トークンの希少価値が高まります。これにより、機材を運用する側にとって価格の安定性が保たれるのです。

この仕組みにより、帯域マイニングは持続可能なものとなります。報酬は単なる「通貨の乱発」ではなく、現実世界の消費に裏打ちされているからです。これこそが、ポンジ・スキームと実体経済を分ける決定的な違いです。

次に、レピュテーション(評価)システムによって、悪意のあるアクターがこれらの報酬を不正に搾取するのをどのように防ぐかについて解説します。

レピュテーション・システムと不正防止策

単にトークンを配布して、すべてがうまくいくと期待するわけにはいきません。ピア・ツー・ピア(P2P)ネットワークには、位置情報を偽装したり、実際には20年前のダイヤルアップ接続並みの速度しかないのに「1Gbpsの帯域を提供している」と虚偽の申告をしたりする「悪意のある参加者」が必ず現れるからです。

こうした不正を防ぐため、最新の分散型物理インフラネットワーク(DePIN)プロトコルでは、**帯域幅証明(Proof of Bandwidth: PoB)**が採用されています。これは、単にノードが「オンライン」であるかを確認するだけでなく、ネットワークが暗号化された微小なデータパケットをランダムな間隔でノード経由で送信する仕組みです。もしノードがデータを正しく転送できなかったり、遅延が大きすぎたりした場合、そのノードのレピュテーション(信頼スコア)は低下します。

- スラッシング(没収): 位置情報や稼働時間(アップタイム)について虚偽の報告をしたノードが発見された場合、プロトコルはそのノードがステーキングしているトークンを「スラッシュ(没収)」します。つまり、不誠実な行為をすると金銭的な損失を被る仕組みです。

- 階層型報酬: 99%以上の稼働率を長期間維持しているノードには「レピュテーション乗数」が付与されます。ネットワークからの信頼が厚いため、新規ノードよりも多くの報酬を獲得できます。

- ピア検証: ネットワーク内の他のノードが「監視役」として機能し、互いに絶えずピング(疎通確認)を送信することで、全員が実際に正しく業務を遂行しているかを検証し合います。

これらのシステムがなければ、バーン・アンド・ミント・エクリブリアム(BME)モデルにおける「ミント(鋳造)」側は、ボットによって瞬く間に食いつぶされてしまうでしょう。報酬の支払いを検証可能なレピュテーションと紐付けることで、ネットワークは高品質なプロバイダーだけが最大の利益を得られる環境を保証しているのです。

次に、最新の仮想プライベートネットワーク(VPN)アップデートを活用して、常に一歩先を行く方法について解説します。

分散型VPN(dVPN)の最新動向を常に把握する

私は過去10年間、中央集権型のVPNプロバイダーが「ログは一切保存していない」と断言しながら、召喚状が届いた瞬間に屈服する姿を何度も目にしてきました。もし、あなたが「私を信じて」というだけの脆弱なプライバシーモデルに嫌気がさしているなら、今まさに分散型物理インフラネットワーク(DePIN)がどのようにゲームのルールを変えているかに注目すべきです。

この分野の進化は非常に速く、一瞬目を離した隙にプロトコルの仕様が変更され、稼働させているノードが時代遅れになってしまうこともあります。現在、私が注目している大きなトレンドは、プロジェクトが「グローバル」なトークンプールから、より地域に密着した「ハイパーローカル」なインセンティブ設計へと移行している点です。

CoinGeckoによる2024年のエコシステム概要によると、DePINセクターは分散型センサーや分散型コンピューティングといったニッチなサブカテゴリへと多様化しています。これにより、VPNプロトコルは稼働率(アップタイム)の要件において、より厳しい競争を強いられています。

- プロトコルのフォーク: ハードウェアの収益化方法を変更する「V2」のローンチには注意してください。クライアントを更新しなければ、報酬がゼロのまま無駄に電力を消費することになりかねません。

- プライバシー監査: セキュリティ研究者たちは現在、P2Pネットワークに対してレッドチーム演習(攻撃シミュレーション)をライブ配信し、ユーザーの匿名性を解除できるかどうかを検証しています。

- ガバナンス投票: Discordの通知を無視してはいけません。コミュニティが方針転換を決定すれば、たった一度の投票で帯域幅報酬が一夜にして半減することもあり得ます。

また、マルチホップルーティングやゼロ知識証明(ZKP)を活用した驚くべき技術も登場しています。最新のアップデートでは、単一のトンネルだけでなく、トラフィックを3つの異なる国の3つの異なるノードに分散させることが可能になっています。

単にウェブサイトのデザインが派手なプロジェクトを選ばないでください。まずは「ノードマップ」を確認しましょう。もしノードの90%がバージニア州の特定のデータセンターに集中しているなら、それは分散型ではありません。単に「手間が増えただけの従来のVPN」に過ぎないのです。

- ノードの離脱率(チャーンレート)を確認する: 参加者がネットワークを離れている場合、インセンティブ設計が破綻している証拠です。

- オープンソースのAPIドキュメントを探す: トンネルがどのように構築されているかを確認できないのであれば、そのサービスを信頼してはいけません。

- トークンの流動性を検証する: 複雑な手順を踏まずに、実際にサービス利用料を支払えるかどうかを確認してください。

次に、これらの技術が今後どこへ向かおうとしているのか、その将来像について掘り下げていきます。

分散型インターネットアクセスの未来

ネットワークの報酬体系を抜本的に改善しなければ、「分散型インターネット」という構想は、単なる高価なハードウェアの墓場と化してしまうでしょう。しかし、一歩先を見据えれば、潮流は完全な自動化へと向かっています。私たちが目指しているのは、人工知能を統合したルーティング技術です。ネットワークがトラフィックの急増を事前に予測し、リアルタイムで報酬をその地域に割り当てることで、需要に応じた最適なリソース配置を実現します。

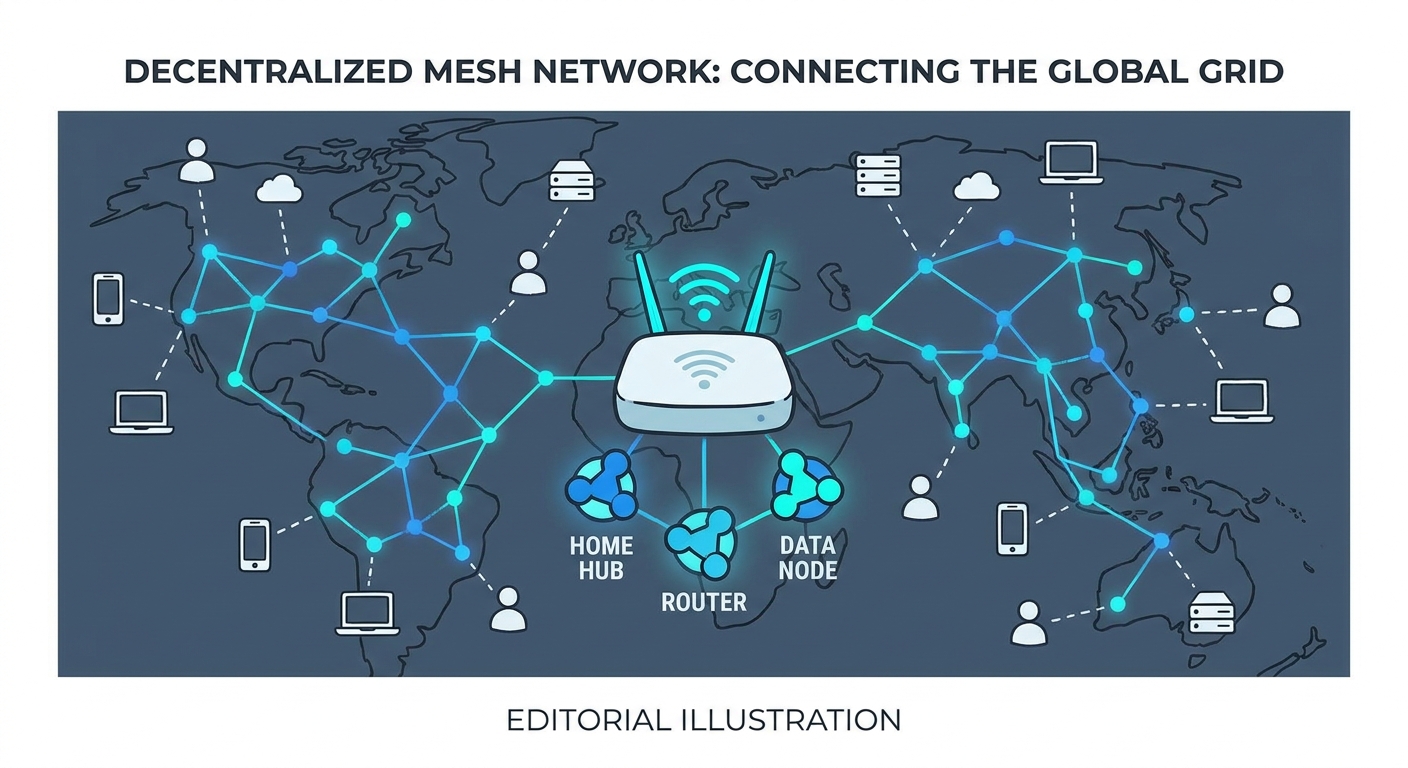

次なる大きな壁は、第6世代移動通信システム(6G)と衛星通信の統合です。分散型仮想プライベートネットワーク(dVPN)のノードが、単に自宅に置かれた箱ではなく、低軌道衛星と連携するメッシュネットワークの一部となる世界を想像してみてください。これが実現すれば、特定の政府が特定地域のインターネットを遮断することは、事実上不可能になります。

- 人工知能による負荷分散: 次世代のプロトコルは、機械学習を活用することで、人間がプログラムした従来のレピュテーションシステムよりも遥かに速く「悪意のあるアクター」を特定します。

- ゼロ構成ハードウェア: 設置するだけで即座に稼働する「プラグ・アンド・プレイ」型ノードが登場します。これらは地域の電気料金に基づいて、自身のトークノミクス設定を自動的に最適化します。

- クロスチェーン流動性: 近い将来、ネットワークがどのトークンを使用しているかを気にする必要はなくなります。ユーザーは手持ちの資産で支払い、バックエンドの交換機能が「バーン(焼却)」と「ミント(鋳造)」のプロセスを瞬時に処理します。

コミュニティガバナンスは、単なる流行語ではなく、エコシステムの「生存戦略」です。コミュニティが報酬構造に対して投票権を持つことで、特定の地域でノードが不足した際に迅速な軌道修正が可能になります。これにより、ノードは大量にあるのにユーザーがいる場所に存在しないという「ゴーストタウン現象」を防ぐことができます。

この未来を支えるのは、**帯域幅証明(Proof of Bandwidth)**プロトコルです。単に「オンラインであること」に対して報酬が支払われるべきではありません。実際にパケットを転送した実績に対して報酬が支払われるべきです。これにより、ピア・ツー・ピア(P2P)ネットワークは効率的に保たれ、プライバシーに対価を支払うユーザーは、必要な通信速度を確実に享受できるようになります。

現状はまだ混沌としており、人工知能を悪用したボットが常にシステムの隙を突こうとしています。しかし、透明性の高いトークン化されたインフラへの移行は、すでに着実に進んでいます。常にファームウェアを最新の状態に保ち、流動性プールの動向に注視してください。単一のインターネットサービスプロバイダー(ISP)を盲信する時代は、終わりを迎えようとしています。