Optimización de Tokenomics para Incentivos DePIN y dVPN

TL;DR

El desafío de mantener activos los nodos de hardware

¿Alguna vez te has preguntado por qué tu proyecto "descentralizado" favorito desaparece de repente? Generalmente ocurre porque quienes operan el hardware se dan cuenta de que están pagando más por la electricidad de lo que generan en tokens.

Operar un nodo no es una obra de caridad. Ya sea un centro médico que comparte datos anonimizados o una tienda minorista que aloja un miniservidor, las cuentas deben cuadrar. Si el precio del token cae pero la factura de la luz sigue siendo alta, la gente simplemente desconecta los equipos. Es un ciclo brutal.

- Electricidad vs. Valor del Token: En lugares con costos energéticos elevados, como Alemania o California, el gasto operativo puede devorar las ganancias de un nodo en cuestión de días si el mercado sufre una corrección.

- Inflación en etapas tempranas: La mayoría de los proyectos emiten demasiados tokens al principio para atraer a los "granjeros" (farmers), lo que desploma el valor antes de que la red sea realmente útil.

- Depreciación del hardware: Los servidores y routers tienen una vida útil limitada. Si la red P2P no genera lo suficiente para cubrir el reemplazo de los equipos cada pocos años, la infraestructura simplemente se degrada.

Según un informe de Messari de 2024, el sector de las redes de infraestructura física descentralizada (DePIN) ha alcanzado una capitalización de mercado de 20.000 millones de dólares. Sin embargo, mantener viva esa parte "física" requiere un equilibrio preciso entre la oferta y el uso real. (Algunos afirman que se trata de billones, pero suelen confundir el sector con todo el mercado cripto; mantengamos los pies en la tierra).

Piénsalo como si alquilaras una habitación libre, pero con tu conexión a internet. Tienes megabits extra sin utilizar mientras duermes; una VPN descentralizada (dVPN) te permite vender ese excedente a alguien en una región con censura.

La clave está en la gestión de la oferta. Si una firma financiera necesita proxies distribuidos y seguros para investigación de mercado, requiere confiabilidad. Si los nodos abandonan el barco porque las recompensas son inestables, el concepto de "Airbnb del ancho de banda" se desmorona. Estamos analizando cómo optimizar esos incentivos para que la red permanezca activa incluso en tiempos de volatilidad.

A continuación, profundizaremos en las estructuras de incentivos para asegurar que nadie salga perdiendo.

Mecanismos para la optimización de la tokenomics

Si alguna vez has intentado acceder a un sitio desde una región con restricciones, conocerás la frustración de que el nodo "descentralizado" que estás usando de repente sufra de lag porque el proveedor no recibe una compensación suficiente para que le importe. Es una pesadilla de oferta y demanda que destruye la fiabilidad de la red más rápido que cualquier cortafuegos gubernamental.

La realidad es que un nodo en un sótano en Ohio no vale lo mismo que uno en una zona de alta censura o en un área metropolitana con escasez de datos. Para mantener la salud de una red P2P, debemos dejar de pagar a todos una tarifa plana y empezar a implementar el direccionamiento geográfico.

- Incentivación de Hotspots: Si un proyecto DePIN detecta un pico de demanda de usuarios en un país específico, el protocolo debería aumentar automáticamente las recompensas para los nodos en esa área.

- El factor del nodo minorista: Pensemos en el dueño de una pequeña tienda en Sudamérica que opera un nodo; si las recompensas no cubren sus costes locales específicos de hardware, simplemente abandonará el proyecto.

- Equilibrio del mercado: Al escalar las recompensas según la latencia y la demanda local, se evita el "lazy farming", donde los usuarios configuran millones de nodos en zonas con electricidad barata donde nadie necesita realmente ese ancho de banda.

"La distribución de los nodos suele ser un cuello de botella mayor que el número total de los mismos", según un informe de 2023 de Messari sobre el estado de la infraestructura descentralizada.

Luego está el problema del suministro. La mayoría de los proyectos simplemente emiten tokens de forma masiva hasta que el precio llega a cero. Un modelo de Equilibrio de Quema y Emisión (BME - Burn-and-Mint Equilibrium) soluciona esto vinculando el valor del token directamente al uso real de la red.

En este modelo, cuando un usuario compra ancho de banda, paga en una moneda estable, pero el protocolo "quema" la cantidad equivalente del token nativo, reduciendo la oferta circulante. Por otro lado, el protocolo "emite" nuevos tokens a una tasa preestablecida para recompensar a los proveedores. Es como un balancín: si el uso es alto, se quema más de lo que se emite, lo que aumenta el valor del token. Esto mantiene el precio estable para quienes operan los equipos.

Esta configuración hace que el minado de ancho de banda sea sostenible porque las recompensas no provienen simplemente de una "maquinita de imprimir", sino que están respaldadas por el consumo del mundo real. Es la diferencia entre un esquema Ponzi y una economía real.

A continuación, analizaremos cómo los sistemas de reputación evitan que los actores malintencionados manipulen estos pagos.

Sistemas de Reputación y Prevención de Fraude

No basta con distribuir tokens y esperar que todo funcione por arte de magia. En una red entre pares (P2P), siempre aparecen "manzanas podridas" que intentan falsificar su ubicación geográfica o afirman ofrecer velocidades de 1 Gbps cuando, en realidad, operan con una conexión obsoleta y lenta.

Para mitigar esto, los protocolos modernos de DePIN (Redes de Infraestructura Física Descentralizada) implementan la Prueba de Ancho de Banda (PoB - Proof of Bandwidth). En lugar de limitarse a verificar si un nodo está "activo", la red envía pequeños paquetes de datos cifrados a través del nodo en intervalos aleatorios. Si el nodo no transmite los datos correctamente o tarda demasiado, su puntuación de reputación disminuye automáticamente.

- Slashing (Penalización de fondos): Si se detecta que un nodo miente sobre su ubicación o su tiempo de actividad (uptime), el protocolo puede ejecutar un "slashing" sobre sus tokens en staking. Básicamente, el operador pierde dinero por su falta de honestidad.

- Recompensas por Niveles: Los nodos con un historial sólido y un 99% de disponibilidad obtienen un "multiplicador de reputación". Al generar mayor confianza en la red, ganan más que un nodo recién incorporado.

- Verificación entre Pares (Peer Verification): Otros nodos de la red actúan como "vigilantes", enviando pings constantes entre sí para verificar que todos estén realizando el trabajo de enrutamiento de forma efectiva.

Sin estos mecanismos, el lado de la "emisión" (minting) del modelo BME (Burn-and-Mint Equilibrium) sería saqueado por bots. Al vincular los pagos a una reputación verificable, la red garantiza que solo los proveedores de alta calidad se lleven la mayor parte del pastel.

A continuación, analizaremos cómo mantenerse a la vanguardia con las últimas actualizaciones en el ecosistema de las VPN.

Manténgase a la vanguardia con las últimas actualizaciones en dVPN

He pasado la última década observando cómo los proveedores de VPN centralizadas juran que no guardan registros de actividad, solo para ver cómo ceden en el segundo en que reciben una citación judicial. Si ya se cansó del modelo de privacidad basado en el "confía en mí", necesita prestar atención a cómo las redes DePIN (Redes de Infraestructura Física Descentralizada) están cambiando las reglas del juego en este preciso momento.

Este sector se mueve a una velocidad vertiginosa: parpadee y se perderá un cambio de protocolo que podría dejar su nodo actual obsoleto. Estoy observando una tendencia masiva en la que los proyectos están abandonando los pools de tokens "globales" para centrarse en incentivos hiperlocales.

Según un análisis del ecosistema de 2024 realizado por CoinGecko, el sector DePIN se está diversificando en subcategorías de nicho, como sensores descentralizados y computación distribuida, lo que está obligando a los protocolos de VPN a ser mucho más competitivos con sus requisitos de tiempo de actividad (uptime).

- Forks de protocolo: Esté atento a los lanzamientos de versiones "v2" que modifican la forma en que su hardware genera beneficios. Si no actualiza su cliente, básicamente estará quemando electricidad a cambio de cero recompensas.

- Auditorías de privacidad: Investigadores de seguridad ya están realizando transmisiones en vivo de ataques de "red team" contra estas redes P2P para comprobar si es posible desanonimizar a los usuarios.

- Votaciones de gobernanza: No ignore las notificaciones de Discord; una sola votación puede reducir sus recompensas por compartir ancho de banda a la mitad de la noche a la mañana si la comunidad decide pivotar la estrategia.

Estamos viendo avances increíbles con el enrutamiento de saltos múltiples (multi-hop) y las ZKP (pruebas de conocimiento cero). En lugar de un solo túnel, las nuevas actualizaciones permiten fragmentar su tráfico a través de tres nodos distintos en tres países diferentes.

No elija simplemente el proyecto con el sitio web más llamativo. Analice el mapa de nodos. Si el 90% de los nodos están concentrados en un solo centro de datos en Virginia, no es descentralización: es solo una VPN convencional con pasos adicionales.

- Revise la tasa de rotación de nodos (churn rate): si los proveedores están abandonando la red, es una señal de que el modelo de incentivos está roto.

- Busque documentación de API de código abierto; si no puede auditar cómo se construye el túnel, no confíe en él.

- Verifique la liquidez del token para asegurarse de que realmente puede monetizar sus recompensas o pagar por el servicio sin complicaciones innecesarias.

A continuación, analizaremos hacia dónde se dirige toda esta infraestructura.

El futuro del acceso descentralizado a Internet

Si no corregimos la forma en que estas redes distribuyen sus recompensas, el "Internet descentralizado" terminará siendo simplemente un cementerio de hardware costoso. Sin embargo, mirando hacia adelante, la tendencia se inclina hacia la automatización total. Estamos hablando de enrutamiento integrado con Inteligencia Artificial, donde la red predice picos de tráfico antes de que ocurran y desplaza las recompensas hacia esas regiones en tiempo real.

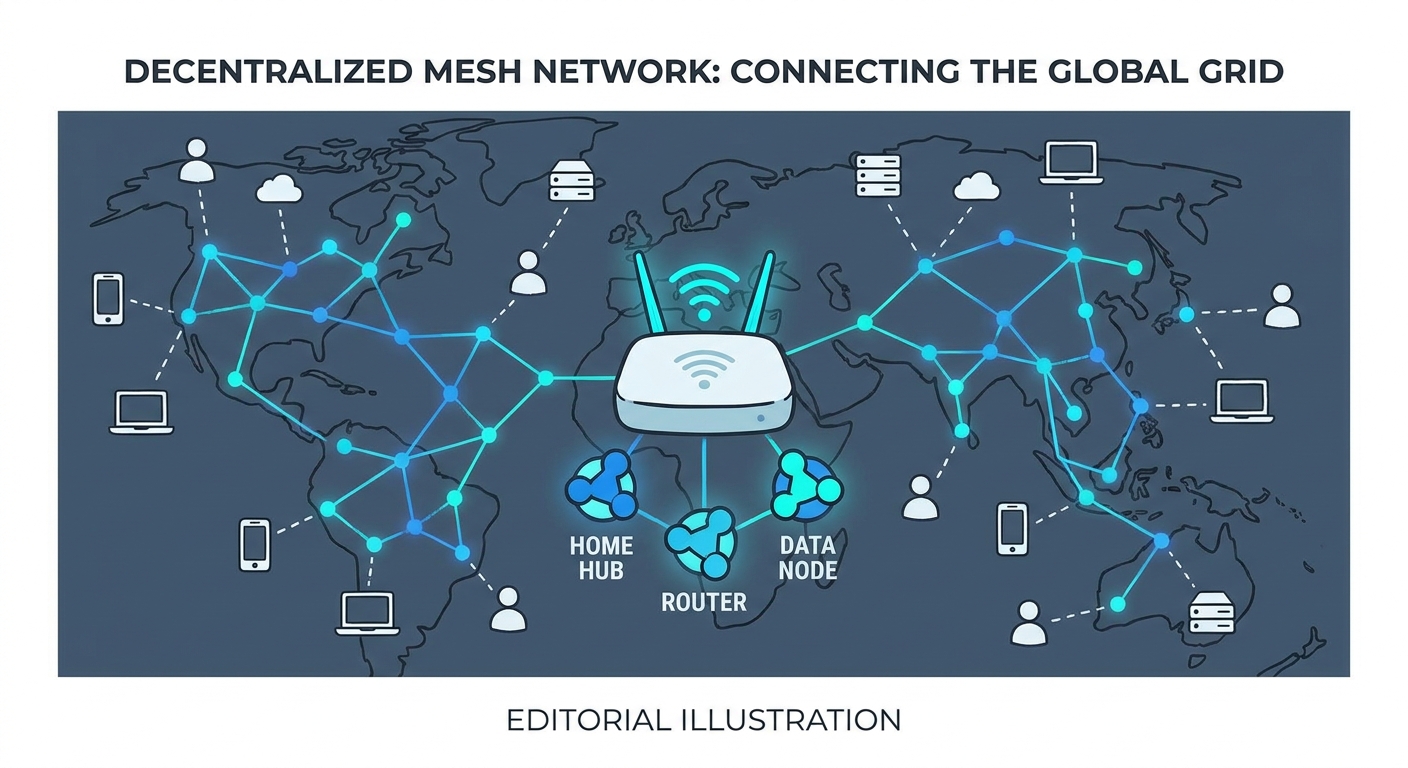

El próximo gran desafío es la integración con la tecnología 6G y las redes satelitales. Imagine un mundo donde su nodo de dVPN no sea solo una caja en su casa, sino parte de una red en malla (mesh network) que se conecta con satélites de órbita terrestre baja. Esto haría que fuera prácticamente imposible para cualquier gobierno cerrar el acceso a Internet en una región específica.

- Equilibrio de carga impulsado por IA: Los protocolos del futuro utilizarán aprendizaje automático para identificar "actores maliciosos" con mayor rapidez de lo que cualquier sistema de reputación programado por humanos podría lograr.

- Hardware de configuración cero (Zero-Config): Nos dirigimos hacia nodos "plug and play" que optimizan automáticamente sus propios parámetros de tokenomics basándose en los costes locales de electricidad.

- Liquidez entre cadenas (Cross-Chain): Pronto, no importará qué token utilice una red. Usted pagará con el activo que tenga disponible, y los intercambios (swaps) en el back-end gestionarán los procesos de "quema" y "emisión" de forma instantánea.

La gobernanza comunitaria no es solo una palabra de moda; es un mecanismo de supervivencia. Cuando la comunidad puede votar sobre las estructuras de recompensa, tiene la capacidad de pivotar cuando una región específica necesita más nodos. Esto evita el "efecto de ciudad fantasma", donde se dispone de muchos nodos pero ninguno en el lugar donde realmente están los usuarios.

El futuro depende de los protocolos de Prueba de Ancho de Banda (Proof of Bandwidth). No se debería recibir un pago solo por estar "en línea". Se debe cobrar por mover paquetes de datos de manera efectiva. Esto mantiene la red P2P ágil y garantiza que las personas que pagan por su privacidad obtengan realmente las velocidades que necesitan.

El proceso es complejo y los bots impulsados por IA siempre intentan manipular el sistema, pero la transición hacia una infraestructura tokenizada y transparente ya está en marcha. Mantenga su firmware actualizado y no pierda de vista los pools de liquidez. La era de confiar en un único ISP (proveedor de servicios de Internet) está llegando a su fin.