DePIN Tokenomics: Hardware-Anreize nachhaltig optimieren

TL;DR

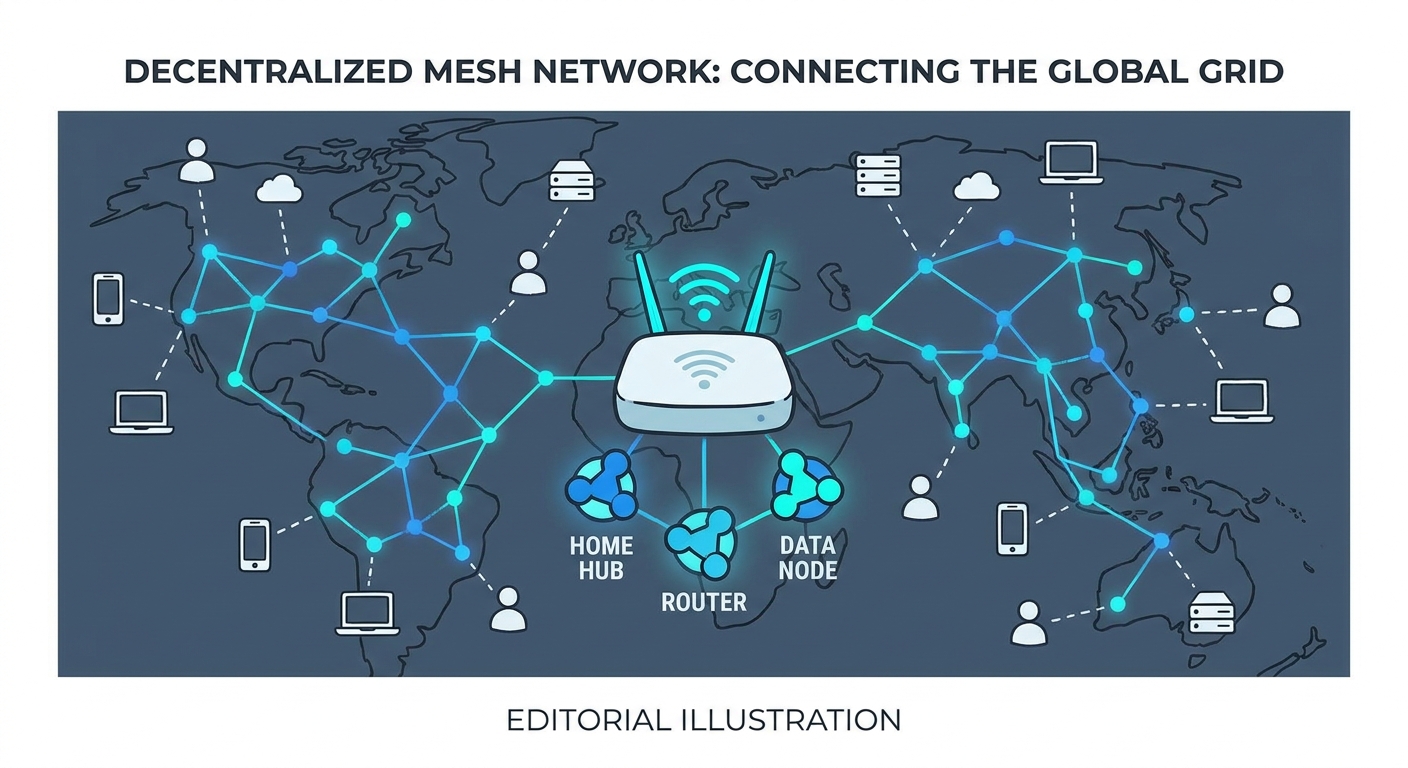

Die Herausforderung: Hardware-Nodes dauerhaft online halten

Haben Sie sich jemals gefragt, warum Ihr liebstes „dezentrales“ Projekt plötzlich von der Bildfläche verschwindet? Meistens liegt es daran, dass die Betreiber der Hardware feststellen, dass die Stromrechnung höher ausfällt als der Ertrag in Token.

Einen Node zu betreiben, ist kein Akt der Nächstenliebe. Ob es sich um eine medizinische Einrichtung handelt, die anonymisierte Daten teilt, oder um ein Ladengeschäft, das einen Mini-Server hostet – die Rechnung muss am Ende aufgehen. Wenn der Token-Preis fällt, die Energiekosten aber hoch bleiben, ziehen die Leute den Stecker. Es ist ein gnadenloser Kreislauf.

- Stromkosten vs. Token-Wert: In Regionen mit hohen Energiepreisen, wie etwa in Deutschland, können die Betriebskosten den Gewinn eines Nodes innerhalb weniger Tage auffressen, sobald der Markt korrigiert.

- Inflation in der Frühphase: Viele Projekte emittieren anfangs zu viele Token, um „Farmer“ anzulocken. Das führt oft zu einem massiven Wertverfall, noch bevor das Netzwerk einen echten Nutzwert bietet.

- Hardware-Verschleiß: Server und Router halten nicht ewig. Wenn das P2P-Netzwerk nicht genug abwirft, um alle paar Jahre Ersatzinvestitionen zu decken, verfällt die physische Infrastruktur schlichtweg.

Laut einem Bericht von Messari aus dem Jahr 2024 ist der DePIN-Sektor (Decentralized Physical Infrastructure Networks) mittlerweile auf eine Marktkapitalisierung von 20 Milliarden US-Dollar angewachsen. Doch um den „physischen“ Teil am Leben zu erhalten, muss das Angebot präzise auf die tatsächliche Nutzung abgestimmt werden. (Manche behaupten, es ginge um Billionen, aber dabei wird oft der gesamte Kryptomarkt in einen Topf geworfen – bleiben wir also realistisch).

Stellen Sie sich das Ganze wie das Vermieten eines Gästezimmers vor, nur eben für Ihren Internetanschluss. Während Sie schlafen, liegen ungenutzte Megabits brach. Ein dezentrales VPN (dVPN) ermöglicht es Ihnen, diese Bandbreite an jemanden in einer Region mit Internet-Zensur zu verkaufen.

Der entscheidende Faktor ist die Synchronisation des Angebots. Wenn ein Finanzunternehmen für Marktforschungszwecke sichere, verteilte Proxys benötigt, ist es auf Zuverlässigkeit angewiesen. Wenn Node-Betreiber das Schiff verlassen, weil die Belohnungsstrukturen instabil sind, bricht das gesamte Konzept eines „Airbnb für Bandbreite“ in sich zusammen. Wir untersuchen im Folgenden, wie man diese Anreizsysteme so optimiert, dass das Netzwerk auch in stürmischen Marktphasen stabil bleibt.

Als Nächstes schauen wir uns die Incentive-Strukturen im Detail an, damit am Ende niemand auf seinen Kosten sitzen bleibt.

Mechanismen zur Optimierung der Tokenomics

Wer schon einmal versucht hat, aus einer eingeschränkten Region auf eine Website zuzugreifen, kennt den Frust: Der „dezentrale“ Node, den man nutzt, bricht plötzlich ein, weil der Anbieter nicht genug verdient, um die Qualität aufrechtzuerhalten. Das ist ein Albtraum aus Angebot und Nachfrage, der die Netzwerkzuverlässigkeit schneller zerstört als jede staatliche Firewall.

Die Realität sieht so aus: Ein Node in einem Keller in Ohio ist nicht so viel wert wie einer in einer Zone mit starker Zensur oder in einem Ballungsraum mit Bandbreitenmangel. Um ein P2P-Netzwerk gesund zu halten, müssen wir aufhören, jedem den gleichen Pauschalsatz zu zahlen, und stattdessen auf geografisches Targeting setzen.

- Incentivierung von Hotspots: Wenn ein DePIN-Projekt einen Nachfrageschub durch Nutzer in einem bestimmten Land verzeichnet, sollte das Protokoll die Belohnungen für Nodes in dieser Region automatisch erhöhen.

- Der Faktor „Retail-Node“: Stellen Sie sich einen kleinen Ladenbesitzer in Südamerika vor, der einen Node betreibt. Wenn die Belohnungen nicht einmal seine lokalen Hardwarekosten decken, wird er das Projekt einfach verlassen.

- Marktausgleich: Durch die Skalierung der Belohnungen basierend auf Latenz und lokaler Nachfrage wird „Lazy Farming“ verhindert – also der Aufbau von Millionen Nodes in Gebieten mit billigem Strom, in denen niemand die Bandbreite tatsächlich benötigt.

„Die Verteilung der Nodes ist oft ein größerer Flaschenhals als die Gesamtzahl der Nodes“, so ein Bericht von Messari aus dem Jahr 2023 über den Zustand dezentraler Infrastruktur (DePIN).

Und dann ist da noch das Problem auf der Angebotsseite. Die meisten Projekte fluten den Markt einfach so lange mit Token, bis der Preis gegen Null tendiert. Ein Burn-and-Mint Equilibrium (BME) Modell löst dies, indem es den Token-Wert direkt an die tatsächliche Netzwerknutzung koppelt.

In diesem Modell zahlt ein Nutzer für Bandbreite in einer stabilen Währung, aber das Protokoll „verbrennt“ (burn) den entsprechenden Gegenwert des nativen Tokens, wodurch das Angebot sinkt. Auf der anderen Seite „prägt“ (mint) das Protokoll neue Token in einer festgelegten Rate, um die Anbieter zu entlohnen. Es ist wie eine Wippe: Bei hoher Nutzung wird mehr verbrannt als neu erstellt, was den Token wertvoller macht. Dies hält den Preis für die Betreiber der Hardware stabil.

Dieses Setup macht Bandbreiten-Mining nachhaltig, da die Belohnungen nicht einfach aus der „Notenpresse“ kommen, sondern durch realen Konsum gedeckt sind. Das ist der entscheidende Unterschied zwischen einem Schneeballsystem und einer echten Kreislaufwirtschaft.

Als Nächstes schauen wir uns an, wie Reputationssysteme verhindern, dass böswillige Akteure diese Auszahlungen manipulieren.

Reputationssysteme und Betrugsprävention

Man kann nicht einfach Token verteilen und auf das Beste hoffen. In einem P2P-Netzwerk gibt es immer „schwarze Schafe“, die versuchen, ihren Standort zu fälschen oder behaupten, eine Bandbreite von 1 Gbit/s bereitzustellen, während sie in Wirklichkeit über eine völlig veraltete Leitung verbunden sind.

Um dies zu verhindern, setzen moderne DePIN-Protokolle auf Proof of Bandwidth (PoB). Anstatt nur zu prüfen, ob ein Knotenpunkt (Node) „online“ ist, sendet das Netzwerk in zufälligen Intervallen winzige, verschlüsselte Datenpakete durch den Node. Wenn der Node die Daten nicht korrekt weiterleitet oder die Übertragung zu lange dauert, sinkt sein Reputationswert.

- Slashing: Wenn ein Node dabei erwischt wird, wie er bei seinem Standort oder der Betriebszeit (Uptime) schummelt, kann das Protokoll dessen gestakte Token „slashen“. Im Grunde verliert der Betreiber Geld für unehrliches Verhalten.

- Abgestufte Belohnungen (Tiered Rewards): Nodes, die über einen langen Zeitraum eine Uptime von 99 % vorweisen können, erhalten einen „Reputations-Multiplikator“. Sie verdienen mehr als ein brandneuer Node, weil das Netzwerk ihnen eine höhere Vertrauenswürdigkeit attestiert.

- Peer-Verifizierung: Andere Nodes im Netzwerk fungieren als „Watchdogs“. Sie pingen sich gegenseitig ständig an, um zu verifizieren, dass jeder Teilnehmer tatsächlich die versprochene Leistung erbringt.

Ohne diese Sicherungssysteme würde die „Minting“-Seite des BME-Modells (Burn-and-Mint Equilibrium) schlichtweg von Bots leergeräumt. Indem die Auszahlungen an eine verifizierbare Reputation gekoppelt werden, stellt das Netzwerk sicher, dass nur die qualitativ hochwertigen Anbieter das größte Stück vom Kuchen erhalten.

Als Nächstes schauen wir uns an, wie Sie mit den neuesten VPN-Updates immer einen Schritt voraus bleiben.

Immer einen Schritt voraus: Die neuesten Entwicklungen im VPN-Sektor

In den letzten zehn Jahren habe ich miterlebt, wie zentrale VPN-Anbieter Stein und Bein geschworen haben, keine Logs zu führen – nur um beim ersten gerichtlichen Beschluss sofort einzuknicken. Wenn Sie genug haben vom „Vertrau mir einfach“-Modell in Sachen Privatsphäre, sollten Sie genau verfolgen, wie DePIN (Dezentrale Physische Infrastruktur-Netzwerke) den Markt gerade grundlegend umkrempelt.

Der Sektor entwickelt sich rasant – wer hier blinzelt, verpasst Protokoll-Updates, die den eigenen Node über Nacht obsolet machen können. Aktuell beobachte ich einen massiven Trend: Projekte bewegen sich weg von globalen Token-Pools hin zu hyper-lokalen Anreizstrukturen.

Laut einer Ökosystem-Übersicht von CoinGecko aus dem Jahr 2024 diversifiziert sich der DePIN-Sektor zunehmend in Nischen wie dezentrale Sensorik und Rechenleistung. Das zwingt VPN-Protokolle dazu, bei ihren Anforderungen an die Uptime (Betriebszeit) deutlich wettbewerbsfähiger zu werden.

- Protokoll-Forks: Achten Sie auf „v2“-Launches, die die Verdienstlogik Ihrer Hardware verändern. Wer seinen Client nicht aktualisiert, verbrennt im Grunde Strom für null Belohnungen.

- Privacy-Audits: Sicherheitsforscher gehen mittlerweile dazu über, Red-Team-Angriffe auf P2P-Netzwerke live zu streamen, um zu prüfen, ob sich Nutzer de-anonymisieren lassen.

- Governance-Votes: Ignorieren Sie die Discord-Benachrichtigungen nicht. Eine einzige Abstimmung kann Ihre Bandbreiten-Rewards halbieren, wenn die Community eine strategische Neuausrichtung beschließt.

Besonders spannend sind derzeit Entwicklungen im Bereich Multi-Hop-Routing und ZKP (Zero-Knowledge Proofs). Anstatt nur eines Tunnels ermöglichen neue Updates, den Datenverkehr über drei verschiedene Nodes in drei verschiedenen Ländern aufzuteilen.

Entscheiden Sie sich nicht einfach für den Anbieter mit der schicksten Website. Werfen Sie einen Blick auf die Node-Map: Wenn 90 % der Nodes in einem einzigen Rechenzentrum in Virginia stehen, ist das nicht dezentral – das ist nur ein herkömmliches VPN mit unnötigen Zwischenschritten.

- Prüfen Sie die Node-Churn-Rate: Wenn Teilnehmer das Netzwerk massenhaft verlassen, stimmt das Anreizsystem nicht.

- Suchen Sie nach einer Open-Source-API-Dokumentation: Wenn nicht einsehbar ist, wie der Tunnel technisch aufgebaut ist, verdient er kein Vertrauen.

- Verifizieren Sie die Token-Liquidität: Sie müssen in der Lage sein, den Dienst unkompliziert zu bezahlen, ohne erst durch zehn Reifen springen zu müssen.

Als Nächstes schauen wir uns an, wohin die Reise in der Zukunft geht.

Die Zukunft des dezentralen Internetzugangs

Wenn wir die Auszahlungsmodelle dieser Netzwerke nicht grundlegend optimieren, wird das „dezentrale Internet“ lediglich als Friedhof für teure Hardware enden. Blickt man jedoch nach vorne, zeichnet sich ein klarer Trend zur vollständigen Automatisierung ab. Wir sprechen hier von KI-integriertem Routing, bei dem das Netzwerk Traffic-Spitzen vorhersagt, bevor sie entstehen, und Belohnungen in Echtzeit in diese Regionen verlagert.

Die nächste große Hürde ist die Integration von 6G und Satellitentechnologie. Stellen Sie sich eine Welt vor, in der Ihr dVPN-Knotenpunkt nicht nur eine Box in Ihrem Wohnzimmer ist, sondern Teil eines Mesh-Netzwerks, das direkt mit Satelliten im niedrigen Erdorbit (LEO) kommuniziert. Dies würde es für einzelne Regierungen nahezu unmöglich machen, das Internet in einer bestimmten Region abzuschalten.

- KI-gestütztes Load Balancing: Zukünftige Protokolle werden maschinelles Lernen nutzen, um „Bad Actors“ schneller zu identifizieren, als es jedes von Menschen programmierte Reputationssystem jemals könnte.

- Zero-Config-Hardware: Wir bewegen uns auf „Plug-and-Play“-Nodes zu, die ihre eigenen Tokenomics-Einstellungen automatisch basierend auf den lokalen Stromkosten optimieren.

- Cross-Chain-Liquidität: In naher Zukunft wird es keine Rolle mehr spielen, welchen Token ein Netzwerk verwendet. Sie zahlen mit dem Asset Ihrer Wahl, während Backend-Swaps den „Burn-and-Mint“-Prozess instand halten.

Community-Governance ist weit mehr als nur ein Modewort; sie ist ein Überlebensmechanismus. Wenn die Community über Belohnungsstrukturen abstimmen kann, ist sie in der Lage, agil zu reagieren, sobald eine bestimmte Region mehr Knotenpunkte benötigt. Dies verhindert den „Geisterstadt-Effekt“, bei dem zwar viele Nodes existieren, aber keine dort, wo die Nutzer sie tatsächlich brauchen.

Die Zukunft basiert auf Proof-of-Bandwidth-Protokollen. Man sollte nicht allein dafür entlohnt werden, „online“ zu sein. Die Vergütung erfolgt für den tatsächlichen Pakettransport. Dies hält das P2P-Netzwerk effizient und stellt sicher, dass Nutzer, die für Privatsphäre bezahlen, auch die benötigten Geschwindigkeiten erhalten.

Der Weg dorthin ist komplex, und KI-gesteuerte Bots versuchen ständig, das System zu manipulieren, aber der Wandel hin zu einer transparenten, tokenisierten Infrastruktur ist bereits in vollem Gange. Halten Sie Ihre Firmware auf dem neuesten Stand und behalten Sie die Liquidity Pools im Auge. Die Ära, in der man blind einem einzelnen ISP vertrauen musste, neigt sich dem Ende zu.