تحسين اقتصاديات التوكن لاستدامة حوافز أجهزة البنية التحتية

TL;DR

تحدي استمرارية تشغيل عُقد الأجهزة على الشبكة

هل تساءلت يوماً لماذا تتوقف بعض المشاريع "اللامركزية" المفضلة لديك فجأة عن العمل؟ السبب في الغالب يعود إلى أن مشغلي الأجهزة أدركوا أن تكلفة الكهرباء التي يدفعونها تتجاوز قيمة الرموز الرقمية التي يربحونها.

إن تشغيل عُقدة (Node) ليس عملاً خيرياً؛ فسواء كانت منشأة طبية تشارك بيانات مجهولة المصدر أو متجراً للتجزئة يستضيف خادماً مصغراً، يجب أن تكون الحسابات منطقية ومربحة. فإذا انخفض سعر الرمز الرقمي وظلت فاتورة الكهرباء مرتفعة، سيسحب المستخدمون القابس ببساطة، وهي دورة قاسية تنهك الشبكات.

- الكهرباء مقابل قيمة الرمز الرقمي: في مناطق مثل ألمانيا أو كاليفورنيا، يمكن لتكاليف الطاقة المرتفعة أن تلتهم أرباح العُقدة في غضون أيام إذا شهد السوق تراجعاً.

- التضخم في المراحل المبكرة: تعتمد معظم المشاريع على إصدار كميات هائلة من الرموز في البداية لجذب "المزارعين" (Farmers)، مما يؤدي إلى انهيار قيمتها قبل أن تصبح الشبكة مفيدة فعلياً.

- إهلاك الأجهزة: الخوادم وأجهزة التوجيه (Routers) ليست أبدية. إذا لم توفر شبكة الند للند (P2P) عوائد تغطي تكلفة استبدال الأجهزة كل بضع سنوات، فإن البنية التحتية ستتآكل وتنهار تدريجياً.

وفقاً لتقرير صادر عن "ميساري" (Messari) لعام 2024، نمت القيمة السوقية لقطاع شبكات البنية التحتية الفيزيائية اللامركزية (DePIN) لتصل إلى 20 مليار دولار، ولكن الحفاظ على استمرارية هذا الجزء "المادي" يتطلب موازنة دقيقة بين العرض والاستخدام الفعلي. (يدعي البعض أن القيمة تصل للتريليونات، لكن هذا ناتج عن خلط القطاع بسوق الكريبتو ككل—لذا لنكن واقعيين).

تخيل الأمر كأنك تؤجر غرفة شاغرة في منزلك، ولكن هذه المرة تؤجر سعة الإنترنت الفائضة لديك. فبينما ننام، تظل هناك ميجابتات إضافية غير مستغلة؛ وهنا تبرز أهمية الشبكات الافتراضية الخاصة اللامركزية (dVPN) التي تتيح لك بيع هذه السعة لشخص في منطقة تعاني من الرقابة على الإنترنت.

السر يكمن في موازنة العرض؛ فإذا كانت شركة مالية بحاجة إلى بروكسيات (Proxies) موزعة وآمنة لأبحاث السوق، فهي تتطلب الموثوقية التامة. أما إذا غادر مشغلو العُقد المنصة بسبب ضعف المكافآت، فإن فكرة "Airbnb لنطاق البث" (Bandwidth) ستنهار تماماً. نحن نبحث هنا في كيفية إصلاح هياكل الحوافز هذه لضمان بقاء الشبكة قيد التشغيل حتى في أصعب الظروف السوقية.

في القسم التالي، سنتعمق في هياكل الحوافز لضمان استدامة الأرباح للجميع وتجنب الخسائر.

آليات تحسين الاقتصادات الرمزية (Tokenomics)

إذا سبق لك وحاولت الوصول إلى موقع إلكتروني من منطقة تخضع لقيود جغرافية، فبالتأكيد تعلم حجم الإحباط عندما تتعرض العقدة "اللامركزية" التي تستخدمها لبطء مفاجئ أو انقطاع، والسبب ببساطة هو أن مزود الخدمة لا يتلقى مقابلاً مادياً كافياً يدفعه للاهتمام بجودة الاتصال. إنها معضلة العرض والطلب التي تقضي على موثوقية الشبكة بشكل أسرع من أي جدار حماية حكومي.

الحقيقة المجردة هي أن العقدة الموجودة في قبو منزل في أوهايو لا تملك نفس القيمة التي تملكها عقدة في منطقة تخضع لرقابة صارمة أو في منطقة حضرية تعاني من شح في البيانات. لضمان استمرارية وصحة الشبكات القائمة على الند للند (P2P)، يجب التوقف عن دفع معدلات ثابتة للجميع، والبدء في اعتماد استراتيجية الاستهداف الجغرافي.

- تحفيز المناطق الساخنة: إذا رصد بروتوكول البنية التحتية الفيزيائية اللامركزية (DePIN) طفرة في الطلب من مستخدمين في دولة معينة، يجب أن يقوم البروتوكول تلقائياً برفع قيمة المكافآت للعقد الموجودة في تلك المنطقة.

- عامل عقد "التجزئة": لنأخذ على سبيل المثال صاحب متجر صغير في أمريكا الجنوبية يدير عقدة للشبكة؛ إذا كانت المكافآت لا تغطي تكاليف الأجهزة والكهرباء المحلية لديه، فسيقوم ببساطة بإغلاق العقدة والانسحاب.

- توازن السوق: من خلال ربط حجم المكافآت بمعدل التأخير (Latency) والطلب المحلي، يمكن منع ظاهرة "التعدين الخامل" (Lazy Farming)، حيث يقوم البعض بإنشاء ملايين العقد في مناطق تتميز بكهرباء رخيصة ولكن لا يحتاج فيها أحد فعلياً إلى عرض النطاق الترددي (Bandwidth).

"غالباً ما يمثل التوزيع الجغرافي للعقد عنق زجاجة أكبر من العدد الإجمالي للعقد نفسها"، وفقاً لتقرير "ميساري" لعام 2023 حول حالة البنية التحتية اللامركزية.

علاوة على ذلك، تبرز مشكلة العرض؛ حيث تكتفي معظم المشاريع بضخ الرموز الرقمية في السوق حتى تنهار قيمتها وتصل إلى الصفر. وهنا يأتي نموذج توازن الحرق والسك (BME) كحل جذري، حيث يربط قيمة الرمز الرقمي مباشرة بمدى الاستخدام الفعلي للشبكة.

في هذا النموذج، عندما يشتري مستخدم عرض نطاق ترددي، فإنه يدفع بعملة مستقرة، لكن البروتوكول يقوم "بحرق" ما يعادل تلك القيمة من الرمز الرقمي الأصلي للشبكة، مما يقلل المعروض. وفي المقابل، يقوم البروتوكول "بسك" رموز جديدة بمعدل محدد مسبقاً لمكافأة المزودين. العملية تشبه الأرجوحة؛ فإذا كان الاستخدام مرتفعاً، يتم حرق كمية أكبر مما يتم سكه، مما يزيد من ندرة وقيمة الرمز. وهذا يضمن استقرار العوائد للأشخاص الذين يشغلون الأجهزة ويوفرون البنية التحتية.

هذا الهيكل يجعل عملية "تعدين عرض النطاق الترددي" مستدامة، لأن المكافآت لا تأتي من مجرد مطبعة رقمية تطبع العملات بلا قيمة، بل هي مدعومة باستهلاك حقيقي في العالم الواقعي. هذا هو الفارق الجوهري بين المخططات الاحتيالية والاقتصاد الحقيقي المتين.

في القسم التالي، سنستعرض كيف تمنع أنظمة السمعة (Reputation Systems) الجهات السيئة من التلاعب بهذه المدفوعات وتحقيق أرباح غير مستحقة.

أنظمة السمعة ومكافحة الاحتيال

لا يمكننا ببساطة توزيع الرموز الرقمية والاعتماد على حسن النوايا. ففي الشبكات القائمة على الند للند، ستواجه دائماً "عناصر سيئة" تحاول تزييف مواقعها الجغرافية أو الادعاء بأنها توفر سرعات تصل إلى 1 جيجابت في الثانية، بينما هم في الواقع يستخدمون اتصالاً هزيلاً وبطيئاً.

ولإيقاف هذه الممارسات، تعتمد بروتوكولات البنية التحتية الفيزيائية اللامركزية الحديثة ما يُعرف بـ إثبات النطاق الترددي. فبدلاً من الاكتفاء بالتحقق مما إذا كانت العقدة "متصلة" فحسب، تقوم الشبكة بإرسال حزم بيانات مشفرة وصغيرة جداً عبر العقدة في فترات زمنية عشوائية. وإذا فشلت العقدة في تمرير البيانات بشكل صحيح أو استغرقت وقتاً أطول من اللازم، تنخفض درجة سمعتها فوراً.

- القطع العقابي (Slashing): إذا تم ضبط عقدة وهي تكذب بشأن موقعها الجغرافية أو مدة تشغيلها، يمكن للبروتوكول "قطع" جزء من الرموز الرقمية المرهونة الخاصة بها. وبشكل أساسي، هم يخسرون أموالهم نتيجة عدم النزاهة.

- المكافآت المتدرجة: تحصل العقد التي تمتلك سجلاً طويلاً من التشغيل المستمر بنسبة 99% على "مُضاعِف السمعة"؛ حيث تكسب هذه العقد أكثر من العقد الجديدة لأن الشبكة تثق بها بشكل أكبر.

- التحقق بين الأنداد: تعمل العقد الأخرى في الشبكة كـ "حراس مراقبة"، حيث تقوم بإرسال إشارات تنبيهية لبعضها البعض باستمرار للتأكد من أن الجميع يقومون بالعمل المطلوب فعلياً.

بدون هذه الأنظمة، سيتم استنزاف جانب "التعدين" أو "سك العملات" في نموذج توازن الحرق والسك من قبل الروبوتات البرمجية. ومن خلال ربط المدفوعات بسمعة قابلة للتحقق، تضمن الشبكة أن مقدمي الخدمة ذوي الجودة العالية فقط هم من يحصلون على الحصة الأكبر من الأرباح.

بعد ذلك، سنلقي نظرة على كيفية البقاء في الصدارة من خلال متابعة أحدث تحديثات الشبكات الافتراضية الخاصة.

البقاء في الطليعة مع أحدث مستجدات الشبكات الخاصة الافتراضية (VPN)

لقد قضيت العقد الماضي في مراقبة مزودي خدمات الشبكات الخاصة الافتراضية المركزية وهم يقسمون بأغلظ الأيمان أنهم لا يحتفظون بسجلات النشاط، لنتفاجأ جميعاً بانهيار هذه الوعود عند أول مذكرة استدعاء قضائية تصل إلى مكاتبهم. إذا كنت قد سئمت من نموذج الخصوصية القائم على "ثق بي فقط"، فعليك مراقبة كيف تعيد شبكات البنية التحتية الفيزيائية اللامركزية (DePIN) صياغة قواعد اللعبة الآن.

هذا المجال يتحرك بسرعة البرق؛ فرمشة عين واحدة قد تفوت عليك تحولاً جذرياً في البروتوكولات يجعل عقدتك (Node) الحالية خارج الخدمة. ألاحظ حالياً توجهاً ضخماً لدى المشاريع للانتقال من مجمعات الرموز الرقمية "العالمية" إلى نظام الحوافز المحلية الفائقة.

وفقاً لنظرة شاملة على المنظومة في عام 2024 من قِبل CoinGecko، يتفرع قطاع الـ DePIN إلى فئات فرعية متخصصة مثل المستشعرات اللامركزية والحوسبة الموزعة، مما يجبر بروتوكولات الشبكات الخاصة الافتراضية (VPN) على رفع مستوى تنافسيتها فيما يخص متطلبات وقت التشغيل (Uptime).

- انقسامات البروتوكول (Protocol Forks): احذر من إطلاقات "الإصدار الثاني" التي تغير آلية ربح أجهزتك. إذا لم تقم بتحديث برمجياتك، فأنت حرفياً تستهلك الكهرباء مقابل مكافآت صفرية.

- تدقيق الخصوصية: يقوم الباحثون الأمنيون الآن ببث هجمات "الفريق الأحمر" (Red Team) مباشرة على هذه الشبكات القائمة على الند للند (P2P) لاختبار مدى قدرتهم على كشف هوية المستخدمين.

- تصويتات الحوكمة: لا تتجاهل تنبيهات "ديسكورد"؛ فصوت واحد قد يؤدي إلى خفض مكافآت مشاركة عرض النطاق الترددي (Bandwidth) الخاصة بك إلى النصف بين عشية وضحاها إذا قرر المجتمع تغيير المسار.

نحن نشهد تطورات مذهلة في تقنيات "التوجيه متعدد القفزات" (Multi-hop routing) وإثباتات المعرفة الصفرية (ZKP). فبدلاً من نفق واحد، تتيح التحديثات الجديدة تقسيم حركة مرور البيانات الخاصة بك عبر ثلاث عقد مختلفة في ثلاث دول مختلفة.

لا تختر المشروع بناءً على جاذبية موقعه الإلكتروني فقط، بل انظر إلى خريطة توزيع العقد. إذا كانت 90% من العقد موجودة في مركز بيانات واحد في ولاية فرجينيا، فهي ليست لامركزية؛ بل هي مجرد شبكة VPN تقليدية لكن بخطوات إضافية معقدة.

- تحقق من معدل دوران العقد (Node Churn Rate): إذا كان المستخدمون يغادرون الشبكة، فهذا يعني أن نظام الحوافز معطل.

- ابحث عن توثيق واجهة برمجة التطبيقات (API) مفتوحة المصدر؛ إذا لم تتمكن من رؤية كيفية بناء نفق البيانات، فلا تضع ثقتك فيه.

- تأكد من سيولة الرمز الرقمي (Token Liquidity) حتى تتمكن فعلياً من دفع ثمن الخدمة أو تحصيل أرباحك دون المرور بعشر عقبات معقدة.

في الجزء التالي، سنلقي نظرة على الوجهة التي يسير إليها كل هذا التطور.

مستقبل الوصول اللامركزي إلى الإنترنت

إذا لم نقم بإصلاح آليات توزيع المكافآت في هذه الشبكات، فإن "الإنترنت اللامركزي" لن يكون سوى مقبرة للأجهزة والمعدات باهظة الثمن. ولكن بالنظر إلى المستقبل، نجد أن التوجه الحالي يمضي نحو الأتمتة الكاملة؛ حيث نتحدث هنا عن توجيه المسارات المدعوم بالذكاء الاصطناعي، حيث تتنبأ الشبكة بذروة حركة البيانات قبل حدوثها، وتقوم بنقل المكافآت وتحفيز العقد في تلك المناطق جغرافياً في الوقت الفعلي.

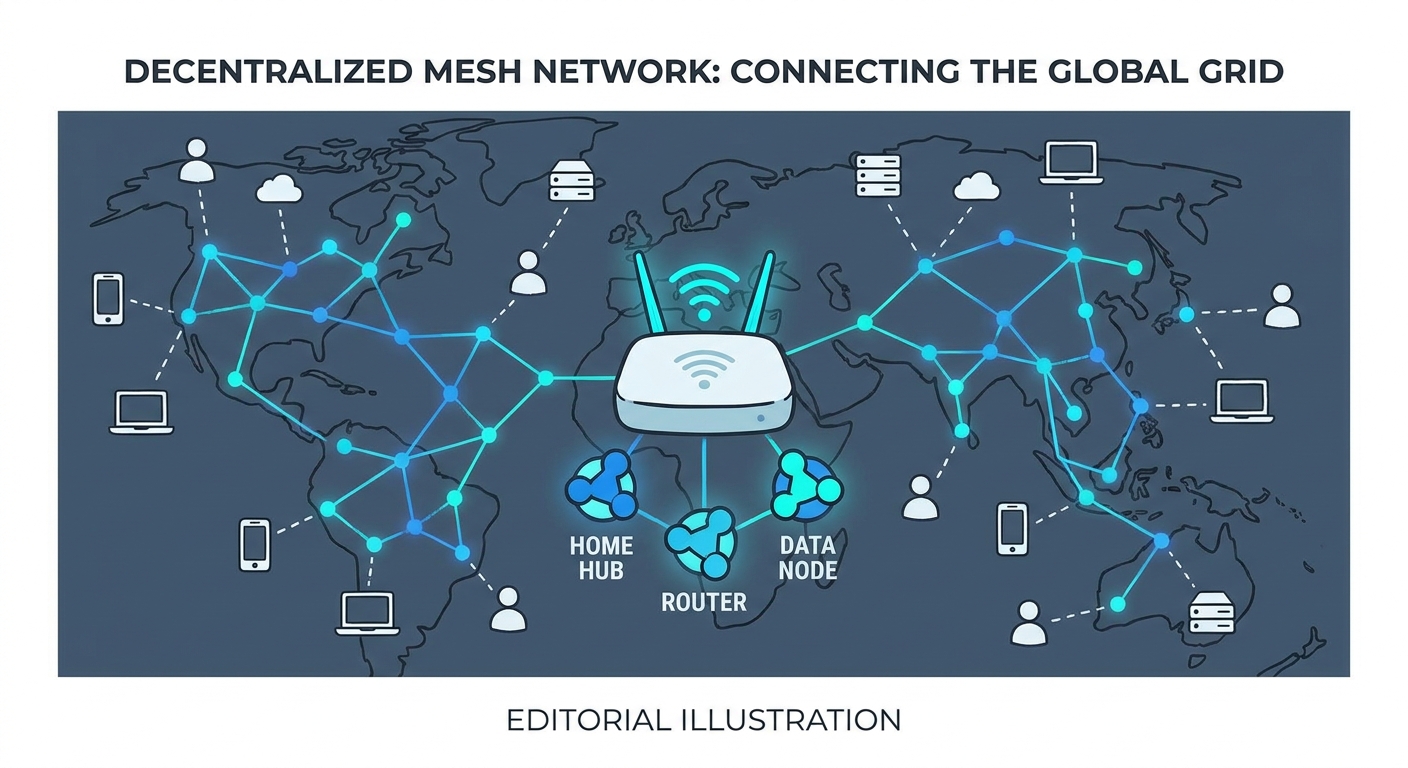

تتمثل العقبة الكبيرة التالية في دمج تقنيات الجيل السادس (6G) والاتصالات عبر الأقمار الصناعية. تخيل عالماً لا تكون فيه عقدة الشبكة الخاصة الافتراضية اللامركزية (dVPN) مجرد جهاز في منزلك، بل جزءاً من شبكة متداخلة (Mesh Network) تتصل بأقمار صناعية في المدار الأرضي المنخفض. هذا التطور سيجعل من المستحيل تقريباً على أي حكومة منفردة قطع خدمة الإنترنت في منطقة جغرافية محددة.

- موازنة الأحمال المعتمدة على الذكاء الاصطناعي: ستستخدم البروتوكولات المستقبلية تقنيات تعلم الآلة لتحديد "الأطراف سيئة النية" بسرعة تفوق أي نظام سمعة مبني على برمجة بشرية تقليدية.

- أجهزة عديمة الإعدادات (Zero-Config): نحن نتجه نحو عقد "التوصيل والتشغيل" التي تقوم تلقائياً بتحسين إعدادات الاقتصاد الرمزي (Tokenomics) الخاصة بها بناءً على تكاليف الكهرباء المحلية.

- السيولة عبر السلاسل المختلفة (Cross-Chain): قريباً، لن تهتم بنوع الرمز المميز الذي تستخدمه الشبكة؛ ستدفع بما تملكه من عملات، وستتولى عمليات التبادل في الخلفية مهام "الحرق" و"السك" بشكل فوري.

إن الحوكمة المجتمعية ليست مجرد مصطلح رنان، بل هي آلية للبقاء. فعندما يتمكن المجتمع من التصويت على هياكل المكافآت، يمكنهم التحول وتغيير الاستراتيجية عندما تحتاج منطقة معينة إلى المزيد من العقد. هذا يمنع ظاهرة "مدن الأشباح" التقنية، حيث يتوفر لديك الكثير من العقد ولكن ليس في الأماكن التي يتواجد فيها المستخدمون فعلياً.

يعتمد المستقبل على بروتوكولات إثبات النطاق الترددي (Proof of Bandwidth). لا ينبغي أن تتقاضى أجراً لمجرد كونك "متصلاً بالإنترنت"، بل يجب أن تحصل على المكافآت مقابل نقل حزم البيانات فعلياً. هذا يحافظ على رشاقة شبكة الند للند (P2P) ويضمن أن الأشخاص الذين يدفعون مقابل الخصوصية يحصلون بالفعل على السرعات التي يحتاجونها.

العملية معقدة، وروبوتات الذكاء الاصطناعي تحاول دائماً التلاعب بالنظام، لكن التحول نحو بنية تحتية شفافة ومعتمدة على الرموز الرقمية قد بدأ بالفعل. حافظ على تحديث برامجك الثابتة (Firmware) وراقب أحواض السيولة عن كثب؛ فعصر الثقة العمياء بمزود خدمة إنترنت واحد يقترب من نهايته.