تسوية النطاق الترددي بالعقود الذكية لشبكات الـ VPN اللامركزية

TL;DR

التحول من الفواتير المركزية إلى تبادل النطاق الترددي عبر شبكات الند للند (P2P)

هل تساءلت يوماً لماذا تدفع رسوماً ثابتة قدرها 10 دولارات شهرياً مقابل خدمة الشبكة الخاصة الافتراضية (VPN)، في حين أنك لم تستخدمها سوى مرتين لتفقد حسابك البنكي أثناء تواجدك في المطار؟ يبدو الأمر وكأنك تدفع ثمن بوفيه مفتوح بينما كل ما تريده هو كوب من الماء فقط.

إن الطريقة الحالية التي ندفع بها مقابل الخصوصية الرقمية لا تزال عالقة في عام 2010. تعتمد معظم الشركات الكبرى المزودة للخدمة على أنظمة فواتير مركزية، وهي في حد ذاتها تمثل كابوساً للخصوصية، ويا للسخرية.

- الآثار البياناتية في المدفوعات: عندما تستخدم بطاقة ائتمان أو حساب "بايبال" لشراء اشتراك، فإنك تترك خلفك أثراً ورقياً رقمياً. وحتى لو كانت خدمة الـ VPN لا تسجل نشاطك على الإنترنت، فإن معالج الدفع يعرف تماماً من أنت وما هي الخدمة التي تشتريها.

- فخ "النموذج الموحد للجميع": لا تهتم نماذج الاشتراك السنوية أو الشهرية بما إذا كنت مستخدماً كثيفاً للبيانات أو متصفحاً عادياً. أنت تدفع القيمة نفسها، مما يعني أن المستخدمين ذوي الاستهلاك الخفيف يدعمون فعلياً تكاليف المستخدمين ذوي الاستهلاك الثقيل.

- ضريبة الوسيط: تقتطع بوابات الدفع نسبة من الرسوم — تصل أحياناً إلى 3% أو أكثر — مما يؤدي إلى تضخم السعر النهائي على الجميع. (هل هذه هي النهاية؟ المزيد من البائعين يبدأون في فرض رسوم على بطاقات الائتمان.)

وفقاً لتقرير عام 2023 الصادر عن DataProt، يشهد سوق الـ VPN العالمي انفجاراً في النمو، ومع ذلك لا يزال العديد من المستخدمين متخوفين من كيفية تعامل الكيانات المركزية مع بيانات الفواتير الخاصة بهم.

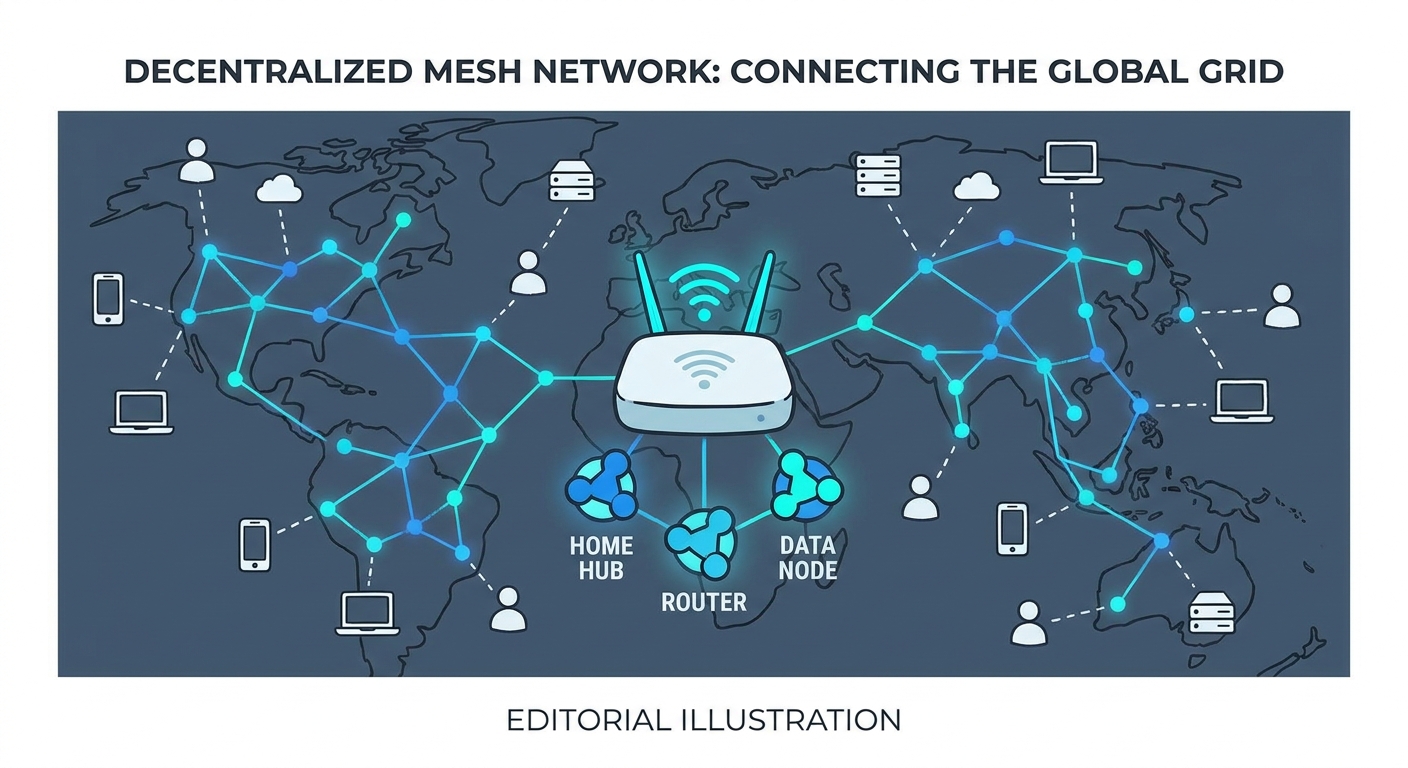

نحن نشهد حالياً تحولاً نحو نموذج "أير بي إن بي للنطاق الترددي" (Airbnb for bandwidth). فبدلاً من استحواذ شركة عملاقة على جميع الخوادم، يمكن للأشخاص العاديين — مثلك أو مثل جارك — مشاركة سرعة الإنترنت الفائضة لديهم. هذا هو جوهر شبكات البنية التحتية الفيزيائية اللامركزية (DePIN). وعلى عكس إعدادات السحابة التقليدية حيث تمتلك شركات مثل "أمازون" الأجهزة والمعدات في مستودعات ضخمة، تعتمد الـ DePIN على أجهزة مادية لامركزية — مثل جهاز التوجيه (الراوتر) في منزلك أو عقدة (Node) متخصصة — لتشغيل طبقة الشبكة.

في هذا الإعداد القائم على تقنية الند للند (P2P)، تصبح أنت مزوداً للخدمة من خلال عملية تعدين النطاق الترددي (Bandwidth Mining). فإذا كان لديك اتصال ألياف بصرية سريع في المنزل يظل خاملاً أثناء تواجدك في العمل، يمكنك المساهمة به في الشبكة وكسب الرموز الرقمية (Tokens) في المقابل. إنها وسيلة فعالة لتحقيق عوائد مادية من مورد قمت بدفع ثمنه بالفعل.

لكن التحدي يكمن بالطبع في كيفية تسوية الفواتير بين طرفين غريبين دون وجود بنك وسيط؟ هنا يأتي دور العقود الذكية (Smart Contracts)، التي تضمن أن تكون عملية التبادل قائمة على مبدأ "عدم الحاجة للثقة" (Trustless) وعادلة لكلا الطرفين.

في القسم التالي، سنغوص في تفاصيل كيفية قيام هذه العقود الذكية بمعالجة "المصافحة الرقمية" والاتفاق بين المشتري والبائع.

كيف تتولى العقود الذكية المهام الصعبة

تخيل العقد الذكي كحارس رقمي يعمل في الوقت ذاته كمحاسب محترف. في الشبكات القائمة على الند للند (P2P)، لا يمكنك ببساطة أن تطلب من شخص غريب في بلد آخر أن يدفع لك "من فضلك" بعد استخدامه لنطاقك الترددي؛ فهذه وصفة مثالية للتعرض للاحتيال.

بدلاً من ذلك، تقوم هذه العقود بأتمتة عنصر الثقة، وتضمن الالتزام بالقواعد دون الحاجة إلى شركة كبرى في "سيليكون فالي" تقتطع جزءاً من الأرباح.

قبل نقل بايت واحد من البيانات، يعمل العقد الذكي كطرف ثالث محايد؛ حيث يحتفظ بالأموال في نظام الضمان (Escrow)، ليتأكد كل من المزود والمستخدم من نزاهة الصفقة.

- قفل الرموز الرقمية (Tokens): يلتزم المستخدم بإيداع كمية محددة من الرموز في العقد قبل بدء الجلسة، مما يثبت امتلاكه الفعلي لـ "المال" اللازم لدفع ثمن الخدمة.

- المدفوعات الدقيقة (Micro-payments): مع تدفق البيانات، يمكن للعقد تحرير أجزاء صغيرة جداً من الرمز الرقمي كل بضع ثوانٍ. وإذا انقطع الاتصال، تتوقف عملية الدفع فوراً.

- عقوبة "القطع" (Slashing) للمخالفين: إذا حاول مزود العقدة تقديم نطاق ترددي وهمي أو محدود السرعة، يمكن للشبكة "قطع" جزء من رموزه المرهونة كعقوبة. هذا الإجراء يحافظ على أمانة الجميع بطريقة لا تستطيع خدمات الشبكات الافتراضية الخاصة (VPN) التقليدية مضاهاتها.

يكمن السحر الحقيقي في كيفية تحقق الشبكة من إنجاز العمل فعلياً، وهو ما نسميه "إثبات النطاق الترددي" (Proof of Bandwidth). لا يكفي مجرد الادعاء بأنك أرسلت بيانات؛ بل يجب عليك إثبات ذلك لسلسلة الكتل (Blockchain) دون الكشف عن ماهية تلك البيانات. ولتحقيق ذلك، يستخدم النظام "إثباتات المعرفة الصفرية" (Zero-Knowledge Proofs)؛ حيث يقوم المزود بإنشاء إيصالات تشفير لحزم البيانات تثبت حجم حركة المرور دون أن تطلع الشبكة أبداً على المحتوى الفعلي لملفاتك.

يشير تقرير صادر عن "ميساري" (Messari) عام 2024 حول نمو البنية التحتية الفيزيائية اللامركزية (DePIN) إلى أن الشبكات القائمة على الحوافز أصبحت بديلاً واقعياً لنماذج الأجهزة التقليدية، حيث تساهم في تقليل النفقات الرأسمالية بنسبة تتجاوز 70% في بعض الحالات.

وللحفاظ على الخصوصية، تعتمد العديد من البروتوكولات على إثباتات المعرفة الصفرية (zk-proofs)، مما يسمح للنظام بالتحقق من حدوث المعاملة دون التلصص على بياناتك. بالإضافة إلى ذلك، ومن خلال استخدام شبكات الطبقة الثانية (مثل Polygon أو Arbitrum)، تظل رسوم الغاز (Gas Fees) منخفضة بما يكفي لجعل دفع بضعة سنتات مقابل جلسة تصفح سريعة أمراً منطقياً من الناحية المالية.

يمثل هذا تحولاً هائلاً لقطاعات مثل التجزئة أو التمويل، حيث تبرز الحاجة إلى اتصالات آمنة ومؤقتة للموظفين عن بُعد دون تحمل التكاليف الباهظة لشبكات الـ VPN المؤسسية الضخمة.

في القسم التالي، سنستعرض كيف أن التحول إلى شبكات الند للند (P2P) ليس مجرد خيار تقني، بل هو استجابة للمشهد القانوني العالمي المتغير.

البقاء في طليعة مشهد الخصوصية الرقمية

يتسارع المشهد القانوني للخصوصية الرقمية بوتيرة تفوق قدرة معظم الشركات على المواكبة، وبصراحة، يبدو الأمر معقداً إلى حد ما. وبينما اعتدنا جميعاً على رؤية لافتات "اللائحة العامة لحماية البيانات" (GDPR)، فإن التحول الحقيقي يكمن حالياً في كيفية إدارة سيادة البيانات وتدفقاتها عبر الحدود.

إن البقاء في الصدارة لا يقتصر فقط على تحميل أحدث التحديثات؛ بل يتعلق بفهم التحولات القانونية التي تقود التكنولوجيا. على سبيل المثال، بدأت العديد من الشركات في قطاعي التمويل والرعاية الصحية بالتوجه نحو الحلول اللامركزية لتجنب تعقيدات الامتثال المرتبطة بتخزين البيانات المركزي.

- الامتثال المؤتمت: تتيح العقود الذكية دمج لوائح الخصوصية مباشرة في طبقة الشبكة، مما يضمن عدم تجاوز البيانات للحدود الجغرافية المحظورة.

- نموذج "انعدام الثقة" للشركات الصغيرة والمتوسطة: يمكن للشركات الأصغر الآن الحصول على مستويات خصوصية تضاهي المؤسسات الكبرى دون الحاجة لميزانيات ضخمة لتقنية المعلومات، وذلك عبر استخدام عقد الند للند (P2P) التي لا تحتفظ بأي سجلات للنشاط.

- حماية بيانات التجزئة: في قطاع التجزئة، يساهم استخدام الشبكات الافتراضية الخاصة اللامركزية (dVPN) في حماية أنظمة نقاط البيع من عمليات التجسس على الشبكات المحلية، دون الحاجة للوثوق المطلق في نزاهة مزود خدمة واحد.

وفقاً لتحليل عام 2024 الصادر عن "الجمعية الدولية لخبراء الخصوصية" (IAPP)، يركز متخصصو الخصوصية بشكل متزايد على مفهوم "الخصوصية عبر التصميم"، وهو بالضبط ما توفره هذه الشبكات اللامركزية كخاصية افتراضية وأساسية.

لقد عاينتُ بنفسي معاناة بعض الفرق التقنية مع الجدليات القانونية من نوع "الشبكات الافتراضية الخاصة قانونية ولكن..." في بعض الولايات القضائية. وتكمن روعة الأنظمة اللامركزية في صعوبة الضغط على كيان واحد لإجباره على تسليم بيانات المستخدمين.

في القسم التالي، سنتناول العقبات التقنية واختناقات القابلية للتوسع التي تظهر عند تسوية آلاف المعاملات الدقيقة (Micro-transactions) في آن واحد.

تحديات التسوية المالية عبر العقود الذكية

إن عملية تسوية المستحقات المالية لآلاف الأشخاص الذين يتشاركون اتصالهم بالإنترنت في اللحظة ذاتها تمثل، بكل صراحة، صداعاً مزمناً لأي شبكة بلوكشين. فإرسال دفعة مالية واحدة أمر بسيط، لكن إدارة "سرب" عالمي من المعاملات الدقيقة (Micro-transactions) دون أن يتوقف النظام بأكمله عن العمل هو تحدٍ من نوع آخر.

تتمثل العقبة الكبرى حالياً في "عنق زجاجة القابلية للتوسع". فإذا توجب تسجيل كل دفعة مالية ضئيلة مقابل بضعة ميجابايتات من البيانات مباشرة على شبكة البلوكشين الرئيسية، فإن رسوم الغاز (Gas Fees) ستتجاوز بكثير قيمة النطاق الترددي الفعلي المستهلك.

- قنوات الحالة مقابل التسوية المباشرة (On-chain): تتم معظم تسويات العقود الذكية خارج السلسلة أولاً باستخدام ما يُعرف بـ "قنوات الحالة" (State Channels). تخيل قناة الحالة كمسار خاص بين طرفين لإجراء المعاملات قبل إبلاغ الرصيد النهائي للبلوكشين؛ إنها تشبه "دفتر الحساب" في المقاهي، حيث لا تدفع ثمن كل رشفة على حدة، بل تصفي الحساب بالكامل في نهاية السهرة.

- زمن انتقال الشبكة (Latency): قد تكون أوقات التأكيد على البلوكشين بطيئة، وهو أمر محبط لجلسات الند للند (P2P) التي تتطلب استجابة فورية. لذا، أصبح استخدام حلول الطبقة الثانية (Layer 2) أمراً لا غنى عنه للحفاظ على سرعة الأداء.

- عبء التحقق: إثبات أن العقدة (Node) قد قدمت بالفعل السرعة التي وعدت بها يتطلب قوة حوسبة. وإذا كانت عملية التحقق ثقيلة تقنياً، فإنها ستلتهم جزءاً كبيراً من أرباح المزود.

على الرغم من هذه الصعوبات التقنية الأولية، فإن مستقبل هذا المجال يبدو مذهلاً، خاصة عند التفكير في إنترنت الأشياء (IoT). تخيل أن ثلاجتك الذكية أو محطة أرصاد جوية في منطقة نائية تقوم تلقائياً بـ "تعدين" الرموز الرقمية عن طريق مشاركة اتصالها بالإنترنت عندما لا تكون مشغولة.

- تكامل إنترنت الأشياء (IoT): نحن نتجه نحو عالم تدير فيه الأجهزة ميزانيات الاتصال الخاصة بها عبر العقود الذكية، دون أي تدخل بشري.

- مقاومة الرقابة: نظراً لأن هذه العقد الموزعة لا تملكها شركة كبرى واحدة، فمن المستحيل تقريباً على أي جهة حكومية "إيقاف" الوصول إلى الخدمة ببساطة.

- حكومة المنظمات اللامركزية (DAO): بدلاً من وجود مجلس إدارة، سيقوم المستخدمون والمزودون بالتصويت على ترقيات الشبكة وهياكل الرسوم.

وكما أشار تقرير "ميساري" (Messari) سابقاً، فإن هذه الشبكات القائمة على الحوافز تثبت بالفعل قدرتها على خفض التكاليف بهوامش ضخمة. الأمر لا يقتصر فقط على توفير إنترنت أرخص؛ بل يتعلق ببناء شبكة ويب يمتلكها الأشخاص الذين يستخدمونها بالفعل، بدلاً من "استئجارها" من حفنة من العمالقة. وللأمانة، لقد حان الوقت لذلك.