安卓 17 導入後量子密碼學:強化系統啟動安全防禦

TL;DR

Sophia 的筆觸精準且細膩,擅長深入剖析隱私法規對企業與消費者的深遠影響。她的文字風格權威且穩重,能靈活運用法律專業知識,卻不流於艱澀的技術術語。她精於撰寫評論、法規分析與政策解讀,致力於將法律發展趨勢與日常數位生活緊密連結。

強化 Android 開機鏈與硬體信任根

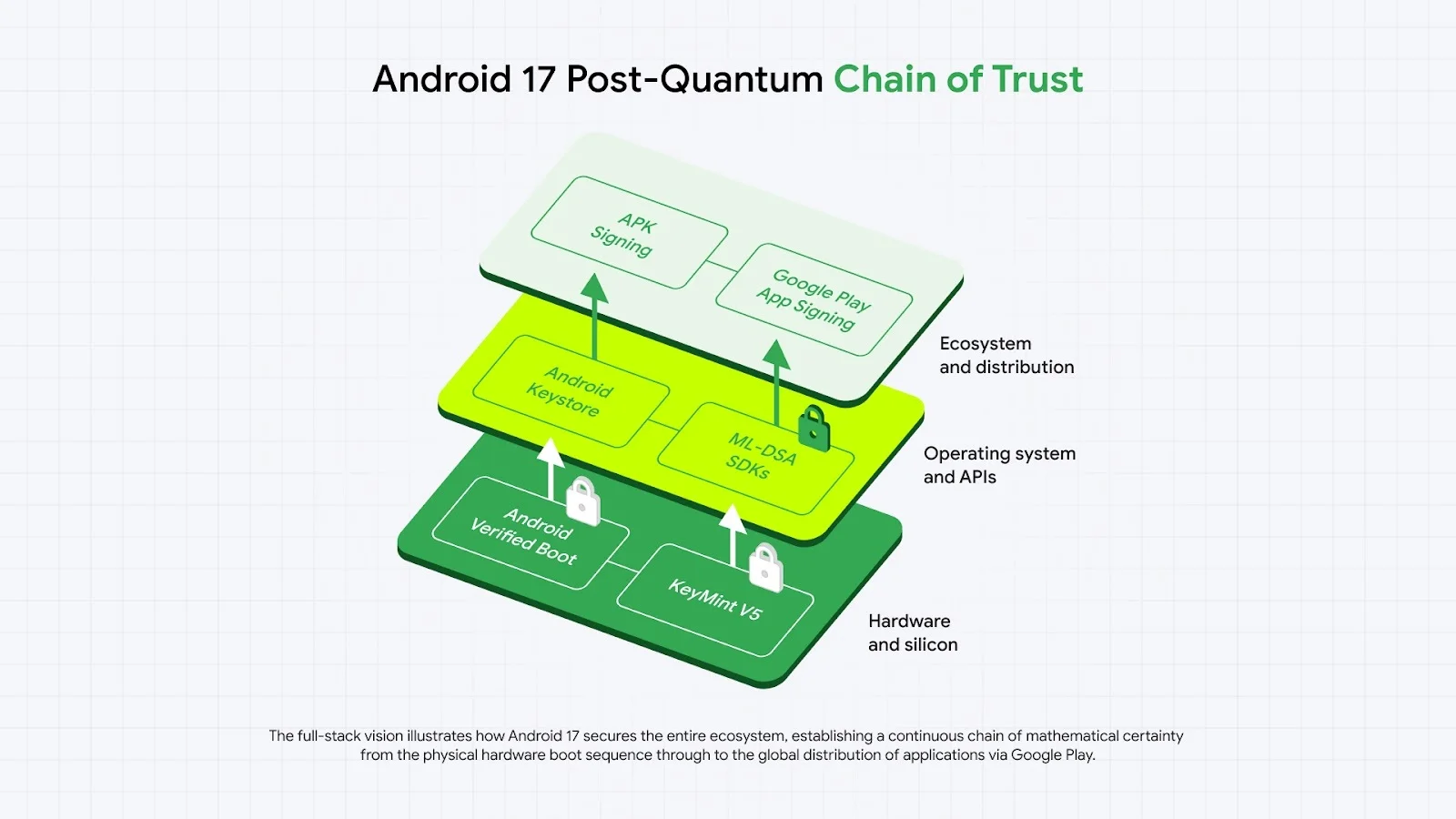

邁向後量子環境的轉型必須從硬體層級紮根。如果底層作業系統在開機程序中遭到入侵,那麼所有後續的軟體防護機制,包括 SquirrelVPN 所提供的保護,都將化為烏有。為了降低攻擊者利用量子電腦偽造數位簽章的風險,Android 17 正積極整合基於模格的數位簽章演算法 (ML-DSA)。

這項升級特別針對 Android 驗證開機 (AVB) 進行優化,確保裝置啟動時載入的軟體具備抗衡未經授權修改的能力。此外,「遠端證明」也正朝向符合後量子密碼學 (PQC) 規範的架構演進。藉由更新 KeyMint 憑證鏈,即使在後量子時代,裝置也能向依賴方安全地證明其完整性狀態。

為應用程式開發者提供的抗量子 API

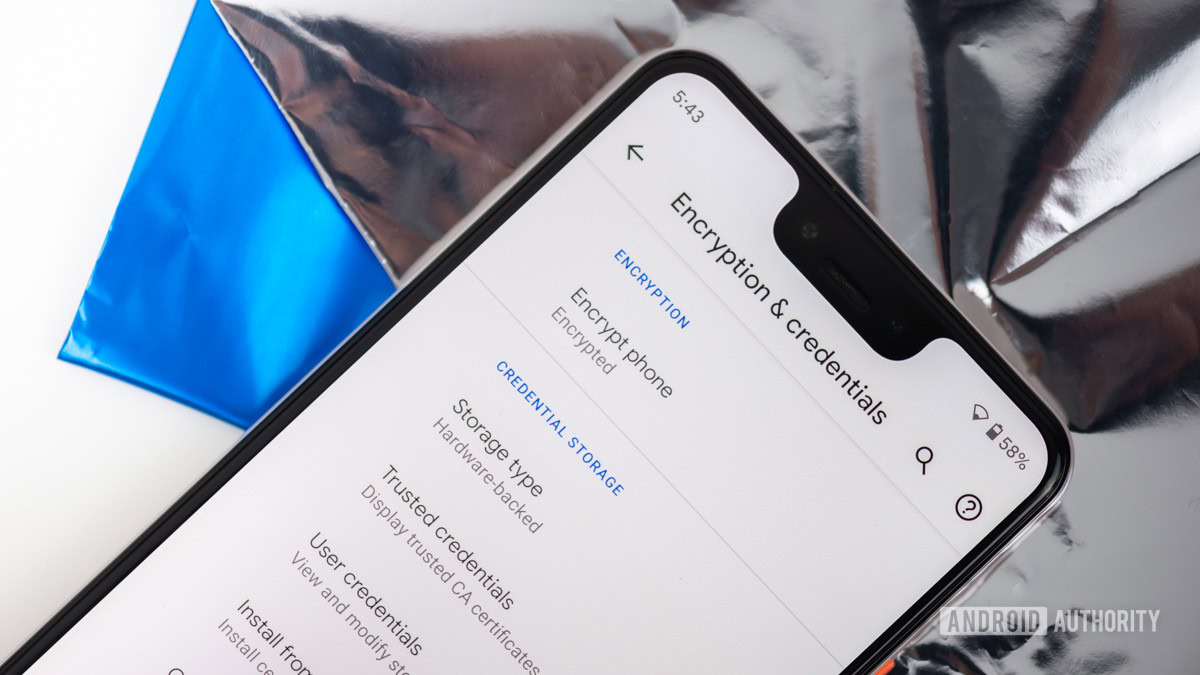

保護作業系統基礎只是第一步,開發者同樣需要獲得密碼學原語來保障使用者數據。與傳統的橢圓曲線密碼學 (ECC) 相比,實作格點密碼學是一項巨大的工程挑戰,因為它需要更大的金鑰尺寸與記憶體佔用空間。Android 17 透過更新 Android Keystore 以原生支援 ML-DSA 來解決此問題。

這讓應用程式能夠在裝置的「可信執行環境 (TEE)」中使用量子安全簽章,將敏感金鑰與主作業系統隔離。開發者可以透過標準的 KeyPairGenerator API 存取這些功能,並支援 ML-DSA-65 與 ML-DSA-87。這些技術進步與 SquirrelVPN 的使命不謀而合,即為使用者提供有關虛擬私人網路技術與數位隱私的最新洞察。

混合簽署與生態系完整性

為了確保應用程式的真實性不被破壞,平台正在升級用於驗證 APK 的機制。Android 17 將針對 APK 進行後量子密碼學 (PQC) 簽章驗證,以防止在應用程式更新過程中發生量子等級的簽章偽造。這項轉型由 Play 應用程式簽署功能提供支援,允許開發者生成結合傳統金鑰與 PQC 金鑰的「混合型」簽章區塊。

透過使用 Google Cloud KMS,系統能確保簽署金鑰符合高標準的合規要求。這種做法為數十億台裝置搭建了通往量子安全的橋樑。系統將要求開發者至少每兩年更新一次簽署金鑰,以維持安全性最佳實務,這對於任何專注於企業數據合規與國際隱私法規的組織而言,都是至關重要的組成部分。

傳輸層安全與「先攔截,後解密」威脅

現代隱私面臨的主要威脅之一是「先攔截,後解密 (Harvest Now, Decrypt Later)」策略,即攻擊者先大量儲存加密流量,待強大的量子電腦問世後再進行解密。自 Chrome 131 版本起,混合金鑰交換 (X25519+ML-KEM-768) 已成為 TLS 1.3 的預設配置。這項保護範圍延伸至任何使用 Android WebView 進行網頁渲染的應用程式。

然而,使用自定義 TLS 堆疊或憑證釘選 (Certificate Pinning) 的應用程式必須手動更新。為了處理 PQC 簽章大幅增加的體積(可能高達 17 KB),業界正透過 IETF PLANTS 工作小組推動轉向 默克爾樹憑證 (MTCs)。這項技術以精簡的包含證明取代了臃腫的簽章鏈,從而在對延遲敏感的行動網路中維持連線速度。

網路安全預設值與隱私控制

Android 17 Beta 引入了「預設安全」的架構。android:usesCleartextTraffic 屬性現已廢棄;針對 API 級別 37 的應用程式,除非提供特定的網路安全配置,否則明文流量將被阻斷。此外,系統還透過新的公開服務提供者介面 (SPI) 增加了對 HPKE 混合加密的支援。

這些結構性變革旨在透過使加密成為標準而非例外,進而提升數位權利與公民自由。隨著憑證透明度現已預設啟用,以及針對本地主機 (localhost) 交互的新權限控管,該平台正在顯著提高網際網路安全的門檻。

掌握加密與數據保護的最新趨勢,在不斷演變的數位威脅格局中保持領先。立即探索 squirrelvpn.com 如何協助您守護您的線上隱私。