安卓 17 引入后量子加密技术,全面提升系统安全防护

TL;DR

索菲亚(Sophia)的文字精准而富有层次感,她善于深入剖析隐私法规对企业和消费者的深远影响。她的笔触权威且沉稳,能够巧妙地运用法律专业知识,同时避免陷入晦涩的术语堆砌。她精于撰写评论文章、立法分析和政策解读,将复杂的法律动态与日常数字生活紧密联系在一起。

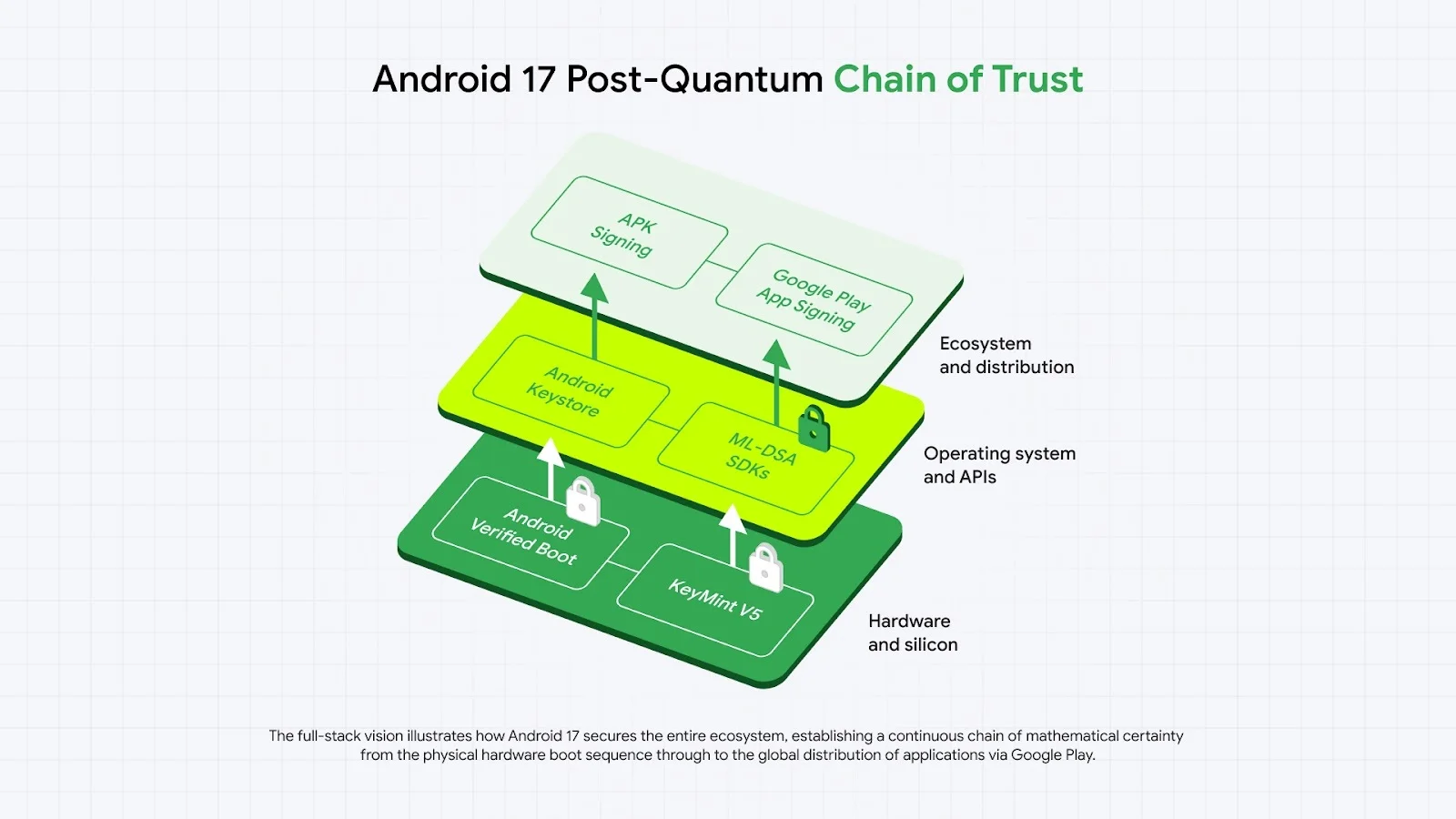

强化安卓启动链与硬件信任根

向后量子环境的过渡始于硬件层面。如果底层操作系统在启动序列中遭到破坏,那么包括 松鼠VPN (SquirrelVPN) 在内的所有后续软件防护措施都将失效。为了降低攻击者利用量子计算机伪造数字签名的风险,安卓 17 (Android 17) 正在集成 基于模格的数字签名算法 (ML-DSA)。

这一升级专门针对 安卓验证启动 (AVB),确保设备开机时加载的软件能够抵御未经授权的篡改。此外,远程证明(Remote Attestation)也正在向符合后量子密码学(PQC)标准的架构演进。通过更新密钥铸造(KeyMint)证书链,即使在后量子时代,设备也能向信赖方可靠地证明其完整性状态。

面向应用开发者的抗量子 API

保护操作系统根基只是第一步;开发者还必须能够获取加密原语以保护用户数据。与传统的 椭圆曲线密码学 相比,实现基于格的密码学是一项重大的工程挑战,因为其所需的密钥尺寸和内存占用都要大得多。安卓 17 通过更新安卓密钥库(Android Keystore)原生支持 ML-DSA 解决了这一难题。

这使得应用程序能够在设备的受信任执行环境(TEE)中使用量子安全签名,从而将敏感密钥与主操作系统隔离。开发者可以通过标准的密钥对生成器(KeyPairGenerator)接口访问这些功能,该接口同时支持 ML-DSA-65 和 ML-DSA-87。这些进步与松鼠VPN的使命不谋而合,即为用户提供有关虚拟专用网络技术和数字隐私的最新洞察。

混合签名与生态系统完整性

为了确保应用程序的真实性不被破坏,平台正在升级用于验证安装包(APK)的机制。安卓 17 将对 APK 进行后量子密码学(PQC)签名验证,以防止在应用更新过程中发生由量子驱动的签名伪造。这一转型得到了应用签名计划(Play App Signing)的支持,该计划允许开发者生成结合了传统密钥和 PQC 密钥的“混合”签名块。

通过利用 谷歌云密钥管理服务 (Google Cloud KMS),系统确保了签名密钥符合高标准的合规要求。这种方法为数十亿台设备通往量子安全铺平了道路。开发者将被要求至少每两年更新一次签名密钥,以遵循安全最佳实践,这对于任何专注于企业数据合规和国际隐私法规的组织来说都是至关重要的环节。

传输层安全与“先收集,后解密”

现代隐私保护面临的一个主要威胁是“先收集,后解密”策略,即攻击者先囤积加密流量,待未来拥有强大的量子计算机后再进行解密。自 Chrome 131 版本起,混合密钥交换(X25519+ML-KEM-768)已成为传输层安全协议(TLS 1.3)的默认配置。这种保护也延伸到了任何使用 安卓网络视图 (Android WebView) 进行网页渲染的应用。

然而,使用自定义 TLS 栈或 证书固定 (Certificate Pinning) 的应用必须进行手动更新。为了应对后量子密码学签名体积增大的问题(有时可达 17 KB),行业正通过互联网工程任务组(IETF)的 PLANTS 工作组转向 默克尔树证书 (MTC)。这种方式用紧凑的包含证明取代了臃肿的签名链,从而在对延迟敏感的移动网络上维持连接速度。

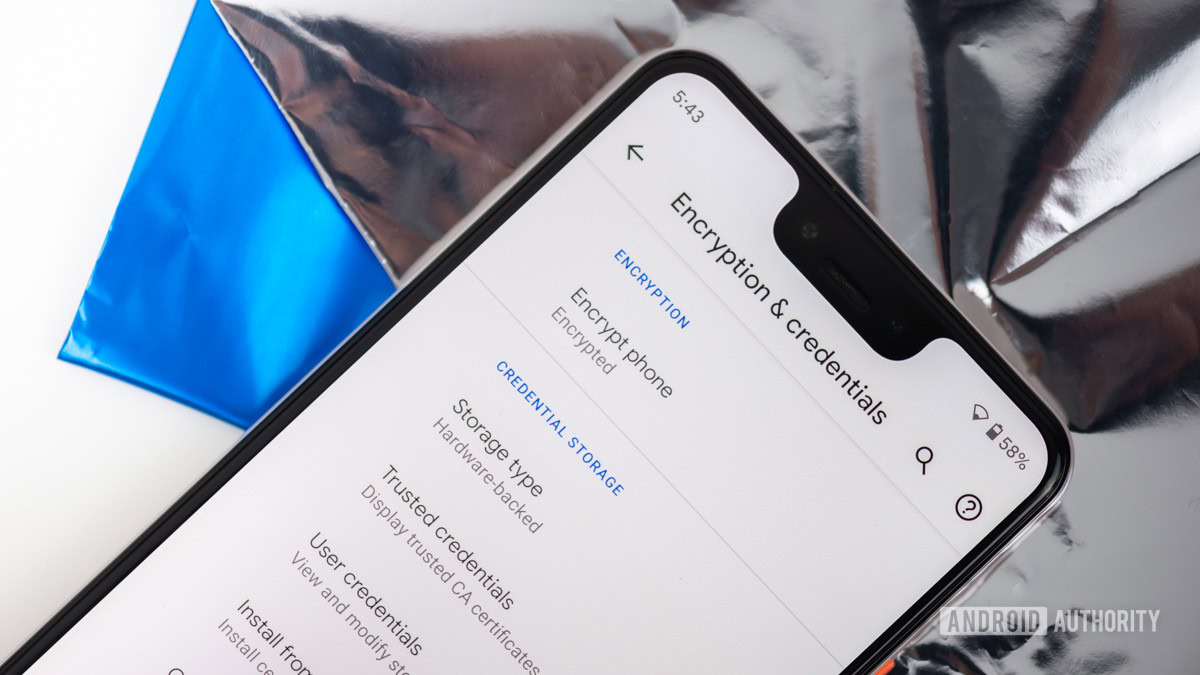

网络安全默认设置与隐私控制

安卓 17 测试版引入了“默认安全”架构。android:usesCleartextTraffic 属性现已弃用;除非提供特定的网络安全配置,否则针对 API 级别 37 的应用将默认拦截明文流量。此外,还通过新的公共服务提供者接口(SPI)增加了对高性能混合密码学(HPKE)的支持。

这些结构性变革旨在通过使加密成为标准而非例外,来提升数字权利和公民自由。随着证书透明度默认启用以及针对本地主机(Localhost)交互的新权限控制,该平台显著提高了互联网安全的门槛。

紧跟不断演变的数字威胁态势,获取有关加密和数据保护的最新见解。立即探索 squirrelvpn.com 如何助您捍卫在线安全。