无需端口转发,安全远程访问家庭服务器的进阶方案

TL;DR

端口转发与公网暴露带来的安全隐患

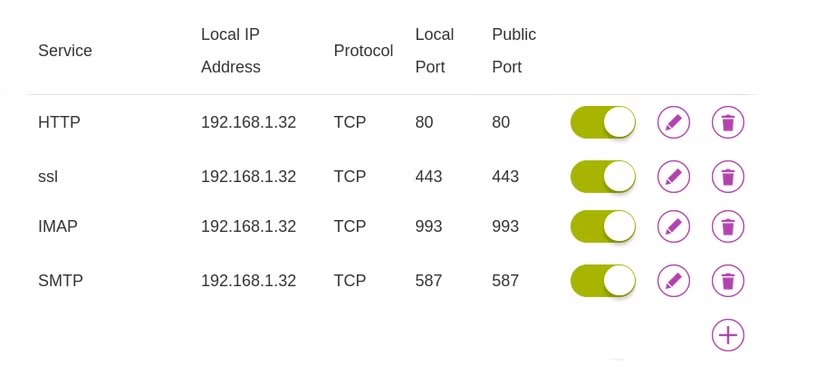

传统的远程访问高度依赖端口转发技术,但这无异于在公网与家庭内网之间直接建立了一条“绿色通道”。虽然端口转发在技术上可行,但从安全角度来看,这往往是一个“开门揖盗”的错误。一旦端口暴露在互联网上,自动化扫描脚本就能迅速锁定它,并针对弱口令或未修复的软件漏洞发起攻击。这会让原本简单的家庭服务器变成沉重的安全维护负担。

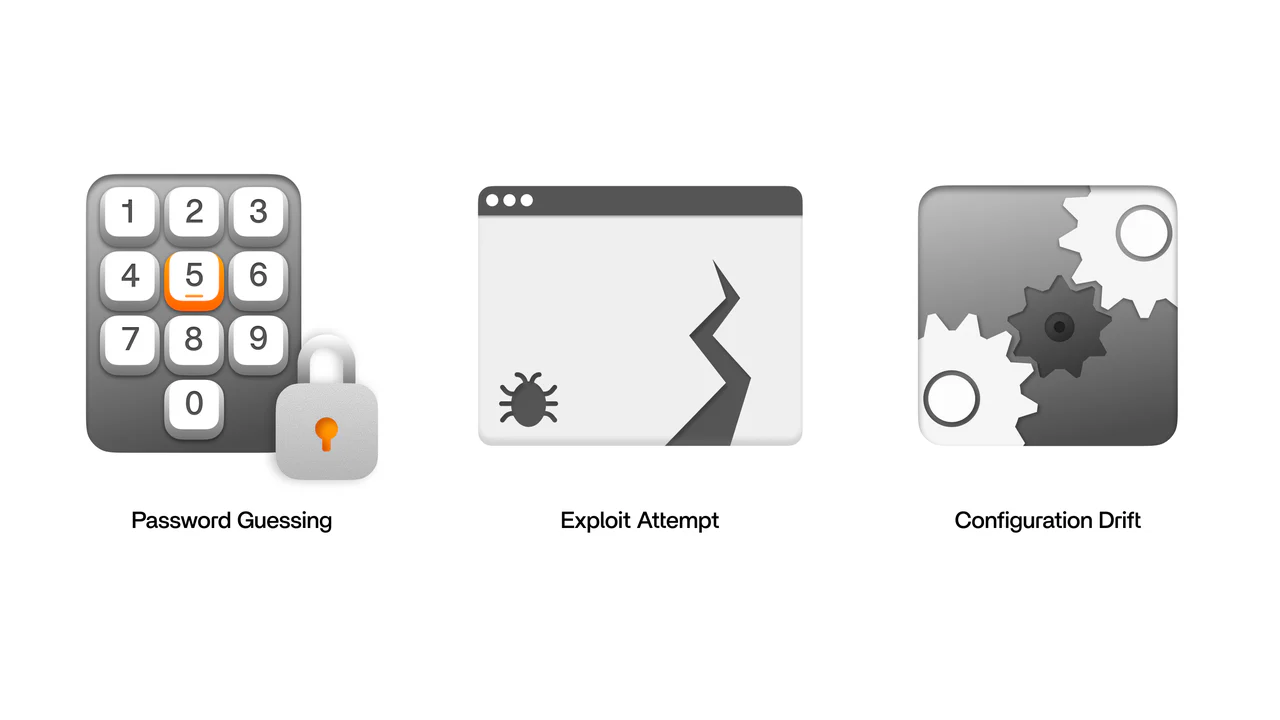

采用 SquirrelVPN 技术可以完全消除对公网端点的需求,从而规避这些风险。公网端口通常面临三大预见性风险:凭据暴力破解攻击、针对未打补丁服务的漏洞利用,以及由于微小配置变动导致访问权限意外扩大的“配置漂移”。通过切换到经过身份验证的加密隧道,您的家庭服务器将始终处于隐身状态,仅允许您明确授权的设备进行访问。

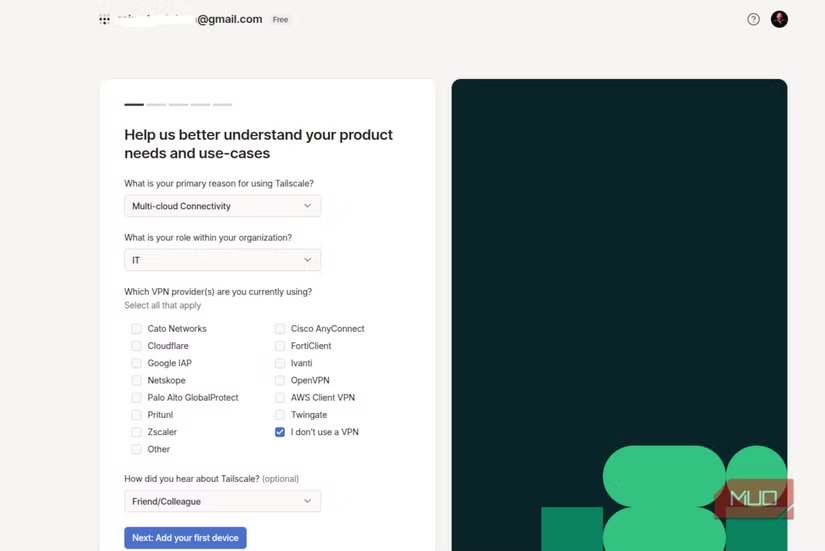

深入了解叠加网络与网状虚拟专用网络(Mesh VPN)

叠加虚拟专用网络(Overlay VPN)能在互联网之上构建一个私有网络,让您的设备无论身处何地,都能像连接在同一个家庭 Wi-Fi 下一样进行通信。这些工具通常基于 WireGuard 协议构建,这是一种兼顾高性能与强加密能力的现代协议。对于受困于运营商级网络地址转换(CGNAT)或双重 NAT 环境的用户来说,这种方案尤为高效,因为在这种环境下,路由器缺乏唯一的公网 IPv4 地址,传统的端口转发根本无法实现。

只需在服务器和远程设备上分别安装客户端即可轻松上手。以基础的 Linux 安装为例,操作如下:

curl -fsSL https://tailscale.com/install.sh | sh

sudo tailscale up

这一过程无需配置动态域名解析(DDNS)或复杂的防火墙规则。一旦设备加入您的私有网状网络(Mesh Network),它们就会通过一条能够“穿透”防火墙的加密隧道进行通信,且无需开启任何入站连接。

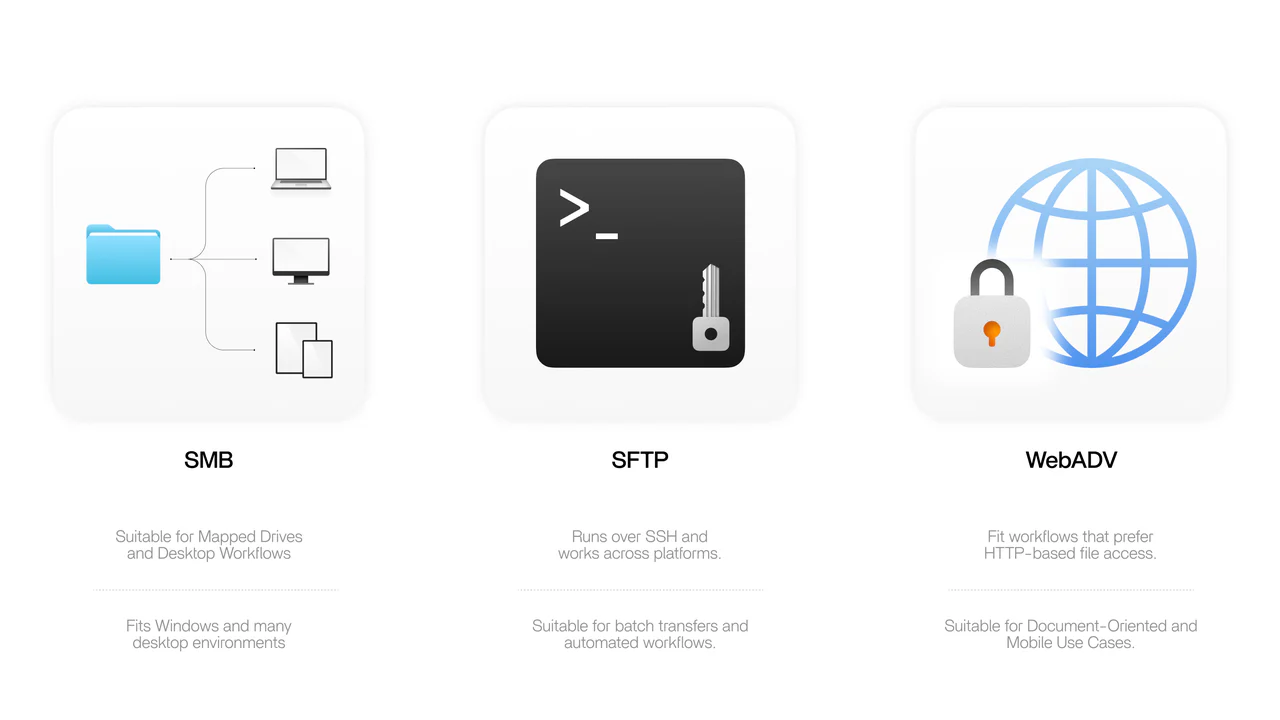

强化文件访问权限与安全

保护数据安全不能仅靠隧道加密,管理文件访问权限同样至关重要。选择合适的协议对于平衡速度与安全性起着决定性作用。SMB 非常适合在 Windows 上作为映射网络驱动器使用,而 SFTP(SSH 文件传输协议)则能为批量传输提供更清晰的安全边界。

娜塔莉的安全核查清单:

- 使用非管理员账号: 严禁使用主管理员账号进行日常文件访问。

- 启用多因素身份验证 (MFA): 务必锁定控制您私有网络的核心账号。

- 禁用访客访问: 确保每一次连接都需要唯一的、高强度的通行短语。

- 设置只读权限: 对于媒体库或存档文件,应限制为只读权限,以防止数据被误删。

进阶远程访问:反向 SSH 与隧道穿透(Funnels)

如果您需要向私有网络之外的特定人员公开某项服务,Tailscale Funnel 或反向 SSH 隧道(Reverse SSH Tunnels)可以在不暴露家庭 IP 的情况下提供受控的共享方式。反向隧道的工作原理是让您的家庭电脑主动向一台云服务器(VPS)发起出站连接。流量通过该连接回传,使您能够通过云服务器的公网 IP 访问家中的 SSH 端口。

如果您使用 Funnel 功能,流量会自动通过 Let's Encrypt 进行 HTTPS 加密。这非常适合进行快速演示或接收 Webhook。但请记住,这些服务并不总是提供身份验证层;您的应用程序必须自带登录安全机制,以防止来自公网的未经授权访问。

故障排除与性能优化

即便是最完美的配置也可能遇到延迟或受限的酒店 Wi-Fi 等障碍。如果连接频繁中断,在 WireGuard 配置中开启“持续保活”(Persistent Keepalive)可以防止因 NAT 超时导致的隧道断开。如果在进行大文件传输时速度较慢,将协议从 SMB 切换为 SFTP 通常能有效减少协议开销。

| 故障现象 | 可能原因 | 解决方案 |

|---|---|---|

| 移动网络正常,酒店 Wi-Fi 失败 | 防火墙规则/强制登录门户 | 启用保活机制或尝试更换端口 |

| 隧道已连接,但访问速度极慢 | 延迟过高或 SMB 协议开销大 | 使用 SFTP 或优化 SMB 参数 |

| 高负载下速度骤降 | CPU 加密性能达到瓶颈 | 检查家庭服务器的 CPU 占用率 |

通过遵循这些步骤,您可以确保您的 Nextcloud、Plex 或 Home Assistant 系统在保持易用性的同时,拥有极高的安全性。

紧跟网络安全威胁的前沿动态,凭借专家级洞察优化您的数字生活。欢迎访问 squirrelvpn.com,探索我们领先的隐私保护工具,即刻加固您的网络连接。