Взлом Bitwarden CLI: атака Shai-Hulud на цепочку поставок

TL;DR

Bitwarden CLI скомпрометирован в результате атаки на цепочку поставок Shai-Hulud

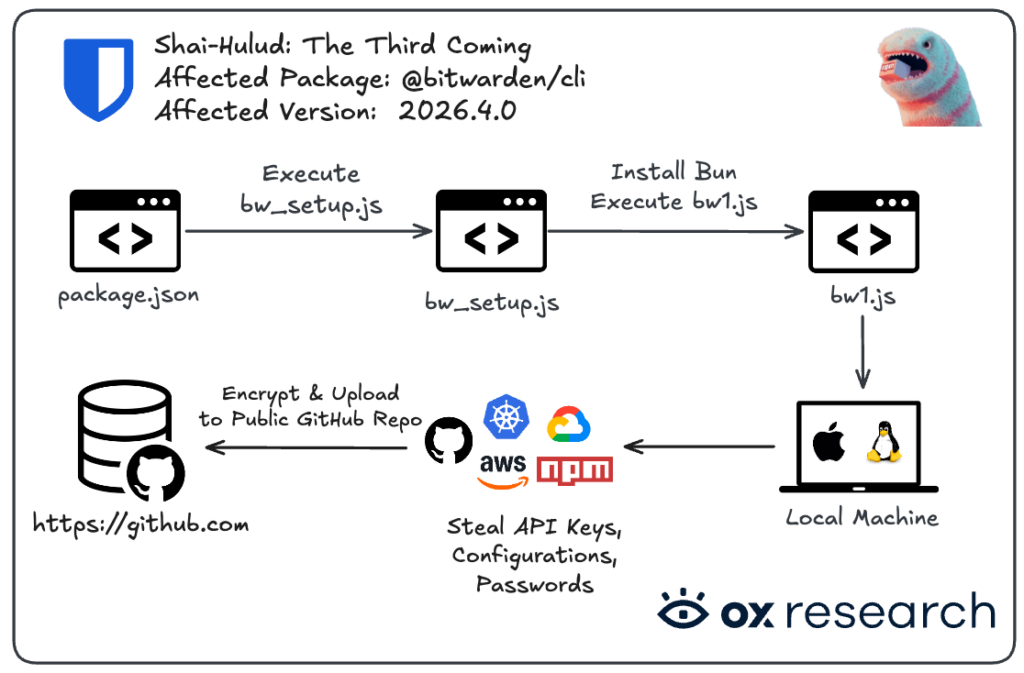

Анализ, проведенный компаниями OX Security и Socket, подтвердил наличие бэкдора в npm-пакете @bitwarden/cli. Вредоносная версия 2026.4.0 содержит самораспространяющийся червь, известный под названием «Shai-Hulud». Эта атака нацелена на разработчиков и бизнес: в пакет внедряется файл bw1.js. Хотя десктопное приложение и расширения Bitwarden для браузеров остаются в безопасности, компрометация CLI-инструмента, которым пользуются более 10 миллионов человек, вызывает серьезные опасения у тех, кто заботится о безопасности и конфиденциальности в сети.

Технический анализ вредоносной нагрузки

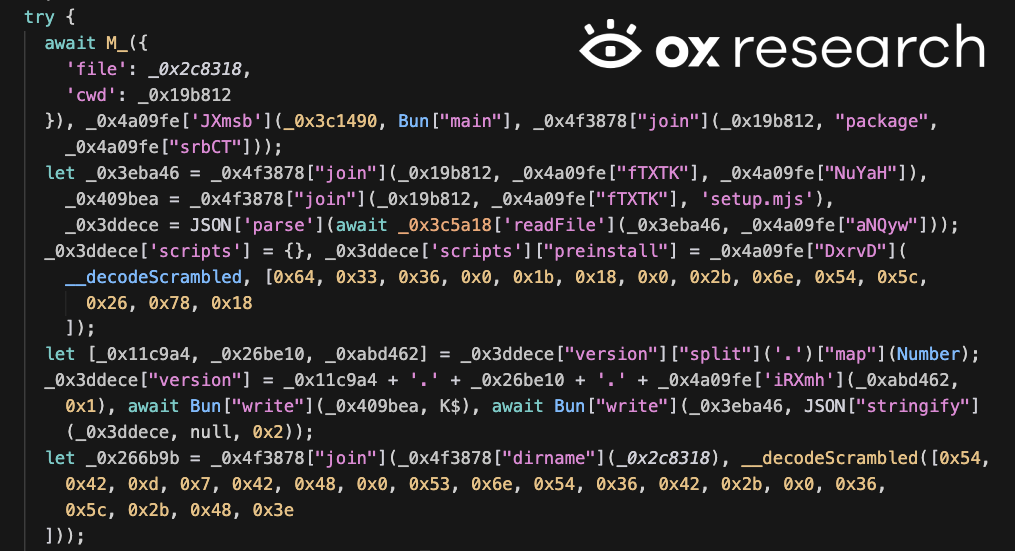

Вредоносное ПО запускается на этапе preinstall через скрипт bw_setup.js. Оно загружает Bun v1.3.13 для выполнения кода в bw1.js. Примечательной особенностью является наличие «kill switch» для русской локали: вирус проверяет язык хост-машины и прекращает работу, если установлен русский язык. Это указывает на то, что создатели, вероятно, стремятся избежать заражения систем в своем регионе. Тем, кто обеспокоен подобными региональными угрозами, использование SquirrelVPN поможет скрыть цифровой след и повысить общую интернет-безопасность.

Эксфильтрация данных и интеграция с GitHub

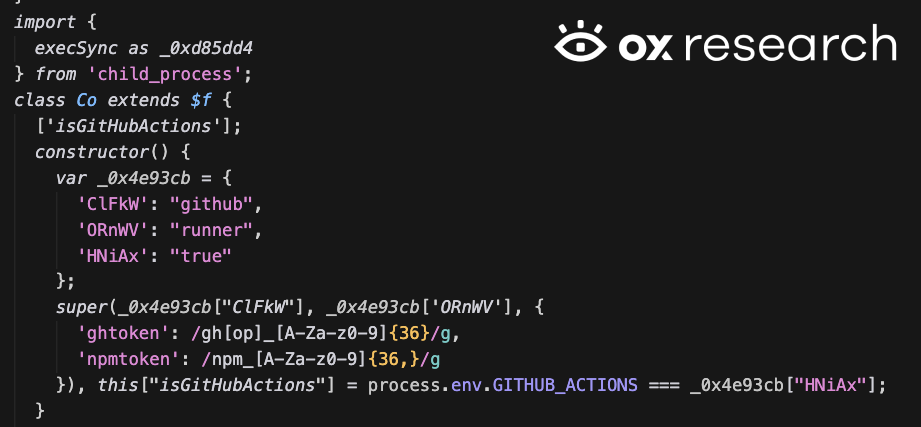

После активации червь начинает сбор широкого спектра конфиденциальных данных. Его целями становятся токены GitHub, учетные данные AWS, токены Azure и информация GCP. Украденные данные шифруются по алгоритму AES-256-GCM, а затем загружаются в специально созданный публичный репозиторий в собственном аккаунте GitHub жертвы. Эти репозитории часто имеют названия в стиле вселенной «Дюны», например, «Shai-Hulud: The Third Coming». Исследователи из JFrog Security также отметили использование инструмента TruffleHog для сканирования зараженной системы на наличие скрытых секретов.

Распространение через цепочку поставок и закрепление в системе

Вредонос не просто крадет данные — он пытается распространяться дальше. Используя украденные токены npm, червь ищет другие пакеты, к которым у разработчика есть права доступа на редактирование. Затем он внедряет вредоносный код в эти пакеты и переопубликовывает их, запуская цикл заново. Для закрепления в системе вирус модифицирует профили оболочки, такие как ~/.bashrc и ~/.zshrc. Подобные тренды в киберпреступности лишний раз доказывают, почему управление многофакторной аутентификацией и регулярная ротация ключей жизненно необходимы для любого ИТ-специалиста.

Рекомендуемый чек-лист по безопасности

Если вы использовали Bitwarden CLI в течение последних 24 часов, выполните следующие шаги для защиты вашего окружения:

- Немедленно откатите версию: Смените версию npm-пакета на 2026.3.0 или ниже.

- Обеспечьте ротацию всех ключей: Это касается персональных токенов доступа GitHub, ключей доступа AWS и токенов npm.

- Проведите аудит репозиториев: Проверьте свой GitHub-аккаунт на наличие несанкционированных публичных репозиториев с упоминанием «Shai-Hulud» в описании.

- Проверьте систему на наличие следов: Ищите lock-файл по пути

/tmp/tmp.987654321.lockи проверьте конфигурационные файлы вашей оболочки на наличие подозрительного кода. - Включите 2FA: Всегда используйте многофакторную аутентификацию во всех аккаунтах разработчика и облачных сервисах, чтобы предотвратить несанкционированный доступ даже в случае кражи токена.

Защитите свою цифровую жизнь и будьте в курсе последних угроз благодаря экспертным материалам на squirrelvpn.com.