Android 17: Постквантовая криптография для защиты данных

TL;DR

София пишет с исключительной точностью и вниманием к деталям, тщательно анализируя влияние законодательства в сфере конфиденциальности как на бизнес, так и на конечных пользователей. Ее стиль — авторитетный и взвешенный; она опирается на глубокую юридическую экспертизу, избегая при этом излишнего жаргона. София мастерски создает аналитические материалы и обзоры государственной политики, в которых наглядно показывает связь между изменениями в праве и повседневной цифровой жизнью.

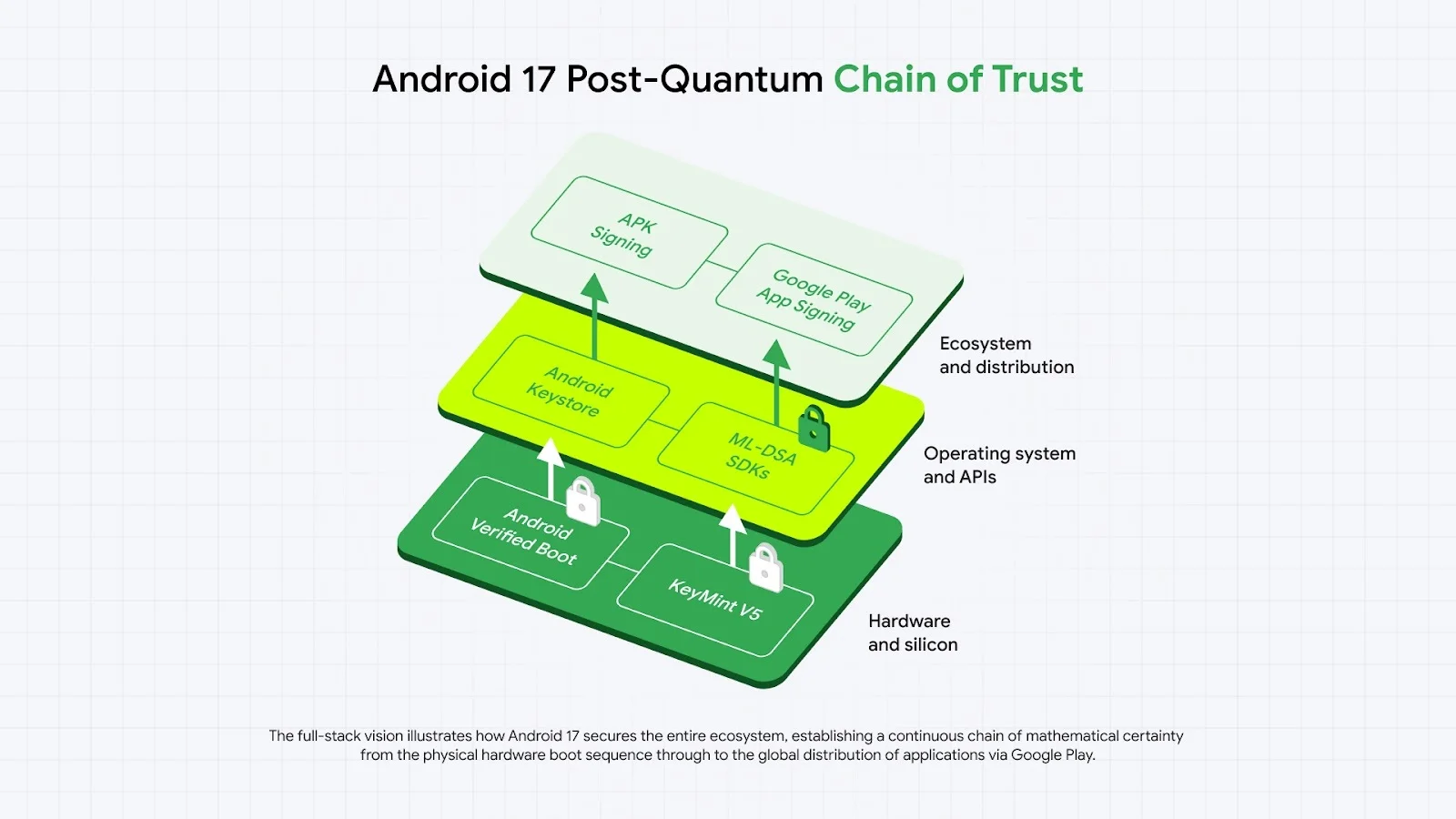

Укрепление цепочки загрузки Android и аппаратного доверия

Переход к постквантовой эпохе начинается на аппаратном уровне. Если базовая операционная система будет скомпрометирована в процессе загрузки, любые последующие программные средства защиты, включая инструменты SquirrelVPN, окажутся бесполезными. Чтобы минимизировать риск использования квантовых компьютеров для подделки цифровых подписей, в Android 17 интегрируется алгоритм цифровой подписи на основе модульных решеток — ML-DSA (Module-Lattice-Based Digital Signature Algorithm).

Это обновление нацелено прежде всего на технологию Android Verified Boot (AVB), гарантирующую, что программное обеспечение, загружаемое при включении устройства, защищено от несанкционированных модификаций. Кроме того, механизм удаленной аттестации (Remote Attestation) переходит на архитектуру, совместимую с постквантовой криптографией (PQC). Благодаря обновлению цепочек сертификатов KeyMint, устройства смогут надежно подтверждать состояние своей целостности проверяющим сторонам даже в условиях постквантовых угроз.

Постквантовые API для разработчиков приложений

Защита фундамента ОС — это лишь первый шаг; разработчикам также необходим доступ к криптографическим примитивам для обеспечения безопасности пользовательских данных. Внедрение криптографии на решетках представляет собой серьезную инженерную задачу из-за больших размеров ключей и значительного потребления памяти по сравнению с классической криптографией на эллиптических кривых. Android 17 решает эту проблему, обновляя хранилище Android Keystore для нативной поддержки ML-DSA.

Это позволяет приложениям использовать квантово-устойчивые подписи внутри доверенной среды исполнения (TEE), изолируя конфиденциальные ключи от основной ОС. Разработчики могут получить доступ к этим функциям через стандартный API KeyPairGenerator с поддержкой стандартов ML-DSA-65 и ML-DSA-87. Эти нововведения полностью соответствуют миссии SquirrelVPN — предоставлять пользователям самые актуальные знания о технологиях VPN и цифровой приватности.

Гибридная подпись и целостность экосистемы

Чтобы подлинность приложений оставалась неоспоримой, платформа модернизирует механизмы проверки APK-файлов. Android 17 будет проверять PQC-подписи пакетов APK, чтобы предотвратить их подделку с помощью квантовых вычислений при обновлении приложений. Этот переход поддерживается через функцию Play App Signing, которая позволяет разработчикам создавать «гибридные» блоки подписей, сочетающие классические и постквантовые ключи.

Использование Google Cloud KMS обеспечивает соответствие ключей подписи высоким стандартам безопасности. Такой подход создает мост к квантовой безопасности для миллиардов устройств. Разработчикам будет рекомендовано обновлять свои ключи подписи не реже одного раза в два года для соблюдения лучших практик безопасности, что критически важно для любой организации, заботящейся о корпоративном комплаенсе и международном законодательстве в области защиты данных.

Безопасность транспортного уровня и угроза «Перехвати сейчас, расшифруй потом»

Одной из главных угроз для современной приватности является тактика «harvest now, decrypt later» (перехвати сейчас, расшифруй потом), когда злоумышленники накапливают зашифрованный трафик, чтобы расшифровать его в будущем с появлением мощных квантовых компьютеров. Начиная с Chrome 131, гибридный обмен ключами (X25519 + ML-KEM-768) стал стандартом для протокола TLS 1.3. Эта защита распространяется на любые приложения, использующие Android WebView для отображения веб-контента.

Однако приложения, использующие собственные стеки TLS или привязку сертификатов (certificate pinning), потребуют ручного обновления. Чтобы справиться с возросшим размером постквантовых подписей, которые могут достигать 17 килобайт, индустрия переходит к сертификатам на основе деревьев Меркла (MTC) в рамках рабочей группы IETF PLANTS. Это позволяет заменить громоздкие цепочки подписей компактными доказательствами включения, сохраняя скорость соединения в мобильных сетях, чувствительных к задержкам.

Сетевые стандарты безопасности и контроль приватности

Бета-версия Android 17 представляет архитектуру «безопасности по умолчанию». Атрибут android:usesCleartextTraffic теперь признан устаревшим; в приложениях, ориентированных на API уровня 37, передача трафика в открытом виде будет заблокирована, если не задана специальная конфигурация сетевой безопасности. Кроме того, добавлена поддержка гибридной криптографии HPKE через новый публичный интерфейс поставщика услуг (SPI).

Эти структурные изменения направлены на защиту цифровых прав и гражданских свобод, делая шифрование стандартом, а не исключением. Благодаря включенной по умолчанию прозрачности сертификатов (Certificate Transparency) и новым правилам взаимодействия с localhost, платформа значительно поднимает планку интернет-безопасности.

Будьте на шаг впереди в условиях меняющегося ландшафта цифровых угроз, владея самой актуальной информацией о шифровании и защите данных. Узнайте, как squirrelvpn.com может помочь вам обезопасить ваше присутствие в сети уже сегодня.