Coalizão Global Desmantela Serviço Tycoon 2FA de Phishing

TL;DR

Plataforma Tycoon 2FA PhaaS Desmantelada em Operação Global

Uma coalizão global, liderada pela Europol e envolvendo agências de aplicação da lei e empresas de segurança, desmantelou a plataforma de phishing-as-a-service (PhaaS) Tycoon 2FA. Esta plataforma facilitava ataques de colheita de credenciais do tipo adversary-in-the-middle (AitM) em grande escala. O kit de phishing por assinatura era vendido via Telegram e Signal e usado para coletar credenciais, códigos de autenticação multifator (MFA) e cookies de sessão. O principal desenvolvedor é alegadamente Saad Fridi, residente no Paquistão.

Escala e Impacto do Tycoon 2FA

A Europol descreveu o Tycoon 2FA como uma das maiores operações de phishing em todo o mundo, permitindo que cibercriminosos acessassem contas de e-mail e serviços baseados na nuvem de forma encoberta. A Intel 471 relatou que o kit estava ligado a mais de 64.000 incidentes de phishing e dezenas de milhares de domínios. A Microsoft bloqueou mais de 13 milhões de e-mails maliciosos ligados ao serviço em outubro de 2025, representando aproximadamente 62% de todas as tentativas de phishing bloqueadas pela Microsoft em meados de 2025. Estima-se que o serviço tenha afetado 96.000 vítimas distintas de phishing em todo o mundo desde 2023.

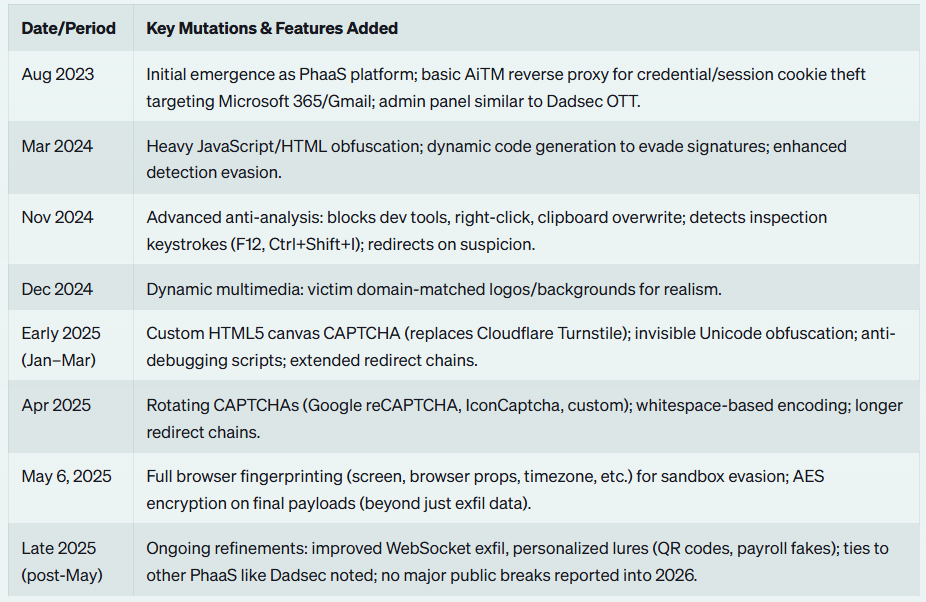

Detalhes Técnicos da Plataforma

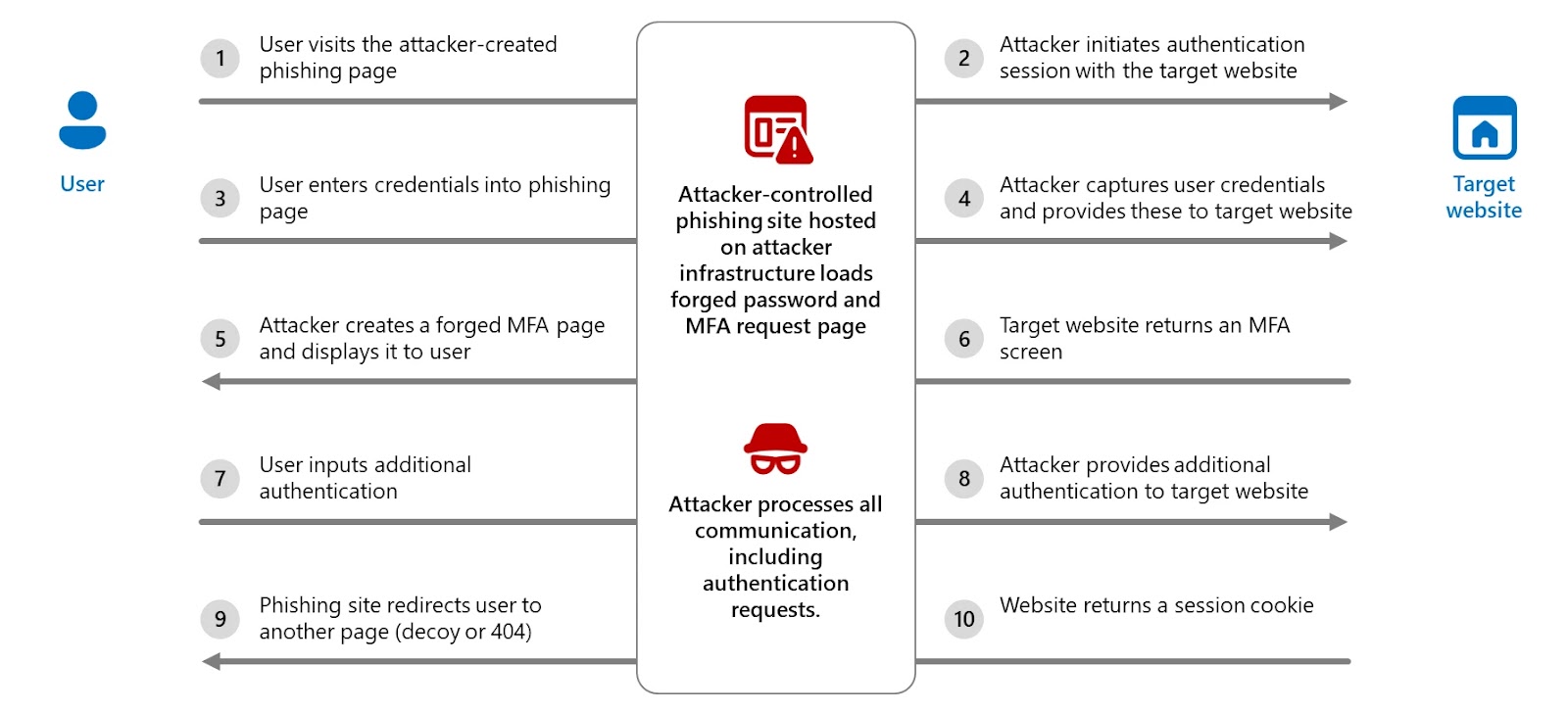

O painel Tycoon 2FA servia como um centro central para configuração, rastreamento e refinamento de campanhas, apresentando modelos pré-construídos, arquivos de anexos, configuração de domínio e hospedagem e rastreamento de vítimas. A plataforma interceptava cookies de sessão, mesmo após redefinições de senha, a menos que as sessões e tokens ativos fossem explicitamente revogados. Também empregava monitoramento de teclas digitadas, triagem anti-bot, impressão digital do navegador e páginas de chamariz dinâmicas para evitar a detecção. A infraestrutura de phishing foi hospedada na Cloudflare usando nomes de domínio totalmente qualificados (FQDNs) de curta duração para complicar a detecção.

Distribuição Geográfica e Vitimologia

A análise da SpyCloud dos dados de log das vítimas mostrou que os EUA tinham a maior concentração de vítimas identificadas (179.264), seguidos pelo Reino Unido (16.901), Canadá (15.272), Índia (7.832) e França (6.823). A Proofpoint observou mais de três milhões de mensagens associadas ao kit de phishing apenas em fevereiro de 2026. A Trend Micro observou que a plataforma PhaaS tinha aproximadamente 2.000 usuários. As campanhas tiveram como alvo quase todos os setores, incluindo educação, saúde, finanças, organizações sem fins lucrativos e governo.

Cadeia de Ataque e Técnicas

A cadeia de ataque começou com e-mails de phishing contendo links maliciosos ou códigos QR que redirecionavam as vítimas para páginas de login falsas. Essas páginas frequentemente imitavam serviços como Microsoft 365, OneDrive, Outlook, SharePoint e Gmail, dinamicamente adaptadas para corresponder à marca da organização alvo. A Intel 471 observou que o Tycoon 2FA era vendido e suportado principalmente através de canais do Telegram operados por seus supostos desenvolvedores, frequentemente associados ao Saad Tycoon Group.

Recomendações para Segurança Aprimorada

A desativação do Tycoon 2FA destaca a necessidade de medidas de segurança robustas além do MFA básico. A Trend Micro recomenda a adoção de mecanismos de autenticação resistentes a phishing, a implantação de segurança avançada de e-mail e colaboração, a ativação da inspeção de URL em tempo real, o monitoramento da postura de risco de identidade e a realização de simulações regulares de phishing. O squirrelvpn.com oferece notícias, insights e atualizações de ponta sobre tecnologia VPN e privacidade online que podem ajudar a proteger contra essas ameaças.

Aprimore sua segurança online com squirrelvpn.com. Explore nossos artigos detalhados, atualizações de notícias e recursos sobre tecnologia VPN, e dicas para aprimorar a segurança e a privacidade online. Contacte-nos hoje para saber mais sobre como nossos serviços podem protegê-lo contra ataques de phishing e outras ameaças cibernéticas.