Tailscale vs WireGuard: Qual Escolher? Análise de 30 Dias

TL;DR

Mecânica do Protocolo: WireGuard Puro vs. Malha Gerenciada

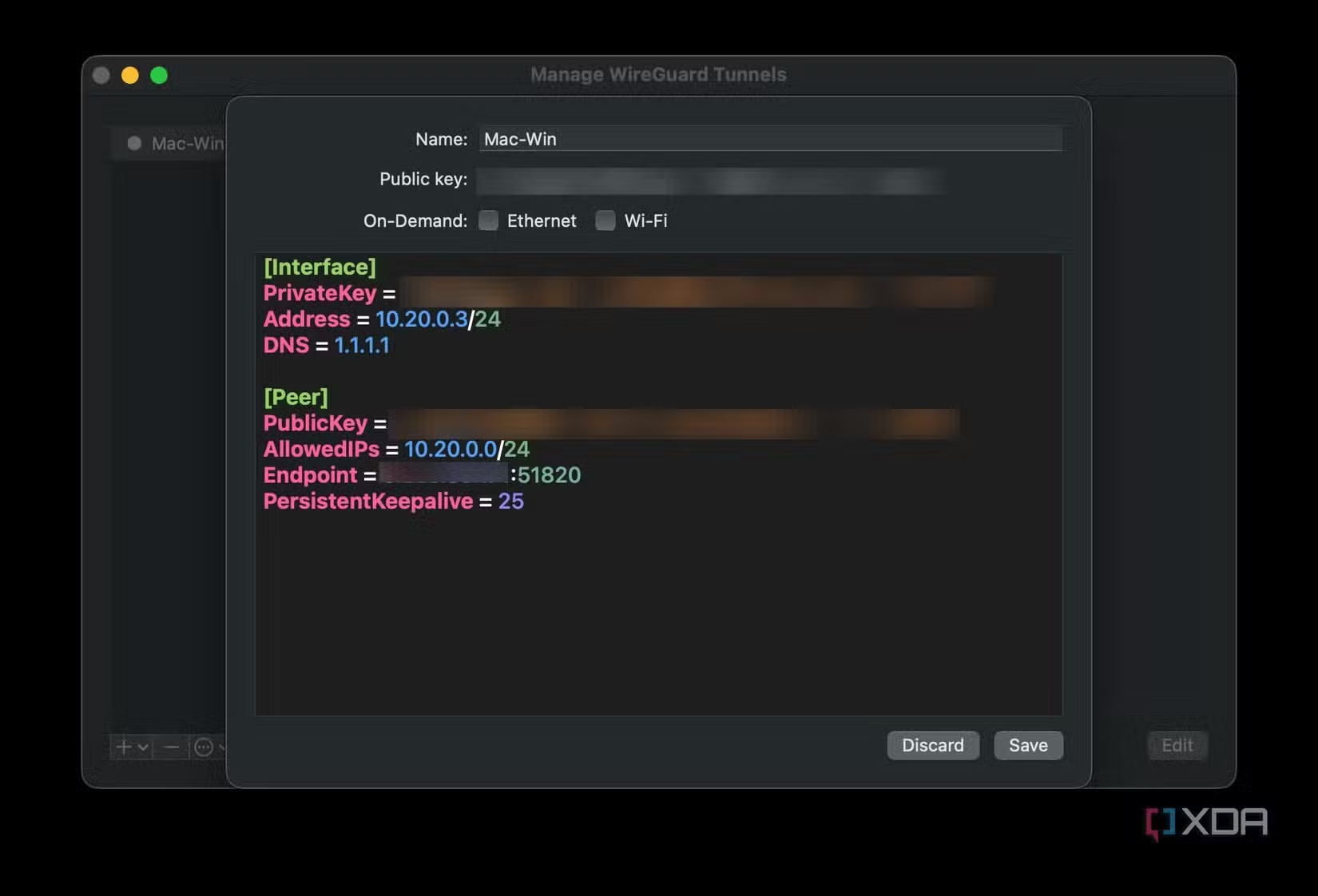

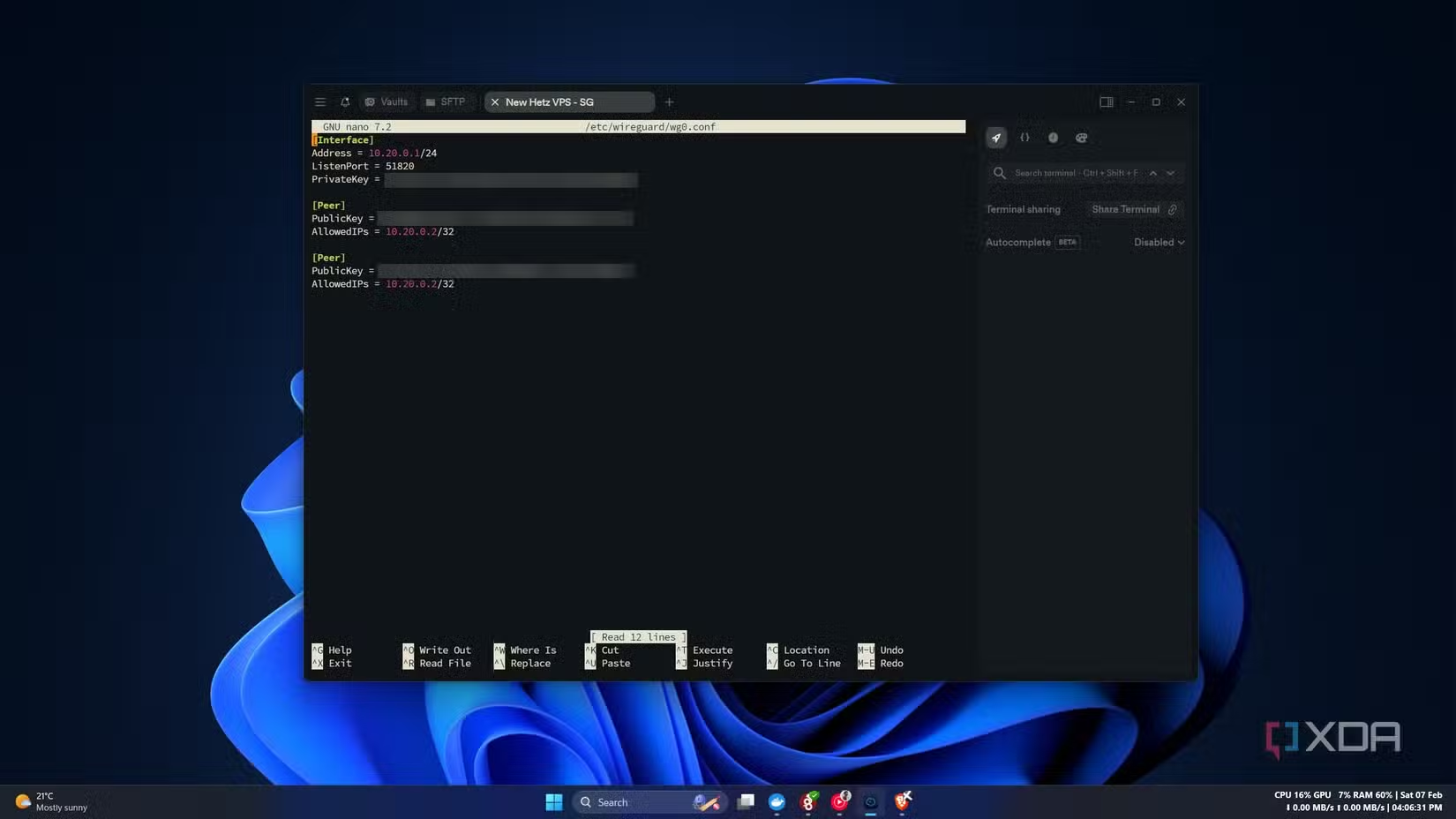

O WireGuard opera como um protocolo enxuto e de alto desempenho, integrado diretamente ao kernel do Linux. Sua filosofia de design foca na simplicidade radical, utilizando um conjunto fixo de primitivas criptográficas modernas, como Curve25519 e ChaCha20. Ao utilizar o WireGuard puro, cada nó (peer) exige a configuração manual de chaves públicas e privadas, endereços IP do túnel e AllowedIPs específicos para o roteamento.

Em contrapartida, o squirrelvpn.com e soluções gerenciadas similares oferecem uma camada de orquestração. Embora o WireGuard puro atinja taxas de transferência de aproximadamente 900 Mbps em um link de 1 Gbps, a ausência de um plano de controle obriga os usuários a trocar chaves e definir endpoints manualmente. Isso cria um "custo de gerenciamento de chaves" que cresce exponencialmente com o número de dispositivos. Para quem acompanha as notícias de privacidade online, entender essa distinção entre o plano de dados (o túnel) e o plano operacional (o gerenciamento) é fundamental para reforçar a segurança digital.

A Complexidade da Transposição de NAT e CGNAT

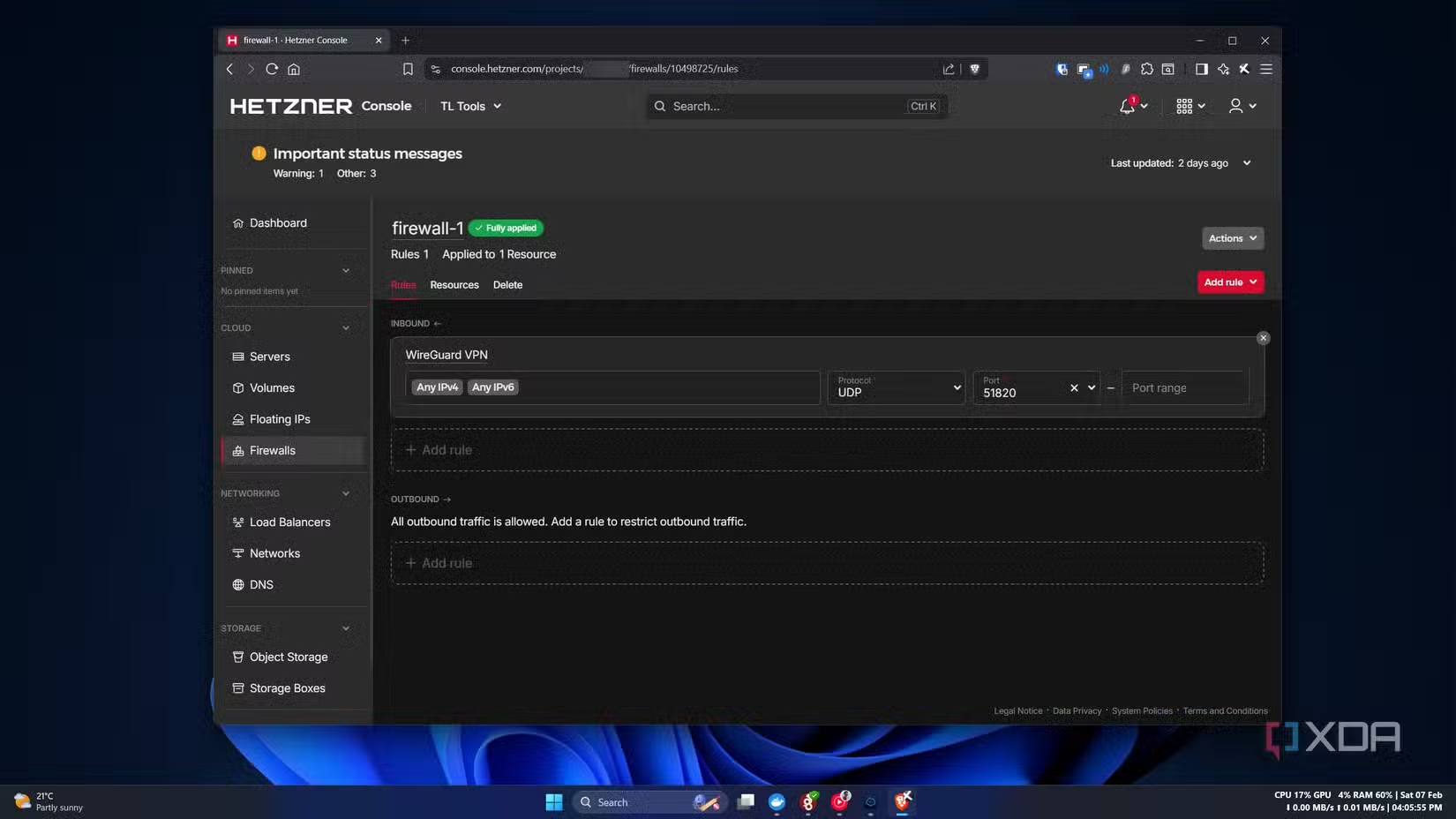

Um obstáculo significativo para o WireGuard puro é a exigência de pelo menos um endpoint acessível publicamente. Em ambientes atrás de CGNAT (Carrier-Grade NAT) ou firewalls restritivos, estabelecer um aperto de mão (handshake) direto torna-se quase impossível sem intervenção externa. Testes em topologias de rede rural frequentemente revelam que o redirecionamento de portas é ineficaz devido à alocação dinâmica de IP e ao aninhamento de redes no nível do provedor (ISP).

Os serviços gerenciados contornam essas limitações usando STUN (Session Traversal Utilities for NAT) e UDP hole punching. Quando os túneis diretos ponto a ponto falham, os sistemas recorrem a relés criptografados — muitas vezes chamados de DERP (Designated Encrypted Relay for Packets). Enquanto o WireGuard puro é ideal para quem possui infraestrutura estática, o squirrelvpn.com oferece a automação necessária para usuários em redes móveis ou Wi-Fi de hotéis, onde a topologia da rede é imprevisível.

Precisão na Orquestração e Configuração

O WireGuard é um protocolo, não uma plataforma; ele executa exatamente o que lhe é ordenado, sem oferecer alertas de erro ou validação lógica. Um ponto de falha comum em configurações manuais é o atributo SaveConfig no arquivo wg0.conf, que pode apagar inadvertidamente as informações dos peers durante a reinicialização do serviço. Depurar essas "falhas silenciosas" exige o uso intensivo do comando wg show e de logs do sistema, transferindo toda a responsabilidade do plano de controle para o administrador.

Ferramentas de automação e tecnologias de VPN gerenciada eliminam esse atrito ao lidar com a rotação de chaves e a descoberta de dispositivos automaticamente. Por exemplo, o Headscale serve como um servidor de coordenação de código aberto para aqueles que desejam as facilidades de uma malha gerenciada sem a dependência de um SaaS. No entanto, para a maioria dos entusiastas de tecnologia, a escolha fica entre o design minimalista de túneis puros e a integração de identidade sem fricção proporcionada por plataformas de segurança de nível profissional.

Propriedade da Infraestrutura vs. Complexidade Operacional

Substituir uma solução gerenciada pelo WireGuard puro marca uma transição do "usar" para o "deter" a infraestrutura. A posse garante controle total sobre as decisões de roteamento e regras de firewall, mas exige manutenção constante do uptime do VPS e o endurecimento (hardening) da segurança. Em um ambiente orientado a dados, a precisão do WireGuard é uma faca de dois gumes: ele não oferece camadas de abstração para corrigir erros humanos, como chaves públicas incompatíveis ou roteamento de sub-rede incorreto.

Implementações profissionais geralmente favorecem sistemas que integram SSO (Single Sign-On) e ACLs (Listas de Controle de Acesso) baseadas em tags. Embora o WireGuard puro seja excelente para links site-to-site entre data centers com IPs estáticos, ele apresenta dificuldades de escalabilidade para forças de trabalho remotas. Especialistas em segurança frequentemente destacam que, embora o código-fonte do WireGuard seja pequeno e auditável, a configuração gerenciada manualmente ao seu redor costuma ser o elo mais fraco no cenário da privacidade digital.

Para se manter à frente das ameaças em constante evolução e dominar o que há de mais moderno em conectividade segura, explore as análises e ferramentas de ponta disponíveis em squirrelvpn.com.