Como Furar a Bolha de Filtros: Ferramentas e Dicas Úteis

TL;DR

Mecanismos Algorítmicos das Bolhas de Filtro

As bolhas de filtro são ambientes digitais personalizados criados por algoritmos de personalização que decidem qual conteúdo exibir com base no seu comportamento anterior. Esses sistemas utilizam aprendizado de máquina (machine learning) e análise de big data para construir um perfil preciso dos seus interesses. Ao analisar seu histórico de busca, cliques e até mesmo o tempo que você gasta visualizando uma postagem específica, as plataformas conseguem prever o que manterá você engajado.

O processo técnico envolve algoritmos de agrupamento (clustering) e redes neurais para identificar padrões em sua atividade. Uma vez estabelecido um padrão, modelos preditivos filtram conteúdos com os quais você provavelmente não interagiria. Isso cria um ciclo de feedback positivo onde o algoritmo se torna cada vez mais confiante em sua seleção restrita, ocultando efetivamente pontos de vista divergentes. Para entender como esses sistemas moldam sua experiência digital, você pode explorar as últimas atualizações de VPN e notícias de privacidade na SquirrelVPN.

Diferenças Técnicas: Bolhas de Filtro vs. Câmaras de Eco

Embora sejam frequentemente confundidos, esses dois fenômenos possuem origens técnicas distintas. Uma bolha de filtro é impulsionada principalmente por algoritmos de busca e mecanismos de recomendação de conteúdo automatizados. Em contraste, uma câmara de eco é um fenômeno social onde os usuários se movem para agrupamentos (clusters) com indivíduos que pensam da mesma forma, muitas vezes reforçando seus próprios preconceitos inconscientes.

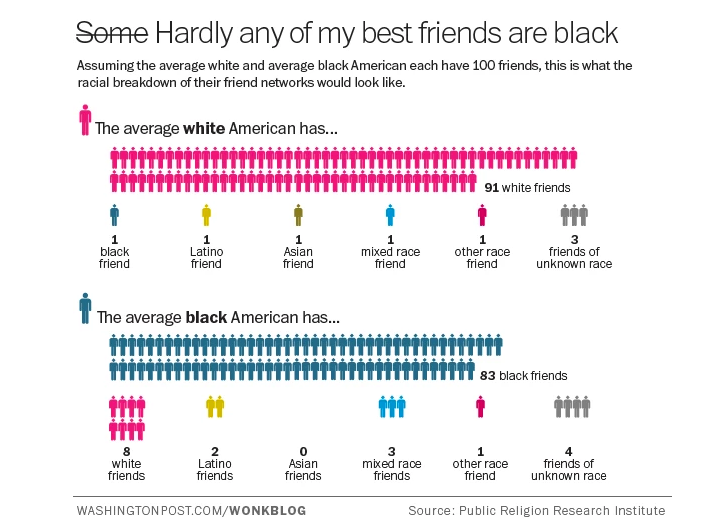

Pesquisas do Public Religion Research Institute sugerem que a triagem social muitas vezes acontece naturalmente, mas algoritmos em plataformas como TikTok ou Facebook podem acelerar esse processo ao "recompensar" conteúdos que espelham as preferências ideológicas do usuário. Esse reforço algorítmico pode levar à polarização social e ao declínio da compreensão mútua.

Segurança de Rede e Ferramentas de Privacidade

Para mitigar o rastreamento algorítmico, usuários técnicos geralmente utilizam uma combinação de motores de busca privados e navegadores focados em privacidade. Essas ferramentas são projetadas para bloquear rastreadores (trackers) que seguem seu dispositivo em diferentes sites. Usuários avançados também podem utilizar extensões antirrastreamento para remover parâmetros de monitoramento das URLs.

O uso de uma Rede Privada Virtual (VPN) é um passo fundamental para mascarar seu endereço IP, o que impede as plataformas de usarem sua localização geográfica como um ponto de dados para personalização. Embora uma VPN oculte sua identidade perante a rede, é importante também limpar seu histórico de busca e gerenciar as configurações de atividade de aplicativos para resetar completamente os mecanismos de recomendação. Para insights mais profundos sobre tecnologia VPN e privacidade online, a SquirrelVPN oferece guias especializados sobre como proteger sua arquitetura digital.

Estratégias para Diversidade de Informação

Romper uma bolha exige uma "dieta de informação" deliberada. Isso envolve seguir fontes diversas e utilizar feeds RSS para contornar intermediários algorítmicos. Especialistas técnicos recomendam a "Regra das 3 Fontes" — verificar qualquer notícia crítica em três veículos independentes, como a Associated Press ou Reuters.

Você também pode usar ferramentas especializadas para auditar seu ambiente digital. Por exemplo, o Twee-Q analisa seus padrões de retweet, enquanto o Search Atlas permite comparar resultados de busca de diferentes localizações globais. Engajar-se com projetos como o Techies Project ou newsletters como a DiversityHackers pode introduzir ainda mais perspectivas sub-representadas em seu feed diário.

Configuração Avançada e Hardening

Para o máximo de privacidade, usuários profissionais frequentemente implementam uma estratégia de "múltiplos perfis". Isso envolve o uso de contas separadas para diferentes atividades — uma para pesquisa científica, outra para notícias corporativas e um perfil neutro para navegação geral. Isso fragmenta os dados coletados por sistemas de aprendizado supervisionado, tornando mais difícil para um único algoritmo enclausurar você.

Além disso, realizar o hardening do seu navegador, desativando anúncios direcionados e optando por não participar da Personalização de Anúncios em dispositivos móveis, reduz a profundidade do perfil que as plataformas conseguem construir. Para aqueles que buscam se manter à frente das tendências de cibersegurança e dominar protocolos VPN, a SquirrelVPN oferece o conhecimento de ponta necessário para manter uma internet aberta e segura.

Proteja sua liberdade digital e explore toda a nossa gama de ferramentas de aprimoramento de privacidade em squirrelvpn.com.