Android 17: Criptografia Pós-Quântica para Segurança Total

TL;DR

Sophia escreve com precisão e nuances, analisando cuidadosamente as implicações das legislações de privacidade tanto para empresas quanto para consumidores. Seu tom é autoritário e ponderado, baseando-se em sua expertise jurídica sem depender de jargões técnicos excessivos. Ela se destaca em artigos de opinião, análises legislativas e detalhamentos de políticas que conectam os desenvolvimentos legais à vida digital cotidiana.

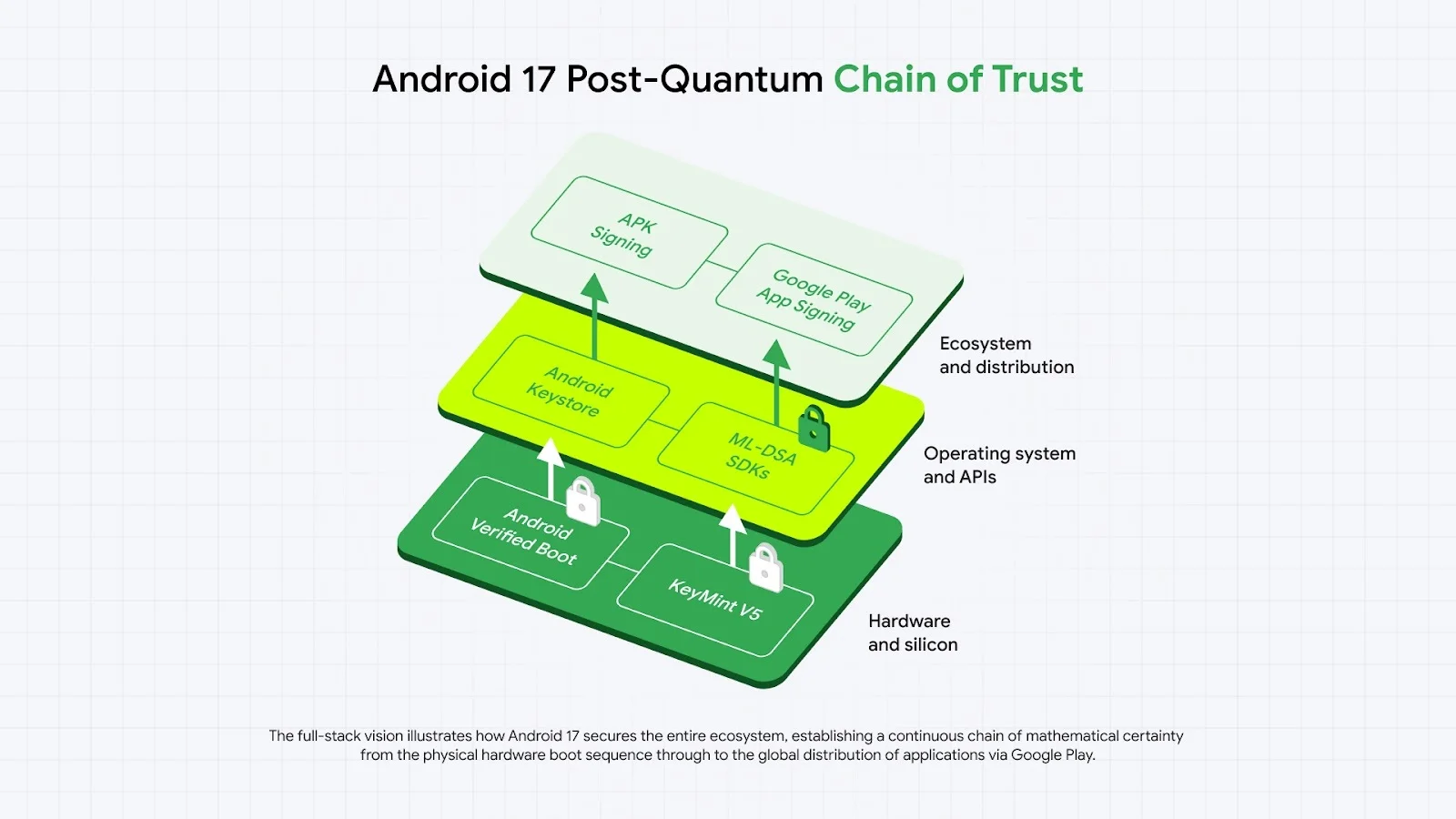

Reforçando a Cadeia de Inicialização do Android e a Confiança de Hardware

A transição para um ambiente pós-quântico começa no nível do hardware. Se o sistema operacional subjacente for comprometido durante a sequência de inicialização (boot), todas as proteções de software subsequentes, incluindo aquelas fornecidas pelo SquirrelVPN, tornam-se ineficazes. Para mitigar o risco de adversários utilizarem computadores quânticos para forjar assinaturas digitais, o Android 17 está integrando o Algoritmo de Assinatura Digital Baseado em Redes de Módulos (ML-DSA).

Esta atualização visa especificamente o Android Verified Boot (AVB), garantindo que o software carregado quando um dispositivo é ligado seja resistente a modificações não autorizadas. Além disso, o Atestado Remoto está migrando para uma arquitetura compatível com criptografia pós-quântica (PQC). Ao atualizar as cadeias de certificados KeyMint, os dispositivos podem comprovar com segurança seu estado de integridade a terceiros confiáveis, mesmo em um cenário pós-quântico.

APIs de Resistência Quântica para Desenvolvedores de Aplicativos

Proteger a base do sistema operacional é apenas o primeiro passo; os desenvolvedores também precisam ter acesso a primitivas criptográficas para proteger os dados dos usuários. Implementar criptografia baseada em redes (lattice-based) é um desafio de engenharia significativo devido aos grandes tamanhos de chave e ao consumo de memória exigidos em comparação com a clássica criptografia de curva elíptica. O Android 17 soluciona isso atualizando o Android Keystore para oferecer suporte nativo ao ML-DSA.

Isso permite que os aplicativos utilizem assinaturas seguras contra ataques quânticos dentro do Ambiente de Execução Confiável (TEE) do dispositivo, isolando chaves sensíveis do sistema operacional principal. Os desenvolvedores podem acessar esses recursos por meio da API padrão KeyPairGenerator, que suporta tanto o ML-DSA-65 quanto o ML-DSA-87. Esses avanços estão alinhados com a missão do SquirrelVPN de fornecer aos usuários as informações mais recentes sobre tecnologia VPN e privacidade digital.

Assinatura Híbrida e Integridade do Ecossistema

Para garantir que a autenticidade dos aplicativos permaneça intacta, a plataforma está atualizando os mecanismos usados para verificar APKs. O Android 17 verificará assinaturas PQC em APKs para evitar a falsificação de assinaturas via computação quântica durante as atualizações de apps. Essa transição é suportada pelo Play App Signing, que permite aos desenvolvedores gerar blocos de assinatura "híbridos", combinando chaves clássicas e chaves PQC.

Ao utilizar o Google Cloud KMS, o sistema garante altos padrões de conformidade para as chaves de assinatura. Essa abordagem oferece uma ponte para a segurança quântica para bilhões de dispositivos. Os desenvolvedores serão solicitados a atualizar suas chaves de assinatura pelo menos a cada dois anos para manter as melhores práticas de segurança — um componente crítico para qualquer organização focada em conformidade de dados corporativos e regulamentações internacionais de privacidade.

Segurança da Camada de Transporte e a Ameaça "Armazenar Agora, Decifrar Depois"

Uma preocupação primordial para a privacidade moderna é a tática "armazenar agora, decifrar depois" (harvest now, decrypt later), na qual adversários acumulam tráfego criptografado para decifrá-lo assim que existirem computadores quânticos potentes. Desde o Chrome 131, a troca de chaves híbrida (X25519+ML-KEM-768) tornou-se o padrão para o TLS 1.3. Essa proteção se estende a qualquer aplicativo que utilize o Android WebView para renderização web.

No entanto, aplicativos que utilizam pilhas TLS personalizadas ou certificate pinning (fixação de certificado) devem ser atualizados manualmente. Para lidar com o tamanho aumentado das assinaturas PQC — que podem chegar a 17 kilobytes — o setor está migrando para os Certificados de Árvore de Merkle (MTCs) por meio do grupo de trabalho IETF PLANTS. Isso substitui cadeias de assinaturas volumosas por provas de inclusão compactas, mantendo a velocidade de conexão em redes móveis sensíveis à latência.

Padrões de Segurança de Rede e Controles de Privacidade

O Android 17 Beta introduz uma arquitetura de "segurança por padrão". O atributo android:usesCleartextTraffic foi descontinuado; aplicativos que visam o nível de API 37 terão o tráfego em texto simples bloqueado, a menos que uma configuração específica de segurança de rede seja fornecida. Além disso, o suporte para a criptografia híbrida HPKE foi adicionado via uma nova Interface de Provedor de Serviço (SPI) pública.

Essas mudanças estruturais foram projetadas para fortalecer os direitos digitais e as liberdades civis, tornando a criptografia o padrão, e não a exceção. Com a transparência de certificados agora habilitada por padrão e novas permissões para interações em localhost, a plataforma está elevando significativamente o patamar da segurança na internet.

Mantenha-se à frente no cenário de ameaças digitais em constante evolução com as informações mais recentes sobre criptografia e proteção de dados. Explore como o squirrelvpn.com pode ajudar você a proteger sua presença online hoje mesmo.